Se a necessidade é a mãe da invenção, então a adversidade e os eventos dramáticos talvez sejam a mãe da criptoanálise.

O autor de The Cipher Book é Singh Simon.

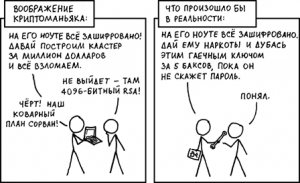

Quais métodos de hacking são mais eficazes? Procurando vulnerabilidades em programas? Pesquisa completa? Adivinhando o hash? Mas eles não adivinharam. São os ataques no nível do usuário que realizam seu trabalho com mais eficácia.

Um dos principais problemas da criptografia é precisamente o fato de que uma pessoa é um elo fraco em um criptosistema.

Spoiler the Mandalorian

Os sistemas criptográficos geralmente dependem do sigilo das chaves criptográficas fornecidas aos usuários. No entanto, muitos esquemas não conseguem conter os ataques de coação, em que um invasor força um usuário a revelar uma chave. Conhecidos como criptoanálise de mangueira de borracha (ou criptoanálise de gângster) , esses ataques costumam ser os métodos que requerem menos tempo e esforço para quebrar a criptografia.

Chantagem, ameaças e tortura são algumas das formas de manipular as pessoas, ou seja, maneiras de aplicar a engenharia social.

A engenharia social é um método de manipulação dos pensamentos e ações das pessoas. Baseia-se nas características psicológicas do indivíduo e nas leis do pensamento humano.

.

- , , - . , ..

- , , .

- , - , (- ), - .

- " ". , .

- , "" , , , .

- .

- , - , .

:

.

.

.

.

.

, .

.

.

, , .

, .

- . , , . - , ASCII, -. - . - . - , , .

, , . ? - , ( ). , , . . , , . .

(№1), . 2 :

: , . , , ( ). , . .

: , . 1 9.

. , , , * (https://www.reberlab.org/file/show/SISL?group=667b435bdb923a53). , . , .

* , .

, . (№2), (№1), , .

, . .

:

Ego Depletion Impairs Implicit Learning (Kelsey R. Thompson, Daniel J. Sanchez, Abigail H. Wesley, Paul J. Reber.)

Vamos dar uma olhada em outra das opções de proteção mais populares - criptografia dupla. A essência deste método é bastante simples: existem vários dados, alguns dos quais requerem um controle especial. Eles são acessados por senha. Se você inserir uma senha, terá acesso a conteúdo "aberto" e, no caso de outra - a dados extremamente importantes.

A principal desvantagem desse método é que a pressão pode continuar até que uma senha "real" seja emitida.

Gostaria que ninguém jamais se encontrasse com esse tipo de criptoanalisador!