Neste artigo, você aprenderá:

O que são esquemas de compartilhamento de segredos e com o que são consumidos

Por que os esquemas de limite são bons

A ideia do esquema Mignott

Ideia do esquema Carnin-Green-Hellman

Onde tais esquemas são aplicados

O que são esquemas de compartilhamento de segredo e por que são necessários?

, "Gent und seine Schönheiten". , . , , - , - , - ... , – . , . . , , .

. , , . , .

. " ", , .

:

- ,

- ,

-

- ́

. , ? ?

, , (t, n) . n , , t . t-1 , . , , , .

, n , , t n . , , , t, .

. :

,

,

. ,

,

.

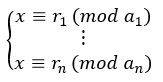

, :

–

,

, n – ,

.

, . , S.

.

.

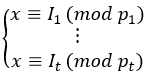

t . :

,

. t-1 , ,

– t-1 . , , ,

.

, , , . , , . , – .

--

, c t , , t . . n+2 t , t x t, , t ( ).

. S

–

.

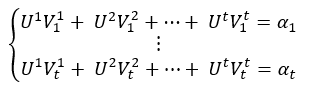

t t U:

, , . U, .

, t , . , -- . , t , .

(t, n) . , t , . , , .

Para criar criptossistemas de limite, tais sistemas de criptografia abertos podem ser usados como:

Cryptosystem RSA

El Gamal Cryptosystem

Os criptossistemas de limite são usados em muitas áreas, como armazenamento da chave secreta de uma autoridade de certificação, governo e forças armadas, ambientes em nuvem e esquemas de votação eletrônica.

Fontes

Karnin E. D., Greene J. W., Hellman M. E. “On Secret Sharing Systems” // IEEE, 1983.

Schneier B. “Criptografia Aplicada. Protocolos, algoritmos, textos fonte na linguagem C ”- Triumph, 2002

https://ru.wikipedia.org/wiki/Sharing_Secret

http://cryptowiki.net/index.php?title=Secret_Sharing Schemes._Threshold_Cryptography