Os pesquisadores de segurança cibernética da Check Point descobriram uma nova vulnerabilidade crítica que afeta as versões do Windows Server 2003-2019 com uma classificação de criticidade CVSS de 10 em 10.

A falha de software de 17 anos leva à execução remota de código (CVE-2020-1350) apelidado pela Check Point de "SigRed" e pode permitir que um invasor remoto não autenticado obtenha privilégios de administrador de domínio sobre os servidores de destino e assuma o controle total da infraestrutura de TI organizações.

Um invasor pode explorar a vulnerabilidade SigRed enviando consultas DNS mal-intencionadas especialmente criadas para o servidor DNS do Windows e executando código arbitrário, permitindo que o hacker intercepte e processe e-mails do usuário e tráfego de rede, colete credenciais do usuário e muito mais.

Em um relatório publicado no blog da empresa , o pesquisador da Check Point Saga Tzadik confirmou que a falha é terrível, permitindo que os invasores lancem um ataque que pode se espalhar de um computador vulnerável para outro sem qualquer intervenção humana. Essa. a vulnerabilidade é de natureza óbvia "wormable".

, Check Point Microsoft, Windows , , , 122 .

Microsoft , , , .

«Windows DNS Server — . , , , Windows ».

, DNS- IP- (, www.google.com ), DNS- (NS).

, SigRed NS («deadbeef.fun») («ns1.41414141.club») DNS- , , .

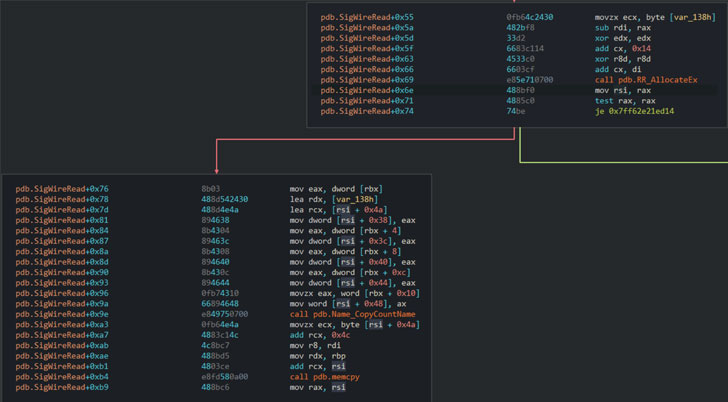

, («dns.exe!SigWireRead»), DNS, SIG 64 , .

, («RR_AllocateEx»), 65 535 , , , .

DNS, 512 UDP ( 4096 , ) 65 535 TCP, , SIG , .

, DNS- DNS, .

SigRed (, Internet Explorer Microsoft Edge Chromium), DNS- Windows , «» DNS- HTTP- DNS- - .

DNS- («dnsapi.dll») , , Microsoft DNS- DNS- .

, DNS- Windows .

Como solução temporária, o comprimento máximo da mensagem DNS (sobre TCP) pode ser definido como "0xFF00" para eliminar a possibilidade de um estouro de buffer:

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DNS\Parameters" /v "TcpReceivePacketSize" /t REG_DWORD /d 0xFF00 /f && net stop DNS && net start DNS