Após o ataque, a empresa disse que os dados dos funcionários provavelmente não foram danificados. Presumivelmente, a CD Projekt se tornou vítima de uma campanha maliciosa HelloKitty que anteriormente ofendia passagens fornecedoras de eletricidade no Brasil ( aqui os ataques anteriores são analisados em detalhes). De acordo com a BleepingComputer, os dados vazados já foram colocados em leilão por um preço inicial de um milhão de dólares. A franqueza do desenvolvedor do jogo sobre o incidente é bem-vinda. Deve-se notar alguma ironia em como a comitiva do Cyberpunk 2077 vazou para a realidade.

O segundo evento de destaque foi o ataque a uma estação de tratamento de água em Oldsmar, Flórida, EUA. O xerife do condado de Pinellas, Bob Gualtieri, anunciou um ataque cibernético a uma infraestrutura crítica durante uma entrevista coletiva em 8 de fevereiro. Os atacantes usaram meios padrão de acesso remoto e, o que é mais desagradável, tentaram aumentar a alimentação de hidróxido de sódio por um fator de 100.

O incidente foi amplamente discutido, principalmente no contexto do uso perigoso de ferramentas de acesso remoto (no caso descrito, TeamViewer) para gerenciar infraestrutura crítica. Vazamento de senha de endereço corporativo em serviços públicos da cidade (veja o tweet acima). Mesmo sem eles, controlar diretamente os computadores na estação de tratamento de águas residuais sem segurança adicional é uma má ideia. Brian Krebs fornece evidências em seu artigo de que essa prática é comumem todo o país. E mais um argumento: se você demitir todos os administradores que pelo menos uma vez abriram acesso remoto à área de trabalho, provavelmente não haverá ninguém para gerenciar sistemas industriais. O uso do TeamViewer indica subfinanciamento e indica a necessidade de melhorar de forma abrangente a segurança da infraestrutura crítica.

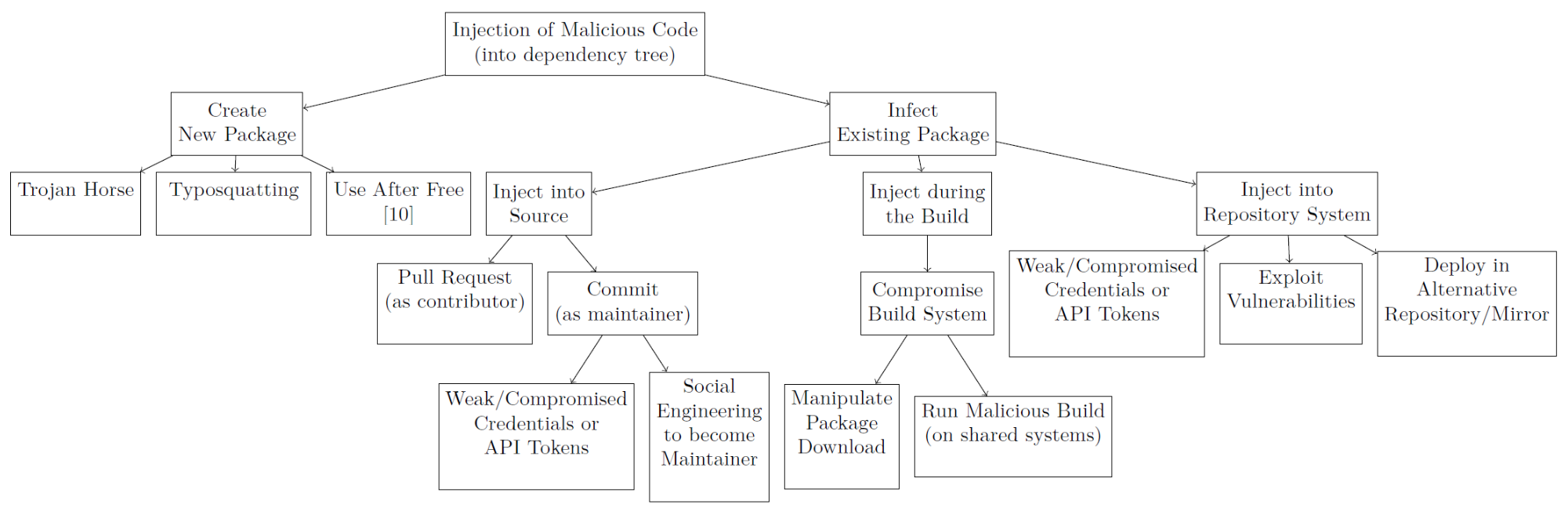

Esta notícia de alto perfil ofuscou a pesquisa interessante de Alex Birsan sobre como injetar código malicioso na construção de software que usa repositórios públicos como npm, PyPi e RubyGems. Anteriormente, esse problema era investigado por enviar código com um erro de digitação no nome para o repositório - neste caso, torna-se possível implementar funções arbitrárias se o desenvolvedor de software cometer um erro no nome da biblioteca conectada. Mas esta não é a única maneira. O artigo fornece um diagrama interessante de possíveis cenários de ataque:

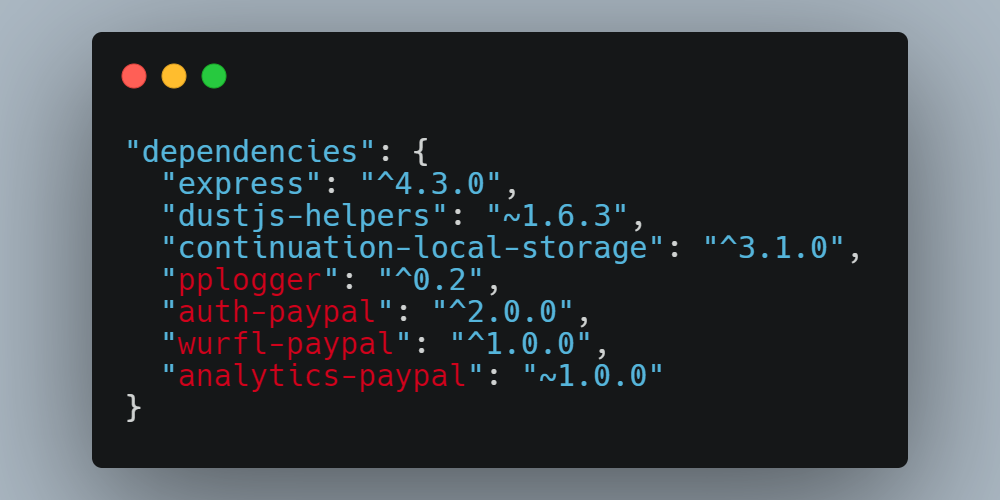

Birsan encontrou outro. Analisando o código do sistema de pagamento PayPal postado no GitHub, ele encontrou menções a bibliotecas privadas, aparentemente disponíveis apenas para os desenvolvedores da empresa. Então ele verificou o que aconteceria se você carregasse um pacote com o mesmo nome para o repositório público. No final das contas, o pacote público tem prioridade sobre o privado. Em seguida, o pesquisador fez um teste de campo: encontrou bibliotecas privadas e colocou seu código em um repositório compartilhado com o mesmo nome. O código continha um gatilho simples para relatar um "ataque" bem-sucedido ao autor.

Os resultados são impressionantes. O autor conseguiu "quebrar" o código (na verdade, para executar seu programa na rede local) do Shopify, Apple, PayPal, Netflix, Yelp e Uber. Várias empresas pagaram recompensas significativas a Alex, correspondendo ao perigo de tal hack no mundo real. Os especialistas do Microsoft Azure oferecem várias soluções para o problema descrito.

O que mais aconteceu

Um estudo interessante sobre a segurança de câmeras de vídeo destinadas à instalação em creches e jardins de infância. O acesso aos dispositivos é dado aos pais por meio de um aplicativo de smartphone, mas, como se viu, dentro de todos os clientes se conectam por meio de um par comum de login-senha que nunca muda. Além disso, a conexão é feita usando o protocolo HTTP.

Os desenvolvedores da Microsoft estão fechando um bug introduzido no conjunto de patches de fevereiro: ele causa uma tela azul ao tentar se conectar a um ponto de acesso com autorização WPA3. No mesmo conjunto de patches , três vulnerabilidades graves na implementação do protocolo TCP / IP são fechadas .

RelatórioO Google Phishing fornece estatísticas interessantes sobre o serviço de e-mail da empresa: todos os dias, cem milhões de mensagens perigosas são bloqueadas. No ano passado, os analistas do Gmail registraram até 18 milhões de mensagens de phishing por dia explorando o tema COVID-19. A vida útil média de uma campanha maliciosa é de três dias.

A Adobe está corrigindo vulnerabilidades críticas no Acrobat e no Reader.

Um fato interessante da vida dos administradores da Wikipedia é fornecido no tópico acima. Em um dos datacenters, até 20% das solicitações são de foto de flor. No final das contas , a imagem é carregada ao lançar um aplicativo móvel popular na Índia. Além de não ser, em princípio, uma abordagem ideal para a criação de software, a imagem ainda não foi mostrada ao usuário, ou seja, é baixada em vão.