Com o surgimento da computação em nuvem e da virtualização, as redes de computadores de hoje estão se tornando mais vulneráveis e em constante evolução, trazendo com elas novos riscos e incertezas. Longe vão os dias de hacking divertido, os hackers estão financeiramente motivados e mais sofisticados do que nunca. Alguns formaram grupos de hackers, como LulzSec e Anonymous, para compartilhar experiências e trabalhar juntos. Os profissionais de segurança da informação lutam para manter o ritmo, tentando usar ferramentas de segurança de rede passivas (para detectar) e ativas (para bloquear). Embora os fornecedores desenvolvam e forneçam ferramentas de segurança de rede em tempo hábil para proteger contra as ameaças cibernéticas mais recentes, a implementação dessas ferramentas é um desafio contínuo por vários motivos.Nesta série, descreveremos as ferramentas de segurança de rede mais básicas que combatem as ameaças cibernéticas, exploraremos os desafios comuns de implantação e como resolvê-los.corretores de pacotes de rede .

Dispositivos de segurança passiva

Ferramentas de segurança de rede passiva são usadas para monitorar e analisar o tráfego da rede. Essas ferramentas funcionam com uma cópia do tráfego recebido de portas SPAN, taps de tráfego de rede (TAPs) ou brokers de pacote de rede (NPBs). O monitoramento passivo não introduz atrasos de tempo e informações de serviço adicionais na rede. Recursos de segurança passivos, como IDS, Network Forensics, NBA e NTA são amplamente usados hoje.

Sistema de detecção de intrusão (IDS)

(Intrusion Detection System - IDS) , ( ). IDS , VMware, Xen .

IDS – (Intrusion Prevention System – IPS). , , . IPS , , , IPS IDS . , IPS IDS , .

IDS ( IPS) Positive Technologies, , , Smart-Soft, Info Watch, Stonesoft, Trend Micro, Fortinet, Cisco, HP, IBM, Juniper, McAfee, Sourcefire, Stonesoft, Trend Micro, Check Point.

(Network Forensics)

() , , , , . , () , . , , .

– MicroOLAP, , AccessData, NIKSUN, RSA (NetWitness), Solera Networks.

(NBA) (NTA)

( ) , . , « », , .

(Network Behavior Analysis - NBA) , , NetFlow (cFlow, sFlow, jFlow IPFIX), , . (Network Traffic Analysis - NTA) , . , , . NTA (SOC).

NBA NTA – Positive Technologies, Kaspersky, Group-IB, , Arbor Networks, Lancope, Riverbed Awake, Cisco, Darktrace, ExtraHop Networks, LogRhythm, Flowmon, RSA, TDS .

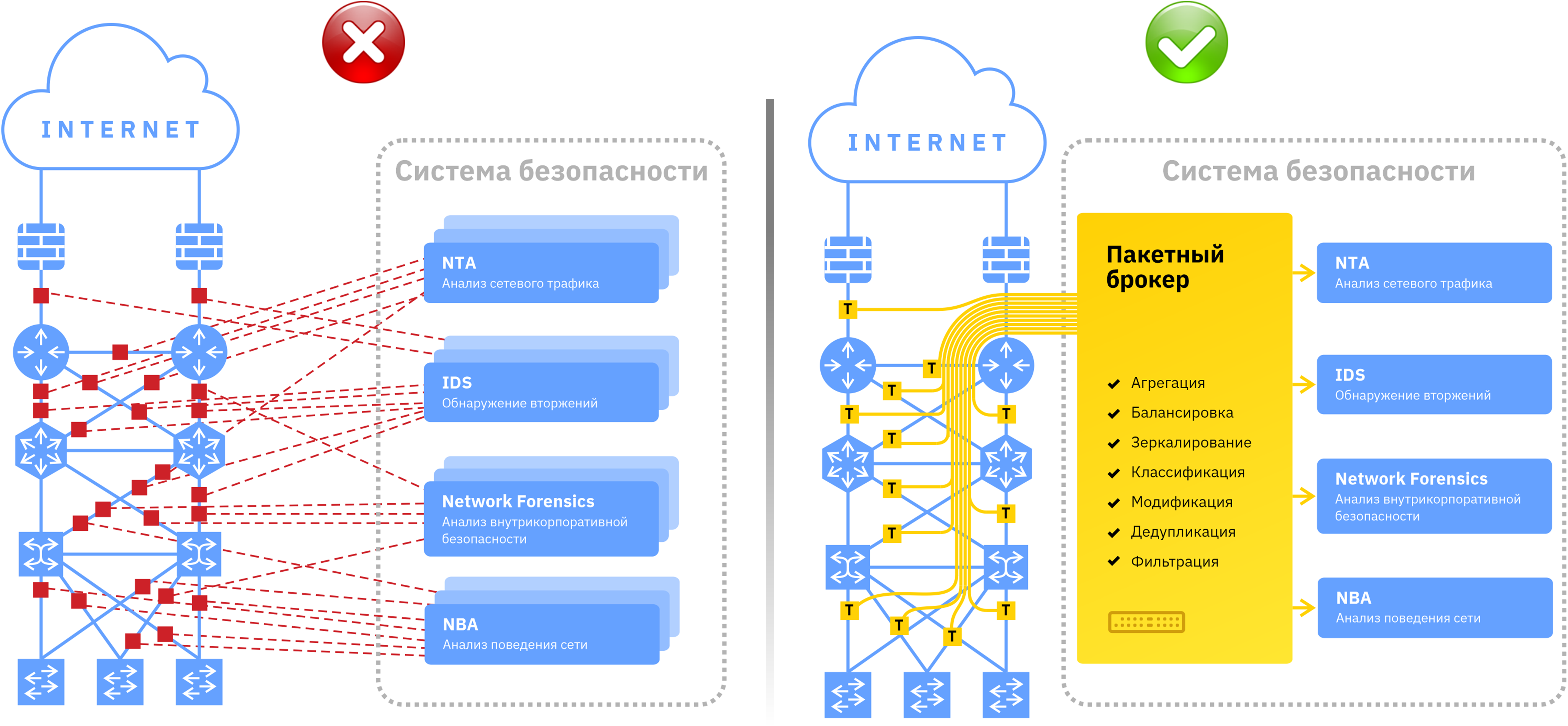

- , , . ? , (NPB).

№ 1.

, , . .

SPAN- (TAP) . SPAN- , , , , «» , . TAP , TAP . , , .

: , (IDS) (NBA), Network Forensics NTA. , SPAN-, TAP. TAP .

: , , TAP , ( , , , ) , .

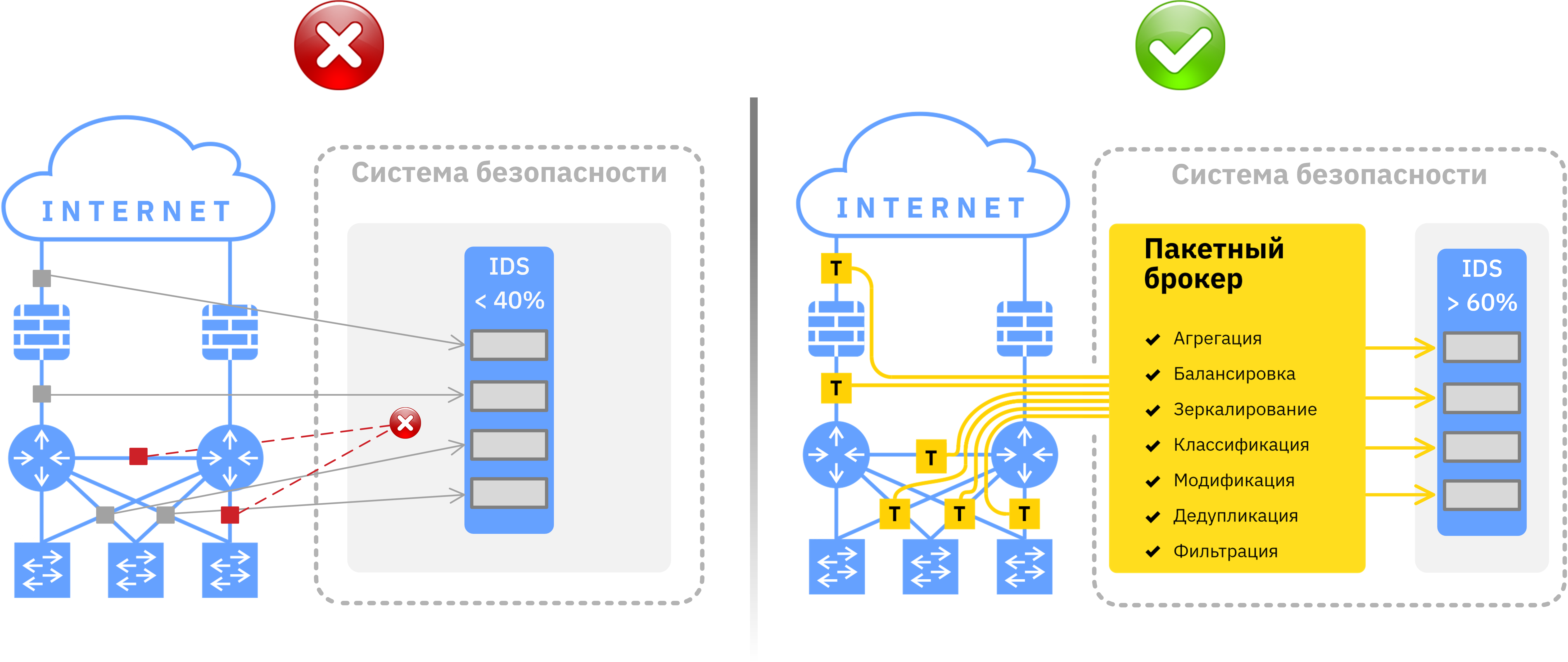

№ 2.

. , , .

: (IDS) 10GbE. , IDS 40%. , .

: IDS 40% , . , , . , ( , , , , , ) IDS. , , , , .

№ 3. 1G

10- Ethernet (10GbE 10G) 2002 , 2007 . 10G . 40G/100G, 200G/400G.

, , 1G. 1 / , , 1G, 10G/40G/100G.

: . 1G 10G/40G/100G. 1G. .

: , ( ) 10G/40G/100G 1G. 1G ( ), .

, :

/;

/ ;

;

;

;

.

, , , , . , .