O único artigo de 2015 sobre este tópico, " Site a Site VPN IPSEC entre NSX Edge e Linux strongSwan ", foi encontrado na rede .

Infelizmente, não pudemos usá-lo diretamente, porque Eu queria uma criptografia mais segura, não um certificado autoassinado, e a configuração descrita não funcionaria por trás do NAT.

Portanto, eu tive que sentar e me aprofundar na documentação.

Como base, peguei uma configuração que uso há muito tempo, que permite a conexão de quase qualquer sistema operacional, e simplesmente adicionei uma peça que permite a conexão com o NSX Edge.

Como a instalação e a configuração completa do servidor Strongswan estão além do escopo deste artigo, vou me permitir referir-me a alguns bons materiais sobre este tópico .

Então, vamos direto para as configurações.

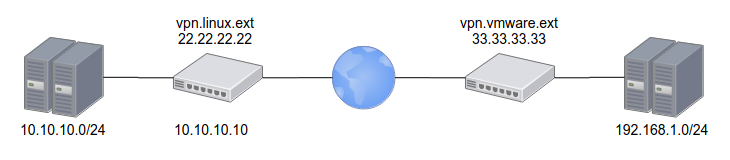

O diagrama de conexão será semelhante a este:

VMWare 33.33.33.33 192.168.1.0/24

Linux 22.22.22.22 10.10.10.0/24

Let's encrypt vpn.linux.ext

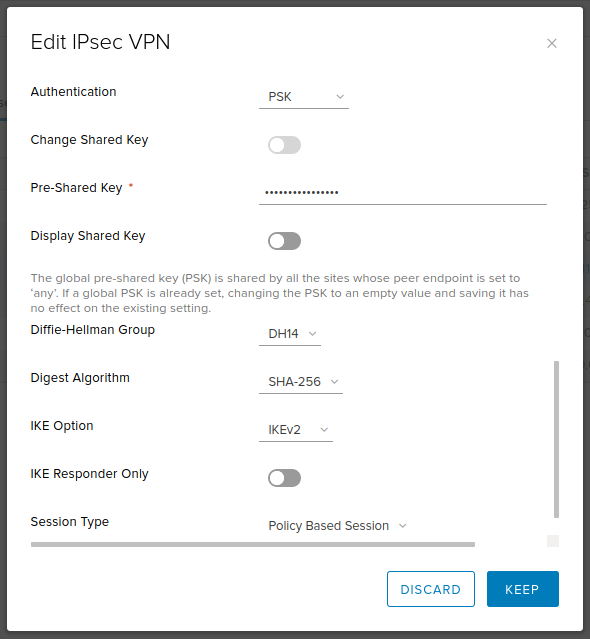

PSK : ChangeMeNow!Configuração do NSX Edge:

Texto

Enabled: yes

Enable perfect forward secrecy (PFS): yes

Name: VPN_strongswan (, )

Local Id: 33.33.33.33

Local Endpoint: 33.33.33.33

Local Subnets: 192.168.1.0/24

Peer Id: vpn.linux.ext

Peer Endpoint: 22.22.22.22

Peer Subnets: 10.10.10.0/24

Encryption Algorithm: AES256

Authentication: PSK

Pre-Shared Key: ChangeMeNow!

Diffie-Hellman Group: 14 (2048 bit — . , )

Digest Algorithm: SHA256

IKE Option: IKEv2

IKE Responder Only: no

Session Type: Policy Based Session

Capturas de tela

Personalização do Strongswan:

ipsec.conf

# /etc/ipsec.conf

config setup

conn %default

dpdaction=clear

dpddelay=35s

dpdtimeout=300s

fragmentation=yes

rekey=no

ike=aes256gcm16-aes256gcm12-aes128gcm16-aes128gcm12-sha256-sha1-modp2048-modp4096-modp1024,aes256-aes128-sha256-sha1-modp2048-modp4096-modp1024,3des-sha1-modp1024!

esp=aes128gcm12-aes128gcm16-aes256gcm12-aes256gcm16-modp2048-modp4096-modp1024,aes128-aes256-sha1-sha256-modp2048-modp4096-modp1024,aes128-sha1-modp2048,aes128-sha1-modp1024,3des-sha1-modp1024,aes128-aes256-sha1-sha256,aes128-sha1,3des-sha1!

left=%any

leftsubnet=10.10.10.0/24

leftcert=certificate.pem

leftfirewall=yes

leftsendcert=always

right=%any

rightsourceip=192.168.1.0/24

rightdns=77.88.8.8,8.8.4.4

eap_identity=%identity

# IKEv2

conn IPSec-IKEv2

keyexchange=ikev2

auto=add

# BlackBerry, Windows, Android

conn IPSec-IKEv2-EAP

also="IPSec-IKEv2"

rightauth=eap-mschapv2

# macOS, iOS

conn IKEv2-MSCHAPv2-Apple

also="IPSec-IKEv2"

rightauth=eap-mschapv2

leftid=vpn.linux.ext

# Android IPsec Hybrid RSA

conn IKEv1-Xauth

keyexchange=ikev1

rightauth=xauth

auto=add

# VMWare IPSec VPN

conn linux-nsx-psk

authby=secret

auto=start

leftid=vpn.linux.ext

left=10.10.10.10

leftsubnet=10.10.10.0/24

rightid=33.33.33.33

right=33.33.33.33

rightsubnet=192.168.1.0/24

ikelifetime=28800

keyexchange=ikev2

lifebytes=0

lifepackets=0

lifetime=1h

ipsec.secret

# /etc/ipsec.secrets

: RSA privkey.pem

# Create VPN users accounts

# ! , .

user1 : EAP "stongPass1"

user2 : EAP "stongPass2"

%any 33.33.33.33 : PSK "ChangeMeNow!"depois disso, basta reler a configuração, iniciar a conexão e verificar se está estabelecida:

ipsec update

ipsec rereadsecrets

ipsec up linux-nsx-psk

ipsec statusEspero que este pequeno post seja útil e economize algumas horas para alguém.