Túnel e transmissão de tráfego para sistemas de monitoramento e segurança da informação

GTP, GRE, L2TP, PPPoE, VXLAN e outros acrônimos de túnel são familiares para qualquer engenheiro de rede. O tráfego de túnel permite que você:

- Fornece controle de fluxo de dados através da construção de uma rede no terceiro nível do modelo OSI

- Conecte escritórios remotos em uma única rede com recursos compartilhados

- Simplifique a administração de rede separando as camadas de infraestrutura e de usuário

- Construa redes unificadas com base em várias tecnologias

- Fornece mobilidade ao usuário (redes móveis, migração de máquinas virtuais em data centers)

Mas o uso de túneis impõe requisitos adicionais em termos de garantia da segurança da informação.

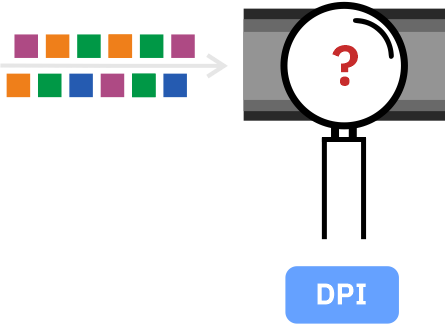

A maioria dos sistemas de segurança da informação e sistemas de monitoramento funcionam com uma cópia do tráfego. Ao mesmo tempo, a transferência de dados da infraestrutura é fornecida de uma das três maneiras:

- Os pacotes são duplicados por funções de equipamento de rede adicionais e enviados para portas dedicadas (SPAN)

- Taps de tráfego passivo (TAP) são instalados na linha óptica, dividindo a potência óptica em duas linhas - o receptor original e o sistema DPI

- Um broker de pacotes de rede é adicionado à infraestrutura, que desempenha a função de espelhamento de pacotes, como no caso do TAP - o destinatário original e o sistema DPI

Como escrevemos anteriormente, na infraestrutura moderna, as portas SPAN praticamente não são usadas: elas não fornecem a largura de banda necessária ou garantia de transferência de dados. Os túneis apenas agravam o problema: os critérios de transmissão para a porta de monitoramento podem ser apenas os campos de cabeçalho externos (cabeçalho do túnel) e, portanto, a filtragem preliminar por campos de pacote do usuário (cabeçalhos aninhados) torna-se impossível.

A combinação mais comumente usada de acopladores ópticos passivos e corretores de pacotes de rede.

Os TAPs garantem que a confiabilidade da rede seja mantida, enquanto os brokers de pacotes de rede garantem a transferência correta de dados para sistemas DPI e otimizam seu uso. No entanto, ao usar o encapsulamento, isso só é possível em um caso - se o broker de pacotes de rede oferecer suporte à análise de estruturas de encapsulamento e puder distribuir o tráfego com base nos cabeçalhos aninhados dos pacotes de tráfego encapsulados.

Filtragem e classificação de tráfego em túnel

Sem a capacidade do broker de analisar os cabeçalhos aninhados dos pacotes encapsulados pelo broker, não faz sentido falar sobre otimização de DPI. A filtragem e a classificação, que podem reduzir a carga nos sistemas DPI e reduzir seu número, devem funcionar precisamente nos campos de tráfego do usuário (cabeçalhos aninhados). Caso contrário, é impossível separar os endereços IP de usuários específicos, os protocolos necessários ou o tráfego criptografado - será apenas um túnel pelos campos externos. Uma tentativa de limpar o tráfego para sistemas DPI do tráfego não direcionado em campos externos criará apenas uma “brecha de segurança” - o tráfego direcionado “escapará” da segurança da informação e do monitoramento no túnel.

Como resultado, na ausência da função de análise por cabeçalhos aninhados, para garantir a segurança ou o monitoramento da qualidade, todo o tráfego deve ser direcionado aos sistemas de análise. Compre novos servidores e licenças para desempenho adicional, alugue espaço para salas de servidores e contrate funcionários adicionais que irão servir este parque.

Balanceamento de tráfego em túnel

O problema de equilibrar o tráfego em túnel é ainda mais multifacetado. Em primeiro lugar, ao distribuir pacotes de usuário entre túneis diferentes (em redes móveis, quando redundantes com balanceamento de carga, ou simplesmente ao transmitir um fluxo direto e reverso por túneis diferentes), é impossível garantir a integridade das sessões de troca de usuário sem analisar os cabeçalhos aninhados.

Vamos pegar 2 sessões (AB-VA e CD-DC) e transmiti-las pelos canais T1, T2 e T3 tunelados. Digamos que estejamos falando sobre assinantes de uma operadora móvel andando entre estações base. Os pacotes dessas sessões estarão em túneis diferentes e quando o tráfego encapsulado atingir o broker de pacotes de rede, existem 2 opções para balancea-los, mantendo a integridade das sessões:

- Balanceamento por cabeçalhos externos. DPI: 1 3 DPI 1, 2 DPI 2. (AB) AB-BA, 1 2 , DPI, (BA) 2 3, , DPI 1 DPI 2. CD-DC. DPI . , DPI «» , ( ) . ( ), .

- Balanceamento em cabeçalhos aninhados. O broker de pacotes de rede para balanceamento ignora cabeçalhos externos e distribui pacotes entre sistemas DPI enquanto mantém a integridade das sessões AB-BA e CD-DC. Ao mesmo tempo, para monitorar o estado de seções individuais da infraestrutura, você pode configurar a filtragem por cabeçalhos externos. Assim, cada mecanismo de DPI receberá um fluxo inteiro de tráfego do usuário e as ferramentas de monitoramento receberão todos os pacotes de um determinado túnel.

O segundo problema para equilibrar o tráfego em túneis é o carregamento desigual dos túneis. Ao monitorar links altamente carregados com um pequeno número de túneis, há um problema de carga irregular e perda de pacotes devido ao excesso de desempenho da porta de saída.

Ou seja, se as sessões AB e CD de 10 Gb / s cada são encapsuladas em um túnel T1, então 20 Gb / s de tráfego é obtido (que pode ser transmitido através da interface 40GbE / 100GbE ou através de links agregados 10GbE LAG). Depois de copiar e obter esse fluxo no broker de pacote de rede, é necessário desequilibrar esse tráfego para vários sistemas DPI em interfaces de 10 GbE. É impossível fazer isso mantendo a integridade das sessões usando cabeçalhos externos - o fluxo excederá a largura de banda da interface de saída e os pacotes começarão a ser perdidos.

O balanceamento em cabeçalhos aninhados fornece a capacidade de dividir o fluxo em outros menores sem comprometer a integridade da troca de informações e a qualidade dos sistemas DPI.

Equilibrando o tráfego de túnel fragmentado

Um problema de balanceamento separado é a fragmentação do tráfego causada pelo encapsulamento: a adição de cabeçalhos de encapsulamento leva ao excesso de MTU e à fragmentação de pacotes.

Quando um pacote com tamanho igual ao MTU chega à entrada do dispositivo de tunelamento, então após adicionar os cabeçalhos do túnel, o pacote começa a exceder o MTU (pelo número de bytes do cabeçalho do túnel) e é dividido em fragmentos. Além disso, o cabeçalho aninhado está contido apenas no primeiro fragmento. Como resultado, dois pacotes da mesma sessão (AB1 e AB2) que entraram em túneis diferentes (T1 com cabeçalho XY e T2 com cabeçalho XZ) se transformam em quatro pacotes:

- com um cabeçalho XY externo e um cabeçalho AB aninhado

- com cabeçalho XY externo sem sinais de tunelamento

- com um cabeçalho XZ externo e um cabeçalho AB aninhado

- com cabeçalho XZ externo sem sinais de tunelamento

Neste caso, sem a função de rastreamento de fragmento, a escolha será entre a violação da integridade do fluxo de informação devido à distribuição de diferentes túneis entre diferentes sistemas DPI e a violação da integridade do fluxo de informação devido à distribuição de diferentes fragmentos entre diferentes sistemas DPI. O rastreamento de blocos balanceados em relação aos cabeçalhos aninhados garante que a integridade seja mantida mesmo nesses casos.

Aqueles que encontraram esses problemas em grande parte do tráfego os entendem e os resolvem. Como de costume, o pior é quando o problema atinge menos de 10% do tráfego - pode ser invisível e cria-se a ilusão de que tudo está seguro. E sob a segurança está o túnel.