Na quarta-feira, 15 de julho, o Twitter mergulhou no caos quando as contas das pessoas mais famosas do mundo, diretores de empresas e celebridades, começaram a se vincular a sites fraudulentos de coleta de Bitcoins. O Twitter diz que o ataque foi possível porque alguém enganou ou coagiu um dos funcionários da empresa a dar-lhes acesso às ferramentas administrativas internas da plataforma. Neste artigo, tentarei cronometrar esse ataque e apontar as evidências de quem pode estar por trás dele.

A primeira evidência do ataque se tornou visível ao público por volta das 15h EST (UTC-5; verão UTC-4), quando uma mensagem apareceu na conta da bolsa de criptomoedas Binance de que a bolsa tinha uma parceria com a organização CryptoForHealth com a intenção de distribuir 5.000 bitcoins para os necessitados. e também um link onde as pessoas podem enviar doações.

Poucos minutos depois, tweets semelhantes apareceram nas contas de outras bolsas de criptomoedas, bem como nas contas do candidato presidencial dos EUA Joe Biden, o chefe da Amazon Jeff Bezos, o ex-presidente dos EUA Barack Obama, o chefe da Tesla Elon Musk, o ex-prefeito de Nova York Michael Bloomberg e o investidor Warren Buffett.

Parece ridículo que alguém acredite realmente nesses pedidos e lhes envie dinheiro, mas a análise da carteira BTC, que foi anunciada por muitas contas hackeadas, mostrou que nas últimas 24 horas ela processou 383 transações e recebeu quase 13 bitcoins, o que é aproximadamente igual $ 117.000.

O Twitter divulgou um comunicado de que “um ataque coordenado de engenharia social foi detectado em alguns de nossos funcionários, o que resultou no acesso a sistemas e ferramentas internas. Sabemos que os cibercriminosos usaram o acesso obtido para assumir o controle de muitas contas populares (incluindo verificadas) e postar mensagens em seu nome. Estamos investigando outros possíveis atos maliciosos que eles podem ter cometido ou a quais informações eles poderiam ter acesso, e compartilharemos os resultados assim que os tivermos. ”

Há fortes indícios de que o ataque foi realizado por pessoas que tradicionalmente se especializam em hackear redes sociais por meio de "troca de SIM" - um tipo cada vez mais comum de crime envolvendo suborno, hackeamento ou coerção de funcionários de operadoras móveis ou redes sociais para obter acesso à conta da vítima.

Figuras da comunidade de troca SIM adoram interceptar o acesso a contas sociais dos chamados. categoria "OG". OG, ou gangster original, são nomes curtos de contas como @B oujoe... Ter tal conta aumenta o status, a influência e o peso social nos círculos de hackers envolvidos na troca de SIM, já que às vezes você pode obter vários milhares de dólares pela revenda de tais contas.

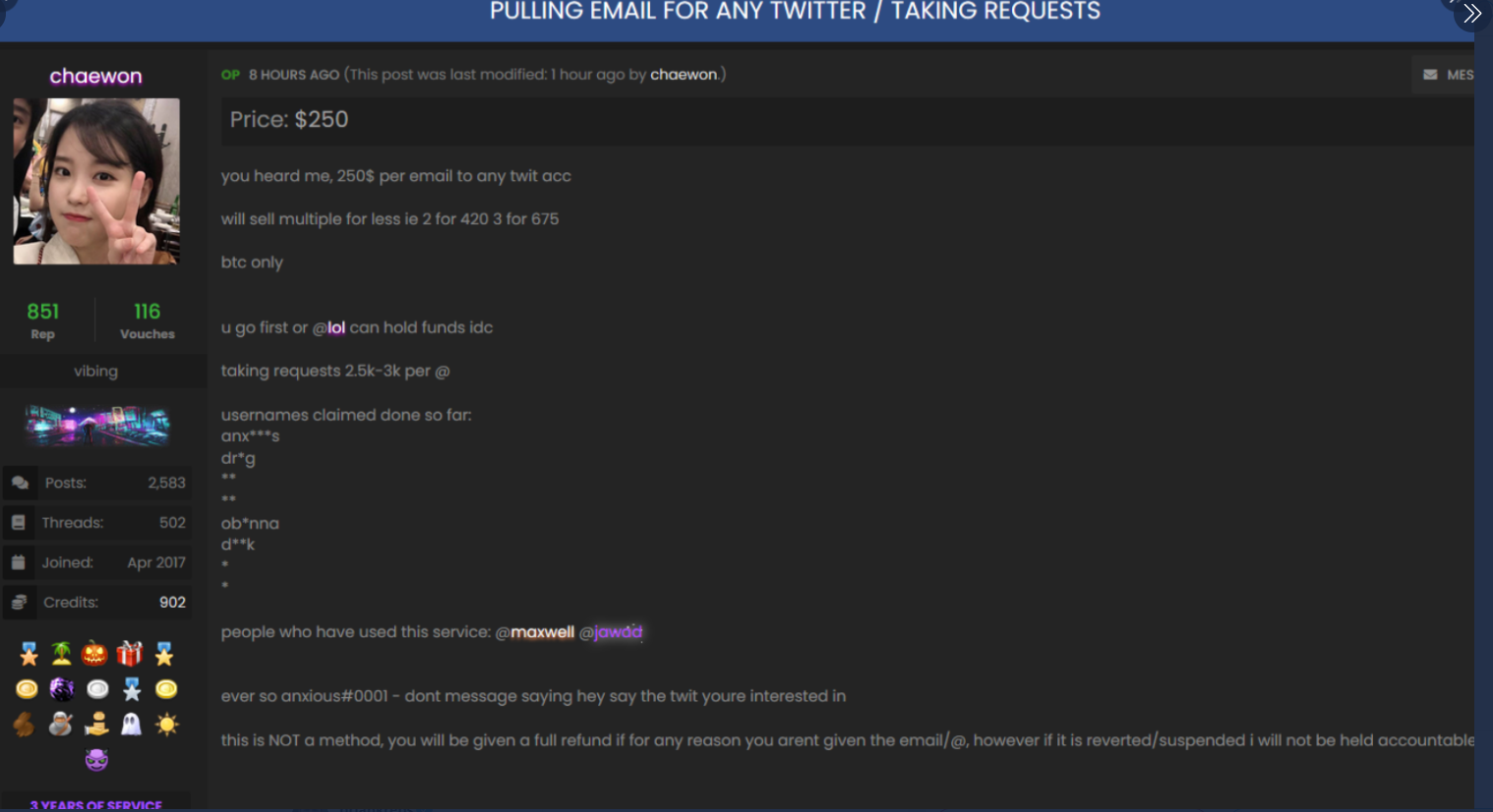

Nos dias que antecederam o ataque de quarta-feira, havia sinais na Internet de que alguns membros da comunidade de hackers estavam vendendo a capacidade de alterar o e-mail associado a qualquer conta do Twitter. Em uma postagem no fórum OGusers dedicado a hackear contas, o usuário Chaewon anunciou a capacidade de vincular um determinado e-mail a qualquer conta do Twitter por $ 250 e acesso a contas por $ 2.000 a $ 3.000.

“Este não é um método especial. Se você não receber um e-mail, devolveremos o seu dinheiro. Se a conta for banida, não seremos responsáveis ”, escreveu Chaewon em uma postagem intitulada“ Solicitações de spoofing de e-mail no Twitter ”.

Horas antes de as chamadas para doar bitcoins começarem a aparecer nas contas de trocas de criptografia e pessoas famosas no Twitter, os atacantes se concentraram em hackear várias contas OG, incluindo "@ 6".

A conta pertencia anteriormente ao falecido Adrian Lamo , conhecido como o "hacker sem-teto" que invadiu a rede do New York Times e entregou às autoridades americanas Bradley Manning , um militar que deu ao WikiLeaks documentos de vários graus de sigilo. @ 6 agora é administrado por um amigo de longa data de Lamo, pesquisador de segurança ephreaker de telefone que pediu para ser chamado de Lucky225 nesta história.

Lucky225 disse que, pouco antes das 14h00 horário do Leste dos EUA, na quarta-feira, ele recebeu um código para confirmar a redefinição da senha da conta @ 6 via Google Voice. Lucky225 disse que havia proibido o envio de notificações por SMS para autorização em várias etapas e usou códigos de tempo gerados pelo aplicativo móvel.

Porém, como os invasores conseguiram alterar o endereço de e-mail associado à conta @ 6 e desativar a autorização em várias etapas, um código de confirmação único foi enviado para sua conta do Google Voice e para o novo e-mail registrado pelos invasores.

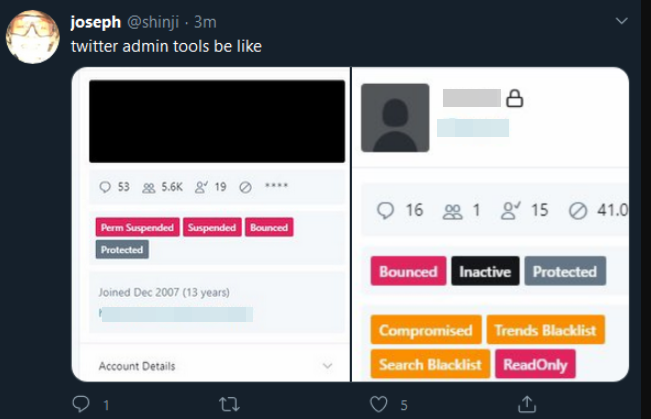

“O ataque foi realizado devido ao fato de que as ferramentas administrativas do Twitter, aparentemente, é possível atualizar o endereço de e-mail de qualquer usuário sem enviar-lhe nenhuma notificação”, disse Lucky225. "Portanto, os invasores podem evitar a detecção atualizando primeiro a conta de e-mail e depois habilitando a autenticação de dois fatores."

Lucky225 disse que ainda não tem como verificar se algum tweet foi enviado de seu endereço depois que ele foi hackeado, porque ele ainda não tem acesso a ele (ele analisou todo o episódio em detalhes em uma postagem no site Médio ).

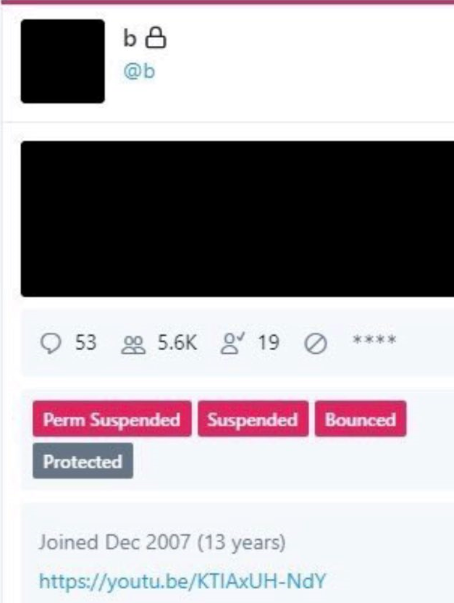

Mais ou menos na mesma época em que @ 6 foi removido, outra conta, @B, foi assumida. Então alguém começou a postar imagens da área de administração do Twitter que mostrava a conta @B.

O Twitter respondeu removendo todas as capturas de tela de suas ferramentas internas da plataforma e, em alguns casos, bloqueando temporariamente as contas.

Em mais uma conta -Shinji- também carregou imagens de ferramentas internas do Twitter. Poucos minutos antes do banimento, eles postaram um tweet pedindo que assinassem @ 6, uma conta que havia sido roubada de Lucky225.

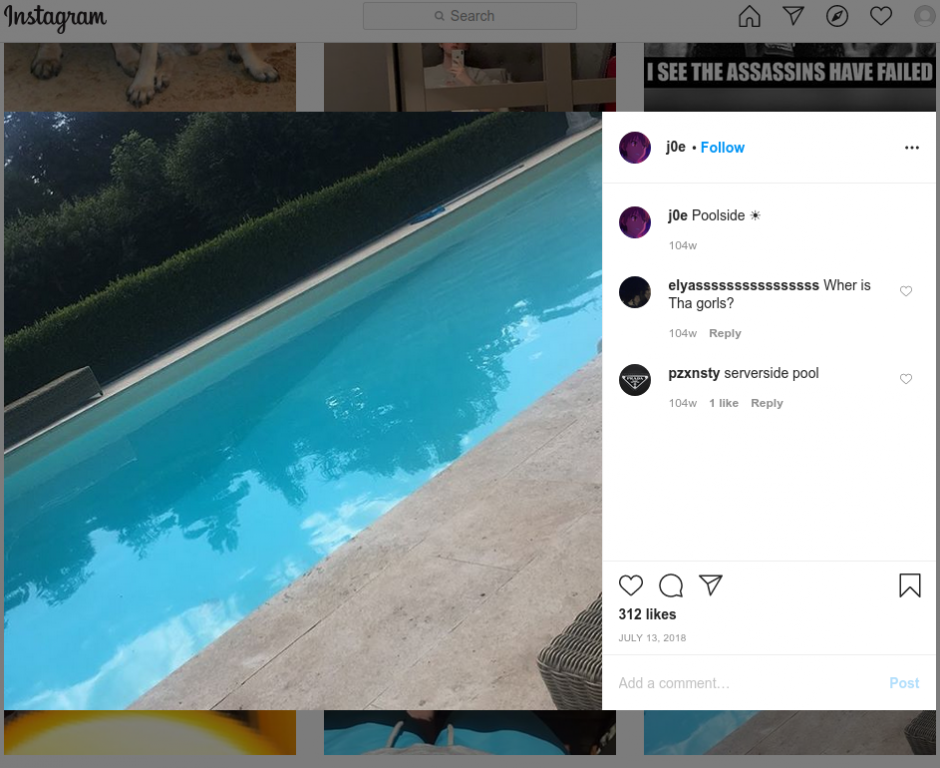

Aqui e aqui no Internet Archive você pode baixar versões em cache de tweetsShinjiantes do ataque de quarta-feira. Eles mostram que o usuário afirma possuir duas contas OG no Instagram - "j0e" e "morto".

Uma fonte de segurança de uma das maiores operadoras de telefonia móvel dos Estados Unidos nos disse que as contas "j0e" e "mortas" estão vinculadas a um notório hacker de troca de SIM apelidado de PlugWalkJoe. Os pesquisadores têm monitorado o PlugWalkJoe, pois acredita-se que ele tenha realizado várias trocas de SIM ao longo dos anos, seguidas por grandes quantidades de roubo de bitcoin.

Agora vamos olhar para a foto do perfil em outro arquivo de contaShinji(abaixo). A imagem é a mesma da captura de tela da quarta-feira, quando Joseph / @ Shinji postou instantâneos das ferramentas internas do Twitter no feed.

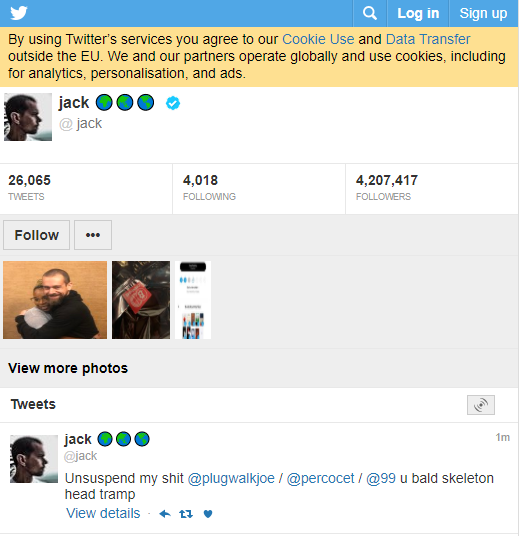

Nossa fonte disse que essa pessoa era uma das pessoas-chave no grupo de troca SIM chamado ChucklingSquad. Acredita-se que eles levaram conta no Twitter Jack Dorsey [criador do Twitter / prim.perev.] No ano passado . Wired escreveu que a contamacacofoi retirado quando hackers organizaram a substituição dos cartões SIM da operadora AT&T - o número desse provedor está vinculado à conta de Dorsey.

Um tweet enviado da conta de Jack Dorsey quando foi hackeado menciona PlugWalkJoe e outros membros do Chuckling Squad.

Uma fonte da indústria de segurança móvel nos disse que na vida real PlugWalkJoe é Joseph James Connor, um residente de Liverpool de 21 anos. Ele está agora na Espanha, onde estudou na universidade, e ainda não pode voltar para casa devido às restrições de viagens associadas ao coronavírus.

A fonte disse que PlugWalkJoe está sendo investigado e uma investigadora foi contratada para conhecê-lo e convencê-lo a fazer um vídeo chat. Então, no vídeo gravado neste chat, os investigadores encontraram um pool característico.

A fonte disse que a piscina vista na foto do Instagram do PlugWalkJoe, instagram.com/j0e, é exatamente a mesma que eles viram no chat de vídeo.

Se PlugWalkJoe estava diretamente envolvido no hack do Twitter, parece apropriado que tenha sido exposto em parte graças à engenharia social. Talvez devêssemos ser gratos que os hackers do Twitter não visaram algo mais ambicioso, como interferir nas eleições ou colapso dos mercados financeiros, ou tentar iniciar uma guerra por meio de declarações falsas e divisivas de líderes mundiais.

Também está claro que esse hack do Twitter poderia dar aos hackers acesso à correspondência entre quaisquer contas - e essa informação dificilmente pode ser superestimada, apesar do fato de que provavelmente interessa a vários indivíduos e organizações, de estados a espiões corporativos e chantagistas.

Veja também: