CISO: Igor, alguém teve acesso às nossas câmeras

Igor: @@@!

CISO: Vá descobrir. Verifique as configurações de cada câmera, cada computador.

Igor: Mas há mais de 100.500 deles, vai levar muito tempo!

CISO: Considere Mikhalych, nosso eletricista, quando criança, ele visitou o círculo de rádio quando criança.

Igor: Talvez seja melhor tentarmos o SCAP?

CISO: E o que ...

Introdução

Muitos documentos (padrões, pedidos, recomendações) definem requisitos para as configurações de segurança dos sistemas de informação, busca por vulnerabilidades e gerenciamento de atualizações. Um problema descoberto recentemente em uma das maiores corporações mais uma vez demonstra a necessidade de vulnerabilidade e gerenciamento de configuração.

Via de regra, um sistema de informação é um objeto complexo e dinâmico, portanto, para atender aos requisitos, é necessário um monitoramento constante de seu estado (auditoria).

O método de fato para automatizar a auditoria de segurança é a abordagem proposta pelo NIST e descrita na especificação Security Content Automation Protocol ( SCAP) .

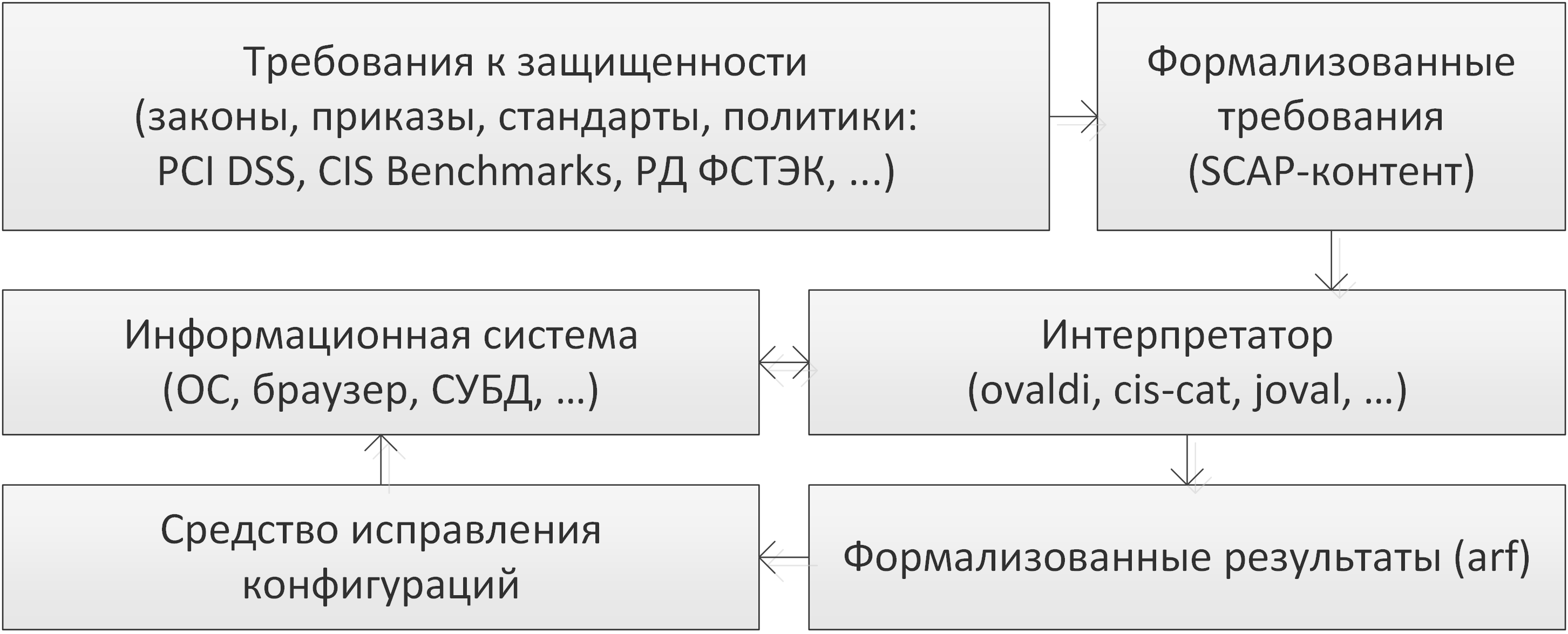

Diagrama estrutural do processo de auditoria automatizada de segurança de sistemas de informação utilizando SCAP A

seguir, sugiro que você se familiarize com todos os pontos do processo de automação de auditoria com mais detalhes. Ir!

Requisitos

A fonte da auditoria, sua base e razão são requisitos de papel de alto nível para sistemas de informação, que são impostos pelos reguladores, são definidos nas melhores práticas, políticas próprias ou de parceiros.

Por exemplo, o padrão PCI DSS descreve os requisitos para suportar configurações de firewall, atualizar programas, testar sistemas de segurança regularmente e apoiar políticas de segurança de informações.

As recomendações do CIS Controls v. 7.1 apresenta os requisitos para gerenciamento contínuo de vulnerabilidade (CIS Control 3), configuração segura de hardware e software (CIS Control 5).

E a Portaria FSTEC nº 17 define os requisitos para a proteção das informações contidas nos sistemas de informação do estado.

O principal problema com todos os requisitos e recomendações é a sua descrição não formalizada de alto nível, o que não permite seu uso no processo de automação. A solução foi proposta pelo NIST em 2009 com o desenvolvimento da especificação SCAP.

SCAP

SCAP (Security Content Automation Protocol) é uma especificação hierárquica que permite que os sistemas de informação sejam configurados automaticamente, para procurar e corrigir vulnerabilidades e avaliar o nível de segurança.

O SCAP inclui vários componentes interconectados, cuja descrição formal é baseada em XML: linguagens XCCDF , OVAL , OCIL , ARF ; esquemas de identificação CCE , CPE , SWID , CVE ; métricas CVSS , CCSS...

Embora outros componentes da especificação também sejam importantes, as linguagens principais são XCCDF e OVAL.

XCCDF (Formato de descrição de lista de verificação de configuração extensível) é uma linguagem que descreve listas de configurações de segurança de sistemas de informação e define a interconexão de outros componentes SCAP. A linguagem é projetada para fornecer troca de informações, geração de documentos, testes automatizados e avaliação de conformidade para requisitos especificados. Não contém comandos para realizar uma varredura.

OVAL (Open Vulnerability and Assessment Language) é uma linguagem declarativa para declarações lógicas sobre o estado do sistema. É o principal componente do padrão SCAP, que é usado para descrever vulnerabilidades e configurações de sistema necessárias.

Assim, o conteúdo SCAP são os requisitos dos sistemas de informação, que são traduzidos para uma forma formalizada, o que permite a verificação automática dos sistemas quanto ao cumprimento dos requisitos e a procura de vulnerabilidades.

Analisarei XCCDF e OVAL em detalhes no próximo artigo e deixarei um link aqui.

Questão. Onde posso obter conteúdo SCAP?

- Crie você mesmo, o que é bastante trabalhoso e requer uma compreensão das especificações. A vida é facilitada por um editor SCAP de código aberto que permite criar documentos XCCDF e OVAL em uma interface gráfica fácil de usar.

- Use recursos abertos. Por exemplo, a base de descrições OVAL do FSTEC, requisitos USGCB ou o repositório do MITER.

- Comprar. Ao comprar alguns produtos comerciais, você pode obter acesso aos bancos de dados do fabricante.

Intérpretes

Os requisitos formalizados na forma de conteúdo SCAP são dados de entrada dos chamados intérpretes ou scanners, que são muitos. O MITER mantém um registro de organizações “autorizadas”, seus produtos e repositórios OVAL .

Considere alguns intérpretes gratuitos: OVALdi , OpenSCAP e ScanOVAL .

OVALdi

O intérprete foi desenvolvido pela MITER. Destina-se apenas a demonstrar a avaliação e verificação de sintaxe dos documentos OVAL desenvolvidos. Possui funcionalidade mínima para avaliação de sistemas de informação. Disponível para Windows e Linux. Distribuído sob licença BSD.

O OVALdi pode ser controlado apenas a partir da linha de comando e apenas localmente, para o qual você precisa inserir o comando com direitos de administrador:

ovaldi.exe -m -o "definitions.xml"

onde

m

- não verifique a integridade do documento OVAL,

o

é o caminho para o documento OVAL.

OpenScap

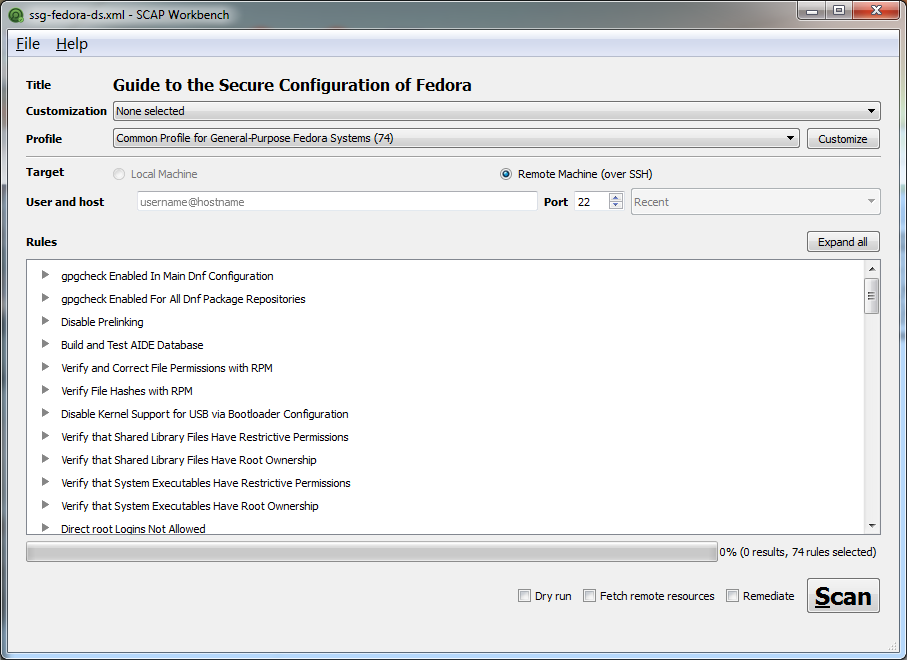

O projeto da Red Hat, representado por muitos produtos, incluindo OpenSCAP Base, um scanner de código aberto baseado em CLI, e SCAP Workbench, um scanner baseado em GUI.

No próximo artigo, irei entrar em detalhes sobre como implantar e usar o sistema de auditoria automatizado gratuito da Red Hat e deixar um link aqui.

Interface SCAP Workbench

Apesar do fato de que as ferramentas OpenSCAP são adequadas para Windows, mais possibilidades são apresentadas para sistemas tipo unix, porque inicialmente o projeto visava apenas a sua avaliação.

Interpretador de comandos no terminal é acionado:

oscap oval eval "D:\definitions.xml" --report "D:\results.html"

,

e, em seguida, irá verificar o sistema de acordo com as instruções no documento OVAL-

«D:\definitions.xml»

com salvar os resultados em um arquivo

«D:\results.html»

.

SvanOVAL

Uma ferramenta desenvolvida para FSTEC por uma empresa russa. A ferramenta é gratuita e adequada para Windows e Linux (Astra).

Interface ScanOVAL

A principal desvantagem é que os recursos da ferramenta são limitados apenas pela verificação do sistema em busca de vulnerabilidades que são apresentadas no banco de dados FSTEK, enquanto a assinatura digital do documento OVAL é verificada, de modo que o arquivo personalizado não pode ser alimentado. Apesar disso, o ScanOVAL é o grande passo do FSTEC em direção à segurança sem papel.

Lógica SCAP

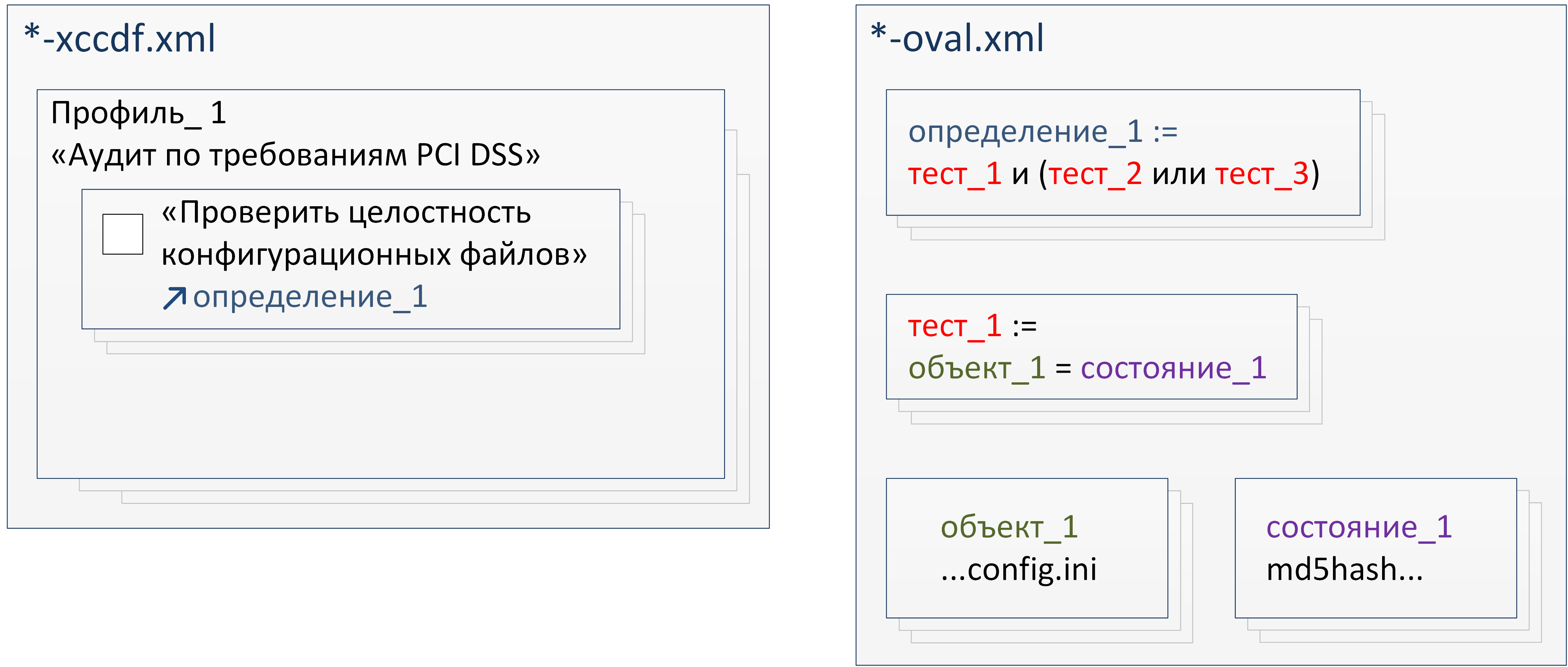

Para simplificar, muitas nuances não foram levadas em consideração, o que não viola os princípios do SCAP em geral, mas permite um melhor entendimento da abordagem em si. Diagrama

lógico básico SCAP

O documento XCCDF contém perfis, um dos quais você pode escolher verificar, por exemplo - pesquisando vulnerabilidades no Windows 10 ou atendendo a alguns requisitos específicos. Na verdade, os perfis contêm listas de verificação que devem ser verificadas para determinar se o sistema atende a esse perfil.

As listas de verificação contêm informações descritivas - requisitos verbais, recomendações para resolver não conformidades, métricas de avaliação, etc. Tudo isso é usado para exibir explicações para os resultados da verificação.

Mas a principal coisa que cada item da lista de verificação contém é um link para uma definição específica no documento OVAL associado. Depois de processar a definição OVAL, o intérprete retorna um resultado booleano (

true

ou

false

), com base no qual conclui que a solicitação da lista de verificação foi atendida.

Em um documento OVAL, as definições formam um pacote lógico de testes a serem aprovados. Cada teste usa operadores lógicos para associar objetos e estados .

Testes, objetos e estados são de vários tipos, dos quais existem muitos. É sua diversidade que determina os amplos recursos da especificação SCAP.

Por exemplo, para Windows, entre outros, existe um tipo

group_sid

(

group_sid_test

,

group_sid_object

e

group_sid_state

) que permite avaliar usuários e subgrupos por identificador SID. E o tipo

dpkginfo

Linux permite que você verifique as informações sobre um determinado pacote DPKG. O tipo

textfilecontent

é independente do sistema e fornece validação do conteúdo de um arquivo de texto, como um arquivo de configuração.

O estado no documento OVAL especifica o valor requerido do parâmetro que caracteriza algum objeto.

Ao processar um teste, o intérprete determina o valor do parâmetro que caracteriza o estado atual do objeto e, de acordo com a lógica especificada no teste, compara-o com o valor especificado. Com base nisso, um resultado de teste booleano é gerado.

A definição também compara os resultados de cada teste vinculado de acordo com uma lógica pré-determinada, resultando em um resultado final que representa o cumprimento de um requisito específico do checklist.

Por exemplo, se houver um requisito para garantir a imutabilidade de arquivos executáveis, então quando ele é traduzido em SCAP-conteúdo como o objeto será dado um arquivo executável específico, que é determinada pelo nome completo:

.../example.exe

. Estatuto será ajustado para o valor desejado da soma de hash de:

D41...27E

. O teste determinará a operação de comparação:

equal

- igualdade. Nesse caso, o interpretador calculará a soma hash do arquivo

.../example.exe

e a comparará com o dado

D41...27E

. Se eles corresponderem, ele retornará um resultado positivo.

resultados

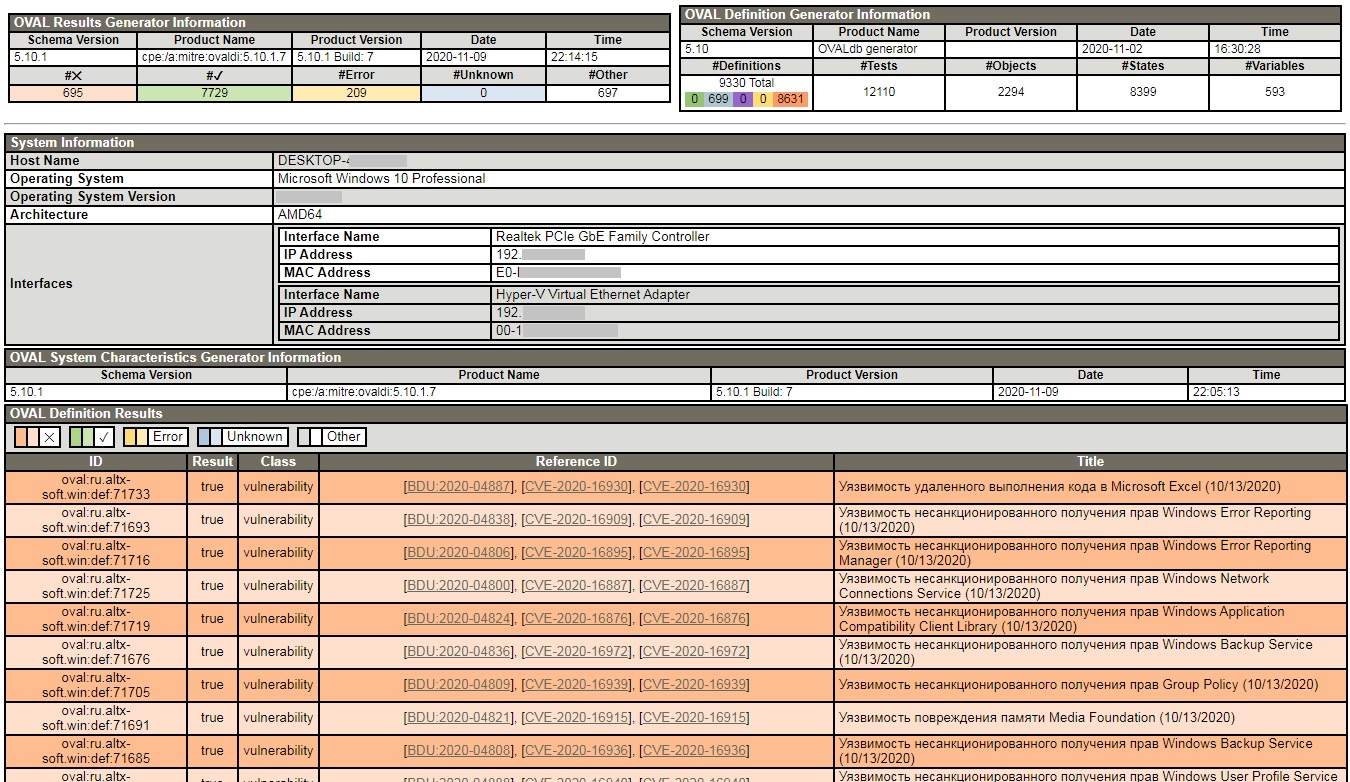

De acordo com a especificação SCAP, os resultados da auditoria são apresentados no formato ARF (Asset Reporting Format).

O relatório ARF está contido em um documento XML e inclui descrições de perfil, requisitos de lista de verificação e resultados resumidos para cada item da lista de verificação.

Normalmente, os resultados da varredura são convertidos para um formato legível por humanos.

Resultados de amostra da verificação de vulnerabilidades no Windows 10 usando o interpretador OVALdi

Correção

Os recursos do protocolo SCAP fornecem correção automática de inconsistências encontradas e eliminação de vulnerabilidades (a funcionalidade deve ser suportada por um sistema de auditoria automatizado).

Esta parece ser uma boa opção, mas as correções automáticas podem quebrar seu sistema, portanto, use esses recursos com cuidado.

A variante mais comum é quando os resultados da verificação são apresentados como uma lista de requisitos não atendidos e uma descrição textual das ações que precisam ser executadas para corrigi-los. Por exemplo, como na versão gratuita do CIS-CAT.

Exemplo de resultados do interpretador CIS-CAT Lite com recomendações para eliminação

Conclusão

A automação da auditoria é a tarefa mais importante da segurança da informação, sua relevância se deve à quantidade, complexidade e dinamismo dos sistemas que devem atender a determinados requisitos.

SCAP fornece uma metodologia de automação flexível e multifacetada, que, no entanto, tem desvantagens:

- a complexidade de traduzir requisitos verbais de alto nível em conteúdo SCAP formalizado;

- a complexidade de criar intérpretes que permitem que você use todo o potencial da especificação SCAP.

Por outro lado, da perspectiva do usuário final, o SCAP é uma ferramenta simples e eficaz que pode ajudar a reduzir o tempo e melhorar a segurança da infraestrutura gerenciada.