Em 1983, no tecnotriller WarGamesDavid Lightman, interpretado pelo então jovem Matthew Broderick, está sentado em seu quarto, mergulhando em um computador quadrado com um processador Intel de 8 bits. Conforme o texto rola pela tela, o rosto de David se ilumina; ele acha que hackeado uma empresa de videogame, mas o adolescente está na verdade lidando com um supercomputador militar. "Vamos jogar um jogo?" O computador pergunta ameaçadoramente. No final do filme, foi provocada uma contagem regressiva para a Terceira Guerra Mundial.

No mesmo ano em que o filme foi lançado, um grupo de adolescentes e jovens de Milwaukee jogou seu jogo. Como o personagem de Broderick, esses cientistas de tecnologia suburbana, apelidados de 414, invadiram grandes sistemas de computador em rede usados por organizações estabelecidas em busca de novos jogos. Da mesma forma, o que começou como uma diversão inofensiva teve consequências muito tangíveis. O grupo acabou sendo pego pelo FBI por invadir cerca de uma dúzia de sistemas governamentais e industriais. Entre eles estavam o Sloan Kettering Memorial Cancer Center e o Los Alamos National Laboratory, um centro de pesquisa de armas nucleares que produziu as bombas atômicas usadas durante a Segunda Guerra Mundial.

/ «WarGames» 1983 414- .

Embora as travessuras de 414 não tenham alimentado um conflito nuclear, elas geraram debates nacionais sobre segurança de computadores - muito antes da guerra cibernética chegar às manchetes e hackers modernos como Julian Assange se tornarem nomes conhecidos. Além disso, o hype da mídia do grupo alertou os legisladores dos EUA de que novas leis são necessárias para combater o crime de computador.

O grupo ajudará a educar a nação sobre as oportunidades e desafios, como a negligência com a segurança, que vêm com a conexão de computadores a uma rede. Depois que o grupo foi exposto, o membro Neil Patrick foi convidado no Todayna NBC, se ele se arrepender de algo. “Olhando para trás, eu realmente gostaria de ver esses sistemas não tão fáceis de acessar”, respondeu ele.

Filhos destros

No início dos anos 1980, começou a era da cultura da computação. O primeiro computador pessoal IBM apareceu em 1981, trazendo o termo "computador pessoal" para as massas. O Commodore 64 foi lançado no ano seguinte; mais tarde, esse modelo se tornará o modelo mais vendido de todos os tempos. Em 1983, tanto os aficionados por tecnologia quanto os proprietários mais cautelosos amavam o poder do PC. Naquele mesmo ano, o The New York Times foi digital com o primeiro computador da redação.

No entanto, para os padrões atuais, essas máquinas simples ainda têm um longo caminho a percorrer. “Uma das coisas mais importantes aqui é quão cedo tudo aconteceu na era tecnológica”, diz Alan J. Borsuk, que era repórter do The Milwaukee Journal na época.e cobriu a notícia sobre 414. "Tudo aconteceu antes de os conceitos de Internet, e-mail ou qualquer coisa do gênero se tornarem amplamente conhecidos." Tudo era realmente muito primitivo e estava apenas começando. "

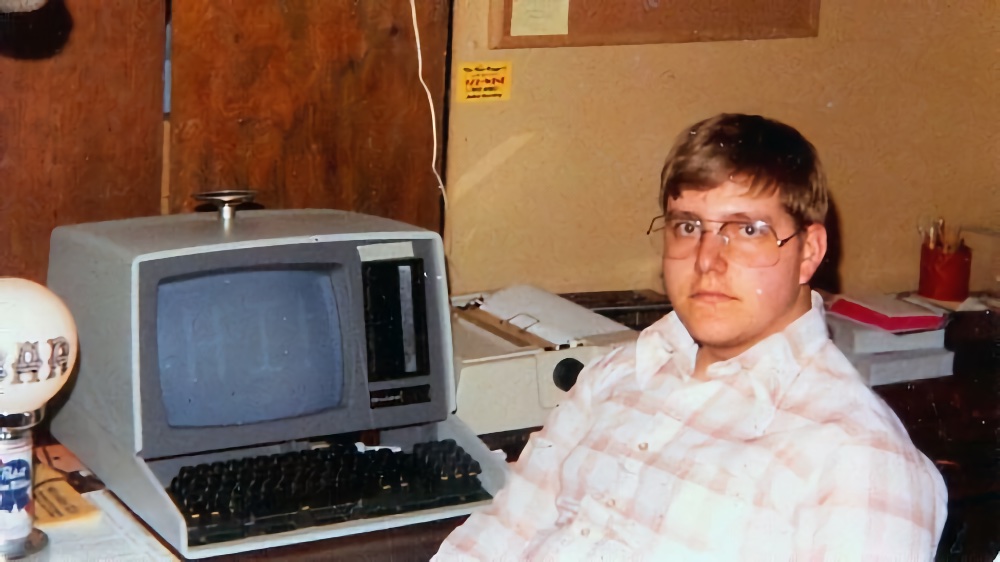

Mas, para muitos, os primeiros protocomputadores foram um portal para um território desconhecido. Tim Winslow, parte do 414, descobriu seu talento em meados da década de 1970, enquanto estava no ginásio. Seu professor de matemática trouxe um computador primitivo para testar a solução de alguns problemas. Chamado de teletipo, o dispositivo era essencialmente uma máquina de escrever mecânica que exibia texto em uma tela de vidro. Combinado com um modem conectado acusticamente que transmitia sinais pela rede telefônica, o sistema podia enviar e receber mensagens impressas.

Naquela época, computadores pessoais como o Commodore 64 estavam ganhando popularidade.

Winslow não teve oportunidade de testar o computador durante a aula. Mas ele ficou na escola depois da escola naquela noite para tentar sozinho. Assim que seu professor ficou online e começou o programa de matemática, Winslow ficou viciado. “Eu me apaixonei por tentar aprender e criar com essa nova tecnologia”, diz ele.

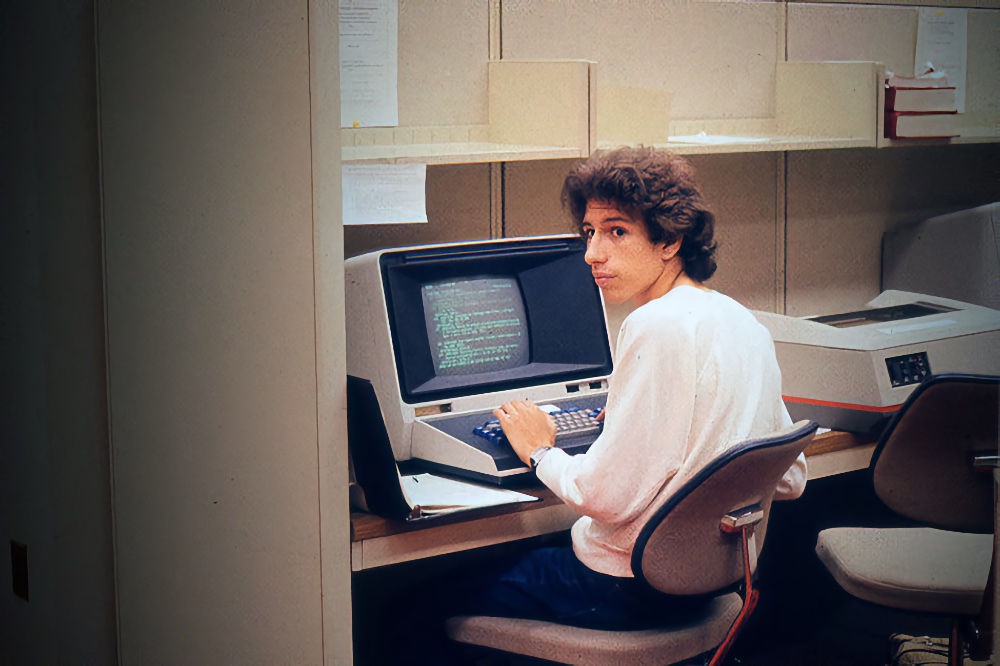

Winslow descobriu que ele não foi o único que gravitou em torno desses primeiros computadores. No ensino médio, ele ingressou no programa Explorer Scout, patrocinado pela IBM, com foco em tecnologia e computação, onde conheceu a maioria dos futuros hackers. Os membros do grupo se encontraram logo após a escola no centro de Milwaukee para programar juntos.

Com o tempo, muitos deles se tornaram amigos e no final decidiram que seu grupo precisava de um nome. Na década de 1980, as gangues em Milwaukee se autodenominavam os nomes das ruas em que corriam, como o Grupo 27, que operava na 27th Street, eram números esculpidos em mesas de piquenique onde os hackers às vezes se encontravam para jantar. O território do grupo era Milwaukee, então eles usaram o código de discagem local 414 como seu nome.

Começo do jogo

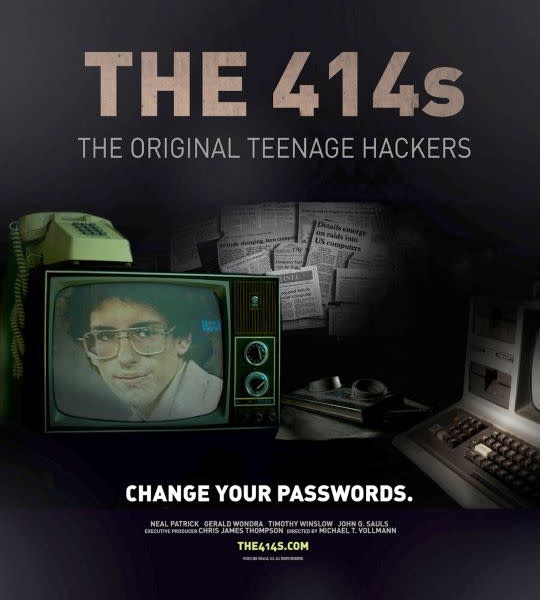

Tim Winslow estava entre os membros da banda entrevistados para o documentário The 414s: The Original Teen Hackers, que estreou no Festival de Cinema de Sundance de 2015.

Por pelo menos um ano, 414 usaram seus computadores domésticos e modems de telefone para se conectar a grandes sistemas de computador em todo o país. Usando senhas elementares e informações de login escritas nos manuais de vários sistemas de computador, que nunca foram atualizados ou alterados, eles foram capazes de penetrar em grandes redes. Por exemplo, diz Winslow, o login e a senha de um dos sistemas eram sistema e sistema , respectivamente .

« , », — .

A gangue se via como pesquisadores usando a curiosidade para aprender mais sobre como os sistemas funcionam. Basicamente, os 414s queriam colocar as mãos em jogos de computador. No entanto, ao longo de 1983 as atividades do grupo foram se tornando cada vez mais ousadas. Certa vez, eles invadiram o Security Pacific National Bank em Los Angeles com bilhões de dólares em ativos. Naquela primavera, 414 entrou no computador do Laboratório Nacional de Los Alamos.

Em junho, a gangue se descobriu. Os exploits de 414 foram descobertos quando eles invadiram o Memorial Sloan Kettering e apagaram acidentalmente os registros dos pacientes. Isso foi relatado pelo administrador do Memorial Sloan Kettering, que então contatou o FBI, que, por sua vez, rastreou o grupo de volta a Milwaukee em ligações recebidas.

“Para obter mais evidências, eles realmente saíram de nossas casas e instalaram dispositivos de vigilância [em] nossas linhas telefônicas”, diz Winslow. Pouco depois, vários 414 membros, incluindo Winslow, então com 20 anos, Gerald Vondre (21) e Patrick, de 17 anos, foram recebidos na porta por agentes do FBI de terno e gravata.

“Fui dormir tarde na noite anterior; minha mãe desceu e me acordou ”, diz Winslow, que subiu para encontrar os agentes sentados à mesa da cozinha. "Eles [disseram]: 'Gostaríamos de falar com você sobre o que tem feito com o computador nos últimos meses."

Herança oculta

Winslow, Vondra e outro integrante do grupo foram indiciados pelo governo federal e enfrentaram a possibilidade de prisão. Mas como Patrick era menor de idade, ele não enfrentou nenhuma ação judicial.

Neil Patrick tornou-se o rosto dos 414s, mesmo testemunhando perante o Congresso.

Enquanto seus colegas fechavam acordos judiciais, Patrick viajou pela mídia, aparecendo no The Phil Donahue Show e no CBS Morning News. Seu rosto foi capa da Newsweek. Ele até testemunhou sobre ameaças à segurança do computador perante o Congresso em Washington, DC, onde os cliques das câmeras eram tão altos que às vezes abafavam os alto-falantes. Em algum ponto, Patrick foi questionado quando ele pensou pela primeira vez sobre a "adequação ética" do que estava fazendo.

“Os agentes do FBI bateram na minha porta um dia”, respondeu ele.

Como não havia leis anti-hacking na época, membros adultos de gangues 414 foram acusados de assédio por telefone. O crime era punível com dois anos de liberdade condicional e multa de $ 500; as acusações foram finalmente retiradas.

Quase quatro décadas depois, o legado de 414 continua vivo, embora talvez não da maneira mais óbvia. Michael Vollmann, diretor do documentário The 414s: The Original Teen Hackers, diz que inicialmente se sentiu atraído pela história da banda porque na época ela era ofuscada por filmes como WarGames. “[Mas] algumas outras coisas aconteceram por causa disso”, ele continua. "Como o fato de Neil Patrick ter vindo e testemunhar perante o Congresso sobre suas experiências." Como resultado das façanhas da gangue e do circo que se seguiram na mídia, seis projetos de lei foram apresentados na Câmara dos Deputados, tratando de vários aspectos dos crimes de computador.

Morgan Wright, um especialista em segurança cibernética, observa o quão longe essa área avançou desde então. “Percorremos um longo caminho [desde] a curiosidade das crianças que simplesmente olhavam para ele e diziam: 'Ei, vamos tentar as senhas'”, diz ele. “Foi realmente a única defesa; [não havia] autenticação de dois fatores, tokens de segurança ou certificados digitais. Tudo isso veio depois e aconteceu em um momento em que não podíamos mais confiar em pessoas com apenas um nome de usuário e uma senha, porque eram muito fáceis de hackear. " Wright resume: A história do Grupo 414 foi um divisor de águas em vulnerabilidades de segurança de computador.

"Se for esse o caso, então 414 foram as únicas pessoas a invadir o laboratório de Los Alamos quando estava muito mal protegido", acrescenta o especialista em segurança cibernética Joseph Steinberg, "[então] eles nos prestaram um grande serviço."

Assim, o grupo 414 pode ser chamado não apenas de pioneiros do hacking, mas também de primeiros pentesters. Se na década de 80 o número de objetos potenciais para hacking era pequeno, agora o número de sistemas de TI e objetos digitalizados (inclusive estratégicos) aumenta a cada ano. E todos eles precisam ser testados quanto à força. Disto se conclui que especialistas-pentesters que verificam a segurança de tais sistemas terão demanda estável no mercado de trabalho.

Como de costume, o código promocional HABR adicionará 10% ao desconto de treinamento mostrado no banner.