Ainda está usando Putty + WinSCP / FileZilla?

Então, recomendamos prestar atenção a softwares como xShell.

- Ele suporta não apenas o protocolo SSH, mas também outros. Por exemplo, telnet ou rlogin.

- Você pode se conectar a vários servidores ao mesmo tempo (mecanismo de guia).

- , .

- 6- , , UTF-8.

- , .

- , ftp/sftp WinSCP FileZilla.

- xShell xFtp, FTP SFTP.

- , xFtp ssh ( sFtp ). xFtp .

Também está incluído um gerador de chave pública / privada e um gerenciador para seu gerenciamento.

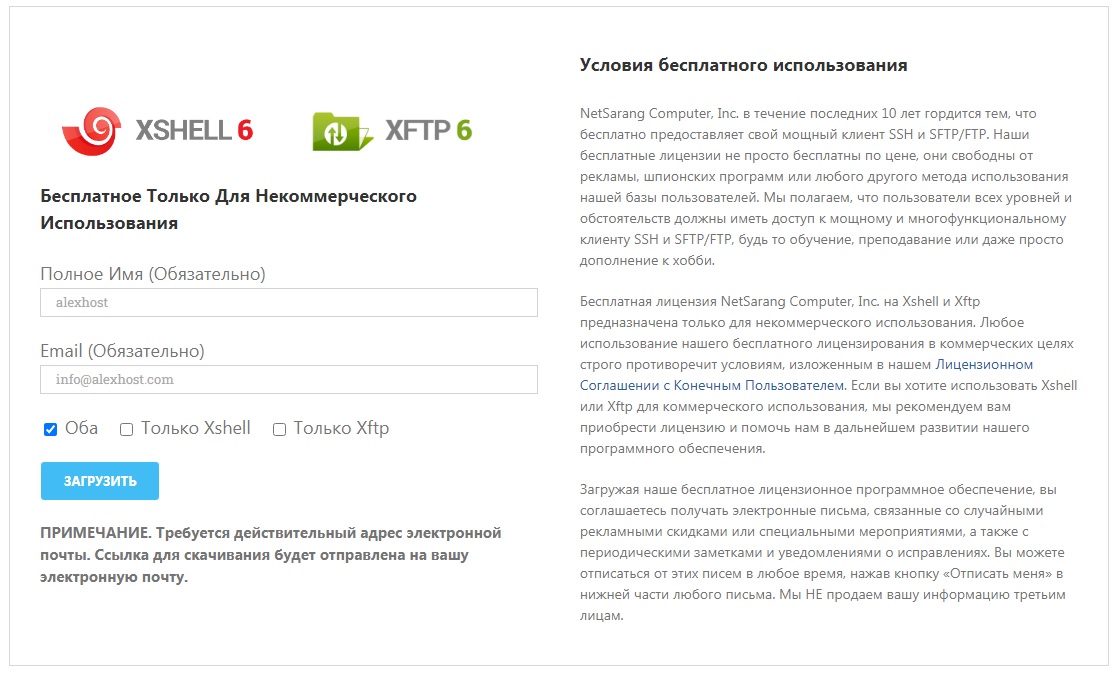

Totalmente gratuito para uso pessoal não comercial ou educação.

www.netsarang.com/en/free-for-home-school

Preencha os campos, certifique-se de enviar um e-mail, ao qual você tem acesso, um link para download será enviado lá.

Baixe, instale os dois aplicativos. Nós lançamos.

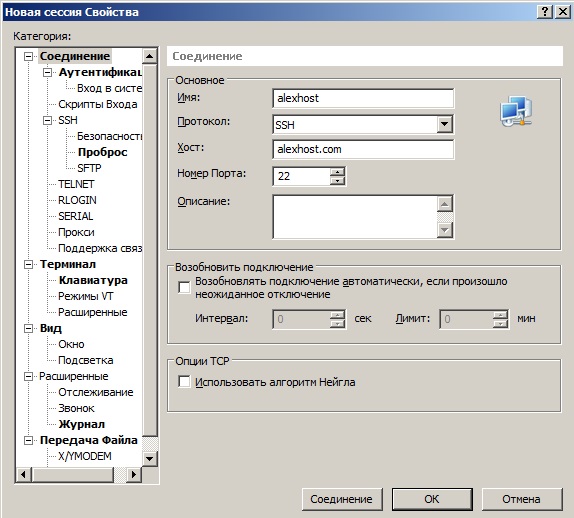

Depois de iniciar, vemos uma janela com uma lista de sessões salvas, enquanto ela está vazia. Clique em "novo"

Preencha os dados para a conexão, porta / host / endereço IP e o nome da sessão desejada.

Em seguida, vá para autenticação e preencha o nome de usuário e a senha.

Em seguida, OK e conecte-se ao servidor.

Para xFTP, tudo é igual. A única coisa que precisa ser selecionada é o protocolo, por padrão será sFTP, você pode selecionar FTP regular.

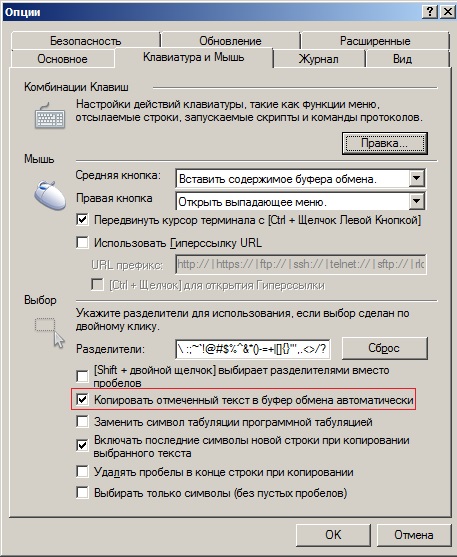

O mais conveniente é que o texto selecionado é copiado automaticamente para a área de transferência

(Ferramentas - opções - teclado e mouse - copia o texto marcado para a área de transferência).

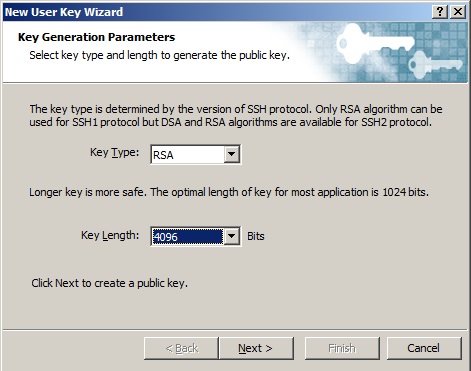

Você pode se conectar não apenas com uma senha, mas também usando uma chave, que é muito mais segura e conveniente.

É necessário gerar nossa chave, para ser mais preciso um par - chaves públicas / privadas.

Inicie o Xagent (instalado no kit).

Vemos a lista de chaves enquanto ela está vazia. Clique em Gerenciar chaves e em Gerar

tipo RSA com

comprimento mínimo de 4096 bits.

Clique em Avançar, espere. Então novamente Próximo

Nomeamos a chave como é conveniente para nós, se desejar, você pode proteger a chave definindo uma senha adicional (ela será solicitada ao conectar ou importar a chave em outro dispositivo).

Em seguida, consulte a nossa chave PÚBLICA. Nós o usamos para se conectar ao servidor. Uma chave pode ser usada em muitos servidores, o que é conveniente.

Isso completa a geração, mas não toda.

Você precisa adicionar uma chave no servidor.

Conecte-se ao servidor via ssh e vá para /root/.ssh

root@alexhost# cd /root/.sshao qual em 90% dos casos obtemos um erro -bash: cd: /root/.ssh: Não existe esse arquivo ou diretório,

isso é normal, esta pasta está ausente se as chaves não foram geradas no servidor antes.

É necessário gerar a chave do próprio servidor da mesma forma.

root@alexhost# ssh-keygen -t rsa -b 4096Será oferecido o caminho onde salvar o arquivo de chave.

Nós concordamos com o padrão /root/.ssh/id_rsa pressionando Enter.

Em seguida, a senha para o arquivo de chave e confirmação, ou deixe em branco e pressione Enter.

Vá para /root/.ssh novamente:

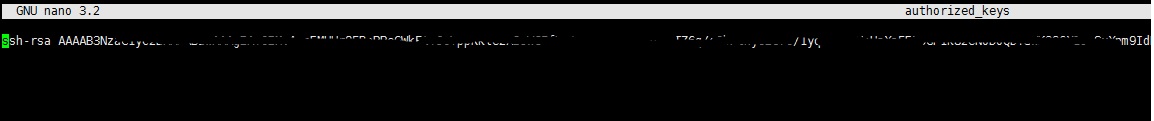

root@alexhost# cd /root/.sshO arquivo authorized_keys precisa ser criado:

root@alexhost# nano authorized_keysInserimos nele a nossa chave na forma de texto obtida acima:

Salvar, sair.

Ctrl + O

Ctrl + X

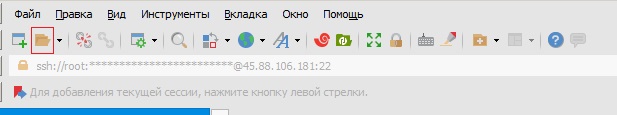

Vá para xShell, chame a lista de sessões salvas (Alt + O)

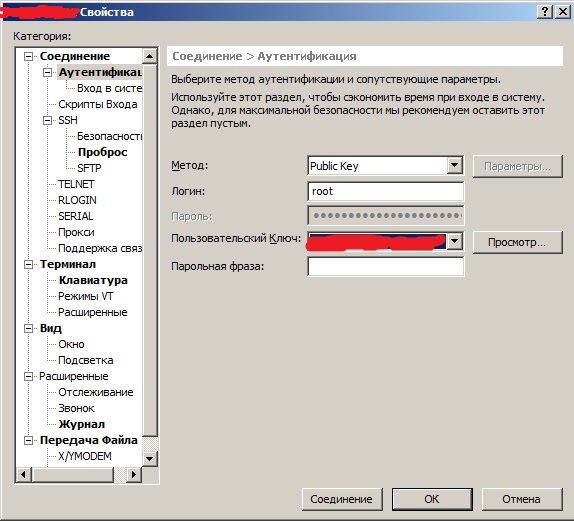

Encontre nossa sessão, clique em propriedades, vá para autenticação.

No campo do método, selecione a chave pública.

No campo de chave personalizada, selecione nossa chave criada anteriormente e salve a conexão.

O cliente usa uma chave PRIVATE, PUBLIC está registrado no servidor.

A chave privada pode ser transferida para o outro PC se você quiser se conectar a partir dele.

Em Xagent - gerenciar chaves, selecione a chave - Exportar, salvar.

Em outro PC Xagent - gerenciar chaves - Importar, selecionar, adicionar. Se a chave foi protegida por senha, a senha será solicitada neste momento.

A chave pode ser atribuída a qualquer usuário, não apenas root.

O caminho é standard / user_home_folder / .ssh / authorized_keys

Para o usuário alexhost , por exemplo, por padrão será /home/alexhost/.ssh/authorized_keys