Com o acesso à rede para um controlador de domínio na rede corporativa, um invasor pode alterar a senha no servidor e obter controle total sobre a infraestrutura corporativa. Um ataque em vários estágios em servidores Windows menos críticos também é possível com o mesmo resultado final. O nome não oficial - Zerologon - foi dado à vulnerabilidade devido às especificidades do ataque: ele começa com tentativas de estabelecer uma conexão usando uma sequência de dados de todos os zeros. Uma implementação incorreta do algoritmo de criptografia AES permite que você efetue login no servidor a partir de um máximo de 256 tentativas, o que na prática leva alguns segundos.

A vulnerabilidade foi atacada fora da Microsoft na semana passada. Um patch não oficial para o Windows Server 2008 R2 foi lançado. Também existe um patch oficial para este sistema operacional , mas a partir de janeiro deste ano ele será instalado apenas por aqueles que compraram o pacote de suporte estendido para a versão anterior.

Além disso, o problema foi resolvido no código do Samba. A vulnerabilidade é relevante apenas para as instalações em que o servidor Samba é usado como controlador de domínio. Como essa construção pressupõe seguir as especificações do protocolo Netlogon (e o erro está nelas, não se trata de um bug de software acidental), o Samba também esteve entre as vítimas.

Fontes:

- Boletim de visão geral da vulnerabilidade da Microsoft

- Instruções para administradores de sistema

- , Secura

- Windows Server 2008 R2

- Samba

A gravidade do problema é ressaltada pela diretriz da American Cybersecurity Agency sobre a necessidade de implantar com urgência um patch na infraestrutura das agências federais. Como decorre da descrição da vulnerabilidade dada pelos pioneiros - Secura, a origem do problema era a implementação incorreta do algoritmo de criptografia AES no modo não padrão CFB8 .

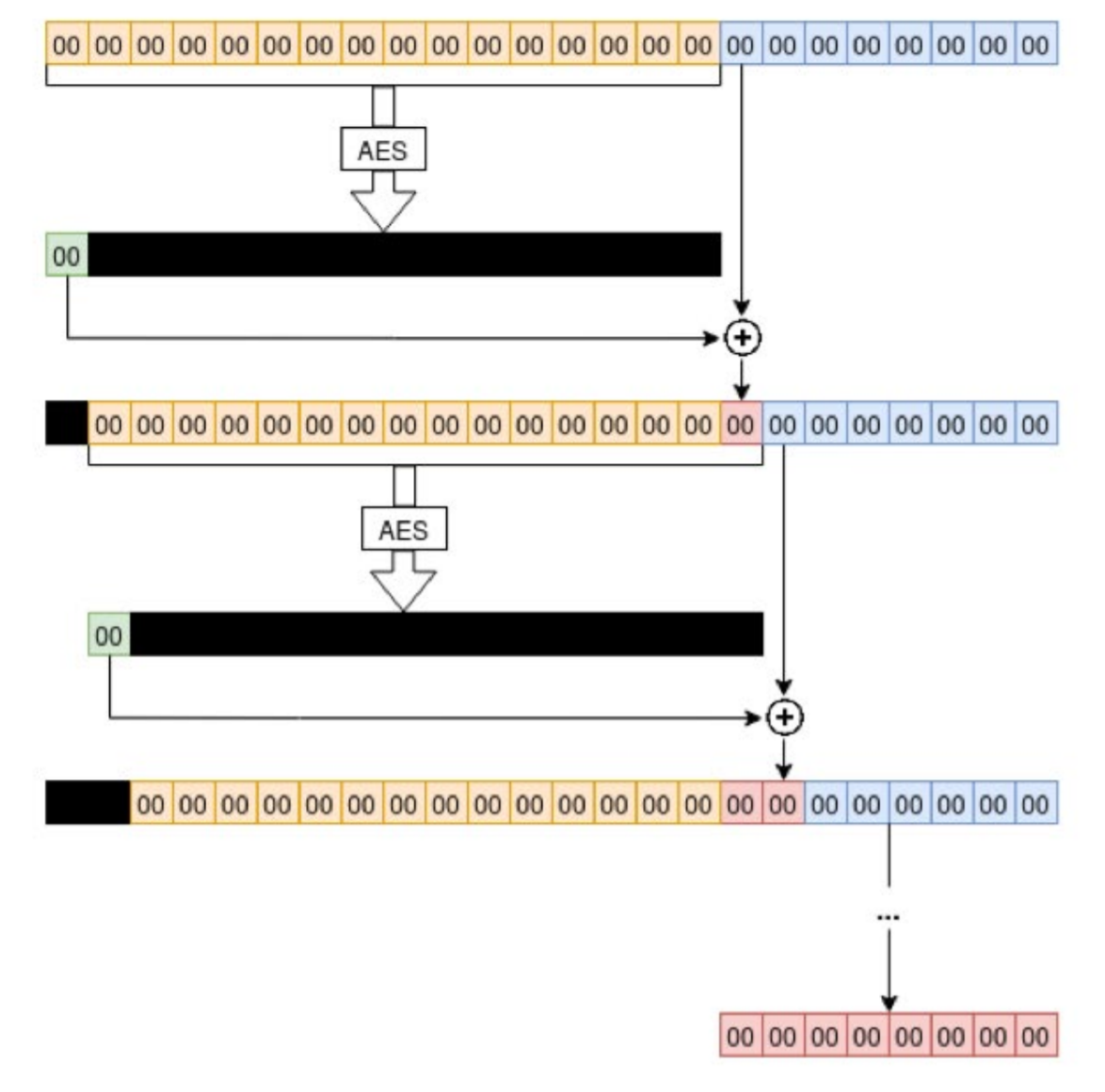

A autorização de dois sistemas usando o protocolo Netlogon envolve a troca de dois números arbitrários de 8 bytes, as chamadas chaves de sessão. O processo de criptografia AES-CFB8 usa essas chaves aleatórias e um vetor de inicialização (IV), outra sequência exclusiva de 16 bytes. Mais precisamente, deve ser único: a especificação Netlogon afirma que IV sempre consiste em zeros.

O pesquisador Tom Turworth descobriu o seguinte: se você der ao algoritmo como entrada uma chave de sessão de oito zeros e fizer 256 tentativas de login, em uma delas a combinação de uma chave zero e um vetor de inicialização zero dará um ClientCredential zero. Sabendo disso, podemos fazer login no servidor, como qualquer computador do domínio. Nesse estágio, o invasor ainda não consegue trocar dados criptografados, mas isso não é necessário: o servidor estabelecerá facilmente uma sessão sem criptografia, aparentemente para suportar sistemas operacionais antigos. Como resultado, é possível fazer login como administrador do servidor atacado e alterar a senha no Active Directory.

Na prática, o processo de ataque requer etapas adicionais, mas se você tiver acesso de rede ao controlador de domínio (ao acessar a rede local), elas são bastante simples. Duas semanas atrás, uma exploração da vulnerabilidade foi tornada pública e já há relatos de ataques reais a servidores Windows.

A julgar pelos dados das instruções da Microsoft para administradores, a vulnerabilidade será encerrada em duas etapas. No primeiro, a partir de 11 de agosto (se você instalou o patch, é claro), os sistemas antigos que só podem se conectar ao domínio usando o protocolo vulnerável poderão fazer isso. Neste caso, o conhecidométodo de ataque, mas pode haver outros métodos mais sofisticados. Na segunda fase, a partir de 9 de fevereiro de 2021, os servidores com suporte eliminarão as conexões sem criptografar dados por padrão. Em outras palavras, algumas organizações causam dor de cabeça aos administradores para identificar e atualizar sistemas legados. Em qualquer caso, é necessário fechar a vulnerabilidade, o custo de hacking é muito alto.

O que mais aconteceu:

Os códigos-fonte do Windows XP e outros sistemas operacionais antigos da Microsoft vazaram . O arquivo de 43 gigabytes apareceu em domínio público na semana passada. A integridade e qualidade do vazamento ainda não foram devidamente avaliadas. Talvez isso leve à descoberta de novas vulnerabilidades críticas no Windows XP, que ninguém mais consertará. Por outro lado, mesmo os bugs conhecidos deste SO o tornam inseguro, o vazamento neste caso não muda nada.

Uma vulnerabilidade crítica no Firefox para Android permite que você inicie remotamente um navegador que abrirá uma URL arbitrária. O lançamento do Firefox 81 para desktop e ESR 78.3 fecha outro conjunto de bugs críticos.

DescobertoTrojan para Android que intercepta mensagens com códigos de autorização únicos e rouba dados para acessar o mensageiro do Telegram e os serviços do Google. Outro Trojan bancário para Android usa o TeamViewer para controlar remotamente um dispositivo.

A Sophos está investigando uma campanha de golpe que oferece “acesso antecipado” ao iPhone 12. O golpe começa com iMessage e termina com roubo de cartão de crédito.

A Check Point Software publicou um estudo sobre uma vulnerabilidade crítica no aplicativo Instagram para iOS e Android. A execução arbitrária de código foi possibilitada por um bug na biblioteca que decodifica imagens JPEG.