Em seu trabalho, os especialistas em informática regularmente encontram casos em que é necessário desbloquear rapidamente um smartphone. Por exemplo, os dados do telefone são necessários para a investigação entender os motivos do suicídio de um adolescente. Em outro caso, eles ajudarão a rastrear um grupo criminoso que ataca motoristas de caminhão. Existem, é claro, histórias engraçadas - os pais esqueceram a senha do gadget e há um vídeo sobre ele com os primeiros passos de seu bebê, mas, infelizmente, existem apenas alguns deles. Mas também exigem uma abordagem profissional do problema. Neste artigo, Igor Mikhailov, especialista do Laboratório de Computação Forense do Group-IB , fala sobre as maneiras como os especialistas forenses podem contornar a trava de um smartphone.

: , . — , . , . , .Portanto, o método mais comum de restringir o acesso às informações do usuário contidas no dispositivo é bloquear a tela de um dispositivo móvel. Quando tal dispositivo entra em um laboratório forense, pode ser difícil trabalhar com ele, uma vez que é impossível ativar o modo de depuração USB para tal dispositivo (para dispositivos Android), é impossível confirmar a permissão para o computador do especialista interagir com este dispositivo (para dispositivos móveis Apple), e como resultado, é impossível acessar os dados na memória do dispositivo.

O fato de o FBI norte-americano ter pago uma grande quantia para desbloquear o iPhone do terrorista Syed Farouk, um dos participantes do ataque terrorista na cidade californiana de San Bernardino [1], mostra como o travamento usual da tela de um dispositivo móvel impede que especialistas extraiam dados dele.

Métodos de desbloqueio de tela do dispositivo móvel

Normalmente, o seguinte é usado para bloquear a tela de um dispositivo móvel:

- Senha simbólica

- Senha de imagem

Além disso, os métodos da tecnologia SmartBlock podem ser usados para desbloquear a tela de vários dispositivos móveis:

- Desbloqueio por impressão digital

- Desbloqueio facial (tecnologia FaceID)

- Desbloqueando o dispositivo de reconhecimento de íris

Métodos sociais para desbloquear um dispositivo móvel

Além das puramente técnicas, existem outras maneiras de descobrir ou superar o código PIN, ou o código gráfico (padrão) do bloqueio de tela. Em alguns casos, os métodos sociais podem ser mais eficazes do que as soluções técnicas e ajudar a desbloquear dispositivos, diante dos quais sucumbem os desenvolvimentos técnicos existentes.

Esta seção irá descrever métodos para desbloquear a tela de um dispositivo móvel que não requerem (ou requerem apenas um uso limitado, parcial) de meios técnicos.

Para realizar ataques sociais, é necessário estudar a psicologia do dono do dispositivo bloqueado o mais profundamente possível, para entender por quais princípios ele gera e salva senhas ou padrões gráficos. Além disso, o pesquisador precisará de um pouco de sorte.

Ao usar métodos relacionados à adivinhação de senha, deve-se ter em mente que:

- Apple . , ;

- Android Root of Trust, , 30 , .

1: c

Parece estranho, mas você pode descobrir a senha de desbloqueio simplesmente perguntando ao proprietário do dispositivo. As estatísticas mostram que cerca de 70% dos proprietários de dispositivos móveis fornecem voluntariamente uma senha. Principalmente se isso encurtar o tempo de pesquisa e, consequentemente, o proprietário receber seu dispositivo de volta mais rápido. Se não for possível pedir a senha ao proprietário (por exemplo, o proprietário do dispositivo faleceu) ou ele se recusar a divulgá-la, a senha pode ser obtida com seus parentes próximos. Como regra, os parentes sabem a senha ou podem sugerir opções possíveis.

Recomendação de proteção: a senha do seu telefone é uma chave universal para todos os dados, incluindo o pagamento. Falar, transmitir, escrever em mensageiros é uma má ideia.

Método 2: espiar a senha

A senha pode ser espionada quando o proprietário usa o dispositivo. Mesmo que você se lembre da senha (simbólica ou gráfica) apenas parcialmente, isso reduzirá significativamente o número de opções possíveis, o que permitirá que você a encontre mais rápido.

Uma variação desse método é o uso de gravações de CFTV, que capturam o proprietário, desbloqueando o aparelho por meio de uma imagem de senha [2]. O algoritmo descrito em Cracking Android Pattern Lock in Five Attempts [2], por meio da análise de gravações de vídeo, torna possível sugerir variantes de uma senha de imagem e desbloquear o dispositivo em várias tentativas (via de regra, isso requer no máximo cinco tentativas). De acordo com os autores, "quanto mais complexa a senha de uma imagem, mais fácil é adivinhá-la".

Recomendação de proteção:Usar um padrão não é uma boa ideia. A senha alfanumérica é muito difícil de espiar.

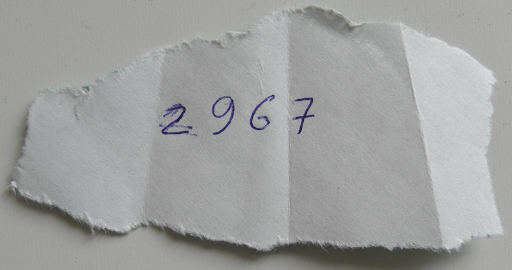

Método 3: encontre a senha

A senha pode ser encontrada nos registros do proprietário do dispositivo (arquivos em um computador, em um diário, em pedaços de papel dentro de documentos). Se uma pessoa usa vários dispositivos móveis diferentes e têm senhas diferentes, às vezes no compartimento da bateria desses dispositivos ou no espaço entre o corpo do smartphone e a capa, você pode encontrar pedaços de papel com senhas escritas:

Recomendação de proteção: não mantenha um "notebook" com senhas. Esta é uma má ideia, a menos que todas essas senhas sejam conhecidas como falsas, para reduzir o número de tentativas de desbloqueio.

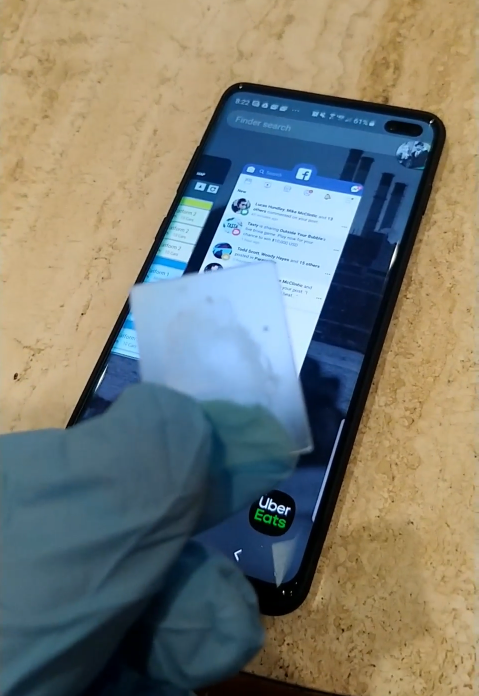

Método 4: impressões digitais (ataque de manchas)

Este método permite identificar marcas de suor das mãos na tela do dispositivo. Você pode vê-los tratando a tela do dispositivo com um pó leve para impressões digitais (em vez de um pó forense especial, você pode usar talco para bebês ou outro pó fino quimicamente inativo de cor branca ou cinza claro) ou olhando para a tela do dispositivo em raios de luz oblíquos. Analisando a posição das impressões manuais e tendo informações adicionais sobre o proprietário do dispositivo (por exemplo, saber o ano de nascimento), você pode tentar adivinhar um texto ou uma senha gráfica. É assim que a camada gorda na tela do smartphone se parece com uma letra Z estilizada:

Recomendação de segurança: como dissemos, uma senha com foto não é uma boa ideia, assim como os óculos com um revestimento oleofóbico ruim.

Método 5: dedo artificial

Se o dispositivo pode ser desbloqueado por uma impressão digital e o pesquisador tem amostras das impressões das mãos do proprietário, uma cópia tridimensional da impressão digital do proprietário pode ser feita em uma impressora 3D e usada para desbloquear o dispositivo [3]:

Para uma imitação mais completa do dedo de uma pessoa viva - por exemplo, quando o sensor de impressão digital do smartphone ainda detecta calor - o modelo 3D é colocado (encostado) no dedo de uma pessoa viva.

O proprietário do aparelho, mesmo tendo esquecido a senha de bloqueio de tela, pode desbloquear o aparelho por conta própria usando sua impressão digital. Isso pode ser usado em certos casos, quando o proprietário não pode fornecer uma senha, mas está disposto a ajudar o pesquisador a desbloquear seu dispositivo.

O pesquisador deve estar atento às gerações de sensores utilizados nos diversos modelos de dispositivos móveis. Modelos mais antigos de sensores podem ser acionados por quase qualquer dedo, não necessariamente pertencentes ao proprietário do dispositivo. Ao contrário, os sensores ultrassônicos modernos fazem uma varredura muito profunda e clara. Além disso, vários sensores de subtela modernos são simplesmente câmeras CMOS que não podem escanear a profundidade da imagem, o que os torna muito mais fáceis de enganar.

Recomendação de proteção: se for um dedo, então apenas um sensor ultrassônico. Mas não se esqueça que colocar o dedo contra a vontade é muito mais fácil do que o rosto.

Método 6: "traço" (ataque de caneca)

Este método é descrito pela polícia britânica [4]. Consiste em rastrear secretamente um suspeito. No momento em que o suspeito desbloqueia seu telefone, o agente à paisana o arranca das mãos do proprietário e não permite que o aparelho volte a bloquear até que seja entregue aos especialistas.

Recomendação de defesa: Eu acho que se eles vão usar tais medidas contra você, então é ruim. Mas aqui você precisa entender que o bloqueio acidental desvaloriza esse método. E, por exemplo, pressionar repetidamente o botão de bloqueio no iPhone inicia o modo SOS, que além disso desativa o FaceID e ativa a solicitação do código de senha.

Método 7: erros em algoritmos de controle de dispositivo

Nos feeds de notícias de recursos especializados, muitas vezes você pode encontrar mensagens que, quando certas ações são realizadas com o dispositivo, sua tela é desbloqueada. Por exemplo, a tela de bloqueio de alguns dispositivos pode ser desbloqueada em uma chamada recebida. A desvantagem desse método é que as vulnerabilidades identificadas, via de regra, são eliminadas prontamente pelos fabricantes.

Um exemplo de abordagem para desbloquear dispositivos móveis lançado antes de 2016 é o consumo de bateria. Quando a bateria estiver fraca, o dispositivo será desbloqueado e solicitará que você altere as configurações de energia. Neste caso, você precisa ir rapidamente para a página de configurações de segurança e desabilitar o bloqueio de tela [5].

Recomendação de proteção: não se esqueça de atualizar o SO do seu aparelho em tempo hábil e, caso não seja mais compatível, troque o seu smartphone.

Método 8: vulnerabilidades em programas de terceiros

Vulnerabilidades identificadas em aplicativos de terceiros instalados no dispositivo também podem fornecer acesso aos dados do dispositivo bloqueado no todo ou em parte.

Um exemplo dessa vulnerabilidade é o roubo de dados do iPhone por Jeff Bezos, o principal proprietário da Amazon. Uma vulnerabilidade no WhatsApp messenger, explorada por desconhecidos, levava ao roubo de dados confidenciais da memória do aparelho [6].

Os pesquisadores podem usar essas vulnerabilidades para atingir seus objetivos - extrair dados de dispositivos bloqueados ou desbloqueá-los.

Recomendação de segurança: você precisa atualizar não apenas o sistema operacional, mas também os programas de aplicativos que usa.

Método 9: telefone corporativo

Dispositivos móveis corporativos podem ser desbloqueados pelos administradores de sistema da empresa. Por exemplo, os dispositivos corporativos do Windows Phone estão vinculados à conta do Microsoft Exchange de uma empresa e podem ser desbloqueados por seus administradores. Para dispositivos Apple corporativos, existe um serviço de gerenciamento de dispositivos móveis semelhante ao Microsoft Exchange. Seus administradores também podem desbloquear o dispositivo iOS corporativo. Além disso, os dispositivos móveis corporativos só podem ser conectados a computadores específicos especificados pelo administrador nas configurações do dispositivo móvel. Portanto, sem interagir com os administradores de sistema da empresa, tal dispositivo não pode ser conectado ao computador do investigador (ou complexo de software e hardware para extração de dados forenses).

Recomendação de segurança: MDM é bom e ruim em termos de segurança. O administrador do MDM sempre pode redefinir o dispositivo remotamente. De qualquer forma, você não deve armazenar dados pessoais confidenciais em um dispositivo corporativo.

Método 10: informações dos sensores

Ao analisar as informações recebidas dos sensores do dispositivo, você pode adivinhar a senha do dispositivo usando um algoritmo especial. Adam J. Aviv demonstrou a possibilidade de tais ataques usando os dados obtidos pelo acelerômetro do smartphone. No decorrer da pesquisa, o cientista conseguiu determinar corretamente a senha simbólica em 43% dos casos e a senha gráfica em 73% [7].

Recomendação de segurança: preste muita atenção a quais aplicativos você concede permissão para rastrear diferentes sensores.

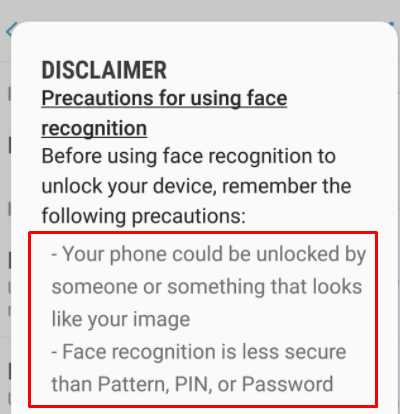

Método 11: desbloqueio facial

Como no caso de uma impressão digital, o sucesso de desbloquear um dispositivo usando a tecnologia FaceID depende de quais sensores e quais aparelhos matemáticos são usados em um determinado dispositivo móvel. Assim, no trabalho "Gezichtsherkenning op smartphone niet altijd veilig" [8], os pesquisadores mostraram que alguns dos smartphones em estudo foram desbloqueados simplesmente mostrando a foto do proprietário para a câmera do smartphone. Isso é possível quando apenas uma câmera frontal é usada para desbloquear, que não tem a capacidade de digitalizar os dados de profundidade da imagem. Após uma série de publicações e vídeos de alto nível no YouTube, a Samsung foi forçada a adicionar um aviso ao firmware de seus smartphones. Desbloqueio facial Samsung:

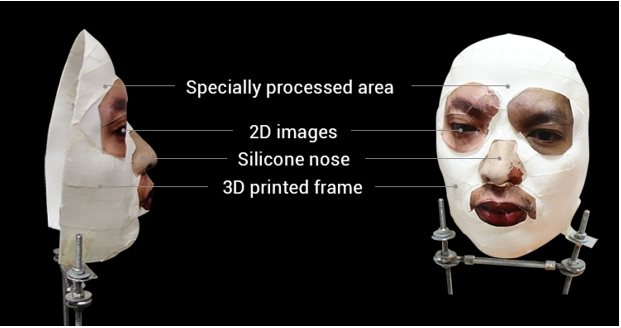

Modelos de smartphone mais avançados podem ser desbloqueados usando uma máscara ou dispositivo de autoaprendizagem. Por exemplo, o iPhone X usa uma tecnologia TrueDepth especial [9]: o projetor do dispositivo, usando duas câmeras e um emissor infravermelho, projeta uma grade de mais de 30.000 pontos no rosto do usuário. Esse dispositivo pode ser desbloqueado usando uma máscara, cujos contornos imitam os contornos do rosto do usuário. Máscara de desbloqueio do iPhone [10]:

Por ser um sistema muito complexo e não funcionar nas condições ideais (ocorre envelhecimento natural do proprietário, alteração da configuração do rosto pela expressão de emoções, cansaço, saúde, etc.), é obrigado a uma autoaprendizagem constante. Portanto, se outra pessoa segurar o dispositivo desbloqueado na sua frente, seu rosto será lembrado como o rosto do proprietário do dispositivo e, no futuro, ele poderá desbloquear o smartphone usando a tecnologia FaceID.

Recomendação de proteção: não use o desbloqueio por "foto" - apenas sistemas com scanners de rosto completos (FaceID da Apple e análogos em dispositivos Android).

A recomendação principal é não olhar para a câmera, apenas desviar o olhar. Mesmo se você fechar um olho, a chance de desbloquear cai drasticamente, como acontece com as mãos no rosto. Além disso, apenas 5 tentativas são feitas para desbloquear por face (FaceID), após as quais você precisará inserir uma senha.

Método 12: usando vazamentos

Bancos de dados de senhas vazadas são uma ótima maneira de entender a psicologia do proprietário do dispositivo (desde que o pesquisador tenha informações sobre os endereços de e-mail do proprietário do dispositivo). No exemplo acima, uma pesquisa por um endereço de e-mail retornou duas senhas semelhantes usadas pelo proprietário. Pode-se presumir que a senha 21454162 ou seus derivados (por exemplo, 2145 ou 4162) podem ser usados como o código de bloqueio do dispositivo móvel. (Uma pesquisa pelo endereço de e-mail do proprietário nos bancos de dados de vazamentos mostra quais senhas o proprietário poderia ter usado, incluindo para bloquear seu dispositivo móvel).

Recomendação de proteção: atue de forma proativa, rastreie dados sobre vazamentos e altere imediatamente as senhas detectadas em vazamentos!

Método 13: senhas típicas para bloquear dispositivos

Via de regra, nenhum dispositivo móvel é confiscado do proprietário, mas vários. Freqüentemente, existem cerca de uma dúzia desses dispositivos. Nesse caso, você pode adivinhar a senha do dispositivo vulnerável e tentar aplicá-la a outros smartphones e tablets apreendidos do mesmo proprietário.

Ao analisar dados extraídos de dispositivos móveis, esses dados são exibidos em programas forenses (frequentemente - mesmo ao extrair dados de dispositivos bloqueados usando vários tipos de vulnerabilidades).

Como você pode ver na captura de tela de uma parte da janela de trabalho do programa UFED Physical Analyzer, o dispositivo está bloqueado com um código PIN incomum fgkl.

Não negligencie os dispositivos de outros usuários. Por exemplo, ao analisar as senhas armazenadas no cache do navegador da web do computador do proprietário do dispositivo móvel, pode-se entender os princípios de geração de senha aos quais o proprietário aderiu. Você pode ver as senhas salvas em seu computador usando um utilitário da NirSoft [11].

Além disso, o computador (laptop) do proprietário do dispositivo móvel pode ter arquivos Lockdown que podem ajudar a obter acesso ao dispositivo móvel Apple bloqueado. Este método será discutido posteriormente.

Recomendação de segurança: use senhas diferentes e exclusivas em todos os lugares.

Método 14: códigos PIN típicos

Conforme observado anteriormente, os usuários geralmente usam senhas típicas: números de telefone, cartões bancários, códigos PIN. Essas informações podem ser usadas para desbloquear o dispositivo fornecido.

Se tudo mais falhar, você pode usar as seguintes informações: os pesquisadores realizaram uma análise e encontraram os códigos PIN mais populares (os códigos PIN fornecidos cobrem 26,83% de todas as senhas) [12]:

| PIN | Frequência,% |

|---|---|

| 1234 | 10.713 |

| 1111 | 6.016 |

| 0000 | 1.881 |

| 1212 | 1,197 |

| 7777 | 0,745 |

| 1004 | 0,616 |

| 2000 | 0,613 |

| 4444 | 0,526 |

| 2222 | 0,516 |

| 6969 | 0,512 |

| 9999 | 0,451 |

| 3333 | 0,419 |

| 5555 | 0,395 |

| 6666 | 0,391 |

| 1122 | 0,366 |

| 1313 | 0,304 |

| 8888 | 0,303 |

| 4321 | 0,293 |

| 2001 | 0,290 |

| 1010 | 0,285 |

Recomendação de segurança: compare o seu PIN com a tabela acima e, mesmo que não corresponda, altere-o mesmo assim, porque 4 dígitos é muito pequeno para os padrões de 2020.

Método 15: senhas gráficas típicas

Conforme descrito acima, tendo dados de câmeras CCTV nas quais o proprietário do dispositivo está tentando desbloqueá-lo, você pode escolher um padrão de desbloqueio entre cinco tentativas. Além disso, da mesma forma que existem códigos PIN padrão, também existem padrões típicos que podem ser usados para desbloquear dispositivos móveis bloqueados [13, 14].

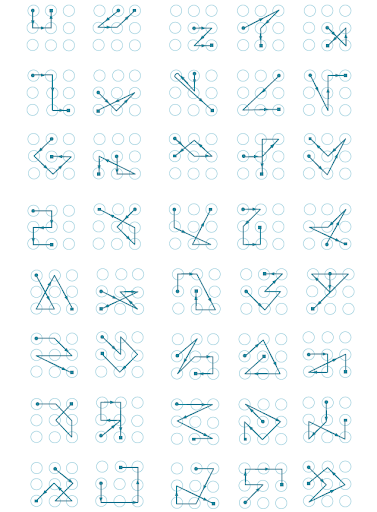

Padrões simples [14]:

Padrões de dificuldade média [14]:

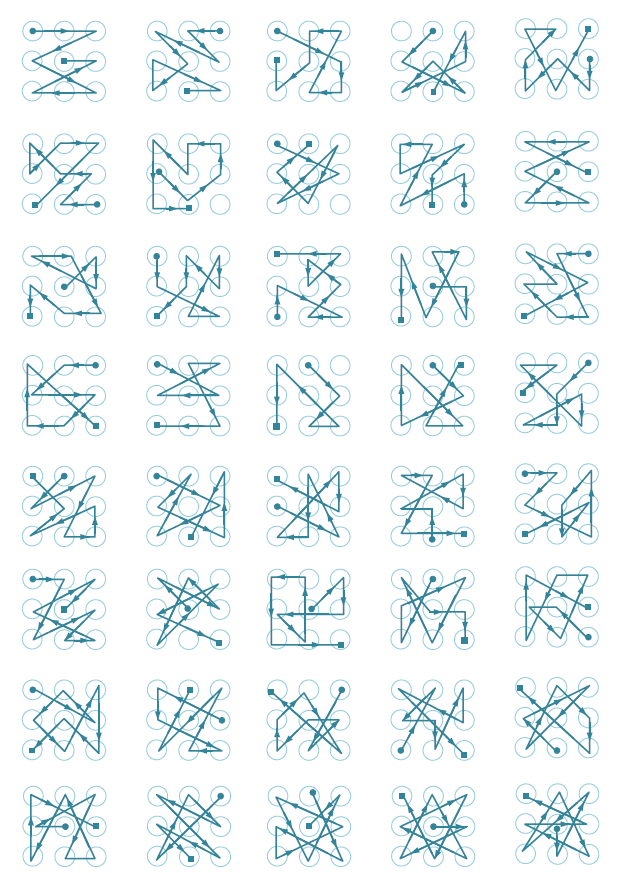

Padrões complexos [14]:

Lista dos padrões de gráficos mais populares de acordo com o pesquisador Jeremy Kirby [15].

3>2>5>8>7

1>4>5>6>9

1>4>7>8>9

3>2>1>4>5>6>9>8>7

1>4>7>8>9>6>3

1>2>3>5>7>8>9

3>5>6>8

1>5>4>2

2>6>5>3

4>8>7>5

5>9>8>6

7>4>1>2>3>5>9

1>4>7>5>3>6>9

1>2>3>5>7

3>2>1>4>7>8>9

3>2>1>4>7>8>9>6>5

3>2>1>5>9>8>7

1>4>7>5>9>6>3

7>4>1>5>9>6>3

3>6>9>5>1>4>7

7>4>1>5>3>6>9

5>6>3>2>1>4>7>8>9

5>8>9>6>3>2>1>4>7

7>4>1>2>3>6>9

1>4>8>6>3

1>5>4>6

2>4>1>5

7>4>1>2>3>6>5

1>4>5>6>9

1>4>7>8>9

3>2>1>4>5>6>9>8>7

1>4>7>8>9>6>3

1>2>3>5>7>8>9

3>5>6>8

1>5>4>2

2>6>5>3

4>8>7>5

5>9>8>6

7>4>1>2>3>5>9

1>4>7>5>3>6>9

1>2>3>5>7

3>2>1>4>7>8>9

3>2>1>4>7>8>9>6>5

3>2>1>5>9>8>7

1>4>7>5>9>6>3

7>4>1>5>9>6>3

3>6>9>5>1>4>7

7>4>1>5>3>6>9

5>6>3>2>1>4>7>8>9

5>8>9>6>3>2>1>4>7

7>4>1>2>3>6>9

1>4>8>6>3

1>5>4>6

2>4>1>5

7>4>1>2>3>6>5

Em alguns dispositivos móveis, além do código gráfico, um código PIN adicional pode ser definido. Neste caso, se você não puder pegar o código gráfico, um pesquisador pode clicar no botão Dop.Código PIN (o código PIN é opcional) após inserir um código gráfico incorreto e tentar pegar o código PIN é opcional.

Recomendação de segurança: é melhor não usar chaves gráficas.

Método 16: senhas alfanuméricas

Se o dispositivo pode usar uma senha alfanumérica, o proprietário pode usar as seguintes senhas populares como o código de bloqueio [16]:

- 123456

- senha

- 123456789

- 12345678

- 12345

- 111111

- 1234567

- brilho do sol

- qwerty

- eu te amo

- Princesa

- admin

- bem-vinda

- 666666

- abc123

- futebol

- 123123

- macaco

- 654321

- ! @ # $% ^ & *

- Charlie

- aa123456

- Donald

- senha1

- qwerty123

Recomendação de segurança: use apenas senhas complexas e exclusivas com caracteres de serviço e letras maiúsculas e minúsculas. Verifique se você está usando uma das senhas acima. Se você estiver usando, altere-o para um mais confiável.

Método 17: nuvem ou armazenamento local

Se não for tecnicamente possível recuperar dados de um dispositivo bloqueado, os especialistas forenses podem pesquisar seus backups nos computadores do proprietário do dispositivo ou no armazenamento em nuvem apropriado.

Muitas vezes, os proprietários de smartphones da Apple, conectando-os aos seus computadores, não percebem que neste momento um backup local ou em nuvem do dispositivo pode ser criado.

O armazenamento em nuvem do Google e da Apple pode salvar não apenas dados de dispositivos, mas também senhas salvas pelo dispositivo. A extração dessas senhas pode ajudar a adivinhar o código de bloqueio do dispositivo móvel.

A partir do Keychain salvo no iCloud, você pode extrair a senha definida pelo proprietário para o backup do dispositivo, que é altamente provável que corresponda ao PIN de bloqueio de tela.

Se as agências de aplicação da lei entrarem em contato com o Google e a Apple, as empresas poderão transferir os dados disponíveis, o que provavelmente reduzirá muito a necessidade de desbloquear o dispositivo, uma vez que os dados já estarão nas mãos dos policiais.

Por exemplo, após o ataque terrorista na Pensocon, cópias dos dados armazenados no iCloud foram transferidas para o FBI. Da declaração da Apple:

“Em poucas horas, após a primeira solicitação do FBI em 6 de dezembro de 2019, fornecemos uma ampla gama de informações relacionadas à investigação. De 7 a 14 de dezembro, recebemos seis consultas jurídicas adicionais e fornecemos informações em resposta, incluindo backups do iCloud, informações de contas e transações para várias contas.

Respondemos a todos os pedidos imediatamente, geralmente em poucas horas, comunicando-nos com os escritórios do FBI em Jacksonville, Pensacola e Nova York. A pedido da investigação, foram obtidos muitos gigabytes de informação, que repassamos aos investigadores ”. [17, 18, 19]

Recomendação de segurança: qualquer coisa que você enviar para a nuvem não criptografada pode e será usada contra você.

Método 18: conta do Google

Este método é adequado para remover a senha de imagem que bloqueia a tela de um dispositivo móvel executando o sistema operacional Android. Para usar este método, você precisa saber o nome de usuário e a senha da conta do Google do proprietário do dispositivo. Segunda condição: o dispositivo deve estar conectado à Internet.

Se você digitar a senha incorreta várias vezes consecutivas, o dispositivo solicitará que você recupere a senha. Depois disso, você precisa entrar na conta do usuário, o que irá desbloquear a tela do dispositivo [5].

Devido à variedade de soluções de hardware, sistemas operacionais Android e configurações de segurança adicionais, este método só se aplica a uma série de dispositivos.

Se o pesquisador não tiver uma senha para a conta do Google do proprietário do dispositivo, ele pode tentar recuperá-la usando métodos padrão para recuperar senhas de tais contas.

Se o dispositivo não estiver conectado à Internet no momento do estudo (por exemplo, o cartão SIM está bloqueado ou não há dinheiro suficiente nele), esse dispositivo pode ser conectado ao Wi-Fi usando as seguintes instruções:

- pressione o ícone "Chamada de Emergência"

- disque * # * # 7378423 # * # *

- selecione Teste de Serviço - Wlan

- conectar a uma rede Wi-Fi disponível [5]

Recomendação de proteção: não se esqueça de usar autenticação de dois fatores sempre que possível e, neste caso, é melhor estar vinculado ao aplicativo, e não por código SMS.

Método 19: conta de convidado

Em dispositivos móveis com Android 5 ou superior, pode haver várias contas. Para acessar os dados da conta adicional, pode não haver PIN ou bloqueio de código gráfico. Para mudar, você precisa clicar no ícone da conta no canto superior direito e selecionar outra conta:

Para uma conta adicional, o acesso a alguns dados ou aplicativos pode ser restrito.

Recomendação de proteção: é importante atualizar o SO aqui. Em versões modernas do Android (9 e superiores com os patches de segurança de julho de 2020), a conta de convidado geralmente não oferece opções.

Método 20: serviços especializados

Empresas que desenvolvem programas forenses especializados, entre outras coisas, oferecem serviços para desbloquear dispositivos móveis e extrair dados deles [20, 21]. Os recursos desses serviços são fantásticos. Usando-os, você pode desbloquear os principais modelos de dispositivos Android e iOS, bem como dispositivos que estão no modo de recuperação (para o qual o dispositivo muda após exceder o número de tentativas de senha incorretas). A desvantagem desse método é seu alto custo.

Um trecho do site da Cellebrite descrevendo de quais dispositivos eles podem recuperar dados. O dispositivo pode ser desbloqueado no laboratório de desenvolvimento (Cellebrite Advanced Service (CAS)) [20]:

Para tal serviço, o dispositivo deve ser fornecido ao escritório regional (ou matriz) da empresa. É possível a saída de um especialista para o cliente. Como regra, leva um dia para quebrar o código de bloqueio da tela.

Recomendação de segurança: É quase impossível se proteger, a não ser usar uma senha alfanumérica forte e trocar de dispositivo anualmente.

Continuação aqui: parte dois

Especialistas em PS do Laboratório do Grupo-IB falam sobre esses casos, ferramentas e muitos outros truques úteis no trabalho de um cientista forense da computação como parte do curso de treinamento de Analista forense digital... Depois de concluir o curso de 5 ou 7 dias avançado, os formandos serão capazes de conduzir pesquisas forenses com mais eficácia e prevenir incidentes cibernéticos em suas organizações.

O canal de telegrama mais quente do PPS Group-IB sobre segurança da informação, hackers, APT, ataques cibernéticos, golpistas e piratas. Investigações passo a passo, casos práticos usando tecnologias do Grupo-IB e recomendações sobre como não se tornar uma vítima. Conectar!

Fontes

- , iPhone Apple

- Guixin Yey, Zhanyong Tang, Dingyi Fangy, Xiaojiang Cheny, Kwang Kimz, Ben Taylorx, Zheng Wang. Cracking Android Pattern Lock in Five Attempts

- Samsung Galaxy S10 , 3D-

- Dominic Casciani, Gaetan Portal. Phone encryption: Police 'mug' suspect to get data

- : 5 ,

- Gezichtsherkenning op smartphone niet altijd veilig

- TrueDepth iPhone X — ,

- Face ID iPhone X 3D-

- NirLauncher Package

- . PIN-:

- . , «1234567» «password»

- . Android- www.anti-malware.ru/analytics/Threats_Analysis/bypass-picture-password-Android-devices

- Jeremy Kirby. Unlock mobile devices using these popular codes

- . 25 2019

- . Apple - iPhone

- Apple responds to AG Barr over unlocking Pensacola shooter's phone: «No.»

- Law Enforcement Support Program

- Cellebrite Supported Devices (CAS)