Nossa história de hoje é sobre vários vazamentos de dados importantes e roubos financeiros na história da World Wide Web.

A trágica história de um jovem talento

O nome do prodígio Jonathan Joseph James está associado a um dos capítulos mais sombrios da história do hacking. Um adolescente de quinze anos invadiu as redes de sua própria escola, a empresa de telecomunicações Bell South, contornou a proteção dos servidores da NASA e roubou muitas informações valiosas, incluindo os códigos-fonte da ISS, também na lista de crimes de James, penetração nos servidores do Ministério da Defesa de seu país.

O próprio jovem disse várias vezes que não confia no governo e que os próprios usuários são os culpados pelas vulnerabilidades de seus computadores, em particular, James afirmou que ignorar atualizações de software é um caminho direto para ser hackeado um dia. Alguém já havia hackeado programas desatualizados, então ele acreditou. O hacker tratou os empreendimentos de grandes ministérios e empresas com uma parcela de desprezo, acreditando que estavam supervalorizados.

Os danos causados pelos ataques de Jonathan foram estimados em milhões de dólares, e sua história terminou tragicamente, em 2008, aos 24 anos, um hacker se suicidou.

Muitos atribuíram isso aos ataques maciços de hackers em 2007, incluindo o roubo de informações de cartão de crédito de milhões de clientes da TJX, mas James negou. Por causa desses eventos e do triste final, muitos acreditam que de fato o hacker poderia ter sido morto.

O colapso da bolsa de criptomoedas

Não faz muito tempo, o salto rápido no valor do bitcoin preocupava os internautas.

Embora com um atraso, gostaria de relembrar a história da falência da bolsa Mount Gox, que faliu como resultado de vários ataques de hackers. Em agosto de 2013, cerca de 47% de todas as transações na rede Bitcoin foram feitas através desta plataforma, e o volume de negociação em dólares ultrapassou 80 por cento do volume de criptomoeda mundial, em janeiro de 2014 o serviço ocupava o terceiro lugar em termos de volume de negociação no mercado, o que fala de sua valor na negociação de criptografia naquele momento.

Na verdade, não se tratava apenas de hackear, o Mount Gox não tinha controle de versão, o que torna difícil rastrear vulnerabilidades de código, nem um sistema de contabilidade que permite rastrear transações financeiras, que é um exemplo de "porta aberta" aqui. O ataque à vulnerabilidade descoberta em 2014 foi apenas uma questão de tempo. Como resultado da ação dos malfeitores, que durou cerca de 3 anos, o câmbio perdeu mais de meio bilhão de dólares.

Custos financeiros e de reputação insanos destruíram completamente a Mount Gox, e as transações subsequentes derrubaram o preço do Bitcoin. Como resultado, devido às ações de hackers, um grande número de pessoas perdeu suas economias armazenadas em moeda virtual. Como Mark Karpeles (CEO da Mt.Gox) declarou posteriormente em um tribunal de Tóquio, "problemas técnicos na plataforma abriram acesso para a apreensão ilegal de fundos de nossos clientes por hackers".

A identidade de todos os criminosos não foi identificada, mas em 2018 Alexander Vinnik foi preso e acusado de lavagem de dinheiro obtido por meios criminosos no valor de "quatro a nove bilhões de dólares". É nesses valores (dependendo do câmbio atual) que se estimam 630 mil bitcoins, que foram perdidos com o colapso da Mt.Gox.

Hackear sistemas da Adobe

Em 2013, ocorreu o maior roubo de dados do usuário por hackers.

O desenvolvedor Adobe Systems relatou que os criminosos roubaram o código-fonte do software e os dados de quase 150 milhões de pessoas.

A delicadeza da situação foi criada pela própria empresa, os primeiros sinais de danos dentro do sistema foram descobertos 2 semanas antes do hack, mas os especialistas da Adobe os consideraram não relacionados a hackers. Posteriormente, a empresa divulgou números atenuados de perdas, citando a falta de evidências concretas. Como resultado, os hackers roubaram os dados de quase 3 milhões de cartões bancários de usuários de 150 milhões de contas, alguns temores foram causados pelo roubo do código, possuindo o código-fonte, os invasores poderiam facilmente reproduzir software caro.

Tudo acabou sendo um leve susto, por alguma razão desconhecida os hackers não usaram as informações que receberam. Existem muitas ambigüidades e subavaliações na história, informações que variam dez vezes, dependendo da época e da fonte de informação.

A Adobe saiu com censura pública e custo de proteção adicional, caso contrário, se os criminosos decidissem usar os dados obtidos, as perdas da empresa e dos usuários seriam colossais.

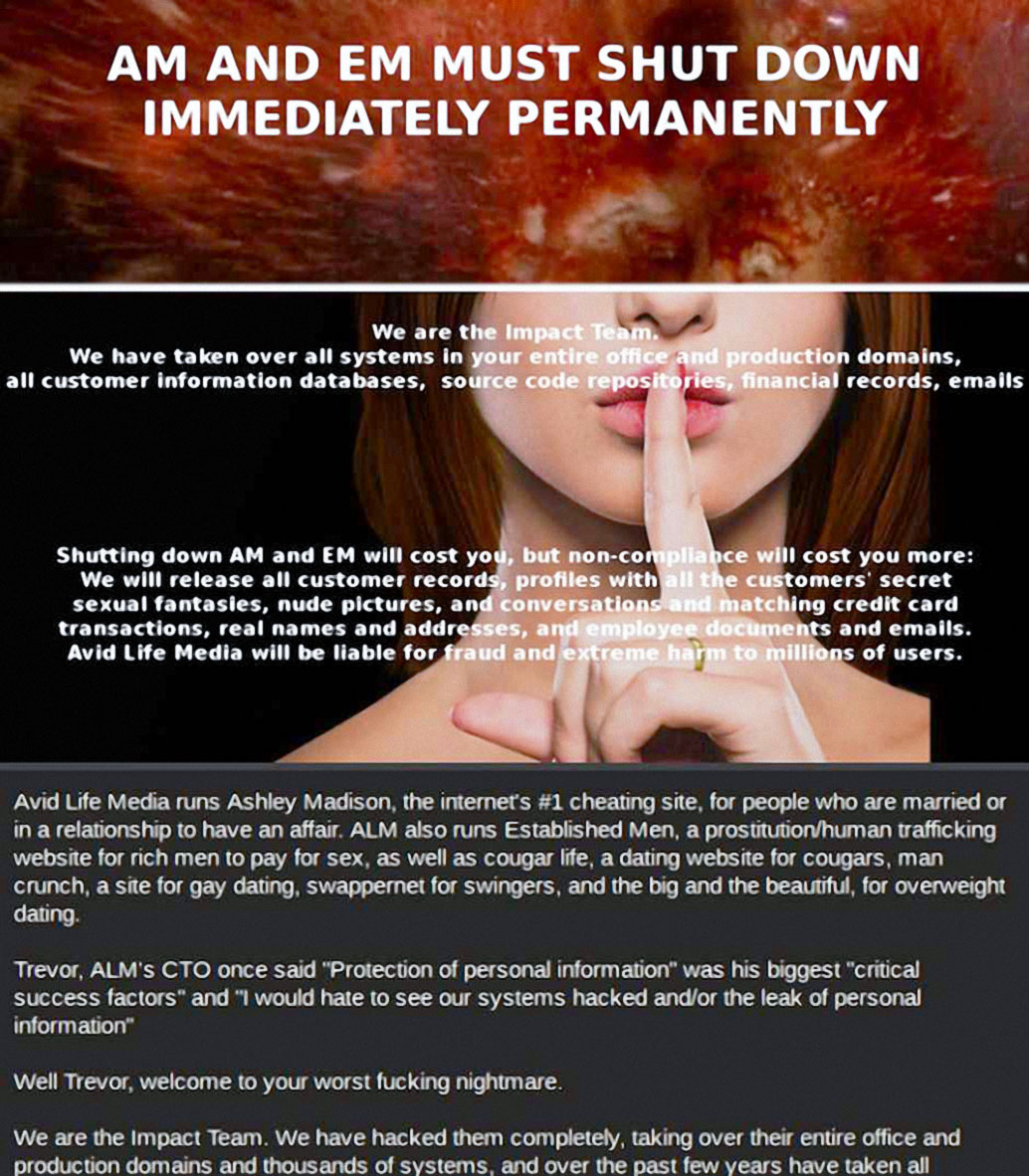

Hackers são moralistas

A equipe de impacto destruiu os sites da Avid Life Media (ALM).

Na maioria dos casos, os cibercriminosos roubam dinheiro ou dados pessoais de usuários para uso ou revenda, os motivos do grupo de hackers The Impact Team eram diferentes. O caso mais famoso desses hackers foi a destruição de sites de propriedade da Avid Life Media. Os três sites da empresa, incluindo o portal Ashley Madison, eram um ponto de encontro para pessoas interessadas em adultério.

O foco específico dos sites já era um assunto de controvérsia, mas o fato permanece o mesmo, os servidores de Ashley Madison, Cougar Life e Established Men armazenaram uma enorme quantidade de informações pessoais de pessoas que traíram suas almas gêmeas. A situação também é interessante porque a gestão do ALM também não era avessa a hackear concorrentes, na correspondência entre o CEO e o CTO da empresa foi mencionado o hackeamento de seu concorrente direto Nerve. Seis meses antes, a ALM queria fazer parceria com a Nerve e comprar seu site. O Impact Team exigiu que os proprietários do site cessassem completamente suas atividades, caso contrário, todos os dados do usuário seriam disponibilizados publicamente.

A Avid Life Media decidiu que os hackers estavam blefando e os ignorou. Quando o tempo declarado, 30 dias, expirou, o The Impact Team cumpriu totalmente o prometido - os dados de mais de 30 milhões de usuários apareceram na rede, contendo seus nomes, senhas, endereços de e-mail, dados externos e histórico de correspondência. Isso levou a uma enxurrada de procedimentos de divórcio, escândalos de alto perfil e até possivelmente ... vários suicídios.

É difícil dizer se os motivos dos hackers eram puros, porque eles não pediram dinheiro. Em qualquer caso, tal justiça dificilmente custou vidas humanas.

Não vendo limites na perseguição de OVNIs

Gary McKinnon quebrou servidores da NASA, do Departamento de Defesa, da Marinha dos EUA e da Força Aérea.

Eu gostaria de terminar nossa história com uma nota engraçada, eles dizem que "uma cabeça ruim não dá descanso às suas mãos", Gary McKinnon, um dos hackers que invadiram a NASA, este ditado se encaixa perfeitamente. O motivo pelo qual um invasor invadiu os sistemas de segurança de quase uma centena de computadores com dados classificados é impressionante. Gary está convencido de que o governo e os cientistas dos EUA estão escondendo informações sobre alienígenas dos cidadãos, bem como sobre fontes alternativas de energia e outras tecnologias que são úteis para pessoas comuns, mas não lucrativas para empresas. ...

Em 2015, Gary McKinnon foi entrevistado por Richard D. Hall na RichPlanet TV.

Ele disse que por vários meses coletou informações de servidores da NASA enquanto estava sentado em casa usando um computador Windows simples e teve acesso a arquivos e pastas contendo informações sobre a existência de um programa secreto do governo estadual sobre voos interplanetários e exploração espacial, tecnologias de antigravidade, energia grátis e muito não é uma lista exaustiva de informações.

McKinnon é um verdadeiro mestre em seu ofício e um sonhador sincero, mas a busca por um OVNI valeu a pena? Devido aos prejuízos causados ao governo dos EUA, Gary foi forçado a permanecer no Reino Unido e viver com medo de extradição. Durante muito tempo esteve sob o patrocínio pessoal de Theresa May, que na altura ocupava o cargo de Secretária do Interior britânico, que, por ordem directa, proibiu a sua transferência para as autoridades norte-americanas. (A propósito, quem acredita na filantropia dos políticos? Talvez McKinnon seja realmente um portador de informações valiosas). Vamos torcer para que o hacker sempre tenha a sorte, porque na América ele enfrenta uma pena de 70 anos de prisão.

Muito provavelmente, em algum lugar existem hackers que fazem seus negócios pelo desejo de ajudar alguém ou pelo amor pela arte; infelizmente, tal atividade é sempre uma faca de dois gumes. Muitas vezes, a busca por justiça ou segredos de outras pessoas põe em risco o bem-estar das pessoas. Na maioria das vezes, as vítimas são pessoas que não têm nada a ver com hackers.

Se você está interessado em algum dos tópicos levantados no artigo, escreva nos comentários, talvez possamos revelá-lo com mais detalhes em um dos seguintes materiais.

Siga as regras de segurança de rede e cuide-se!

Publicidade

Os servidores da Epic são VDS seguros com proteção contra ataques DDoS, que já está inclusa no preço dos planos tarifários. A configuração máxima é de 128 núcleos de CPU, 512 GB de RAM, 4000 GB NVMe.