- Disponibilidade;

- Segurança;

- Automação.

Os resultados da pesquisa são apresentados a seguir. Desde 2019, a funcionalidade dos controladores Cisco Catalyst 9800 Series foi significativamente aprimorada - esses pontos também são refletidos neste artigo.

Você pode ler sobre outros benefícios da tecnologia Wi-Fi 6, exemplos de implementação e aplicativos aqui .

Visão geral da solução

Controladores Cisco Catalyst 9800 Series Wi-Fi 6

A série Cisco Catalyst 9800 Series Wireless Controller, baseada no sistema operacional IOS-XE (que também é usado para switches e roteadores Cisco), está disponível em uma variedade de opções.

O modelo mais antigo do controlador 9800-80 oferece suporte a largura de banda sem fio de até 80 Gb / s. Um controlador 9800-80 suporta até 6.000 pontos de acesso e até 64.000 clientes sem fio.

O modelo de médio alcance, o controlador 9800-40, suporta até 40 Gbps de transferência, até 2.000 pontos de acesso e até 32.000 clientes sem fio.

Além desses modelos, o controlador sem fio 9800-CL (CL significa Cloud) também foi incluído na análise competitiva. O 9800-CL é executado em ambientes virtualizados em hipervisores VMWare ESXI e KVM, e seu desempenho depende dos recursos de hardware dedicados para a máquina virtual controladora. Em sua configuração máxima, o controlador Cisco 9800-CL, como o modelo 9800-80 mais antigo, suporta escalabilidade para até 6.000 pontos de acesso e até 64.000 clientes sem fio.

No estudo com controladores, usamos um Cisco Aironet AP 4800 series que oferece suporte a 2,4 e 5 GHz com a capacidade de alternar dinamicamente para o modo dual de 5 GHz.

Bancada de teste

Como parte dos testes, um estande foi montado com dois controladores wireless Cisco Catalyst 9800-CL operando em um cluster e pontos de acesso Cisco Aironet AP 4800.

Laptops Dell e Apple e um iPhone da Apple foram usados como dispositivos clientes.

Teste de acessibilidade

Acessibilidade é definida como a capacidade dos usuários de acessar e usar um sistema ou serviço. Alta disponibilidade significa acesso contínuo a um sistema ou serviço, independente de certos eventos.

A alta disponibilidade foi testada em quatro cenários, os três primeiros cenários são eventos previsíveis ou programados que podem ocorrer durante o horário comercial ou após o horário comercial. O quinto cenário é uma falha clássica, que é um evento imprevisível.

Descrição dos cenários:

- Resolução de bug - micro-atualização do sistema (bugfix ou patch de segurança), que permite corrigir este ou aquele erro ou vulnerabilidade sem atualizar completamente o software do sistema;

- Atualização funcional - adicionar ou expandir a funcionalidade atual do sistema instalando atualizações funcionais;

- – ;

- – ;

- – .

Freqüentemente, em muitas soluções competitivas, o patching requer uma atualização completa do software do sistema do controlador sem fio, o que pode resultar em tempo de inatividade não planejado. No caso de uma solução Cisco, o patch é executado sem interromper o produto. Os patches podem ser aplicados a qualquer um dos componentes enquanto a infraestrutura sem fio continua a operar.

O procedimento em si é bastante simples. O arquivo de patch é copiado para a pasta de inicialização em um dos controladores sem fio Cisco e, em seguida, a operação é confirmada por meio da GUI ou linha de comando. Além disso, por meio da interface gráfica ou da linha de comando, você ainda pode desfazer e remover o patch, também sem interromper o sistema.

Atualização funcional

As atualizações funcionais de software são aplicadas para ativar novos recursos. Um desses aprimoramentos é uma atualização do banco de dados de assinatura do aplicativo. Este pacote foi instalado em controladores Cisco como um teste. Assim como acontece com os hotfixes, as atualizações de recursos são aplicadas, instaladas ou desinstaladas sem tempo de inatividade ou interrupção do sistema.

Atualização completa

No momento, uma atualização completa da imagem do software do controlador é realizada da mesma forma que uma funcional, ou seja, sem downtime. No entanto, esse recurso só está disponível em uma configuração em cluster quando há mais de um controlador. Uma atualização completa é executada sequencialmente: primeiro em um controlador, depois no segundo.

Adicionar um novo modelo de ponto de acesso

Conectar novos pontos de acesso que não eram operados anteriormente com a imagem do software controlador usado a uma rede sem fio é uma operação bastante frequente, especialmente em grandes redes (aeroportos, hotéis, instalações de produção). Muitas vezes nas soluções dos concorrentes, esta operação requer atualização do software do sistema ou reinicialização dos controladores.

Ao conectar novos APs Wi-Fi 6 a um cluster de controlador Cisco Catalyst 9800 Series, esses problemas não são observados. A conexão de novos pontos ao controlador é realizada sem a atualização do software do controlador, e este processo não requer uma reinicialização, não afetando de forma alguma a rede wireless.

Falha do controlador

Em um ambiente de teste, dois controladores Wi-Fi 6 (Active / StandBy) são usados e o ponto de acesso tem uma conexão direta com os dois controladores.

Um controlador sem fio está ativo e o outro, respectivamente, em espera. Se o controlador ativo falhar, o controlador de backup assume e seu status muda para ativo. Este procedimento ocorre sem interrupção para o ponto de acesso e Wi-Fi para os clientes.

Segurança

Esta seção discute os aspectos de segurança, que são extremamente importantes em redes sem fio. A segurança de uma solução é avaliada pelas seguintes características:

- Reconhecimento de aplicativos;

- Rastreamento de fluxo de tráfego (rastreamento de fluxo);

- Análise de tráfego criptografado;

- Detecção e prevenção de intrusão;

- Ferramentas de autenticação;

- Ferramentas de proteção de dispositivos do cliente.

Reconhecimento de aplicativo

Entre os vários produtos nos mercados de Wi-Fi corporativo e industrial, existem diferenças em quão bem os produtos identificam o tráfego entre os aplicativos. Produtos de diferentes fabricantes podem identificar um número diferente de aplicações. Ao mesmo tempo, muitas das aplicações indicadas pelas soluções competitivas como possíveis de identificação são, na verdade, websites, e não aplicações únicas.

Há outro recurso interessante de reconhecimento de aplicativo: as soluções variam muito na precisão da identificação.

Levando em consideração todos os testes realizados, podemos afirmar com responsabilidade que a solução Cisco Wi-Fi-6 realiza o reconhecimento de aplicativos com muita precisão: Jabber, Netflix, Dropbox, YouTube e outros aplicativos populares, bem como serviços web, foram identificados com precisão. Além disso, as soluções da Cisco podem mergulhar mais fundo nos pacotes de dados usando DPI (Deep Packet Inspection).

Rastreamento de fluxos de tráfego

Outro teste foi executado para descobrir se o sistema pode rastrear e relatar fluxos de dados com precisão (como movimentos de arquivos grandes). Para testar isso, um arquivo de 6,5 megabytes foi enviado pela rede usando FTP (File Transfer Protocol).

A solução da Cisco foi à altura da tarefa e foi capaz de rastrear esse tráfego graças ao NetFlow e seus recursos de hardware. O tráfego foi detectado e identificado imediatamente com a quantidade exata de dados transferidos.

Análise de tráfego criptografado

O tráfego de dados do usuário está cada vez mais sendo criptografado. Isso é feito para evitar que seja rastreado ou interceptado por intrusos. Mas, ao mesmo tempo, os hackers estão usando cada vez mais a criptografia para ocultar seu malware e realizar outras operações duvidosas, como Man-in-the-Middle (MiTM) ou ataques de keylogging.

A maioria das empresas inspeciona parte do tráfego criptografado, primeiro descriptografando-o com firewalls ou sistemas de prevenção de intrusão. Mas esse processo é demorado e não beneficia o desempenho geral da rede. Além disso, uma vez descriptografados, esses dados se tornam vulneráveis a olhos curiosos.

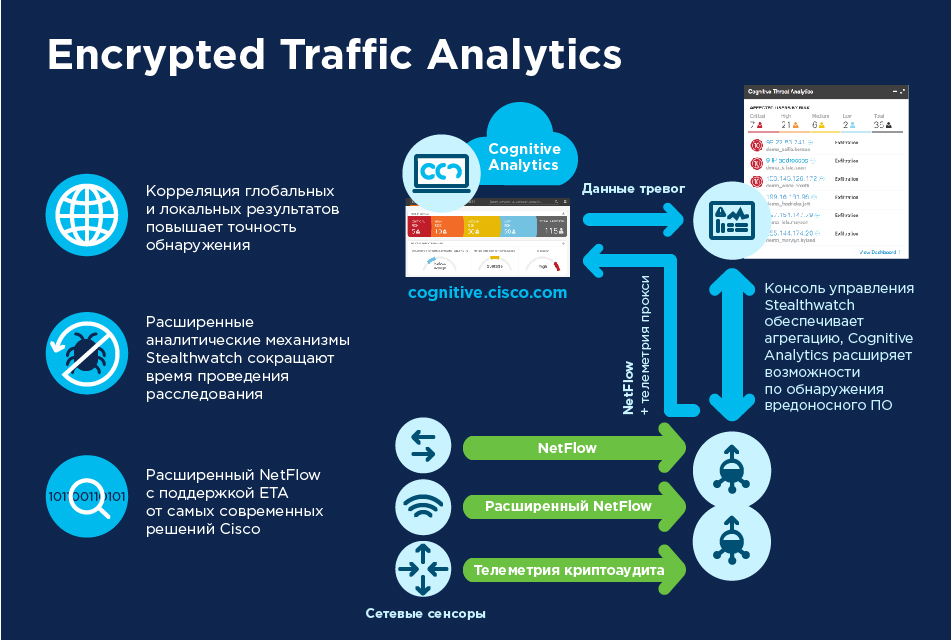

Os controladores da série Cisco Catalyst 9800 resolvem com sucesso o problema de análise do tráfego criptografado por outros meios. A solução é chamada de Encrypted Traffic Analytics (ETA). ETA é uma tecnologia que atualmente não tem análogos nas soluções da concorrência e que detecta malware no tráfego criptografado sem a necessidade de descriptografá-lo. ETA é um recurso básico do IOS-XE que inclui Enhanced NetFlow e usa algoritmos comportamentais avançados para detectar padrões de tráfego malicioso à espreita no tráfego criptografado.

O ETA não descriptografa mensagens, mas coleta perfis de metadados de fluxos de tráfego criptografados - tamanho do pacote, intervalos de tempo entre os pacotes e muito mais. Os metadados são exportados em registros do NetFlow v9 para o Cisco Stealthwatch.

A principal função do Stealthwatch é o monitoramento contínuo do tráfego, bem como a criação de indicadores de linha de base da atividade regular da rede. Usando os metadados de stream criptografados enviados a ele pelo ETA, o Stealthwatch aplica aprendizado de máquina em várias camadas para identificar anomalias de comportamento de tráfego que podem indicar eventos suspeitos.

No ano passado, a Cisco contratou a Miercom para avaliar de forma independente a solução Cisco Encrypted Traffic Analytics. Durante essa avaliação, a Miercom enviou separadamente ameaças conhecidas e desconhecidas (vírus, cavalos de Troia, ransomware) em tráfego criptografado e não criptografado em grandes redes ETA e não ETA para identificar ameaças.

Para teste, um código malicioso foi lançado em ambas as redes. Em ambos os casos, a atividade suspeita foi detectada gradualmente. A rede ETA detectou inicialmente ameaças 36% mais rápido do que a rede não ETA. Ao mesmo tempo, com o decorrer dos trabalhos, a produtividade de detecção na rede ETA começou a aumentar. Como resultado, após várias horas de operação na rede ETA, dois terços das ameaças ativas foram detectadas com êxito, o que é duas vezes mais do que na rede não ETA.

A funcionalidade ETA está bem integrada com o Stealthwatch. As ameaças são classificadas por gravidade, exibidas com informações detalhadas e opções para ação corretiva, uma vez confirmadas. Conclusão - o ETA funciona!

Detecção e prevenção de intrusão

A Cisco agora tem outra ferramenta de segurança poderosa, o Cisco Advanced Wireless Intrusion Prevention System (aWIPS), um mecanismo de detecção e prevenção de ameaças para redes sem fio. AWIPS funciona no controlador, ponto de acesso e software de gerenciamento do Cisco DNA Center. O processo de detecção, alerta e prevenção de ameaças combina análise de tráfego de rede, dispositivo de rede e informações de topologia de rede, técnicas baseadas em assinatura e detecção de anomalias para fornecer alta precisão e prevenção de ameaças wireless.

A integração total do aWIPS em sua infraestrutura de rede permite que você monitore continuamente o tráfego sem fio em redes com e sem fio e use-o para analisar automaticamente ataques potenciais de várias fontes para identificar e prevenir ataques potenciais da forma mais abrangente possível.

Ferramentas de autenticação

No momento, além dos meios de autenticação clássicos, o suporte WPA3 está disponível nas soluções da série Cisco Catalyst 9800. WPA3 é a versão mais recente do WPA e é um conjunto de protocolos e tecnologias que fornecem autenticação e criptografia para redes Wi-Fi.

O WPA3 usa autenticação simultânea de iguais (SAE) para fornecer a proteção mais segura ao usuário contra ataques de força bruta de terceiros. Quando um cliente se conecta a um ponto de acesso, ele realiza uma troca SAE. Se for bem-sucedido, cada um deles criará uma chave criptograficamente forte da qual a chave de sessão será obtida e, em seguida, eles entrarão no estado de confirmação. Depois disso, o cliente e o ponto de acesso podem entrar em estados de confirmação sempre que uma chave de sessão precisa ser gerada. O método usa sigilo direto, no qual um invasor pode quebrar uma chave, mas não todas as outras chaves.

Ou seja, o SAE é construído de forma que um invasor que intercepta o tráfego tenha apenas uma tentativa de adivinhar a senha antes que os dados interceptados se tornem inúteis. Para organizar uma adivinhação de senha de longo prazo, você precisará de acesso físico ao ponto de acesso.

Proteção do dispositivo do cliente

A principal proteção do cliente para as soluções sem fio Cisco Catalyst 9800 Series hoje é o Cisco Umbrella WLAN, um serviço de segurança de rede baseado em nuvem e DNS que detecta automaticamente ameaças conhecidas e emergentes.

O Cisco Umbrella WLAN fornece aos dispositivos clientes uma conexão segura com a Internet. Isso é feito por meio da filtragem de conteúdo, ou seja, bloqueando o acesso a recursos da Internet de acordo com a política da empresa. Assim, os dispositivos clientes na Internet são protegidos contra malware, ransomware e phishing. A aplicação da política é baseada em 60 categorias de conteúdo continuamente atualizadas.

Automação

As redes sem fio modernas são muito mais flexíveis e complexas; portanto, os métodos tradicionais de configuração e recuperação de informações dos controladores sem fio não são suficientes. Os administradores de rede e profissionais de segurança precisam de ferramentas de automação e análise, o que leva os fornecedores de rede sem fio a oferecer tais ferramentas.

Para enfrentar esses desafios, os controladores sem fio Cisco Catalyst série 9800 oferecem suporte ao protocolo de configuração de rede RESTCONF / NETCONF com a linguagem de modelagem de dados Yet Another Next Generation (YANG) junto com a API tradicional.

NETCONF é um protocolo baseado em XML que os aplicativos podem usar para consultar informações e alterar a configuração de dispositivos de rede, como controladores sem fio.

Além desses métodos, os controladores Cisco Catalyst 9800 Series fornecem a capacidade de adquirir, buscar e analisar dados de fluxo usando NetFlow e sFlow.

Para modelagem de segurança e tráfego, a capacidade de rastrear fluxos específicos é uma ferramenta valiosa. Para resolver este problema, foi implementado o protocolo sFlow, que permite capturar dois pacotes em cada cem. No entanto, às vezes isso pode não ser suficiente para análise e estudo e avaliação adequados do fluxo. Portanto, a alternativa é o NetFlow, implementado pela Cisco, que permite 100% de coleta e exportação de todos os pacotes em um determinado fluxo para posterior análise.

Outro recurso, embora disponível apenas na implementação de hardware dos controladores, que automatiza a rede sem fio nos controladores da série Cisco Catalyst 9800, é o suporte Python integrado como um complemento para usar scripts diretamente no próprio controlador sem fio.

Por fim, o SNMP v1, v2 e v3 comprovado é compatível com operações de monitoramento e gerenciamento nos controladores Cisco Catalyst série 9800.

Assim, em termos de automação, as soluções Cisco Catalyst 9800 Series atendem plenamente às necessidades de negócios atuais, oferecendo novidades e exclusivas. e ferramentas comprovadas para operações automatizadas e análises em redes sem fio de qualquer tamanho e complexidade.

Conclusão

Com soluções baseadas nos controladores Cisco Catalyst 9800 Series, a Cisco teve um bom desempenho nas categorias de alta disponibilidade, segurança e automação.

A solução atende totalmente a todos os requisitos de alta disponibilidade, como failover em menos de um segundo durante eventos não planejados e tempo de inatividade zero para eventos programados.

Os controladores Cisco Catalyst 9800 Series oferecem segurança abrangente que fornece inspeção profunda de pacotes para reconhecer e gerenciar aplicativos, visibilidade total dos fluxos de dados e identificação de ameaças ocultas no tráfego criptografado, autenticação avançada e mecanismos de proteção do cliente.

Para automação e análise de operações, o Cisco Catalyst 9800 Series é poderoso usando modelos padrão populares: YANG, NETCONF, RESTCONF, APIs tradicionais e scripts Python incorporados.

Assim, a Cisco confirma mais uma vez o seu estatuto de fabricante líder mundial de soluções de rede, acompanhando os tempos e tendo em conta todos os desafios dos negócios modernos.

Para obter mais informações sobre a família de switches Catalyst, visite o site da Cisco.