Os desenvolvedores do projeto Chromium fizeram uma alteração que define a vida útil máxima dos certificados TLS para 398 dias (13 meses).

Os desenvolvedores do projeto Chromium fizeram uma alteração que define a vida útil máxima dos certificados TLS para 398 dias (13 meses).

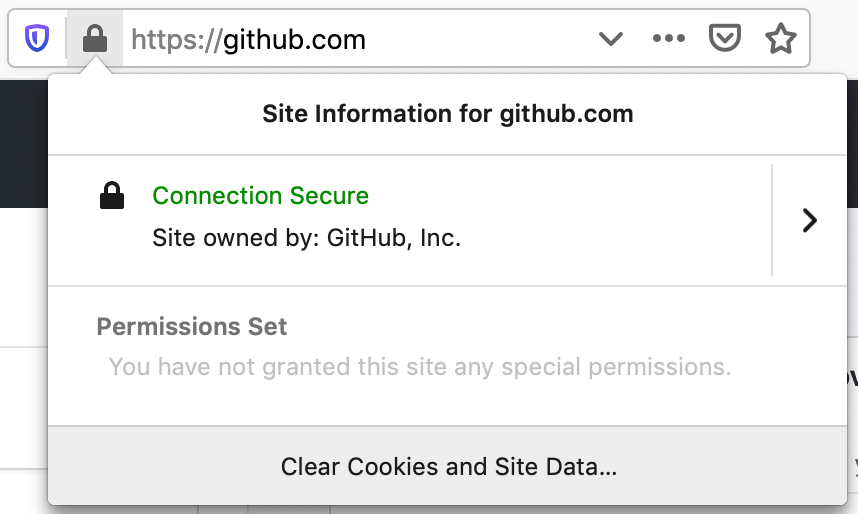

A condição é válida para todos os certificados de servidor público emitidos após 1 de setembro de 2020. Se o certificado não corresponder a essa regra, o navegador o rejeitará como inválido e responderá especificamente com um erro

ERR_CERT_VALIDITY_TOO_LONG.

Para certificados recebidos antes de 1º de setembro de 2020, a confiança será mantida e limitada a 825 dias (2,2 anos), como hoje.

Anteriormente, as restrições ao tempo de vida máximo dos certificados eram introduzidas pelos desenvolvedores dos navegadores Firefox e Safari. A mudança também entra em vigor em 1º de setembro .

Isso significa que sites que usam certificados SSL / TLS de longa duração emitidos após o ponto de corte lançam erros de privacidade nos navegadores.

A Apple foi a primeira a anunciar a nova política em uma reunião do CA / Browser Forum em fevereiro de 2020 . Ao introduzir a nova regra, a Apple prometeu aplicá-la a todos os dispositivos iOS e macOS. Isso pressionará os administradores e desenvolvedores de sites a garantir que seus certificados atendam aos requisitos.

A redução do tempo de vida dos certificados é discutida há meses pela Apple, Google e outros colaboradores da CA / Browser. Esta política tem suas vantagens e desvantagens.

O objetivo desta etapa é aumentar a segurança do site, certificando-se de que os desenvolvedores usem certificados com os mais recentes padrões criptográficos e reduzir o número de certificados antigos e esquecidos que podem ser roubados e reutilizados para ataques de phishing e drive-by maliciosos. Se os invasores puderem quebrar a criptografia SSL / TLS, os certificados de curta duração permitirão que as pessoas migrem para certificados mais seguros em cerca de um ano.

Encurtar a validade dos certificados tem algumas desvantagens. Observou-se que, ao aumentar a frequência da substituição de certificados, a Apple e outras empresas também tornam a vida um pouco mais difícil para os proprietários de sites e empresas que precisam gerenciar certificados e conformidade.

Por outro lado, o Let's Encrypt e outras autoridades de certificação incentivam os webmasters a implementar procedimentos automatizados para a renovação de certificados. Isso reduz a sobrecarga humana e o risco de erros à medida que a frequência da substituição do certificado aumenta.

O Let's Encrypt é conhecido por emitir certificados HTTPS gratuitos que expiram após 90 dias e fornece ferramentas para automatizar renovações. Portanto, agora esses certificados se ajustam ainda melhor à infraestrutura geral, pois os navegadores definem um limite máximo de expiração.

Essa alteração foi submetida a votação pelo CA / Browser Forum, mas a decisão não foi aprovada devido ao desacordo das autoridades de certificação .

resultados

Voto de editores de certificados

Por (11 votos) : Amazon, Buypass, Certigna (DHIMYOTIS), certSIGN, Sectigo (anteriormente Comodo CA), eMudhra, Kamu SM, Let's Encrypt, Logius, PKIoverheid, SHECA, SSL.com.

Contra (20) : Camerfirma, Certum ( Asseco), CFCA, Chunghwa Telecom, Comsign, D-TRUST, DarkMatter, Entrust Datacard, Empresa profissional, GDCA, GlobalSign, GoDaddy, Izenpe, Soluções de rede, OATI, SECOM, SwissSign, TWCA, TrustCor, SecureTrust (anteriormente Trustwave)

(2) ) : HARICA, TurkTrust

Votação do Consumidor Certificado

A favor (7) : Apple, Cisco, Google, Microsoft, Mozilla, Opera, 360

Contra : 0

Abstido : 0

Agora, os navegadores aplicam essa política sem o consentimento das autoridades de certificação.