De acordo com a história, o dono do laptop nos forneceu seu endereço IP, chave SSH e login. Na configuração do SSH, o acesso apenas por chaves foi configurado para que os participantes não perdessem tempo tentando adivinhar a senha. A chave pública era assim:

ssh-ed25519 AAAAC3NzaC1lZDI1NTE5AAAAIDMyK0W5OMnzJFszo5ClCVbqAQ6s1NWYeast+WjIyWF7

O objetivo principal era entrar no laptop do nosso amigo e baixar um GIF NFT com um gato até que o piano caísse no laptop. Mas logo, após o início da operação de resgate do gato, descobriu-se que os hackers já haviam atropelado o laptop, então os participantes não conseguiram entrar no laptop - a chave privada não coube. Um grupo de hackers se autodenominou sp0rk b4gel

Eles estavam interessados no código-fonte pertencente à empresa onde trabalhava o herói da nossa história. Eles vazaram o código e, junto com ele, acidentalmente agarraram o gato, sem nem perceber. Depois disso, hackers começaram a chantagear nosso amigo, ameaçando publicar seu trabalho, o que o ameaçou com processo judicial.

Para salvar com segurança a chave SSH alterada, o grupo de hackers dividiu-a de acordo com o esquema de Shamir em 10 partes, das quais 8 eram necessárias para fazer o login no laptop. 9 chaves foram distribuídas entre os "hackers", e a décima, bônus, inserimos fora do enredo (mais sobre isso abaixo). E os participantes tiveram que resolver vários problemas, recebendo para cada um deles um fragmento da chave privada correta. As tarefas em si eram na forma de "erros crassos" aleatórios de hackers.

Como os participantes não tinham outras pistas além do nome do grupo de hackers, eles tiveram que recorrer ao Google primeiro.

Nos resultados da pesquisa, eles encontraram o manifesto do hacker . O texto do manifesto em textbin.net foi indexado com sucesso pelo Google e encontrado por título . No final do manifesto, são indicados os apelidos dos hackers, para cada um dos quais foi possível encontrar a tarefa correspondente - "escavar" debaixo do hacker, porque não dariam apenas a chave alterada, certo?

▍ Tarefa 50n1c4h0

Parte da chave:

ssss-01-5dc6284446d3f3ae3d2b9e12167a118708f08686474e6471d178703938e3bc043796c79f72853a2cd77d2e956e41490b9b961a526f4911527bfe14c24f0022ce31a52f5fc118ca1dd1c1f0

Categoria de trabalho: criptografia, re apelido do

Google , como resultado encontramos o álbum de fotos (links para ele no Pinterest ou Juxtapost indexados durante a busca ) e o site https://50n1c4h0.netlify.app/ de acordo com uma das fotos do álbum de fotos, que recomenda o uso deste site:

O site é um “protetor” para a proteção de dados confidenciais. Dentro dele está uma máquina virtual homebrew de 16 bits com bytecode, levemente coberta por um ofuscador. O programa para esta máquina é uma implementação da cifra de fluxo RC4 com uma chave

4c524338f5169e91e0cc05971f5b9b6e

(hex). A foto do álbum de fotos mostra o resultado do trabalho do protetor na parte desejada da chave (decodificamos a partir do código QR :)

6efb5c8eaf511770715681cac161b49f45ad9c12837ae41b35639653fcbc03e55e16a5d4953ba1fee6f8d4a3606b0751fd6d6a0b8e14200f4ed78943d4553d0bebfabcb8c0e30fa3580ab08899edbadd878b6e7c033febf6679558d1511c74f8d9ca54ef4c646a08f1bfeefe1a3b7884d3f2c94ee14649dcdc11591b8a8b0a005c80a8ce4b7c3dde988d59065ec574ad194fdc204137fc6748994942237e

.

Como o algoritmo é reversível, você pode usar qualquer implementação da cifra RC4, substituir a chave e obter o texto simples original - essa é uma maneira reversa de resolver o problema.

Era possível seguir outro caminho, criptanalítico: perceber que o byte de saída do texto cifrado depende apenas da posição e do valor do byte de entrada e não muda (por exemplo, byte

0x41

na posição 1 será sempre convertido para

0x39

, byte

0x42

- para

0x5F

, etc.), era possível selecionar os dados de entrada por byte para a saída conhecida do código QR, obtendo assim também a parte desejada da chave, byte por byte.

▍ Quest GemmadohA

Parte da chave:

ssss-02-8e8425381bc24f44cbdefdae711d91c0a733350e949827f66a0ee00a5301afc3f68aad0a69e1b3d93465e70db0675089dd27fd993efe39bc881ad00b19d6055b856e9853af0b681213cb81

Categoria da missão : quase o

poder Não podíamos deixar de lado a última missão (leia mais sobre ela aqui ) e decidimos usar o site do estúdio Sokol como uma homenagem aos participantes que tentaram economizar dinheiro das mandíbulas dos glutões trituradora dia e noite.

Vamos ao site https://ooosokol.ru/ (uma dica desse projeto estava na mensagem dos hackers). Vemos que o site já foi hackeado pelo hacker GemmadohA. Ele também deixou um web shell lá (há um comentário na página de deface, para não esquecer). Login e senha para o shell da web:

gemmadoha:gemmadoha

quase como um clássico

admin:admin

.

O hacker também criou uma conta no servidor hackeado. A chave privada dele não foi removida do servidor (

/home/gemmadoha/.ssh/id_rsa

), pois foi gerada nele. Lemos a chave privada com o shell da web, vá para o servidor ooosokol.ru via SSH.

Vemos que o hacker ainda está pendurado (dica "e se o hacker ainda estiver no servidor, ele recentemente o hackeou" no Discord) via SSH (com IP 194.87.236.30), algo está cavando nos arquivos. Há um soquete de agente SSH pendurado para ele

/tmp

, isso pode ser detectado simplesmente procurando por todos os arquivos pertencentes ao hacker (e para não perder tempo tentando elevar os privilégios, Discord recebeu uma dica "o que você está procurando é não neste servidor ").

Usando o comando:

SSH_AUTH_SOCK=/tmp/ssh-5j3MjI6mby/agent.23577 ssh gemmadoha@194.87.236.30

usamos seu agente SSH contra ele mesmo (hackeamos o hacker, o prompt “hackear o hacker” foi fornecido no Discord) e vamos para seu servidor. Existe outro secret.txt na pasta pessoal.

▍ Quest thereane777

Parte-chave:

ssss-04-44ed995def2ab783d02fdd783c528a347f29adc494130b65827721002fe47d0b5d3f29cf55620b596c49f23652cb4648cb3c7b5c605d5a9e2f0f3c46f32894c9980d028a7e7b33f8c8c48b

Categoria de trabalho: misc apelido do

Google , entramos em tópicos em fóruns de hackers onde este hacker está registrado. A descrição do perfil do hacker contém um link para Yandex.Disk para "informações úteis": https://disk.yandex.ru/d/kQ9MPqO3anRiTA No disco, entre todos os programas úteis (clientes ICQ), há ícones protegidos por senha arquivo .zip. Senha dele: (longa e difícil de adivinhar). Sem saber a senha, você pode ver que o arquivo contém dois arquivos .png (fotos) e um arquivo secret.txt interessante. A tarefa é resolvida sem saber a senha usando um método zip pouco conhecido, mas ainda relevante

v1pPGOuPS8HXFrS

ataque de texto simples conhecido com bkcrack (sucessor de pkcrack ). Para implementar este ataque, o arquivo contém duas imagens PNG aleatórias (seus conteúdos são desconhecidos dos participantes, e isso não é necessário, mas você também pode encontrá-los na Internet), desde o seu cabeçalho, os primeiros 16 bytes dos quais são os o mesmo para qualquer arquivo PNG, e é suficiente (apenas 12 bytes são suficientes, e não necessariamente sequenciais) para realizar um ataque.

Como resultado, obtemos uma chave ZipCrypto

dd8d62b4 83fed681 6761bbc1

, com a qual abrimos o arquivo e obtemos o conteúdo do arquivo secret.txt, que contém a parte necessária da chave.

▍ Job y4n4naby5

Parte da chave:

ssss-05-9b5f9fef9cf5d85d206ed65b4a645888f6409b79c956309a2f1860daa0c4d8cd23113fdcee5fa5575ff7e9398d061eed52c62eee743f77c569c861fb1ade55a2149dc05a9f2e4f2e18bad5

Categoria de

tarefa : apelidoforense do Google , encontramos (durante a busca havia) um tópico no fórum pedindo ajuda para abrir a rede Wi-Fi chamada "DIR-615 y4n4naby5" (aparentemente o Wi-Fi de o hacker desejado). O relatório é anexado ao tráfego de despejo , necessário para a seleção da senha da rede Wi-Fi (handshake WPA quádruplo).

O tópico do fórum contém um despejo do tráfego da rede Wi-Fi e há ainda mais informações no despejo do que o necessário para adivinhar a senha. A senha é selecionada de acordo com a antiga, muito conhecida (está até incluída na mais famosa distribuição do Pentester Kali Linux) e usada na primeira oportunidade para quase qualquer seleção pelo dicionário RockYou . Esta senha é

fireheart79

(foi escolhida com sucesso por um membro do fórum). A seleção não levará mais do que uma hora em um processador moderno (nenhuma placa de vídeo é necessária) usando o mesmo hashcat .

Saber a senha também permitirá e descriptografar o tráfego WiFi "desnecessário" usando o mesmo Wiresharke veja que tipo de dados o hacker transmitiu. Além do lixo (troca de dados com servidores Alibaba e Google), você pode notar uma conexão interessante via FTPS (FTP sobre SSL / TLS) para o servidor soclose.numbers.com (tal nome não está registrado, não importa , mas o IP é geralmente "falsificado" em um do IP do Google). TLS é conhecido por ser um protocolo criptografado, mas os parâmetros sem quaisquer configurações especiais adicionais (o servidor era vsftpd e o cliente era andftp ) acabaram sendo assim (TLS 1.2 sem usar o segredo compartilhado Diffie-Hellman) que apenas a chave privada do servidor é necessária para descriptografar o tráfego do dump (se o esquema Diffie-Hellman foi usado, seria impossível sem os dumps de memória do cliente ou servidor). Os parâmetros-chave do servidor (RSA-2048) são escolhidos de forma (p e q estão próximos um do outro) para serem suscetíveis ao ataque de fatoração de Fermat . Isso é sugerido no nome do servidor ("números tão próximos"). O ataque é realizado instantaneamente usando o mesmo RSACtfTool , e dá

133205738301055492415292455053957573761950370019465363197330018804911429748841372623440097998280840848577224963374030102174633719338576372412863025595291812898461741802590180711710007911941796139236802646966981084378380345280502967196789430710224184344783160032007107024729298554505470658071546418304653261811 p =

q = 133205738301055492415292455053957573761950370019465363197330018804911429748841372623440097998280840848577224963374030102174633719338576372412863025595291812898461741802590180711710007911941796139236802646966981084378380345280502967196789430710224184344783160032007107024729298554505470658071546418304653247279

A, respectivamente, e a chave privada:

-----BEGIN RSA PRIVATE KEY----- MIIEoAIBAAKCAQEAjI7G8TjcvnASyKj8jlnIC8mj2BjCISJRKa91xVC2ATA6dgJQ Vq12wxCJ/4tvG/GHv4mtTF3T5EASTUD+KSIjGPxakcXFEF13VfNS6C0TwyBH5+yZ /f5AdzTPDqF2ScZQ1J461NVOscZN9eXU5JGO/b+NpP/QZ2Od4E3WBTfP1zpBSAno VOLs3TjWSAfW1AY6uEBS2NKT0VMRSya2u57ZdPkC2+pH1NG9GW6CR4KR2RVT2vdF COEyMNSixhklBdVNNIHkZYQH0NMt4FUfY5bE9W6wBvUtzIEVqNXCQv3IC6tmPYIg vy8FquGNln1mFr7+H4TMaoIlz4LYdK2UwtBanQIDAQABAoIBAHTRZT6uh6gu9S2Y ZO7aZ4yEdYvwZ8eqAdKnZTYssleigbP6kFK5sG7GnCqq9BlBUBU8k69Ye/bD2XIj hhkhqhHmClAFEpdbVwc0R793V2lgtuJmnkWevm1UkpISV4FRNXTAXRzue4z8x2aL MbkV0MXMIij0A30qKdh2WF3V2QOCx9dLjuL5AZ6B4keOYz3mKbp1fzU/xWzEgSaJ qBtcf4qZcj/c3Kov+3i3/WDXu4phCYVi/JpBok0zTKiMLFJ+xqISabd8yZJb5hVi VSu9YRyu4H1rg3N6a5Ukdgp56F3kW4sur6KsftQmLShdgGctF+SBF7ZiKcfkT9oX tQ0guvECgYEAvbD27ue9r5qmuBX4WdqtbM6tEGm5q914wKnpbTb1ZNp2fzoSU3ti cfpUpxvsFQy8P8SB0Lv6sTzC6wfPhGVMnXa4HE5NrZ4jtXdk1dxaC/TvaYGeHpTj /fGARDDRXBlbXVFgnPnC3EOUATWD5obWtaJg5HOSZwMFJB1ehPWc+/MCgYEAvbD2 7ue9r5qmuBX4WdqtbM6tEGm5q914wKnpbTb1ZNp2fzoSU3ticfpUpxvsFQy8P8SB 0Lv6sTzC6wfPhGVMnXa4HE5NrZ4jtXdk1dxaC/TvaYGeHpTj/fGARDDRXBlbXVFg nPnC3EOUATWD5obWtaJg5HOSZwMFJB1ehPWcwy8Cf0Kv9CAJWKZjuDj/gFAWkOGv xyf+A0holAsnsOi0aZELPJ19zPOMbQ+k8h3NszGzSHsimoDHlVq6Acye8lWZR1YU ZqWM4cIn1mX1k32b+gw6D/EHoI8fyQd935oZj4DRaU1lTpHhPKAzIdVK+xQQU2uH qoimGNIePbB0osYbkxUCgYBwECTBnNx96pJFvIz8oGjGGA873AnZk7xrrbV+VPKC A2Hv5aG/+et9xFLQanl9Mgngbjn206bVoDzS1slswN+TQvifmE7hm8Qix4clpMj5 uVja7r03+eP7OPn6zxBQJZbJOXMnKZJJyA6e7DuhK9WadnRhYjmCa9FUtZkKWYOj 9wKBgCzJOfLSMgROqzznGTesCXueTI0NnecG7WvZehtRc0LHEAiC12e9YvCqj7Ao JsZBfec+IGk2vX8AunUKvYUZL2J7WfCyp57Kj1YgnEyikTVPsOEwjb5lALK1FwIT xTH7xPD8OVIW0eQPvmhczoMKYPQG0mtZk+QkPr9dv0YcvwNB -----END RSA PRIVATE KEY-----

Com ele, descriptografamos o tráfego TLS (novamente com o mesmo Wireshark) e obtemos o conteúdo do arquivo secret.txt carregado via FTPS, que contém a parte necessária da chave. Ou seja, realizamos duas etapas: hackear WPA e hackear TLS.

▍ Trabalho m0x143y

Parte da chave:

ssss-06-ad1a38b7f24f17489ef204207f7c3b8cf17032b316d5cb9d123619d209676ad6e7ba567c33ac41376876265a70f45f73a991cb6e9100b0df4b8b102a51a147dc6d641cf8bbbecd07321e0b

Categoria de

tarefa : apelidoforense do Google , encontramos (durante a busca havia) um tópico no fórum com uma solicitação para verificar o erro ao abrir um volume TrueCrypt:

Uma postagem no fórum diz que há um problema ao abrir um volume TrueCrypt específico . Uma captura de tela do erro e links para serviços de compartilhamento de arquivos são fornecidos , nos quais o próprio contêiner e um despejo de memória estão localizados para depurar o problema. Senha do comprimento do recipiente e nepodbiraemy:

uBocLXywprQ9VJ6jxpYP

. No entanto, há um despejo de memória e, por exemplo, usando o plug-in de volatilidade truecryptmaster , você pode extrair a chave mestra TrueCrypt (o truecryptsummary relatará que o volume foi montado e os caminhos para ele, mas truecryptpassphrase não dará nada, porque o a configuração padrão do TrueCrypt é não armazenar senhas em cache).

Vai ser assim:

Container: \??\C:\Users\m0x143y\Documents\encrypted.tc Hidden Volume: No Removable: No Read Only: No Disk Length: 66846720 (bytes) Host Length: 67108864 (bytes) Encryption Algorithm: AES Mode: XTS Master Key 0xfffffa801b57f1a8 84 2c 3d a3 24 7d 9a 37 d6 53 7e ac 1f 3c 2c 7f .,=.$}.7.S~..<,. 0xfffffa801b57f1b8 de 61 85 de 81 a9 84 2a 4d 3c d9 57 df 81 c7 29 .a.....*M<.W...) 0xfffffa801b57f1c8 8f 56 fc e1 80 4e cf 2a ce 44 5b 9f a6 10 6f 98 .V...N.*.D[...o. 0xfffffa801b57f1d8 15 e2 50 1f 49 38 f0 a9 62 a7 96 4a db d3 53 9f ..P.I8..b..J..S.

O endereço KDBG para volatilidade é

0xf80002a45120

, o perfil servirá

Win7SP1x64_23418

(ou seja

volatility --kdbg=0xf80002a45120 --profile=Win7SP1x64_23418 -f mem.raw truecryptmaster

). Então, usando, por exemplo, MKDecrypt, você pode descriptografar o contêiner em sua forma bruta usando a chave mestra recebida (sem saber a senha, ela não é mais necessária). Para que? O arquivo que você está procurando

secret.docx

(feito de forma que não vá inteiramente para a memória no MFT e não simplifique muito a solução devido ao seu pequeno tamanho) retirado do recipiente (dica "não há mais nada importante aí" no piano), como prometido na mensagem (e no Discord foi dada uma dica "havia alguma informação importante?"), só há lixo (programas Pentest e carteiras Monero vazias). No entanto, com um contêiner descriptografado "bruto" e quase qualquer programa para recuperar dados de partições FAT, por exemplo, R-Studio, photorec ou DMDE, o arquivo "excluído" do contêiner criptografado com uma parte da chave é restaurado.

▍ Tarefa 3r1or0l3r

Parte da chave:

ssss-07-7931b90aace8673aa4d6162c3e729b7c89152de5e9bed9ab9fb9ff8eb1fbe8307bd985f728de99123980abee36d0495fbad93cf52d990a9a0fdbb82b62c7b141f3642e051dfa8112b56833

Categoria da tarefa: stego apelido do

Google , encontramos sua "criatividade": https://textbin.net/hzbmlkhzjg

Esteganografia de texto pelo método de cadeias (que foi sugerido em Discord "conectado por uma cadeia" e "o texto está conectado, não aleatório, faz sentido" no vídeo) Markov: Uma Abordagem para Esteganografia de Texto Baseada em Cadeias de Markov (dica em Discord 1409.0915). Implementação desta ideia: http://jthuraisamy.github.io/markovTextStego.js/

No texto de "criatividade" (o primeiro capítulo do romance cyberpunk) são obviamente encontrados nomes próprios, por exemplo, "McCoy Pauley" ou "Bobby Quine", extraído do primeiro livro conhecido neste gênero: "Neuromancer" de William Gibson... Como corpus de texto específico para cadeias de Markov, o primeiro capítulo deste livro é usado (o que é sugerido no título da "história", e não há outras palavras e frases exceto o primeiro capítulo), disponível gratuitamente aqui .

Entramos no texto do primeiro capítulo do "Neuromancer" como um corpus, entramos no texto do primeiro capítulo da "criatividade" do hacker como um texto cifrado e obtemos a parte necessária da chave. Sim, com a esteganografia você sempre tem que adivinhar um pouco e escolher as opções.

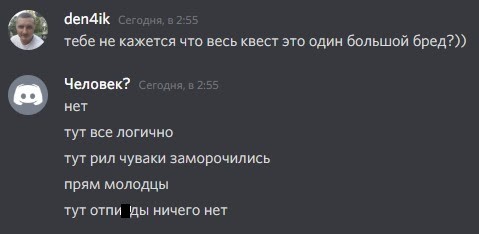

▍ Quest VenchamoSs

Parte da chave:

ssss-08-6fe2d9b400840e44d5f20e15043cc4739ed97879110790350dd2e5e67f0b56b6e11607bb9e99f0cb1c57ede4d309e9f85363168f2ff1d2f316c9c89a8179110a759140a911075a0547f908

Categoria de trabalho: osint

Encontramos (o mesmo osint) o hacker no mesmo github: https://github.com/VenchamoSs .

O segundo apelido é indicado no github - também conhecido como welAnty. Os nabos que você gosta incluem gpg, o que significa que o hacker usa e está interessado em soluções PGP / GPG. Encontramos um hacker em keybase.io (um site bem conhecido onde usuários GPG trocam chaves privadas), há uma chave pública com o e-mail welanty@forexrobotexperts.now.im . E também uma instrução para não usar a chave antiga com ID 0xF6B246D4. Se você pesquisar por este ID no site mais antigo e famoso para troca de chaves, então você pode encontrar a mesma chave antiga com o e-mail eukx@forexrobotexperts.com . Segundo ele, o vazamento ANTIPÚBLICO (incluído na Coleção # 1 , a maior compilação de vazamentos dos últimos anos) tem uma senha.

N4syZRJ843.

Usamos a senha no SSH (único serviço aberto no servidor) welanty@forexrobotexperts.now.im , participamos da chave.

▍ Job -velashic-

Parte da chave:

ssss-09-be6c314465393225739da1e65200657df7d4a15e66e606c9619ef51a88d5b4015353ac2f089f3dfcd3f86757e89e404dfc2552fe59218310f94b8834d7a82d47b68669aa31eb0860a95d26

Categoria da tarefa: osint,apelidoforense do

Google , encontramos o tópico no fórum Cyberforum na seção sobre Arduino. Tudo está descrito lá: o hacker pede ajuda devido ao seu Arduino funcionar incorretamente e anexa um dump do tráfego USB, pois suspeita que seja "chinês demais" e algo dá errado ao fazer o upload do firmware. O código do firmware deve tocar a músicaMestre dos Fantoches do Metallica. Além de fazer o upload do firmware para o Arduino, o dump também incluiu comunicação com uma unidade flash USB (uma situação comum, uma vez que existem menos interfaces USB no Wireshark do que portas USB em um computador, porque seu número corresponde não a portas, mas a Hubs USB na placa-mãe). Um arquivo com a mesma música é lido da unidade flash para audição e o arquivo secret.7z protegido por senha também é gravado. Durante a extração, vemos que há uma gravação na partição NTFS na unidade flash USB e o NTFS tem um conceito de correção , então não se esqueça de corrigir (como a dica foi dada no piano) 2 bytes no deslocamento 142 (acerto o limite do setor) de

0600

para

708f

de acordo com os registros FILE da tabela USN / USA (Update Sequence Array). A senha para o arquivo é adivinhada pelo interesse óbvio de um hacker - o grupo "metallica" (também no conhecido dicionário RockYou ), o arquivo contém secret.txt com a parte necessária da chave.

▍ Quest chyrgerillll

Parte da chave:

ssss-10-132faac795e60a0f9457167c3db3f1b1efd25cdd5049329e68fd43ce884e606d17fb14e70c897bd3308aaa213443952522c95b2e3c29d68dca9611a12e6f3d8a660113370c2f6753fc0643

Categoria de trabalho: crypto, re

Encontre uma conta github com um único repositório: https://github.com/chyrgerillll/mymnemonicgen O repositório contém uma implementação do gerador de frases mnemônicas usadas para lembrar o acesso a carteiras criptográficas " na cabeça "de acordo com o padrão BIP39 . Este padrão é usado em quase todas as criptomoedas e em quase todas as implementações de suas carteiras, não apenas em Bitcoin. A geração de chaves privadas para carteiras a partir dessas mnemofrases é descrita pelo padrão BIP44 , que também é usado pela maioria das implementações de carteiras criptográficas , que é sugerido no repositório... Os dados da semente da entropia armazenados na mnemofrase são gerados para ela de acordo com o BIP32 (uma lista de todos os três padrões na primeira dica do vídeo). Um exemplo de como tudo isso é gerado pode ser visto aqui: https://iancoleman.io/bip39/ (a última dica dada no Discord; o caminho de geração padrão usado também é sugerido

m/44’/60’/0’/0/0

).

Lá, no repositório, está também o endereço da carteira no testnet Ropsten da criptomoeda Ethereum, para aceitar doações para continuar o desenvolvimento do gerador. Existem várias transmissões de teste nele.... O repositório também contém uma dica do que é necessário para completar a tarefa: tente quebrar a carteira gerada por esta implementação homebrew do gerador e deixe o autor saber sobre isso (ou mesmo "tire" éteres de teste). O e-mail do hacker ( chyrgerillll@rambler.ru ) necessário para comunicação pode ser encontrado clonando o repositório para você e vendo como ele foi aceso em um dos commits (também um problema não óbvio e frequente para usuários git).

O gerador usa um Python PRNG padrão (vórtice Mersenne), como uma semente para ele - o tempo atual. É retirado da transação com um depósito de fundos (e selecionado ± 30 segundos, já que a hora no computador do hacker pode não estar perfeitamente correta, o que foi sugerido no Discord - apenas 60.000 opções). Assim, restaurou o estado PRNG (seed 1621586183221, 05/21/2021 08: 36: 23.221 GMT) para dar a frase-semente desejada «tentar processo de chamada de bolha feitiço amendoim pera válvula chata tropeçar injetar volta», e através dela e uma chave privada s

0x702ca34414cc046ed2f63857a098b166541c3f477d7679a19e51de901d0df471

), que dá acesso à carteira.

Se você enviar a informação recebida e a chave (como confirmação de que o gerador está realmente vulnerável) para o hacker por e-mail, ele fará um acordo: o participante não toca mais na carteira, mas em troca recebe a parte desejada da chave .

No terceiro dia em que o piano pairou, demos aos participantes uma dica que os ajudou a resolver esse problema. A pista é criptografada no final deste vídeo:

Um fato interessante: a atriz não ia quebrar o crânio de gesso, mas se acostumou tanto com o papel que o fez de forma muito expressiva, revivendo com sucesso o vídeo. É bom que o número de crânios fosse habitualmente reservado de acordo com o esquema N + 1, e pudemos gravar mais algumas tomadas.

Então, decidimos pegar esse momento engraçado, fazer um loop e criptografar a dica nele. Uma mensagem RTTY codificada em áudio (para a qual Discord deu dicas de que o som é semelhante ao "som de um modem antigo" ou mesmo a um "teletipo") poderia ser decodificada, por exemplo, usando o programa Fldigi , conhecido no estreito círculos de rádio amador :

A mensagem, portanto, deu dicas sobre tarefas para os hackers 3r1or0l3r e chyrgerillll.

▍ O resultado da conclusão de tarefas pelo vencedor

Se você coletar as partes da chave obtidas ao resolver tarefas no programa ssss (ele implementa a separação do segredo de acordo com o esquema de Shamir, uma dica deste programa está contida no texto de todas as partes), então o participante recebe um link (pastebin criptografado): https://0bin.net/paste/YrFxYqMg # ZVK78BWtOhtncw3-xwJe9dw5rGBOboTBOJhEaop8tge

Este link contém a parte privada da chave necessária para fazer logon no laptop.

▍ Chave bônus (10º).

No post sobre monogramas musicais , temos a descrição de um dos algoritmos de criptografia (método alemão, século 18). A tarefa é simples: o participante precisa discar o monograma RUVDS criptografado no piano:

No site, no teclado, tínhamos as seguintes inscrições:

Para discar RuVDS, era necessário tocar a seguinte sequência no piano:

4 7 1 4 5

O resultado disso será uma mensagem que chegará ao Telegrama de quem tocou esta melodia:

“Parabéns! Você quebrou uma das 8 partes para revelar o segredo (chave SSH)!

Aqui está: ssss-11-2ff9228ea4b6b1fe9361a28e506ca2d35699652cc2a5838d185b075ebe9b60ce4d6e1345f6a0ebe55f5a097218265bb35a3fea2632cc569a5bb64f2071

Respondendo as perguntas dos participantes, sim, foi uma chave bônus, sua presença não é necessária para a realização da missão, por isso se destaca do cenário geral de narração da missão (lore).

Nota para a anfitriã: o termo "lore" vem da palavra inglesa "lore", que no contexto das missões significa "conhecimento, tradição".

Nós adicionamos uma chave de bônus para dar àqueles participantes para quem o enredo principal é muito difícil de tentar e conseguir pelo menos alguma chave.

Além disso, monitoramos o progresso dos participantes na busca no Discord e demos dicas adicionais. Se os participantes adivinharam tocar os apelidos codificados dos hackers no piano, eles receberam essas mensagens através do bot do Telegram:

1 5 5 1 5 1 2 3 (-velashic-, tarefa 9)

“Muito bem! Aqui está uma dica para o apelido -velashic-:

verifique a integridade do arquivo extraído.

6 1 3 2 5 4 4 ou 6 3 4 (m0x143y)

“Muito bem! Aqui vai uma dica para o apelido m0x143y:

Antes de postar na Internet sobre o problema dele, ele disse que não há mais nenhuma informação privada ...

▍ Vencedores e prêmios

Já anunciamos os nomes dos vencedores que conseguiram baixar o gato. Mas depois da queda do piano, os participantes tiveram mais cinco dias para resolver todas as tarefas, desta vez apenas por interesse esportivo. E parabenizamos mais uma vez a todos que não desistiram e também chegaram ao gif com a gata!

Chegou ao fim

Alexander

não sozinho

lofarter

Herman

Ildar

não sozinho

lofarter

Herman

Ildar

E também, de acordo com o resultado da votação no Discord, decidimos premiar o não-único participante por sua grande ajuda na solução de problemas juntos: damos a ele um certificado de $ 200 pelo aluguel de um servidor virtual em qualquer um dos 11 dados RUVDS centros, bem como uma caixa de nosso Smart Admin de espuma de marca.

Para todos os vencedores que chegarem ao final, oferecemos um código promocional com 50% de desconto no Hacker .

❒ Para mais prêmios , consulte @Johurn .

E, finalmente, queremos compartilhar algumas citações engraçadas dos participantes:

Mais algumas fotos engraçadas da discórdia: