O esquema funciona assim: o usuário recebe uma carta informando que a assinatura de teste do serviço de streaming de vídeo está prestes a expirar. Querendo evitar gastos desnecessários, a vítima liga para o número indicado na mensagem. Na outra ponta da linha, a vítima potencial recebe um link para o site, possivelmente em uma tentativa de evitar a detecção precoce da infraestrutura. Na página com informações sobre o cancelamento da assinatura, o usuário baixa um arquivo do Excel com uma macro, cuja ativação, e baixa o malware.

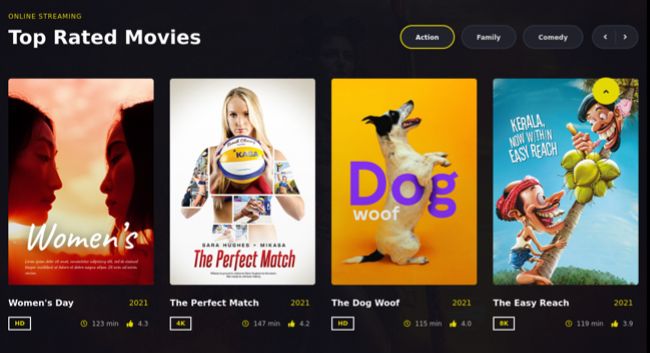

Não podemos deixar de notar a abordagem criativa dos cibercriminosos: o falso site de streaming BravoMovies é muito parecido com o real, até pôsteres de filmes inexistentes foram feitos para ele.

Pesquisa anterior sobre a mesma campanha oferece uma explicação de por que os invasores escolheram o método sofisticado de fazer uma chamada telefônica. Quando você abre um arquivo infectado, o Microsoft Excel exibe todos os avisos necessários:

Na transcrição de uma conversa com uma “operadora de call center” (desta vez um serviço de assinatura de livro falso), dada no estudo, a vítima é solicitada a ligar para o código de confirmação supostamente contido neste arquivo. Desta forma, os operadores de campanha aumentam as chances de infectar o computador, convencendo o usuário a desabilitar o bloqueio de macro no Excel e criando uma atmosfera agitada. O backdoor resultante fornece acesso total ao computador e é usado posteriormente para instalar um ransomware ou outro malware.

O que mais aconteceu

A primeira vulnerabilidade de hardware foi descoberta no processador Apple M1, conhecido como M1racles ( site do projeto, notícias e discussão sobre Habré). A má notícia é que M1racles realmente quebra o princípio de isolamento de aplicativos e permite que dois programas se comuniquem secretamente um com o outro. A boa notícia: o descobridor da vulnerabilidade não encontrou nenhuma maneira de causar danos ou roubar segredos. O único cenário possível é rastrear a atividade do usuário em diferentes aplicativos para campanhas publicitárias. Mas, para isso, muitos outros métodos mais simples estão disponíveis.

Os especialistas da Kaspersky Lab investigama família JSWorm de Trojans ransomware. O artigo contém os recursos de diferentes variantes de código malicioso a partir de 2019. Apesar do nome, as primeiras versões do JSWorm foram escritas em C ++, depois o trojan foi reescrito do zero em Go. O artigo mostra a evolução do malware, mudando a atenção dos invasores de usuários comuns para organizações. Além disso, são mencionadas vulnerabilidades nos mecanismos de criptografia, em alguns casos permitindo que os dados sejam descriptografados sem resgate. Ataques

vistos no Software Control Web Panel (anteriormente conhecido como CentOS Web Panel), explorando uma série de vulnerabilidades graves detectadasAno passado. Hackear com sucesso o painel de controle do servidor virtual desbloqueia os recursos de hardware da vítima, que provavelmente serão alugados no mercado negro.

Funcionários da Microsoft estão relatando uma campanha de phishing do Nobelium supostamente ligada a um ataque ao fornecedor SolarWinds no ano passado.

Corrigido um bug crítico no software VMware vCenter Server. A vulnerabilidade pode levar à execução arbitrária de código e é uma grande ameaça se o software de gerenciamento de infraestrutura em nuvem estiver disponível na rede.