Durante o primeiro dia, tudo aconteceu de interessante, os resgatadores do gato passaram por um monte de opções para o que pegariam. Abaixo do corte, coletamos todas as coisas mais interessantes que aconteceram desde o lançamento da transmissão.

▍ Kotospasy pelo apelido de um dos hackers encontrou sua postagem com um pedido para ajudar a resolver o erro TrueCrypt e despejar a memória do computador deste hacker. Eles retiraram a chave do dump, com a qual descriptografaram o contêiner com o software.

Volatility Foundation Volatility Framework 2.6 Container: ??\C:\Users\m0x143y\Documents\encrypted.tc Hidden Volume: No Removable: No Read Only: No Disk Length: 66846720 (bytes) Host Length: 67108864 (bytes) Encryption Algorithm: AES Mode: XTS Master Key 0xfffffa801b57f1a8 84 2c 3d a3 24 7d 9a 37 d6 53 7e ac 1f 3c 2c 7f .,=.$}.7.S~..<,. 0xfffffa801b57f1b8 de 61 85 de 81 a9 84 2a 4d 3c d9 57 df 81 c7 29 .a.....M<.W...) 0xfffffa801b57f1c8 8f 56 fc e1 80 4e cf 2a ce 44 5b 9f a6 10 6f 98 .V...N..D[...o. 0xfffffa801b57f1d8 15 e2 50 1f 49 38 f0 a9 62 a7 96 4a db d3 53 9f ..P.I8..b..J..S. Dumped 64 bytes to .\0xfffffa801b57f1a8_master.key

▍ Foram encontrados os endereços dos usuários do github e um gerador github de frases mnemônicas para quatro carteiras Monero (possivelmente) vazias, bem como uma carteira Ethereum. Também encontramos o histórico de transações por meio de algumas carteiras Ethereum, mas a cripta foi perseguida há dois anos.

▍ Retiramos as notas da melodia do código do Arduino e tentamos enviá-la para reprodução, mas nada aconteceu.

["E", "D", "C#", "C", "E", "E", "E", "E", "E", "D#", "E", "E", "D", "C#", "C", "E", "E", "B", "E", "E", "A#", "E", "E", "A", "E", "G#", "E", "G", "E", "F#", "E", "E", "F", "B", "E", "F", "C", "E", "F", "C#", "E", "F", "C", "E", "F", "B", "B", "E", "F", "B", "E", "F", "C", "E", "F", "C#", "E", "F", "C", "E", "F", "B", "E", "F", "B", "E", "F", "C", "E", "F", "G", "F#", "E", "G", "F#", "E", "G", "F#", "G", "F#", "E", "G", "F#", "E", "G", "F#", "E", "D#", "A", "E", "D#", "A", "E", "D#", "A", "E", "D#", "A", "E", "D#", "A", "E", "E", "E", "E", "E", "E", "E", "E", "G", "A", "A#", "A", "G", "A"]

A princípio eles pensaram que era de Doom, e então alguém encontrou uma menção a metalica-master of puppets.mp3 no código. As pessoas até tentaram passar a melodia por um analisador lógico em busca de uma seqüência binária. Não encontrado.

▍ O público também chegou à conclusão de que há traços de atividade de hackers no laptop e uma conexão com um determinado projeto SOKOL .

▍ Descobri que uma unidade flash de 59 GB está conectada ao Arduino :

▍ Encontrado um arquivo secret.7z criptografado no Arduino em usb.pcap. Eles tiraram isso disso:

ssss-09-be6c314465393225739da1e65200657df7d4a15e66e606c9619ef51a88d5b4015353ac2f089f3dfcd3f86757e89

Decidimos que o próprio arquivo estava quebrado: “ A julgar por 7z, os dados são 158 bytes, mas compactados por 160 ”. Concluímos que o laptop contém uma chave privada e uma chave pública de um SSH diferente.

▍ Os participantes encontraram esse link para o primeiro capítulo da história do cyberpunk: https://textbin.net/hzbmlkhzjg

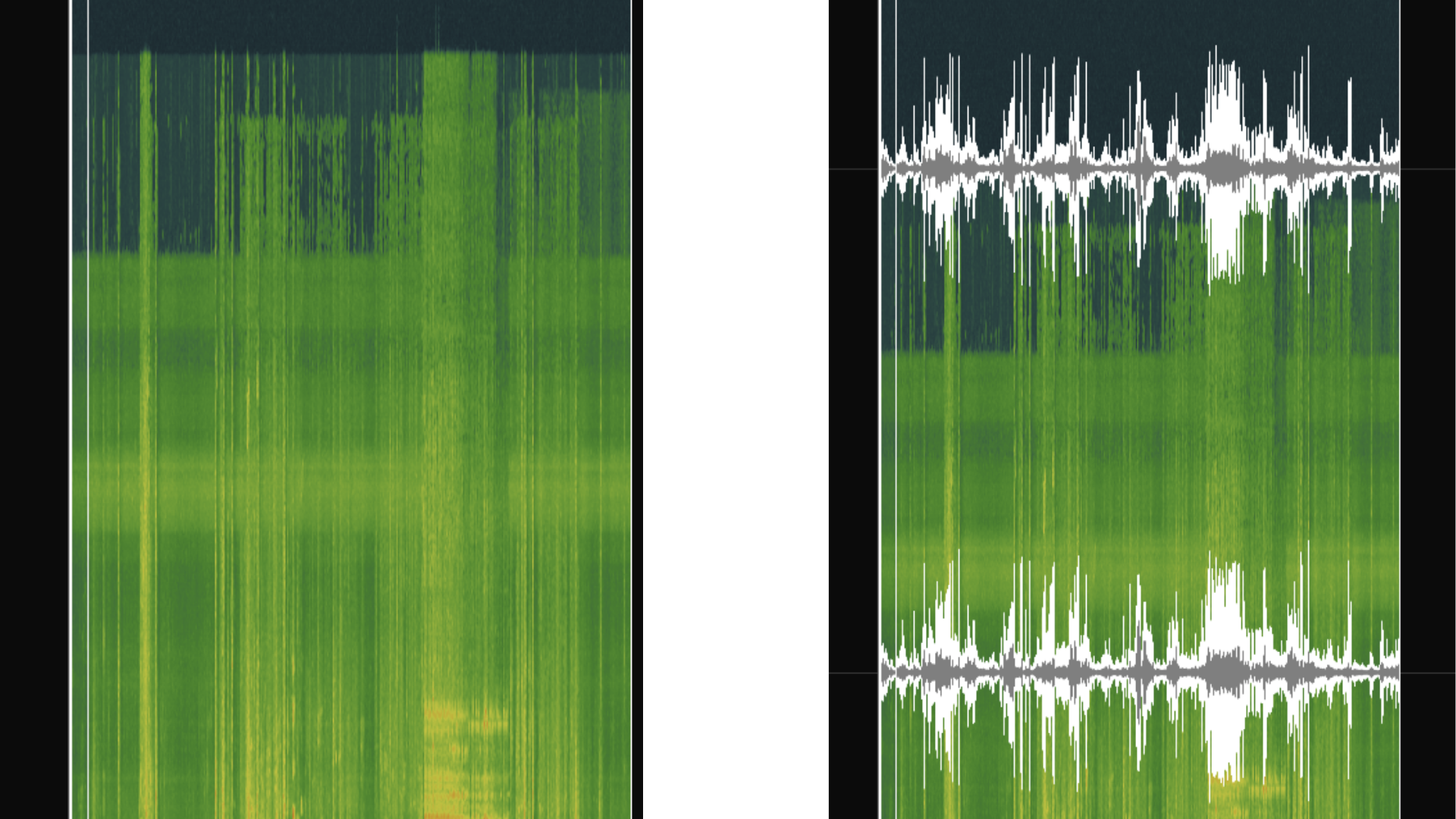

Tendo ouvido algum ruído na transmissão , eles até tentaram analisá-lo:

Provavelmente, este é Oksana - o futuro matador de gatos com pianos - rindo vingativamente atrás das câmeras depois de cortar o primeiro dos cabos que prendem o piano sobre o laptop hoje ...

Por fim, algumas estatísticas:

Hácerca de 100 pessoasonline nocanal Discord dedicadas à operação de resgate e mais de 2.900 membroscadastrados no canal . Durante as primeiras 24 horas, o local foi visitado por mais de 3600 pessoas e o piano foi tocado 2387 vezes. A transmissão foi assistida mais de 1000 vezes, até 70 pessoas ao mesmo tempo. Isso conclui as estatísticas do primeiro dia, vamos mantê-los informados.