O carro Tesla Model 3 foi hackeado de um multicóptero (para entretenimento),

os carros da Tesla de origem se conectam por padrão a qualquer ponto WiFi com um SSID

Tesla Service

. Isso é muito útil para hackear. A senha é especificada no arquivo .ssq que acompanha o carro, ou você pode encontrá-la na Internet (veja a imagem abaixo do recorte).

Assim, você pode conectar o carro ao seu ponto de acesso falso. Em seguida, explore vulnerabilidades no software - e obtenha controle sobre algumas funções. Na verdade, tudo é muito simples: esses truques são mostrados em todas as conferências de hackers.

O problema é que existem vulnerabilidades críticas não apenas no Teslas, mas em quase todos os carros modernos.... É que a Tesla oferece grandes prêmios por relatar bugs, então essa informação é publicada na mídia. O resto dos carros são hackeados em silêncio.

Hack tesla

Perfil do Twitter com senha para o Serviço Tesla

A última conferência de hacking PWN2OWN 2020 foi cancelada, então os autores acabaram de publicar seu relatório sobre hackear Tesla. Eles escreveram um exploit Comsecuris que explora duas vulnerabilidades no daemon ConnMan . Este é o gerenciador de conexões padrão do Linux. Em particular, há um estouro de buffer no encaminhador de DNS e um vazamento de informações de pilha no componente DHCP.

O Tesla 3 tem a versão mais recente do ConnMan 1.37, sem a vulnerabilidade CVE-2017-12865 encontrada na versão 1.34. Então eu tive que procurar novos bugs. Tivemos sorte aqui: foi descoberta a possibilidade de um estouro de buffer em uma função

uncompress()

.

1 static char *uncompress(int16_t field_count, char *start, char *end,

2 char *ptr, char *uncompressed, int uncomp_len,

3 char **uncompressed_ptr)

4 {

5 char *uptr = *uncompressed_ptr; /* position in result buffer */

6

7 debug("count %d ptr %p end %p uptr %p", field_count, ptr, end, uptr);

8

9 while (field_count-- > 0 && ptr < end) {

10 int dlen; /* data field length */

11 int ulen; /* uncompress length */

12 int pos; /* position in compressed string */

13 char name[NS_MAXLABEL]; /* tmp label */

14 uint16_t dns_type, dns_class;

15 int comp_pos;

16

17 if (!convert_label(start, end, ptr, name, NS_MAXLABEL,

18 &pos, &comp_pos))

19 goto out;

20

21 /*

22 * Copy the uncompressed resource record, type, class and \0 to

23 * tmp buffer.

24 */

25

26 ulen = strlen(name);

27 strncpy(uptr, name, uncomp_len - (uptr - uncompressed));

28

29 debug("pos %d ulen %d left %d name %s", pos, ulen,

30 (int)(uncomp_len - (uptr - uncompressed)), uptr);

31

32 uptr += ulen;

33 *uptr++ = '\0';

34

35 ptr += pos;

36

37 /*

38 * We copy also the fixed portion of the result (type, class,

39 * ttl, address length and the address)

40 */

41 memcpy(uptr, ptr, NS_RRFIXEDSZ);

42

43 dns_type = uptr[0] << 8 | uptr[1];

44 dns_class = uptr[2] << 8 | uptr[3];

45

46 if (dns_class != ns_c_in)

47 goto out;

48

49 ptr += NS_RRFIXEDSZ;

50 uptr += NS_RRFIXEDSZ;

Nas linhas 27 e 41, a função

memcpy

copia o

uptr

conteúdo da memória no buffer com um tamanho fixo de 10 bytes (

NS_RRFIXEDSZ

), sem verificar se o tamanho do buffer de saída corresponde ao número de bytes copiados.

Na apresentação, os hackers explicaram que o controle sobre o daemon ConnMan dá muito mais poder do que outros daemons não root no sistema multimídia Tesla: permite desligar o firewall, alterar tabelas de roteamento, carregar ou descarregar módulos do kernel (se eles não estão assinados).

No nosso caso, basta desligar o firewall e enviar os comandos necessários ao computador. Claro, você não pode controlar um carro através de um sistema multimídia, mas você pode destrancar as portas, alterar o modo de aceleração, direção e outras funções disponíveis no painel de controle do computador no Linux (costumava ser o Ubuntu).

Atualizações de segurança obrigatórias

Os carros da Tesla têm um sistema de computador avançado, e a empresa paga muito dinheiro (cerca de US $ 300.000) para relatar tais vulnerabilidades. Na verdade, os hackers conseguem invadir carros e outros fabricantes, mas isso nem sempre é relatado ao público em geral.

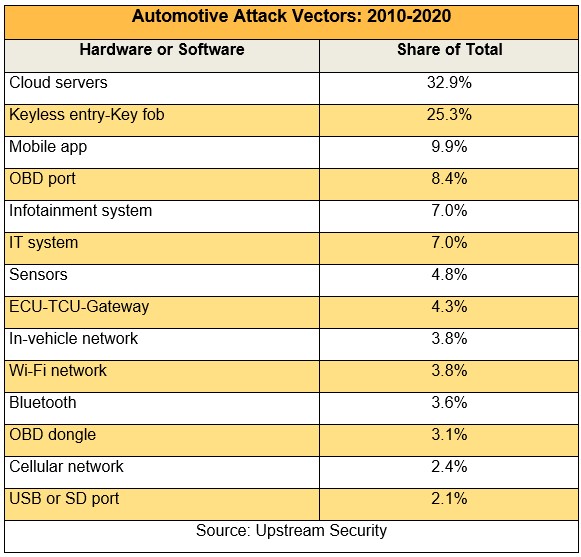

A Upstream Security publica um relatório de vulnerabilidade automotiva anualmente. O último 2021 Global Automotive Cybersecurity Report contém informações sobre mais de 200 incidentes de segurança de 2010 a 2020.

Aqui estão as estatísticas sobre vetores de ataque ao longo dos anos:

Hoje, o hacking remoto é responsável por 80% dos ataques, penetração física - 20%. Os serviços em nuvem são o principal vetor.

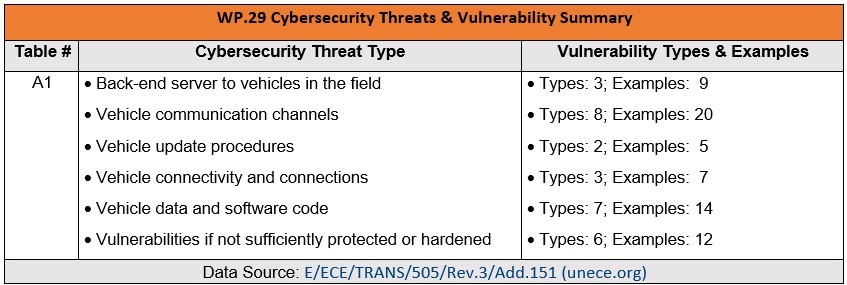

Em junho de 2020, a ONU adotou um regulamento de segurança comum para o transporte: UNECE WP.29 Cibersegurança. Em 2021-2022, esses regulamentos serão considerados em vários países, e em 2023-2024 é esperada uma adoção mais ampla em todo o mundo. O primeiro regulamento é denominado Cybersecurity and Cybersecurity Management Systems (CSMS). Veja aqui a última versão .

O documento CSMS contém informações sobre ameaças à segurança cibernética e lista um grande número de vulnerabilidades e métodos de ataque. O Apêndice 5 contém dez páginas que descrevem vulnerabilidades em várias categorias . A primeira tabela lista resumidamente seis tipos de ameaças com diferentes tipos de vulnerabilidades (29 são listados) e exemplos (67).

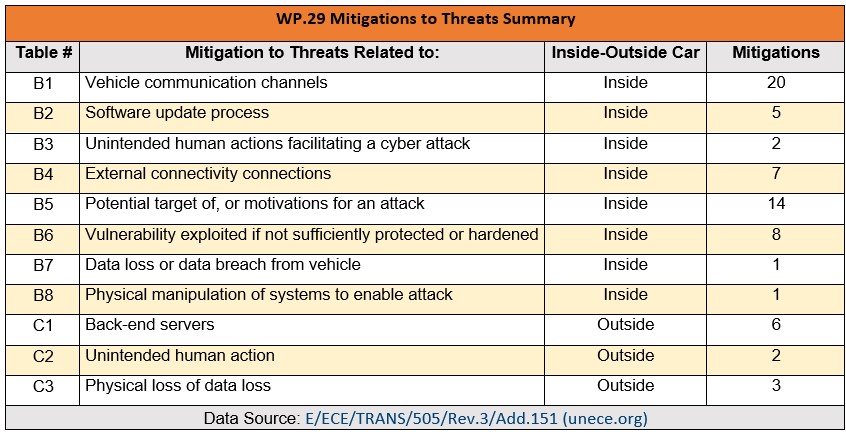

A tabela a seguir resume as medidas para mitigar ameaças à segurança cibernética dentro e fora do veículo.

A discussão principal agora gira em torno de como notificar sobre novas vulnerabilidades o mais rápido possível - e liberar rapidamente patches que são enviados pela Internet e instantaneamente instalados em todos os veículos ligados. Mas é bastante claro que atualizações críticas urgentes em carros modernos não podem ser feitas sem ...

Serviços em nuvem, chaves de proximidade via protocolo de rádio, porta OBDII, aplicativos móveis para controle de carro, portas USB e SD, Bluetooth, Wi-Fi, modem embutido, sensores, inúmeras conexões via sistemas telemáticos e serviços em nuvem que funcionam no carro, sistema multimídia integrado com computador no salão. Esta é uma superfície de ataque muito grande ...

Provavelmente, no futuro, essas "amenidades" se tornarão o equipamento padrão de todos os carros.

PS GlobalSign tem emitido certificações de segurança para vários setores por 25 anos . Confira nossa página interativa do 25º aniversário.