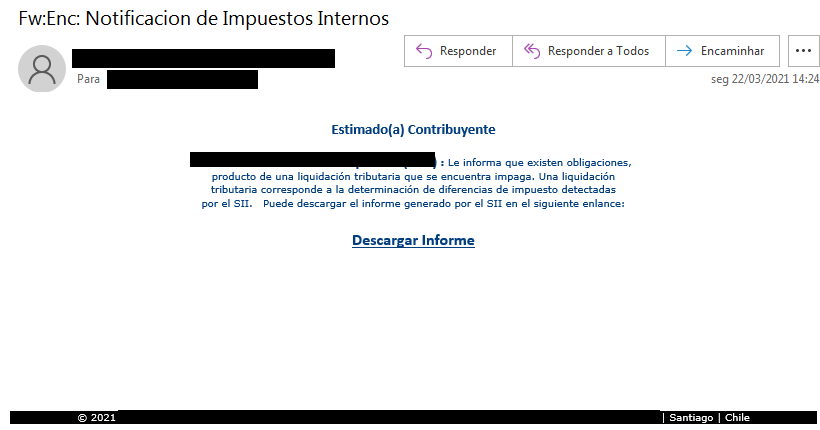

A captura de tela acima mostra spam sendo enviado para vítimas em potencial. O processo de infecção é trivial: os usuários são persuadidos a executar um instalador que baixa o código malicioso. O cavalo de Tróia está hospedado em blogs WordPress hackeados ou em servidores Azure e AWS. O elemento-chave do ataque - uma porta dos fundos universal - não é lançado até que o usuário abra o site do banco a partir do banco de dados especificado. Embora as funções principais do Bizarro sejam destinadas a roubar dinheiro de contas, o Trojan também tem hobbies paralelos, por exemplo, substituir os identificadores de carteiras de bitcoins na área de transferência por aqueles pertencentes a cibercriminosos.

Como funciona o Bizarro:

O usuário é forçado a fazer o login novamente em sua conta pessoal por meio de vários truques: eles fecham o navegador à força, desabilitam o preenchimento automático, para que o nome de usuário e a senha tenham que ser digitados novamente. O keylogger intercepta e envia credenciais para o servidor do invasor, e o usuário vê uma janela falsa para inserir códigos de autenticação de dois fatores. O código também é verificado e, se for bem-sucedido, uma mensagem de erro é exibida na tela da vítima, bloqueando o acesso a qualquer programa - é assim que os cibercriminosos estão tentando ganhar tempo. Paralelamente, é feita uma tentativa de transferência de dinheiro da conta. Mas as possibilidades de malware não se limitam a isso. Além da espionagem da área de transferência mencionada e das capturas de tela padrão, o usuário também pode ser solicitado a instalar um programa malicioso em um telefone celular, aparentemente para segurança.Para fazer isso, um código QR gerado pela API padrão do Google é exibido na tela:

Assim, Bizarro oferece o mecanismo mais automatizado para roubo de dados de contas bancárias, mas também permite o controle manual da backdoor, até analisar arquivos específicos no disco rígido, lançar programas ou clicar em coordenadas especificadas. A Bizarro está longe de ser a única campanha de cibercriminosos com raízes brasileiras entrando no mercado global. No total, a Kaspersky Lab detectou pelo menos cinco dessas operações. No ano passado, examinamos o Trojan Tetrade em detalhes , que é semelhante em funcionalidade, mas implementado de forma diferente.

O que mais aconteceu

Pesquisa de segurança de aplicativos móveis com resultados desastrosos: a Check Point descobriu vulnerabilidades graves no backend de aplicativos Android populares. Aplicativos específicos não são nomeados, mas entre os 23 aplicativos problemáticos, quase metade tem 10 milhões ou mais de usuários. Duas falhas comuns: um banco de dados vulnerável e chaves embutidas no código do aplicativo para acessar os servidores.

Os pesquisadores continuam a pesquisar métodos não naturais de exploração dos Apple AirTags com potenciais preocupações com a privacidade. Em uma nova revisãoo método de rastreamento indireto é mostrado para tal cenário: colocamos uma etiqueta na casa da vítima e monitoramos sua detecção. AirTag, mudado para o modo de perda, relata não apenas suas coordenadas através do iPhone de outra pessoa, mas também o tempo decorrido desde o último contato. Nesse caso, a localização da etiqueta é conhecida, mas o tempo de detecção ajuda a determinar o momento em que a vítima está fora de casa.

Pen Test Partners hackearam o sistema de entretenimento do Boeing 747 ( discussãoem Habré). O hacking foi realizado em hardware desatualizado e obsoleto executando o Windows NT4. Um ponto interessante: ferramentas modernas para encontrar vulnerabilidades não suportam mais softwares desatualizados - os autores do estudo tiveram que procurar vulnerabilidades adequadas manualmente.

A revista Wired publicou a história de um hack RSA de alto perfil em 2011 que levou ao comprometimento das chaves SecureID para autenticação de dois fatores.

No conjunto de patches de maio para Android, as vulnerabilidades de dia zero no código para trabalhar com o subsistema gráfico foram fechadas . SOC Qualcomm e dispositivos com gráficos Arm Mali são propensos a bugs.

Microsoft vai descontinuarSuporte ao navegador Internet Explorer em junho de 2022.

A infecção inicial de computadores que possibilitou o ataque a uma estação de tratamento de água da Flórida em fevereiro deste ano veio de um site infectado.