Já existem muitos artigos sobre este assunto na Internet . Realizei uma breve pesquisa, durante a qual descobri que a maioria deles usa as configurações padrão do VeraCrypt, que há muito tempo são elaboradas por cibercriminosos e não podem ser consideradas seguras. Com o desenvolvimento e o surgimento no mercado de dispositivos de usuário poderosos, a demanda por equipamentos corporativos superiores está crescendo.

Hoje, vou mostrar como construiremos uma linha de defesa para proteger os dados em um dispositivo Windows.

Este material é inspirado por Oleg Afonin 's artigo 'Como Fortalecer Vera. Fazendo veracrypt criptografados Containers impenetrável'. Se você deseja se aprofundar no tópico de segurança da informação, você pode doar e assinar.

Importante

Há uma pequena chance de que seu processador (antigo ou barato) não ofereça suporte à tecnologia de descriptografia acelerada AES. Nesse caso, descriptografar o disco quando o dispositivo é ligado levará minutos em vez de segundos (o tempo desde a digitação da senha até o início da inicialização do sistema operacional demorará mais).

Você pode descobrir com antecedência se a sua tecnologia oferece suporte a essa tecnologia no site oficial do fornecedor. Por exemplo Intel:

Ou você pode conferir em sites de terceiros, um exemplo está aqui .

VeraCrypt. —> ... .

"" , "/" — .

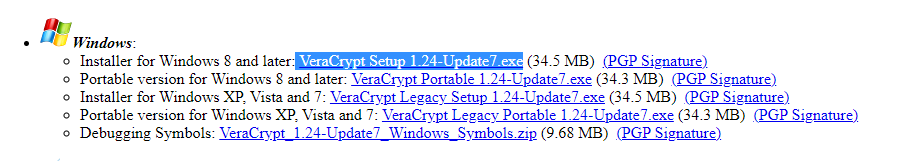

. Downloads, (Installer for) , Windows.

. , .

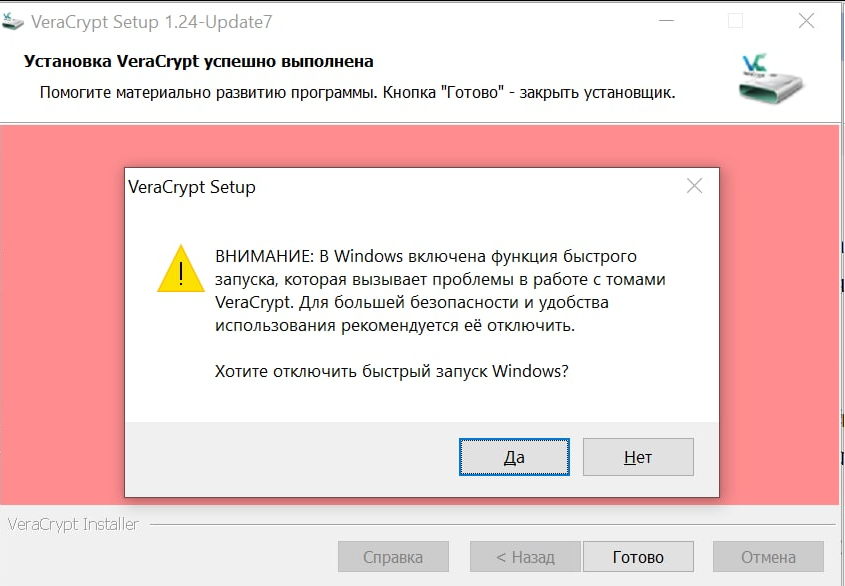

VeraCrypt . , :

.

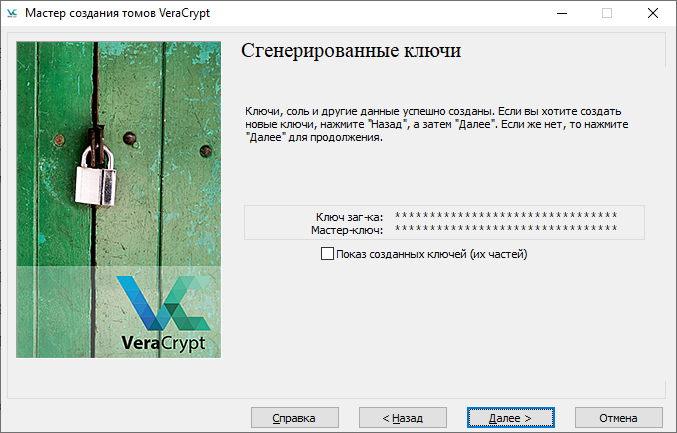

VeraCrypt . :

" "

—

— , " Windows" " ". , .

— " ", .

, .

AES, .

, AES SHA-512, . : , .

Whirlpool.

, Streebog, ( "")

" PIM" .

PIM (Personal Iterations Multiplier)

PIM, . — , . , .

, :

PIM (485):

500:

1000:

, , , PIM, (1,2,3 ... n) . , , .

. 1234 / 2012 / 1939 / / / . , .

, PIM , . 1709.

, , .

. , . , . — . , . .

. , , 3 .

-

, , -, , Windows , PIM. .

- ( PIM 5 ) . ESC Windows. VeraCrypt - . .

—> /. .

VeraCrypt , - , , , Encrypt, 15 .

. - .

:

— 1 ?

— , , . VeraCrypt . , .

— - PIM?

- Se você o abordar de um ponto de vista puramente computacional, ele o fará. A realidade é que a maioria dos ataques é realizada com as configurações padrão. Programas que podem usar ataques com um valor de PIM não padrão podem ser contados nos dedos de uma mão, e ainda menos programas que podem automatizar ataques com uma faixa personalizada de valores de PIM.