Diante da necessidade de um serviço I2P oculto , a maioria é forçada a usar os serviços de provedores de hospedagem. Por exemplo, porque não há como fornecer um bom tempo de atividade de recursos em seu computador doméstico. Usar serviços de data center implica confiança: esperamos que a equipe não abuse de sua posição e ninguém tente roubar dados dos discos.

Infelizmente, a confiança em um projeto sério não é suficiente, porque até mesmo o hackeamento banal do sistema de fora nunca pode ser descartado. Não há segurança absoluta, mas após qualquer incidente, você provavelmente deseja se recuperar o mais rápido possível. Este manual mostrará como usar chaves temporárias para que o endereço do seu recurso oculto não possa ser roubado, mesmo se o servidor estiver comprometido.

Formação de um endereço I2P de intranet

Ao criar um túnel de servidor que traz um serviço local para uma rede oculta, você deve especificar um arquivo com chaves (se um inexistente for especificado, um novo arquivo com chaves aleatórias é criado).

O arquivo de chave contém identificadores criptográficos. Um total de 391 bytes de informações públicas e chaves secretas que não são publicadas. O hash do bloco de informações públicas contido no arquivo de chave forma o endereço da intranet.

(391 ) «.b32.i2p», «.i2p», : , . , , – , .

, I2P, , . – (391 ), . , . , .

I2P - (offline keys), . , , , . , , , .

. . - , . , , . , , , . , , , , .

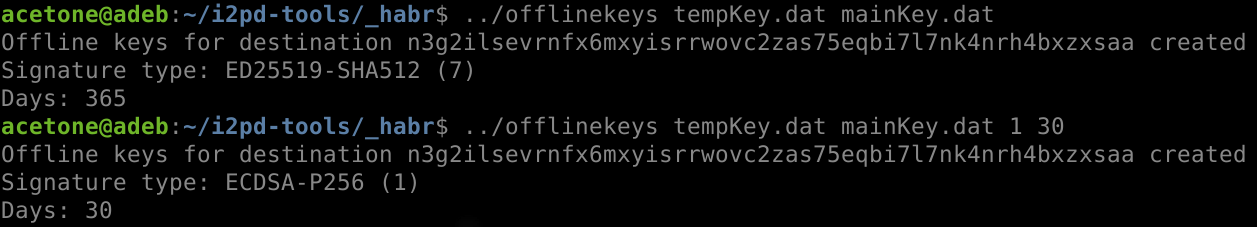

i2pd-tools. offlinekeys : <output file> <keys file> <signature type> <days>

. , .

, ED25519-SHA512 ( 7), 365 , . , .

, , . – . , .

- ITSOFT.