Conforme os sistemas de segurança do Windows evoluíram, o número de rootkits diminuiu: tornou-se mais difícil executar código malicioso com privilégios de kernel. A razão para isso é a introdução de assinaturas de driver obrigatórias e o mecanismo PatchGuard, que causa um travamento na "tela azul" ao tentar penetrar no kernel do sistema. Moriya (o nome vem do nome do driver malicioso) ignora essa proteção usando um mecanismo conhecido desde 2015 que usa o driver para a máquina virtual Virtualbox.

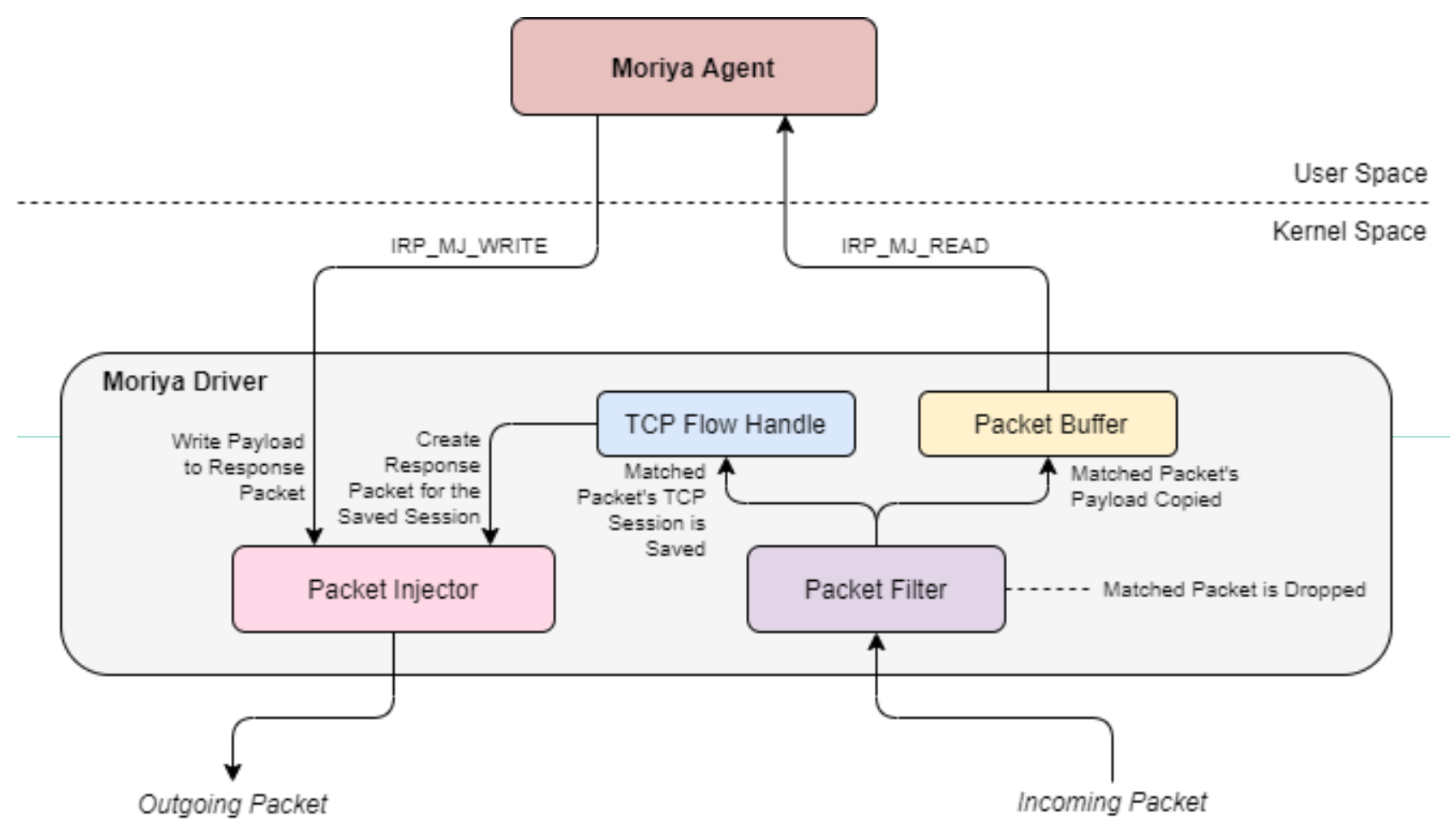

A injeção de driver usando VBoxDrv.sys é detalhada no Virus Bulletin em relação à campanha de malware Turla. Um método semelhante foi usado nos ataques de Lamberts e Equation. O driver do Virtualbox é assinado digitalmente, mas adiciona e executa outro driver, já não assinado, MoriyaStreamWatchmen.sys. A tarefa deste último é monitorar o tráfego de rede de entrada e processar as instruções do servidor C&C, marcadas com uma sequência especial de caracteres:

Portanto, o rootkit é um backdoor passivo e foi projetado para ser executado em um servidor infectado com acesso direto à Internet. Os especialistas da Kaspersky Lab também descrevem outros módulos maliciosos responsáveis pela verificação da rede interna tradicional para tais ataques, bem como infectar outros computadores e servidores. Além disso, ao contrário de muitos incidentes, o método inicial de penetração no servidor é conhecido. Esta é uma vulnerabilidade no servidor web Microsoft IIS, descoberta em 2017 e relevante em uma versão desatualizada do Windows Server 2003. Aparentemente, a presença desse software no lado de uma vítima potencial foi o motivo para o desenvolvimento do rootkit.

O que mais aconteceu

Na batalha legal em curso entre a Apple e a Epic Games , novos detalhes surgiram a partir de 2015. Em seguida, centenas de aplicativos com código malicioso foram encontrados na loja oficial da Apple. Todos eles foram criados usando uma versão pirata do software oficial de desenvolvimento do Apple Xcode. Versão IDE ilegal conhecida como XCodeGhost, adicionou código malicioso à construção de um aplicativo regular (sua tarefa era roubar contas). A correspondência interna da Apple daqueles anos, divulgada durante o processo, esclarece a dimensão do problema: pelo menos um app de truque foi instalado por 128 milhões de usuários iOS. Muitos aplicativos infectados foram perdidos pelo sistema de controle de qualidade do fornecedor. Além disso, a Apple naquele momento decidiu não notificar todas as vítimas, limitando-se a uma curta mensagem no site da empresa. Esses documentos surgiram no tribunal devido às tentativas da Epic Games de provar que a App Store está longe de ser segura.

Grandes notícias do início desta semana - ciberataquecom extorsão contra um grande fornecedor de gasolina e derivados de petróleo na costa leste dos Estados Unidos, a Colonial Pipeline.

Biping Jornalistas de computador escrevem sobre o ataque de ransomware Ryuk em um instituto de pesquisa. O elo vulnerável era o laptop de um aluno que tinha acesso à rede interna da instituição: ele tentou "curar" uma cópia não registrada do Windows por meio de um "crack".

O documento de pesquisa descreve (PDF, também site ) uma nova vulnerabilidade que permite ataques DDoS em servidores DNS raiz.

Vulnerabilidadeem rádios a Qualcomm torna potencialmente vulnerável até 30% dos smartphones. Em teoria, usando uma interface de comunicação de modem, é possível executar um código arbitrário dentro de uma "parte do telefone" mal controlada no lado do sistema operacional.

O servidor de e-mail Exim de mantenedores fechou as 21 vulnerabilidades que afetavam a maioria das versões até 2004.

Em julho de 2021, a Microsoft planeja concluir o processo de remoção forçada do plug-in Adobe Flash de todas as versões com suporte do Windows, incluindo Windows 10, Windows 8.1 e Windows Server 2012.

Uma vulnerabilidade séria foi descoberta no driver para laptops Dell .