O reconhecimento dos recursos de rede da empresa consiste principalmente em subdomínios de força bruta com a posterior resolução dos blocos de rede encontrados. Em seguida, novos domínios de nível 2 podem ser encontrados e o procedimento é repetido novamente. Isso permite que novos endereços IP sejam encontrados a cada iteração.

Este método é talvez o mais eficaz. No entanto, houve situações em que toda a sub-rede / 24 não foi encontrada.

Hoje em dia, apareceu outra ferramenta poderosa - dns passivo, que permite fazer o mesmo que uma resolução DNS clássica, mas usando uma API especial. Pode ser, por exemplo, "virustotal" ou "passivo-total". Esses serviços registram solicitações e respostas DNS coletadas de servidores DNS populares. A vantagem dessa abordagem é que não precisamos de força bruta. Apenas inserimos o endereço IP e obtemos todos os registros DNS conhecidos. Ou, ao contrário, ao especificar DNS, obtemos todos os endereços IP associados a esse nome. Essa abordagem tem uma vantagem inegável - podemos encontrar servidores de sites antigos que foram resolvidos anteriormente. Afinal, os sites mais antigos são mais propensos a conter vulnerabilidades.

Apesar das técnicas descritas acima, ainda existem várias um pouco menos populares, mas ainda dando resultados. Neste artigo, veremos mais duas técnicas de inteligência - pesquisar endereços IP por dados geográficos (geo2ip) e localizar endereços IP por nome da empresa (reverse-whois).

Geo2ip

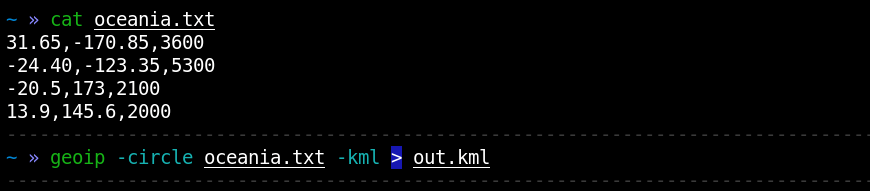

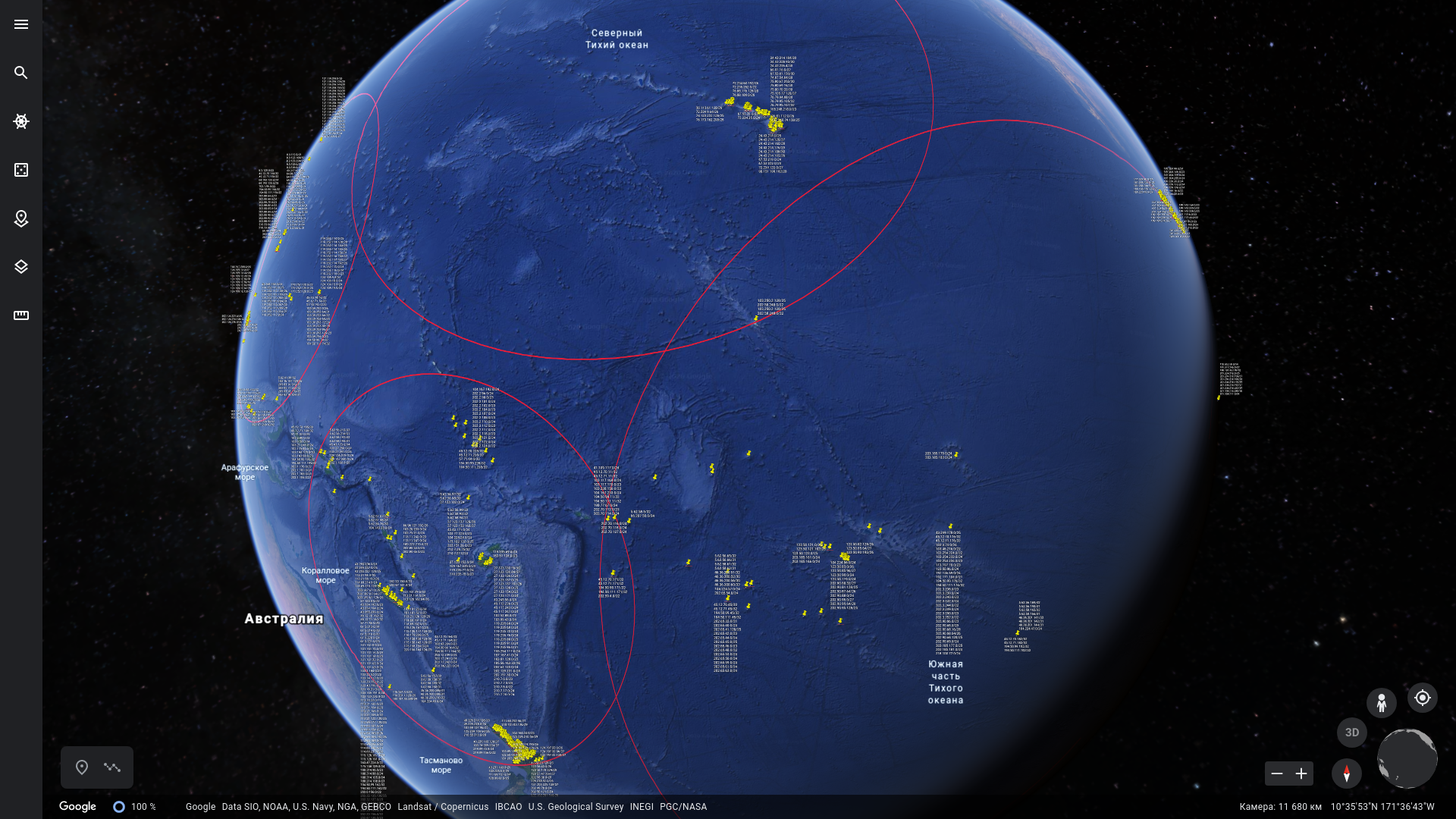

Acho que muitos de nós sabemos o que é geoip. Ele é usado com frequência por desenvolvedores e administradores. No entanto, geoip é usado principalmente na direção ip -> geo. No nosso caso, não é tão interessante. É engraçado, mas antes de desenvolver sua própria solução, não foi encontrada nenhuma biblioteca que permitisse fazer requisições na direção oposta geo → ip. Portanto, optou-se por escrever nossa própria ferramenta, além disso, não é tão difícil de implementar.

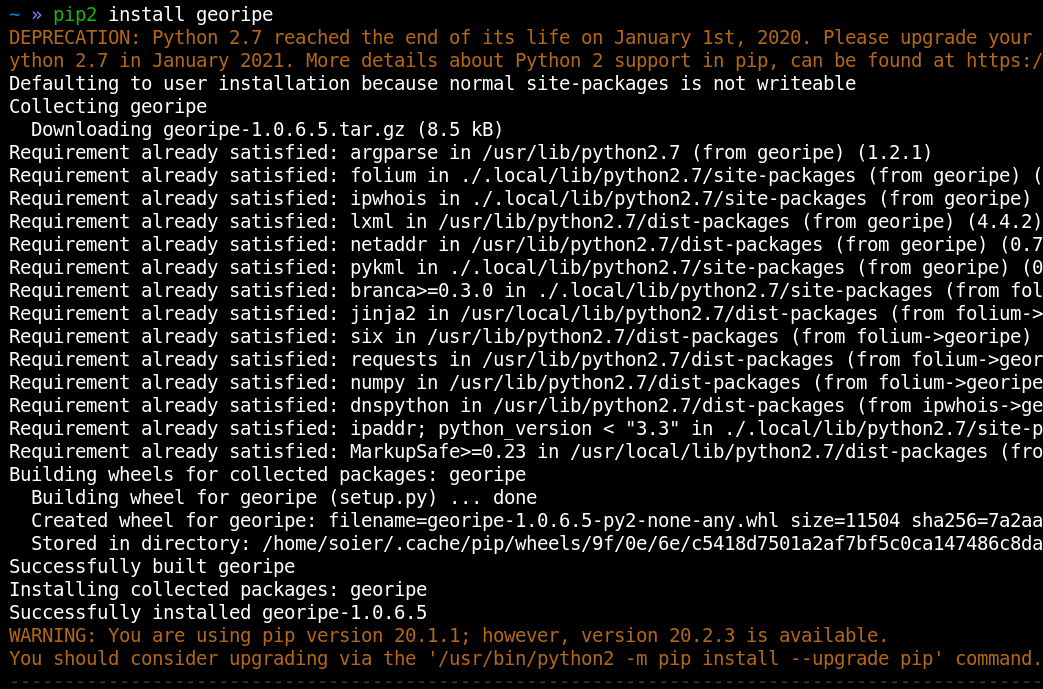

, python2.

:

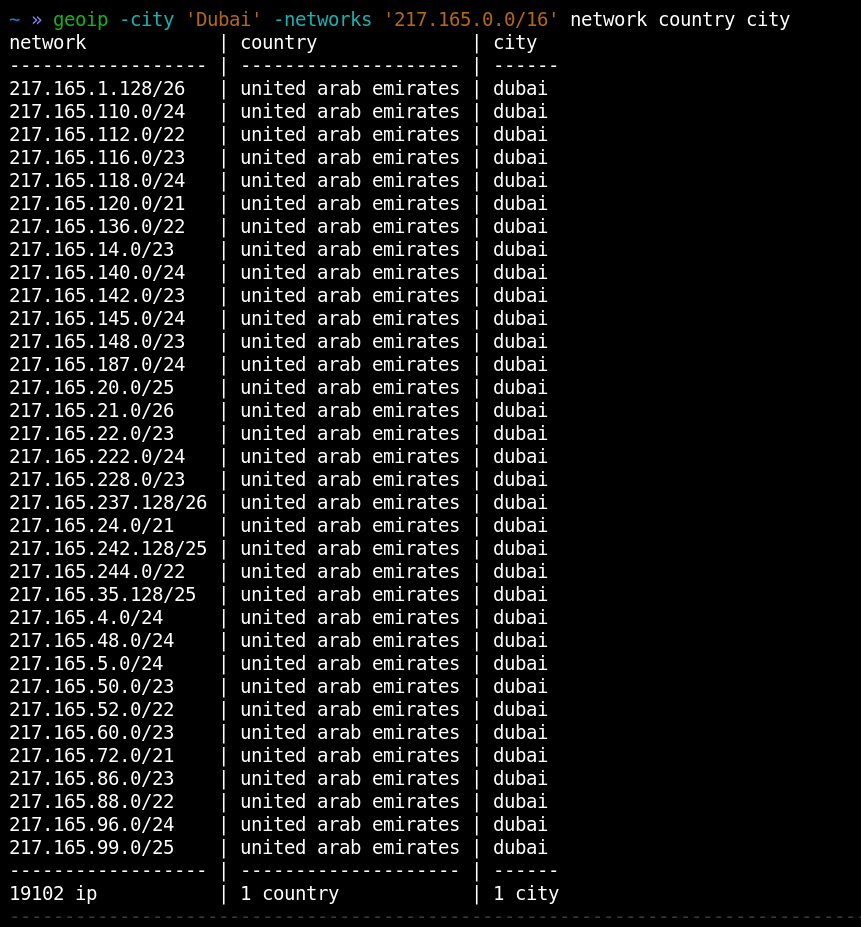

geoip — ip → geo, city → ip, country → ip, lat:long → ip ..;

rwhois — whois ( ).

, geoip-:

, 2020 , geoip . .

geoip , . , , , . «%» (SQL-).

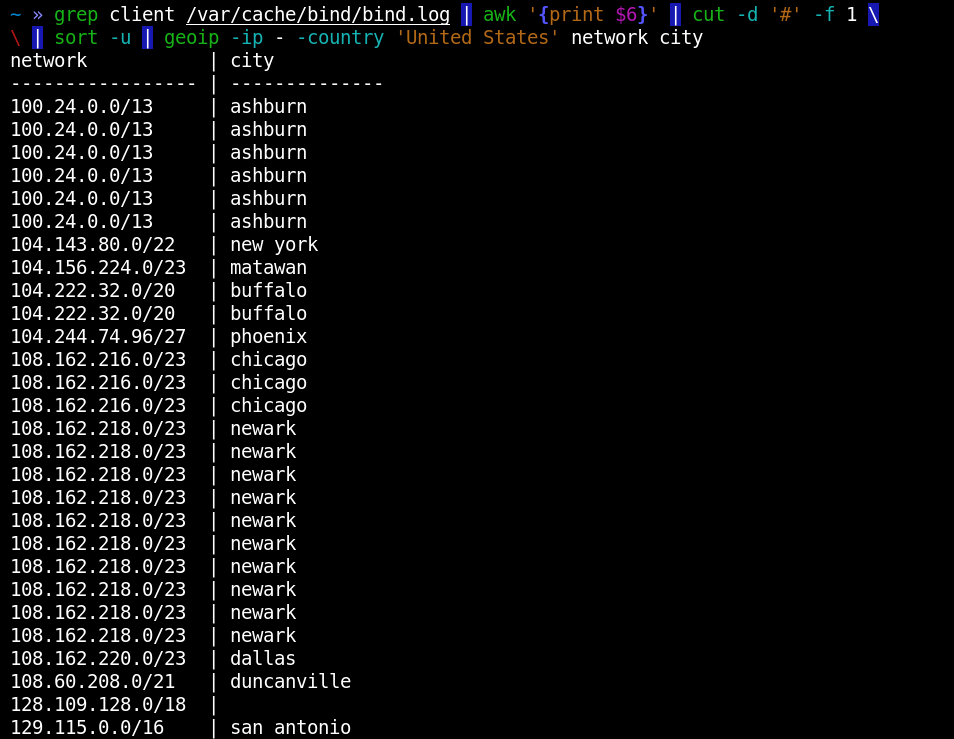

, IP-, , :

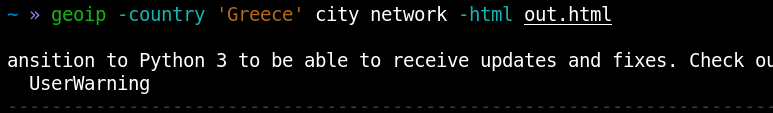

geoip , , - :

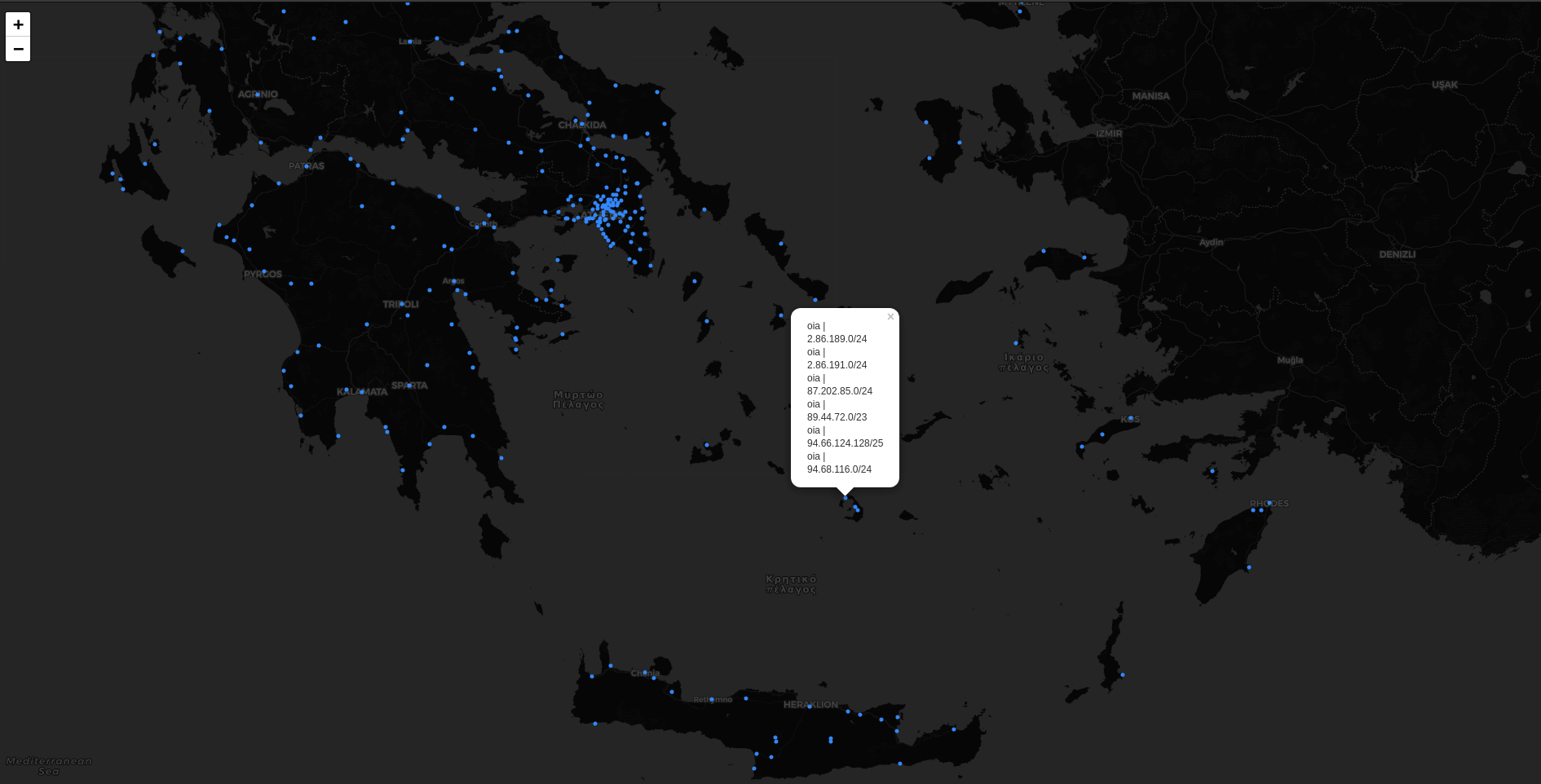

() . :

.

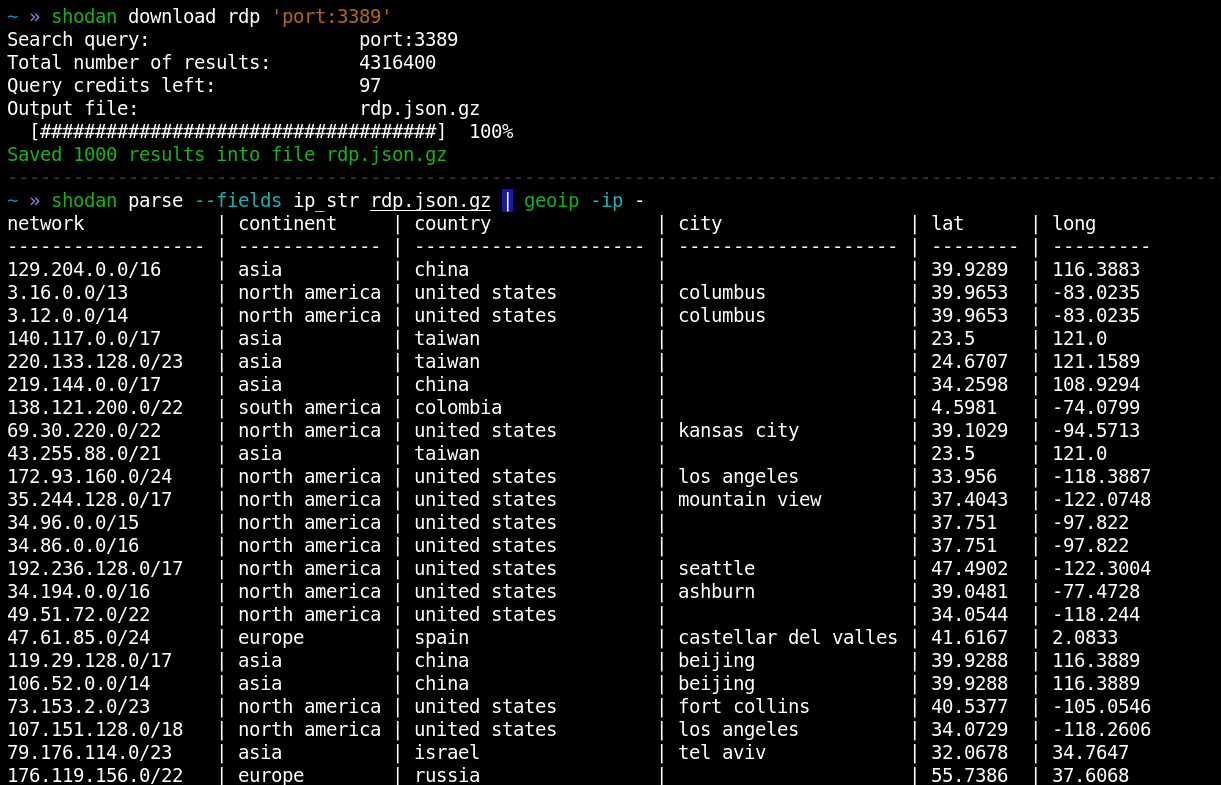

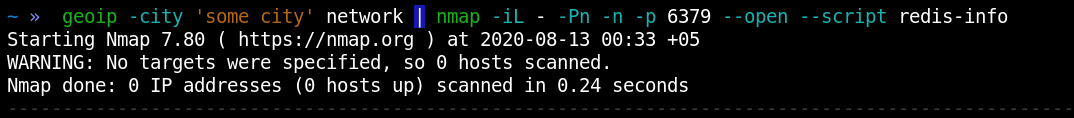

geoip- shodan:

, .

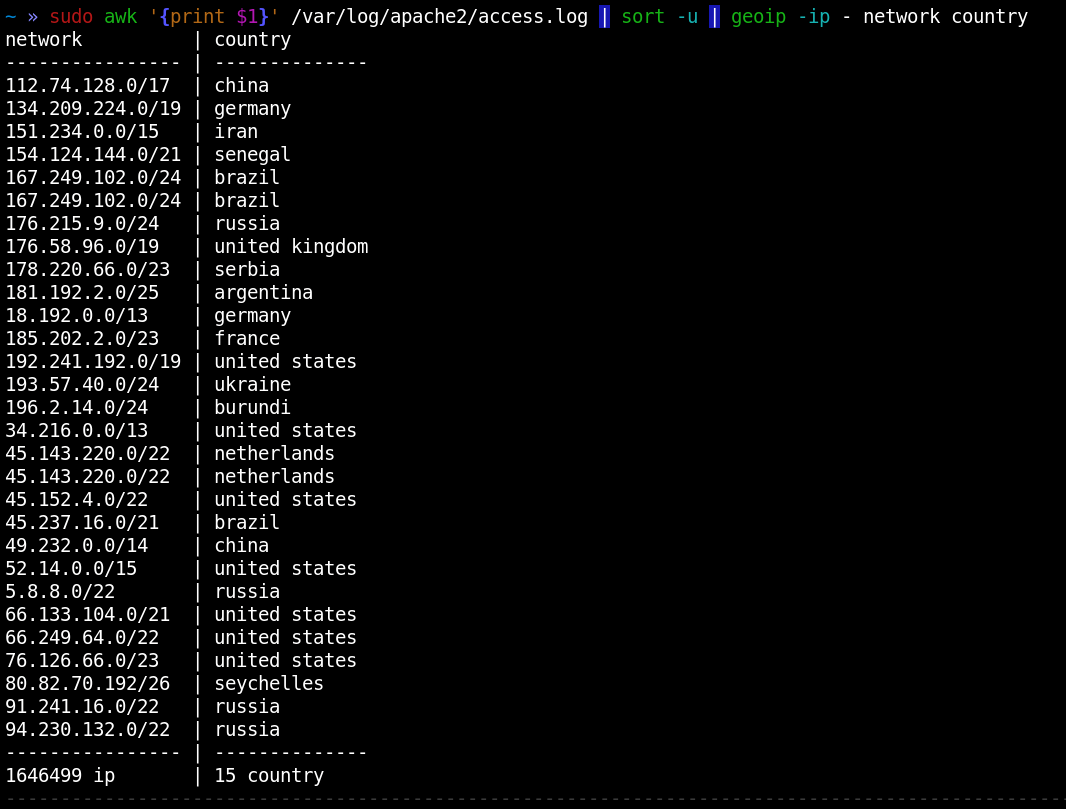

apache, , :

dns-:

. – mongo :

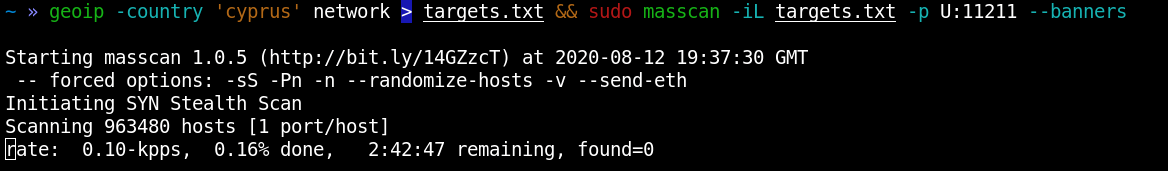

– memcached :

Reverse whois

Whois , 43/tcp . – IP-. . 5 , 5 :

(RIPE);

(APNIC);

(AFRINIC);

(ARIN);

(LACNIC).

whois :

whois 8.8.8.8

, telnet:

telnet whois.ripe.net 43

1.2.3.4

IP-. :

whois -h whois.ripe.net -T person admin@somecompany.com

whois -h whois.ripe.net -- '-i mnt-by RIPE-NCC-MNT'

, RIPE :

as-set;

aut-num;

domain;

inetnum;

organisation;

person;

role;

route.

, - «netname» «descr», . . , «-T person *@somecompany.com».

web-, , https://apps.db.ripe.net/db-web-ui/#/fulltextsearch. RIPE .

whois- :

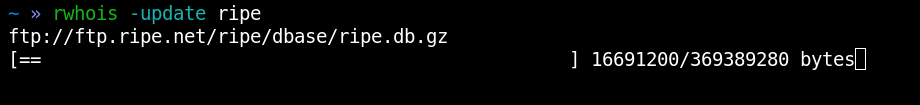

RIPE: ftp://ftp.ripe.net/ripe/dbase/ripe.db.gz

APNIC: https://ftp.apnic.net/apnic/whois/apnic.db.inetnum.gz

AFRINIC: https://ftp.afrinic.net/dbase/afrinic.db.gz

LACNIC: https://ftp.lacnic.net/lacnic/dbase/lacnic.db.gz

ARIN: https://ftp.arin.net/pub/rr/arin.db.gz

, grep:

grep netname: *company* ripe.db

ripe.db () 5 GB. . , CIDR (, 77.77.0.0/16), grep .

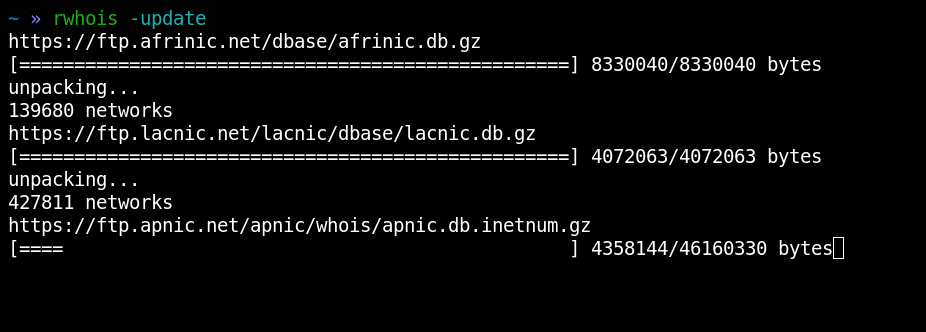

– rwhois, geoip.

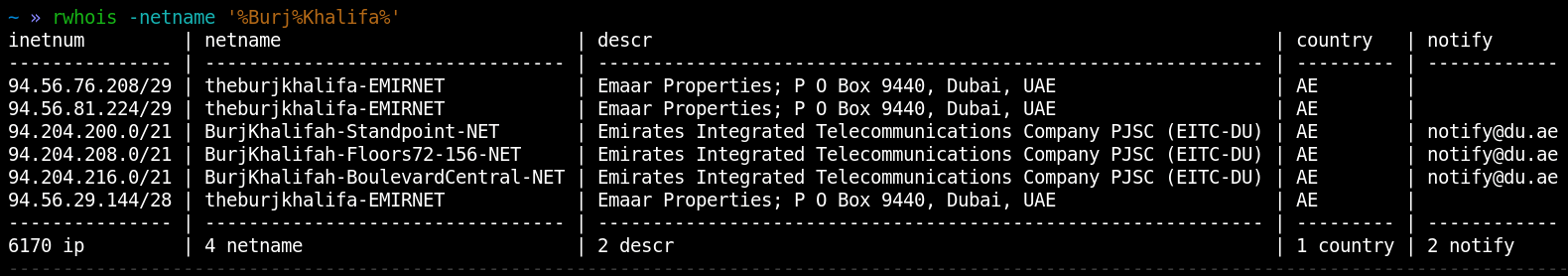

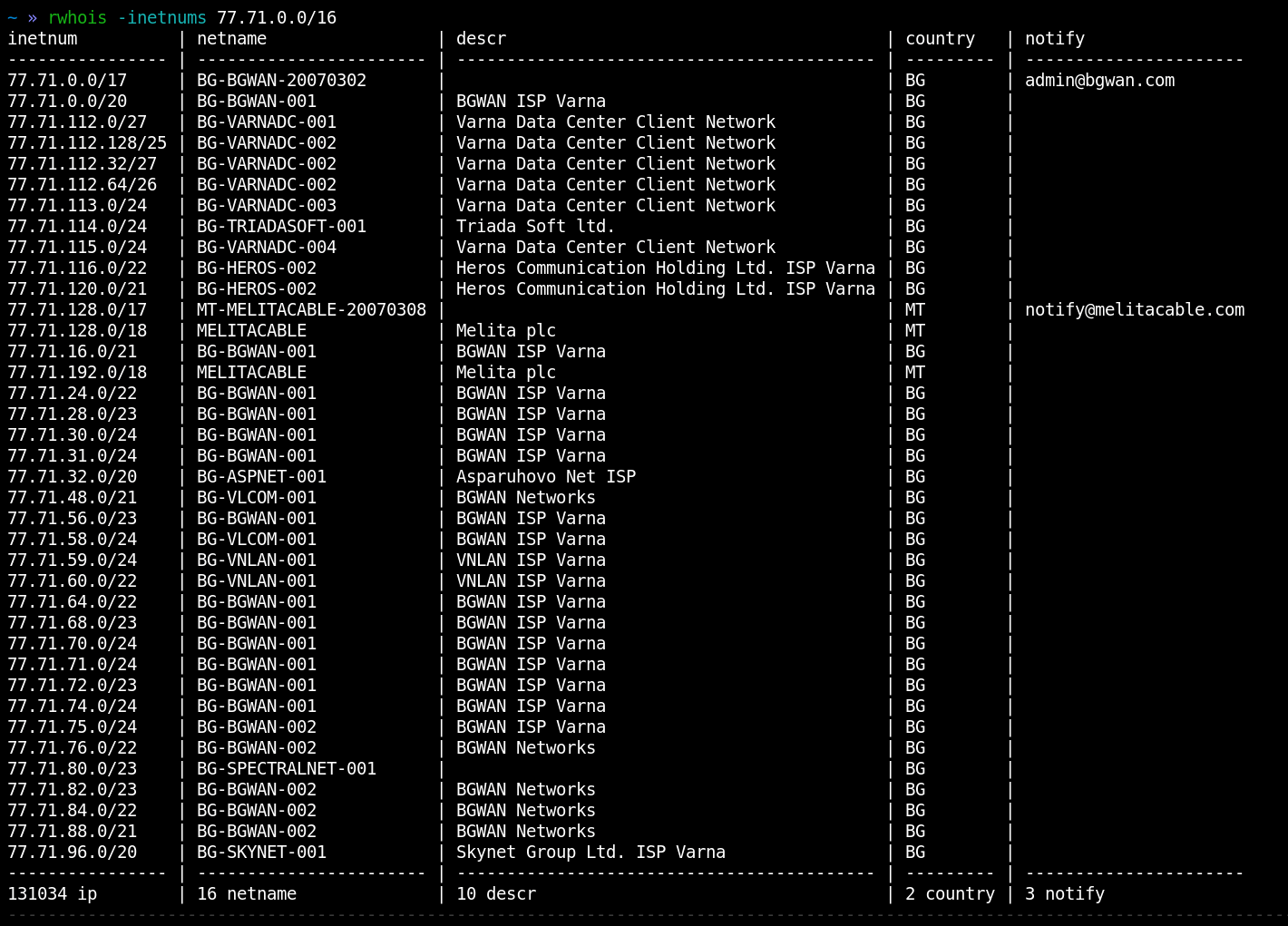

, :

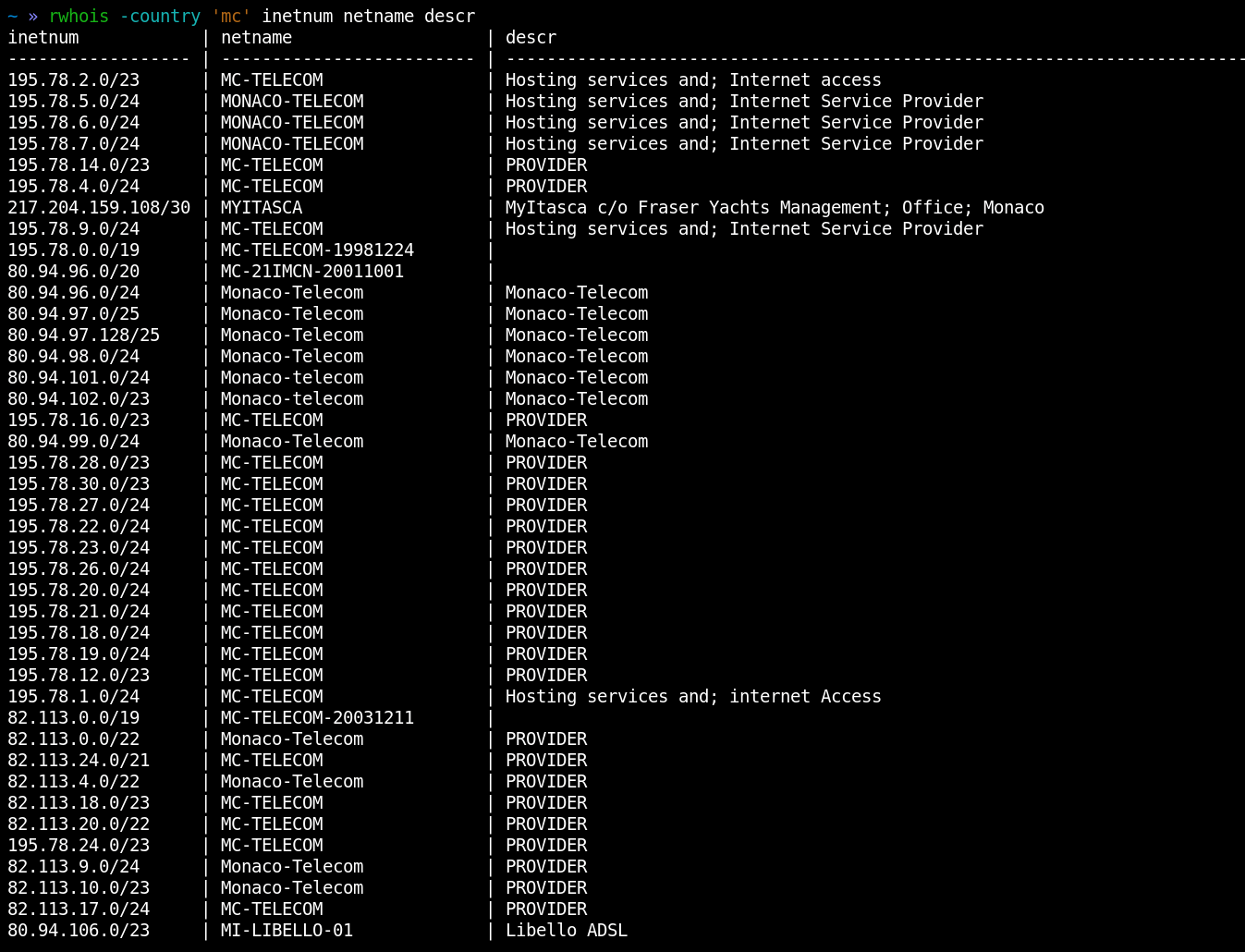

5 . IP- :

:

-. IP- :

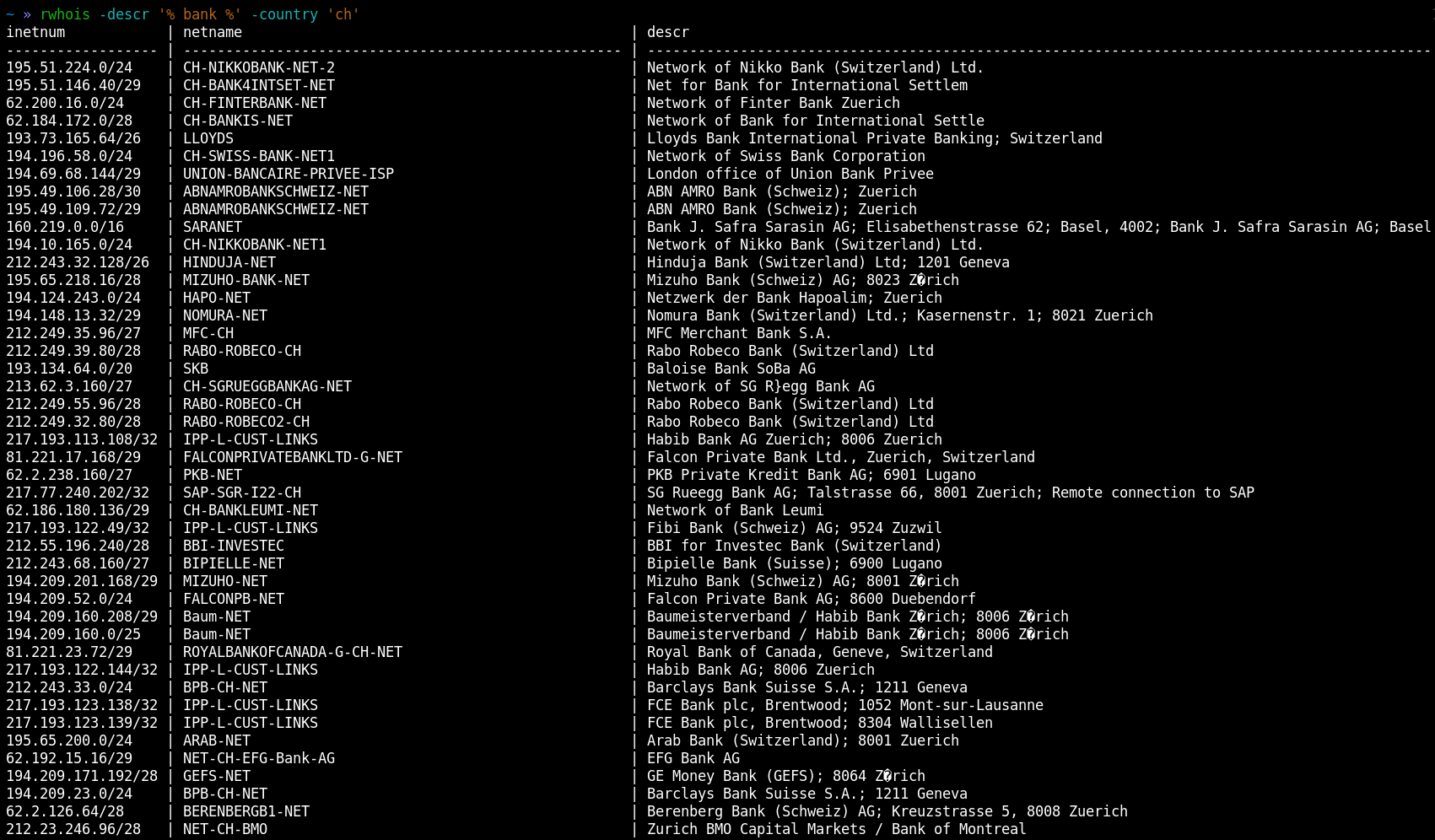

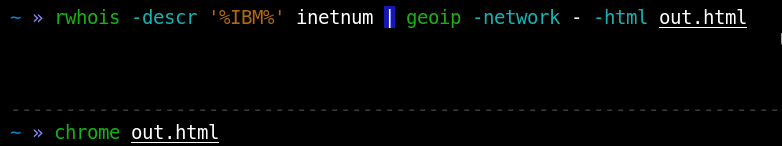

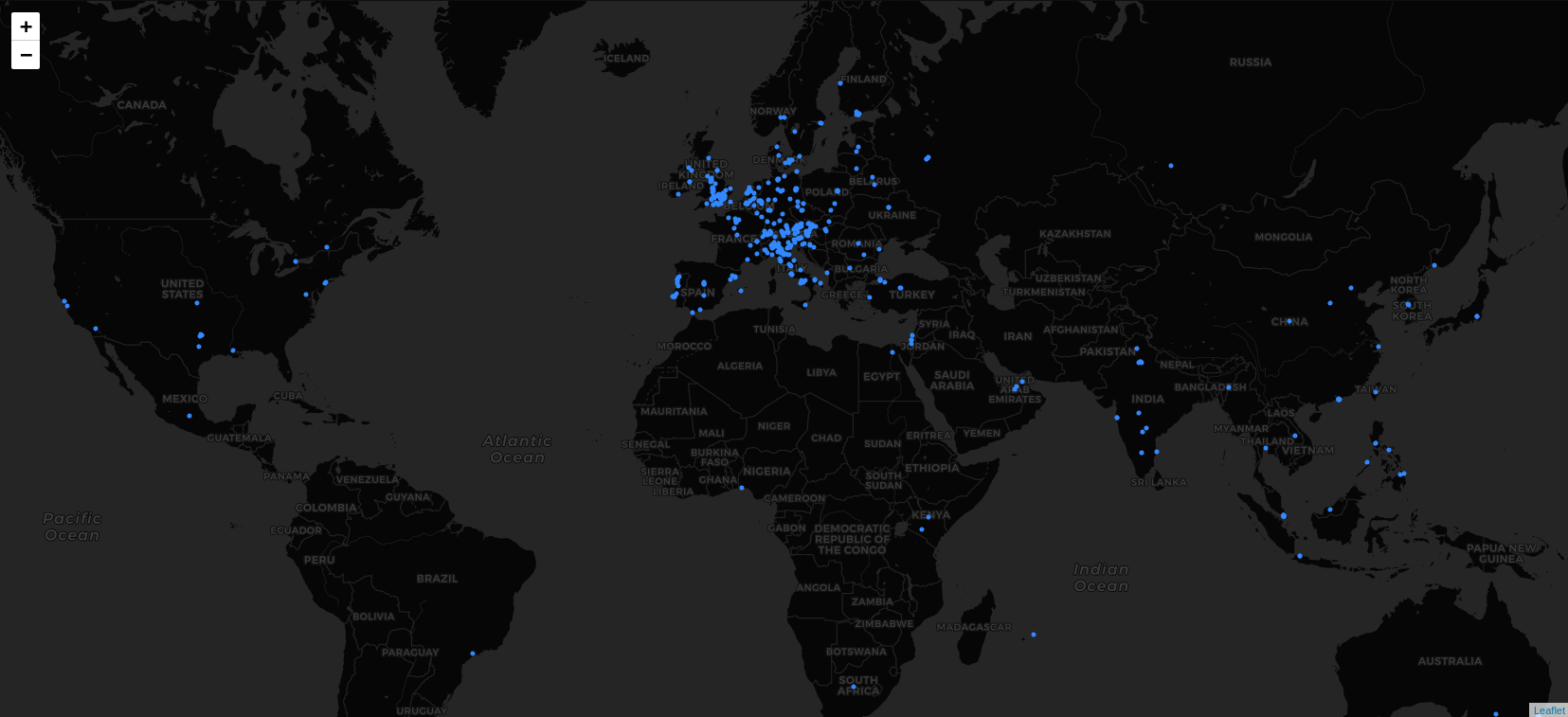

«descr»:

, :

CIDR-:

geo2ip + reverse whois

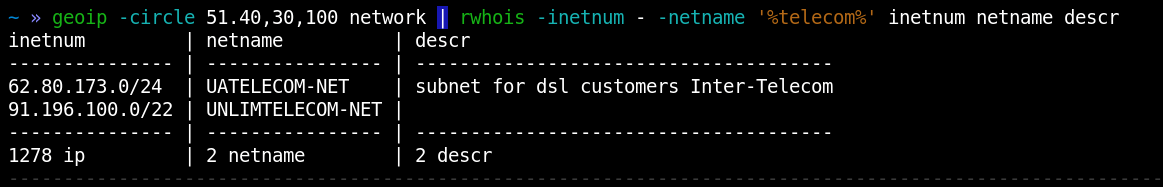

geoip rwhois .

, «telecom»:

— , :

, RECON . , - , . .

Autor: Especialista do Ural Center for Security Systems