O problema é que não são realmente vazamentos. Ambos os bancos de dados contêm apenas informações disponíveis publicamente sobre os usuários. Nenhum hacking aconteceu, conforme relatado pelas organizações afetadas (exclusivamente de relações públicas negativas) ( declaração do Clubhouse , declaração do LinkedIn ). Alguém até sugeriu escrever mecanismos de pesquisa para hackers - eles regularmente extraem e armazenam os mesmos bancos de dados em seus servidores

Como resultado, houve uma discussão de terminologia durante toda a semana: o que pode ser considerado uma violação de dados? Em particular, Troy Hunt, o proprietário do Haveibeenpwned, não considera o banco de dados público de usuários do Clubhouse um vazamento :

Ao mesmo tempo, ele também adicionou um banco de dados do Facebook ao seu serviço. Para isso, foi necessário introduzir a verificação não só por e-mail, mas também por número de telefone, uma vez que relativamente poucos endereços de correio vazaram há duas semanas (2,5 em 500 milhões). A discussão foi alimentada pelo anúncio do Facebook de que a rede social não notificará os usuários cujos dados se tornaram públicos.

O gerenciamento do serviço pode ser entendido: uma coisa é quando um incidente é discutido em uma multidão de especialistas em TI, e outra coisa quando meio bilhão de usuários sabe disso. Também há um argumento mais importante. Sim, tendo acesso ao banco de dados, alguém pode descobrir seu número de telefone, endereço, local de trabalho e outras informações, mesmo que você tenha ocultado em seu perfil. Mas não há senhas no banco de dados. Não há ameaça direta de hackear contas, apenas um perigo indireto de que os dados sejam usados contra você, suas contas em quaisquer serviços, sua conta bancária.

Digamos que seus dados vazaram - o que fazer? Não é necessário alterar a senha. Reemitir um cartão de crédito? Mudar seu nome e sobrenome? Número de telefone? Encontrar outro emprego? Mover? Talvez a única coisa que um usuário de redes sociais seja capaz de fazer em tal situação seja não transferir informações pessoais reais para serviços de rede. Mas mesmo isso não é fácil de conseguir: em alguns casos difíceis, o mesmo Facebook exige não apenas um número de telefone, mas também a digitalização de um ID. Não usa a mídia social? Sim, mas há evidências de contas excluídas há muito tempo no banco de dados do Facebook e até mesmo informações sobre pessoas que nunca usaram a rede social.

O que mais aconteceu

O blog da Kaspersky Lab publicou uma história detalhada do ransomware , até o primeiro ataque em 1989.

O aplicativo APKPure, que permite instalar aplicativos em smartphones com Android, ignorando a loja oficial do Google Play, foi distribuído há algum tempo com um apêndice na forma de um Trojan. Provavelmente, o aplicativo foi comprometido por meio de um SDK de anúncio.

Os analistas da Microsoft estão investigando uma campanha maliciosa que usa formulários de comentários em sites. Os organizadores do ataque enviaram pedidos para remover fotos não licenciadas em nome dos furiosos proprietários de direitos autorais.

A Sophos introduz o termo engraçado implorar por generosidade. Este artigo descreve exemplos em que uma simples varredura de sites ou servidores de e-mail encontrou vulnerabilidades triviais (ou mesmo configurações não ideais, como a ausência de DMARC). Depois disso, os descobridores exigem dinheiro ou presentes dos donos dos servidores, ou bem, pelo menos alguma coisa .

Os servidores de atualização de software Gigaset (uma marca de um fabricante de smartphones que sobreviveu a várias revendas de marcas móveis Siemens / BenQ) foram hackeados e aplicativos maliciosos foram distribuídos a partir deles por algum tempo.

O HackerNews relata que envia arquivos maliciosos para o LinkedIn sob o pretexto de ofertas de emprego.

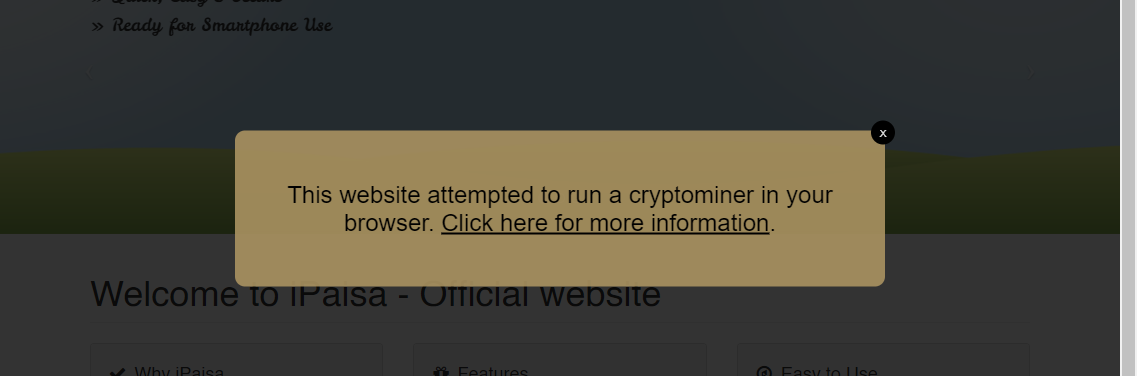

Troy Hunt assumiu o controle do domínio Coinhive. Antes de fechar em 2019, a Coinhive oferecia às editoras uma forma extremamente duvidosa de ganhar dinheiro: a moeda digital Monero era explorada nos computadores dos visitantes do site, caso o código do serviço estivesse inserido nela. Naturalmente, o encerramento do serviço não removeu o código de dezenas de milhares de sites, cujos proprietários podem nem ter conhecimento de sua existência. Hunt tornou mais fácil para eles encontrarem o problema: uma solicitação de um script Coinhive agora resulta em um banner enorme no topo do conteúdo.