Em resposta a um inquérito da mídia, o Facebook confirmouo fato de vazamento. Era assim: em 2019, alguém se aproveitou de uma vulnerabilidade na ferramenta de busca de amigos, o que por si só levanta dúvidas do ponto de vista da privacidade. Este recurso carregou a lista telefônica do usuário nos servidores da rede social e o convidou a adicionar aos amigos as pessoas que encontrou. Como descobrimos mais tarde, a ferramenta possibilitou a força bruta de toda a gama de números de telefone e o upload de dados sobre um grande número de usuários - aproximadamente 20% do número total de contas na rede social.

No mesmo 2019, um problema semelhante foi encontrado no Telegram: a invasão de números de telefone ajudava a descobrir o apelido do usuário e, por meio do banco de dados das operadoras de celular, a vincular a conta no messenger a uma pessoa real.

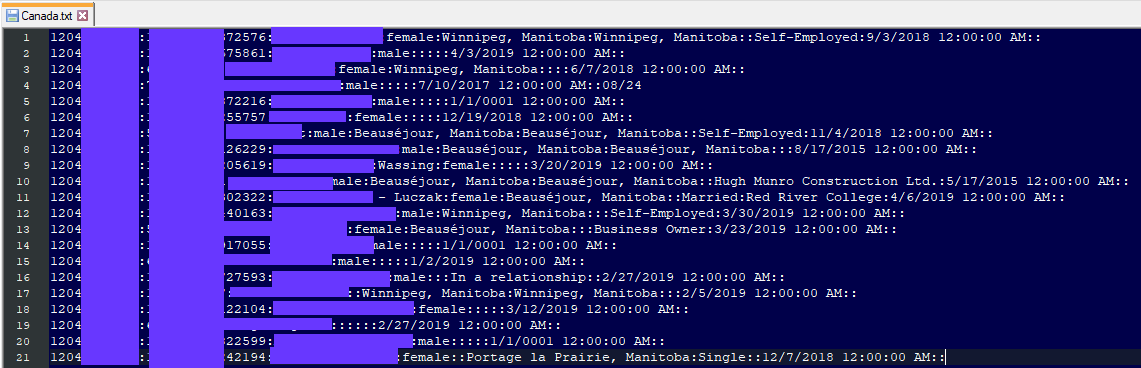

Por razões óbvias, as senhas não vazaram do Facebook, mas muitos dados pessoais foram para o domínio público: nomes, localização, informações do empregador, sexo, data de registro. A base de 2019, ao que parece, foi vendida no mercado negro há algum tempo e, em janeiro deste ano, apareceu no Telegram um bot que vende dados por número de telefone. Relativamente poucos endereços de e-mail associados a contas vazaram: Troy Hunt adicionou apenas 2,5 milhões de entradas ao banco de dados de Haveibeenpwned .

É improvável que o vazamento por si só acrescente novos riscos ao usuário individual. Por muito tempo, uma regra simples foi aplicada às redes sociais: se você transferir alguns dados para elas, considere-os públicos, mesmo que algumas configurações de privacidade sejam aplicadas.

Esta história traz à tona o tópico da segurança do número de telefone novamente - esta é uma maneira fundamental de identificar uma pessoa. Alterar um número é ainda mais difícil do que um endereço postal, sua perda acarreta prejuízos financeiros diretos e há muitas maneiras de interceptar dados transmitidos por SMS. É fácil imaginar um esquema de ataque no qual os cibercriminosos determinam um número de usuário após o vazamento de tais bancos de dados e, então, por meio de engenharia social ou substituição direta de um cartão SIM, obtêm acesso a uma conta bancária. É claro o que fazer com isso, embora essas ações causem dificuldades adicionais. Por exemplo, mude para outros meios de autenticação de dois fatores ou use números diferentes para se registrar em serviços públicos e para acessar serviços bancários. Como de costume, furos de serviços de terceiros que manipulam livremente os dados do usuário,trazer problemas para os próprios usuários.

O que mais aconteceu

Os dispositivos de rede da QNAP descobriram duas vulnerabilidades críticas: bypass de autorização e gravação arbitrária de dados. O firmware mais recente corrige pelo menos um deles.

Os especialistas do GitHub estão investigando uma vulnerabilidade não padrão em sua própria infraestrutura. Os invasores aproveitaram a ferramenta GitHub Actions, que automatiza ações ao trabalhar com o código-fonte. As possibilidades se mostraram muito amplas - até o lançamento de criptomineradores diretamente nos servidores da empresa.

Os armários, um ataque ao computador ocorrido há pelo menos uma década, tornaram-se menos comuns com o desenvolvimento de Trojans ransomware. Em um novo estudoOs especialistas da Kaspersky Lab lembram que os programas maliciosos que exigem resgate para desbloquear um computador não foram a lugar nenhum. Este artigo discute os bloqueadores que funcionam estritamente em um navegador da web.

Outro estudo da Kaspersky Lab descreve um ataque direcionado que explora, entre outras coisas, vulnerabilidades no cliente VPN Pulse Secure. Descrição

detalhada da vulnerabilidade de clique zero (ou seja, não requer nenhuma ação do usuário) no cliente de e-mail do Apple Mail. A vulnerabilidade permite alterar as configurações do cliente, por exemplo, modificar a assinatura. O problema foi resolvido em julho do ano passado.

Em fevereiro, escrevemos sobre um ataque cibernético a pesquisadores de segurança: eles tentaram hackear seus computadores usando um site falso com uma descrição de vulnerabilidades. O Google relata uma recaída: pesquisadores foram atraídos para um site supostamente pertencente a um serviço de teste de penetração turco que contém uma exploração de navegador. Para uma atração mais eficaz nas redes sociais, eles criaram perfis confiáveis de funcionários da falsa organização.

Os proprietários do repositório de código-fonte PHP público no final de março anunciaram uma tentativa de injetar código malicioso lá. Veja também a discussão sobre Habré .

Um estudo recente analisou a telemetria ( notícias , PDF ) coletada de dispositivos iOS e Android. Conclusão dos autores: os dados lá e ali são transmitidos em média a cada 4,5 minutos. O sistema operacional do Google transfere 20 vezes mais dados do que o iOS. A última afirmação foi contestada pelos desenvolvedores do Android: a questão não é que eles coletem menos dados, mas que nem toda a telemetria do sistema operacional móvel da Apple poderia ser contada.

O pacote npm-Netmask encontradoum erro grave no processamento de endereços IP se houver um zero no início do endereço. No exemplo mais simples, o endereço 0127.0.0.1 pode ser convertido para 87.0.0.1.