Para os futuros alunos do curso " Administrador Linux. Profissional " e todos os interessados, preparamos um artigo de Alexander Kolesnikov.

O objetivo deste artigo é mostrar quais projetos existem hoje para a análise automática de arquivos executáveis para Linux. As informações fornecidas podem ser usadas para implantar uma bancada de teste para analisar código malicioso. O tópico pode ser relevante para administradores e pesquisadores de malware.

Recursos de sandbox do Linux

O principal problema dos sandboxes do Linux para a análise de aplicativos é o suporte limitado para os processadores nos quais o sistema operacional está sendo executado. Uma vez que é muito caro usar uma máquina física própria para cada arquitetura. Como soluções virtualizadas como Hyper-V, VMWare ou VBox são usadas como um meio-termo. Essas soluções fazem seu trabalho bem o suficiente, mas só permitem a virtualização na arquitetura na qual o host principal está sendo executado. Para executar o código para ARM, MIPS e outras arquiteturas, você terá que recorrer a outros produtos que podem emular as instruções do processador necessárias. Vamos tentar coletar o máximo de projetos possível e ver quais arquiteturas de processador são suportadas.

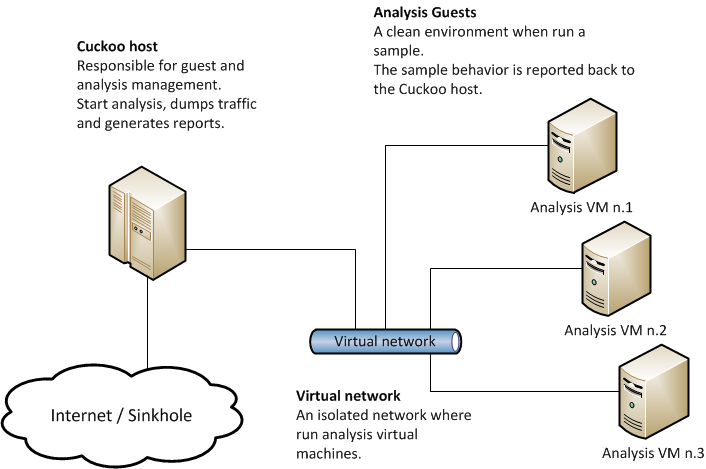

Cuco sandbox

Cuckoo. . , . , . :

Windows. , Linux. , Windows, Linux. .

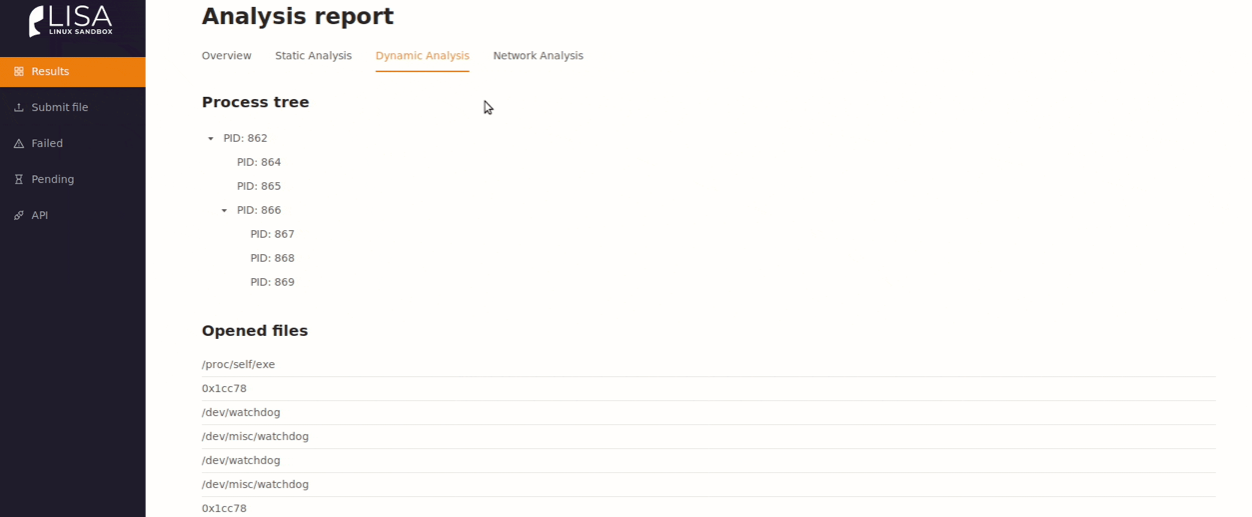

LiSA Sandbox

x86_64

i386

arm

mips

aarch64

- Qemu. . radare2, , : , , . , . , IoT . , , .

— Docker. . :

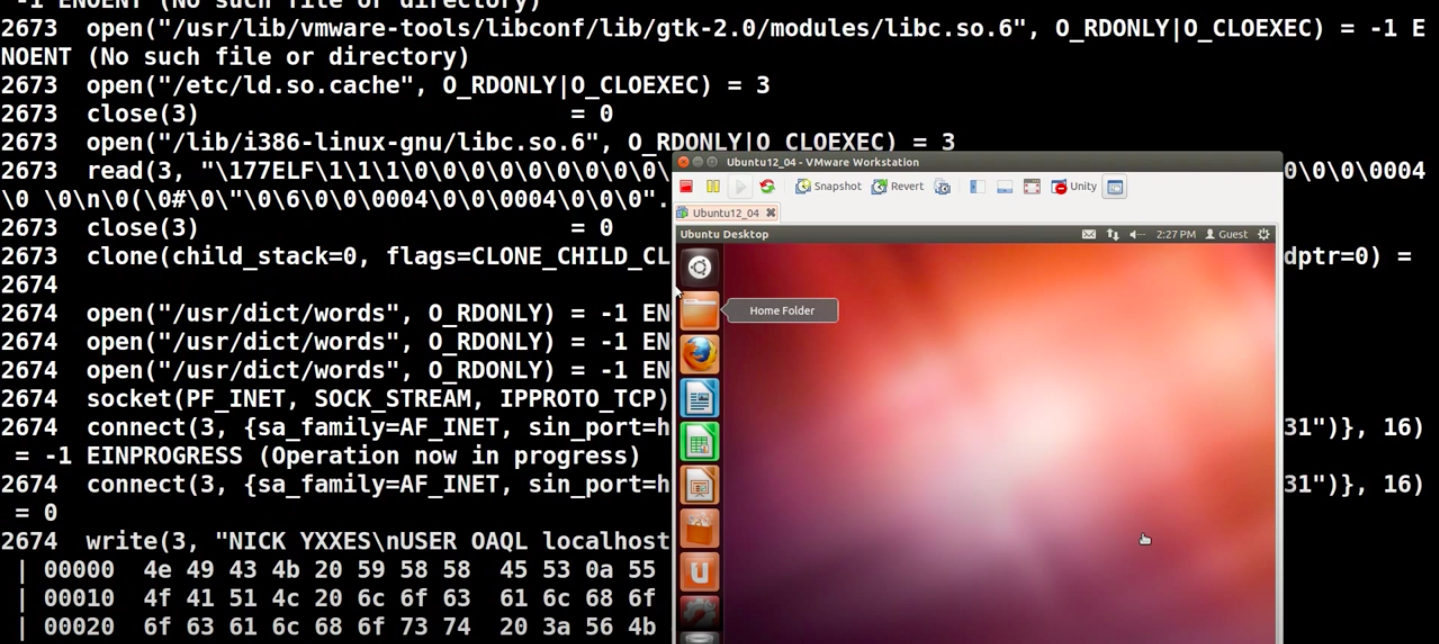

Limon Sandbox

Yara

ssdeep

ldd

strace

Inetsim

tcpdump

volatility

sysdig

, . :

drakvuf Sandbox

. , . . , . , . , - . , . , json.

Detux

86

86_64

ARM

MIPS

MIPSEL

Qemu. . . , json.

, - . , :

radare2

Volatility

Yara

.

, , .

"Administrator Linux. Professional".

« Ansible ». , ansible . , , .. , . !