Como os dados são coletados? Em primeiro lugar, são obtidos a partir de fontes abertas, começando pela lista de colaboradores do site da empresa. As redes sociais trazem muitas informações: pelas conexões entre as contas dos funcionários no LinkedIn, você pode facilmente recriar a estrutura organizacional interna, entender quem se reporta a quem.

O próximo nível são vários tipos de ataques, como Compromisso de email comercial. Um exemplo curioso de ataque começa com uma postagem real de um funcionário nas redes sociais de que ele está de férias. Além disso, os agressores em seu nome entram em contato com o departamento de contabilidade e solicitam a alteração dos dados bancários para a transferência de salários. A impossibilidade de contato telefônico para confirmação do pedido se deve à permanência em outro país.

Os ataques usando informações corporativas vazadas na Rede estão localizados em um nível mais alto de complexidade. Por exemplo, os documentos internos da empresa podem estar publicamente disponíveis na nuvem. Mesmo que eles sozinhos não permitam o roubo de fundos, as informações podem ser usadas para engenharia social.

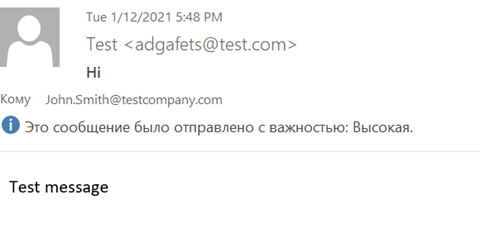

O exemplo mais incomum de um ataque de "e-mail" na revisão é o uso de um pixel de rastreamento. Funciona assim: um funcionário de uma empresa da alta administração recebe e-mails aparentemente sem sentido, às vezes disfarçados como correspondências de teste. Ele os escaneia e exclui, mas a imagem de rastreamento inserida no corpo da carta transmite aos invasores uma grande quantidade de dados: o IP a partir do qual é feita a conexão, bem como as horas aproximadas de trabalho do funcionário. Usando esses dados, você pode melhorar a precisão de mensagens fraudulentas que requerem "contato urgente com um consultor externo" ou "transferência imediata de fundos para uma conta bancária específica".

O phishing no boletim é dividido em duas categorias: phishing normal e phishing por telefone. Com o usual, tudo é claro, um exemplo é dado acima. Nessas mensagens, via de regra, o usuário é solicitado a seguir o link e inserir a senha do serviço corporativo. Um exemplo de phishing de voz: enviamos um e-mail a um funcionário com uma mensagem supostamente sobre o bloqueio de uma conta. Depois de um tempo, chega um telefonema, supostamente de um funcionário do suporte técnico sobre o mesmo assunto. Um ataque à rede social Twitter no verão de 2020, quando os invasores obtiveram acesso ao console de administração interno, é citado como um exemplo bem-sucedido de mimetismo para suporte .

A parte final da revisão descreve tipos completamente fora do padrão de doxing corporativo. Por exemplo, hackear uma conta na rede social de um funcionário específico, sem ataques à infraestrutura corporativa. Se o funcionário for um funcionário de alto escalão, as declarações em seu nome em uma conta privada podem afetar o preço das ações da empresa e trazer lucro para os invasores. Finalmente, o futuro da fraude corporativa é a síntese da voz dos principais gerentes da empresa para roubar fundos, prejudicar a reputação e muito mais. Ataques únicos bem-sucedidos foram desenvolvidos na rede social Clubhouse, onde transmissões de voz falsas em nome de pessoas famosas foram repetidamente notadas.

O que mais aconteceu

A vulnerabilidade no Microsoft Exchange está sendo eliminada em um ritmo incrivelmente rápido. Um relatório da Microsoft de 22 de março afirma que 92% dos servidores de email vulneráveis já foram corrigidos. Isso é muito rápido em comparação com a velocidade de fechamento de qualquer outra vulnerabilidade, mas não o suficiente se você tiver em mente as peculiaridades do buraco, que dá controle total sobre o servidor. Dos estranhos ataques a servidores que não foram atualizados, ou foram atualizados, mas não fecharam a backdoor existente, na semana passada houve um hacking de servidores, supostamente em nome do jornalista Brian Krebs.

A atualização do iOS, iPadOS e watchOS lançada em 26 de março fecha uma vulnerabilidade explorada ativamente no mecanismo WebKit que permite ataques XSS.

A análise do CitizenLab do código-fonte do aplicativo TikTok não revelou nenhuma violação de privacidade. Uma advertência é necessária aqui: os especialistas não encontraram funções fora do comum para este tipo de desenvolvimento, mas muitos dados do usuário ainda são coletados para fins publicitários.

ZDNet escreve sobre um ataque real como BadUSB. Uma empresa de hospitalidade recebeu uma unidade flash USB pelo correio, supostamente um bônus grátis de uma grande rede de varejo. Na verdade, o pen drive emulava um teclado, o que possibilitava baixar e instalar códigos maliciosos.