CC-BY-CA Vadim Rybalko, baseado em um meme

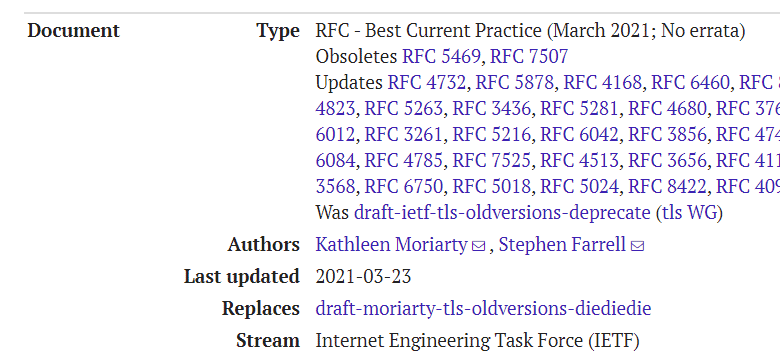

O IETF Internet Engineers Working Group desaprovou os protocolos de criptografia TLS 1.0 e 1.1. RFCs relevantes receberam oficialmente o status de "histórico" com uma nota

deprecated

.

O sinalizador

deprecated

indica que o IETF desencoraja fortemente o uso desses protocolos. Por motivos de segurança, é necessário desativar o suporte para TLS 1.0 e 1.1 sempre que possível. Isso é declarado no RFC 8996 publicado . Por que é impossível suportar os protocolos TLS 1.0 e 1.1 é explicado em detalhes nos parágrafos 3, 4 e 5 deste documento.

Conforme explicado pelo IETF, remover o suporte para versões mais antigas de bibliotecas e software "reduz a superfície de ataque, reduz o potencial de configuração incorreta e torna a biblioteca e o produto mais fáceis de manter".

Junto com as versões mais antigas do TLS, o protocolo Datagram TLS (DTLS) versão 1.0 (RFC 4347) também está obsoleto, e apenas isso, já que a versão 1.1 não foi lançada.

TLS 1.0 faz 22 anos este ano. Desde sua adoção, ficou mais claro como os protocolos de criptografia devem ser projetados. Os requisitos para a confiabilidade das cifras aumentaram. Infelizmente, o TLS 1.0 e 1.1 não atendem a esses requisitos.

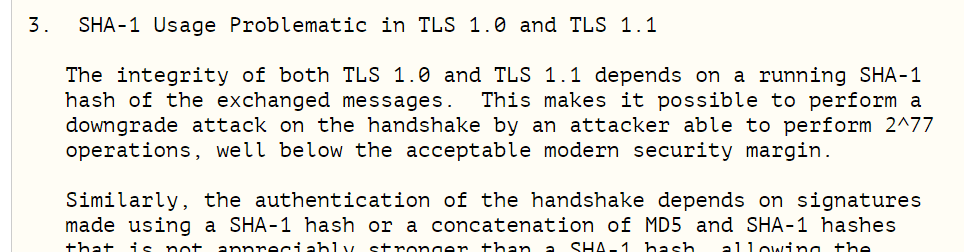

O pior é que TLS 1.0 e 1.1 não suportam cifras criptográficas modernas. Por exemplo, ao apertar as mãos, eles necessariamente usam o algoritmo de hash SHA-1. Nessas versões do TLS, não é possível definir um algoritmo de hashing mais forte para assinaturas ServerKeyExchange ou CertificateVerify.

Um rascunho deste RFC 8996 foi publicado em 14 de setembro de 2018. Entre outras coisas, ele menciona que o algoritmo SHA-1 com uma força criptográfica de 2 ^ 77 não pode ser considerado seguro pelos padrões modernos: "2 ^ 77 operações [para um ataque] estão abaixo do limite de segurança aceitável."

Estamos falando do ataque BEAST (Browser Exploit Against SSL / TLS) em TLS 1.0 e 1.1, ou melhor, em cifras de bloco, onde o vetor de inicialização para a mensagem

n

o último bloco de criptografia da mensagem anterior é usado

(n-1)

.

Os desenvolvedores de todos os principais navegadores concordaram imediatamente em cumprir as recomendações da IETF.

O navegador Chrome foi o primeiro a descartar o suporte para versões mais antigas do TLS em janeiro de 2019 . A partir da versão 79, um aviso foi exibido para protocolos legados no console DevTools, e um desligamento completo foi planejado para a versão 81 do Chrome em março de 2020 (versões de pré-visualização - a partir de janeiro de 2020). Ao mesmo tempo, o abandono do TLS 1.0 e 1.1 foi anunciado pela Microsoft , Mozilla e Apple .

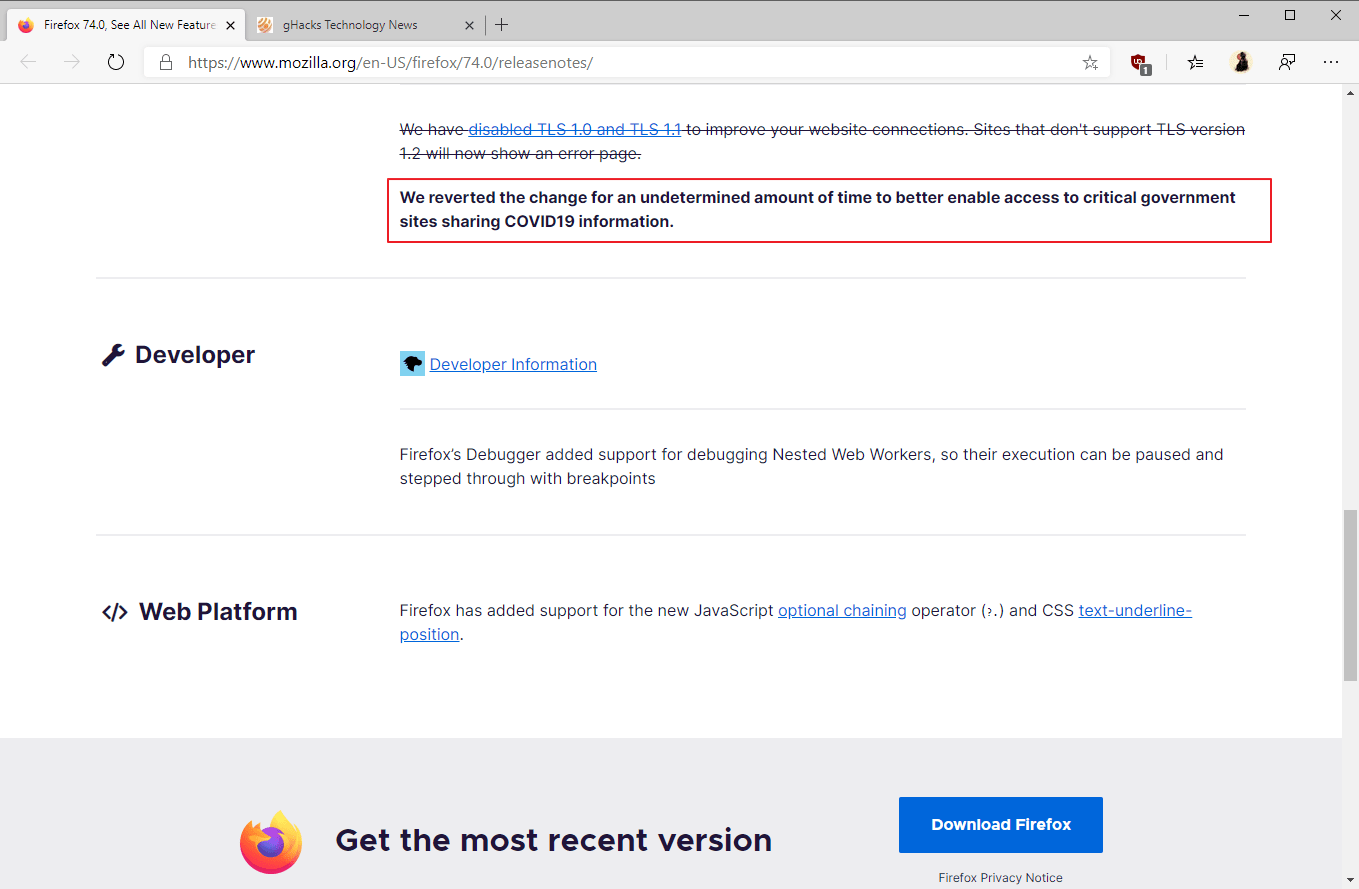

No entanto, nem tudo saiu conforme o planejado. Em março de 2020, Firefox recusou temporariamente a remover o suporte para TLS 1.0 e 1.1 . Formalmente, isso foi feito devido ao coronavírus (veja a imagem abaixo), mas na verdade, os desenvolvedores do Mozilla temiam que os colegas do Google desistissem e deixassem o suporte para TLS 1.0 e 1.1, então o Firefox será o único navegador sem esse suporte.

Mas no final, o suporte para protocolos antigos em navegadores ainda estava desabilitado. Se necessário, você pode alterar a configuração no Firefox

security.tls.version.enable-deprecated

.

TLS 1.0 e 1.1 estão sendo gradualmente removidos de aplicativos e serviços. Amazon, CloudFlare, GitHub, KeyCDN, PayPal e outros serviços da web fizeram isso. Desde 15 de janeiro de 2020, o suporte para protocolos antigos foi desativado nos recursos do Habr .