Os ataques a servidores vulneráveis só se intensificaram desde o lançamento de atualizações para fechar as vulnerabilidades. A Microsoft atribui o ataque original ao grupo Hafnium de origem chinesa e (até 2 de março) não há exemplos de exploração de vulnerabilidades por outra pessoa. Provavelmente, os servidores sem patch serão atacados por todos por um longo tempo. Um problema separado é a instalação de um backdoor após hackear servidores: os patches podem fechar o ponto de entrada inicial, mas não ajudarão as organizações já atacadas. As coisas estão tão ruins que os operadores de servidor do Microsoft Exchange são aconselhados a presumir que já foram comprometidos.

Fontes de informação:

De acordo com a Volexity, os primeiros ataques aos servidores de email do Microsoft Exchange foram descobertos no início de janeiro deste ano. Uma investigação mais aprofundada encontrou quatro vulnerabilidades, uma das quais ( CVE-2021-26855 ) já é suficiente para causar danos graves. A vulnerabilidade pertence à classe Server-Side Request Forgery e pode contornar o sistema de autorização no servidor. Com sua ajuda, os invasores descarregaram com sucesso o conteúdo das caixas de correio. As vulnerabilidades afetam as versões do Microsoft Exchange Server 2013, 2016 e 2019, ou seja, todas com suporte do fornecedor.

Mais três vulnerabilidades permitem que você ganhe uma posição no sistema de maneiras diferentes. Em particular, a vulnerabilidade CVE-2021-27065permite que um usuário autorizado sobrescreva qualquer arquivo no servidor. Em combinação com uma autorização de desvio, esta vulnerabilidade foi usada para abrir um shell da web para controle subsequente do servidor comprometido. A exploração de duas vulnerabilidades é mostrada neste vídeo da equipe DEVCORE (consulte o site para obter mais informações ):

A divulgação de vulnerabilidades e ataques ativos foi apenas o começo da história: parece que iremos discutir isso todo este ano. O ataque aumenta drasticamente o custo de proteção de serviços locais e provavelmente forçará ainda mais organizações a mudar para a nuvem, onde o fornecedor é responsável pela segurança. Não se trata apenas da instalação oportuna de patches (embora mesmo assim haja problemas), mas também de fechar as portas traseiras já instaladas.

Obviamente, você precisa usar proteções avançadas. Os primeiros ataques foram detectados apenas devido à detecção de tráfego excepcionalmente grande em uma direção não padrão e, do ponto de vista do servidor de e-mail, nada de incomum aconteceu... Detecção do lançamento de código suspeito por um processo confiável, proteção contra modificação de arquivos, inclusive ao tentar criptografá-los - tudo isso é necessário no caso de um ataque a software vulnerável. Se as estimativas preliminares do número de organizações atacadas estiverem corretas, a situação pode ser comparada à descoberta de uma falha nos roteadores dos usuários, quando há dezenas e centenas de milhares de vítimas potenciais. Apenas o dano potencial neste caso é muito maior.

O que mais aconteceu

Um novo ataque através de canais laterais, baseado em SPECTRE: na prática , um método de roubo de segredos é mostrado , desta vez com a exploração de um barramento conectando núcleos de processador separados (os processadores Intel são afetados, a AMD tem uma tecnologia diferente). Enquanto isso, a exploração da vulnerabilidade SPECTER parece ter caído nas mãos de cibercriminosos.

BleepingComputer descreve um exemplo não padrão de ransomware criptografado, onde sugere o uso do servidor de bate-papo Discord para se comunicar com o invasor.

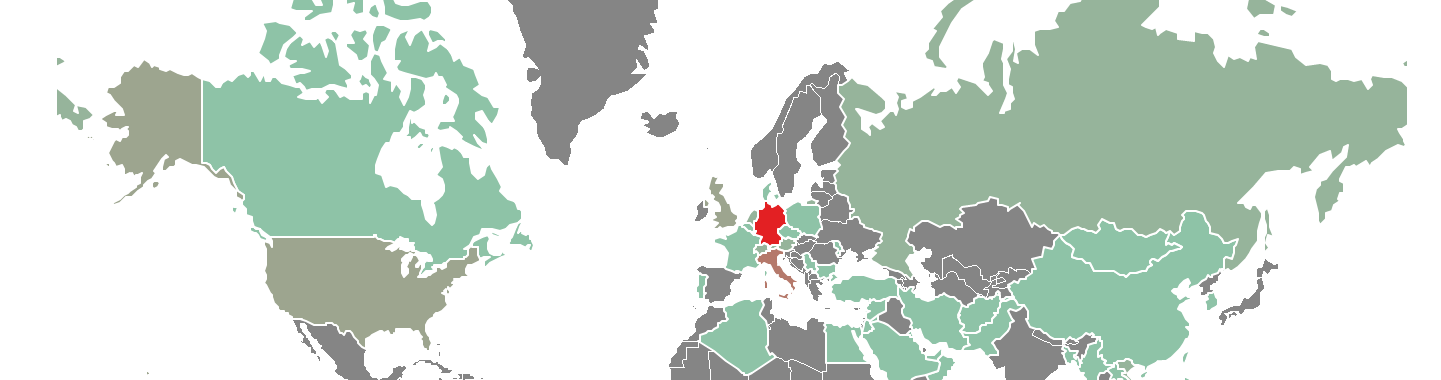

Descobertovazamento de dados dos servidores da SITA Passenger Services - um contratante de muitas companhias aéreas ao redor do mundo. Os dados de passageiro frequente das alianças Star Alliance e OneWorld são provavelmente afetados.

Um exemplo interessante de ataque a sistemas de reconhecimento de imagem usando aprendizado de máquina. Para confundir o sistema, basta colocar um sinal na frente do objeto com o nome de outro item. Veja também a discussão sobre Habré .

Lançado navegador Google Chrome 89: na próxima versão, a vulnerabilidade de dia zero é fechada (o fornecedor não revelou detalhes). Descrição

interessante vulnerabilidades no sistema de autorização da Microsoft. Ao tentar alterar a senha, um código de autorização é enviado ao seu dispositivo, que deve ser inserido no site. O pesquisador não encontrou nenhum problema trivial neste mecanismo que permite ataques de força bruta de força bruta, mas encontrou um não trivial: enviar vários códigos de autorização simultaneamente em um período de tempo muito curto.

Uma recente queda da Fórmula E foi atribuída a um bug de software. Se os freios dianteiros falharem, o sistema deve aplicar os freios nas rodas traseiras. No caso do piloto Edoardo Mortara, isso não aconteceu: o carro elétrico não encaixou na curva e bateu na cerca de proteção.

Um artigo de Brian Krebs exploramercado negro para extensões de navegador. Eles são comprados para permitir que os usuários ingressem em um botnet, que é então usado como um serviço VPN ilegal.