Olá, Khabrovites. Para futuros alunos do curso “Engenharia Reversa. Básico ” Alexander Kolesnikov preparou um artigo útil.

Também convidamos a todos para visitar o webinar aberto sobre o tópico "Exploração de vulnerabilidades no driver" . A primeira parte do webinar será um exemplo da vulnerabilidade clássica de estouro de buffer e também da vulnerabilidade de estouro de inteiro. Além disso, os participantes, junto com um especialista, analisarão as especificidades do desenvolvimento de exploits no modo kernel.

2 — , , . . , , Internals.

Disclamer: .

« » , — . — . — , . :

, ;

;

;

;

;

«», «».

, , . . WinLicense, Themida, Enigma Protector.

. , , . , , . FinSpy RAT, « ».

— . , . . ? ? .

? , , , . 2 :

, , . .

, . , , . , . « ».

:

;

switch , ;

, . , . Themida, , 4 . , .

, — switch . , :

? :

;

;

;

;

( native );

.

.

VMProtect 1.1 . . :

#include <iostream>

int main

{

std::cout<< "Hello World!" <<std::endl;

system("pause");

return 0;

}

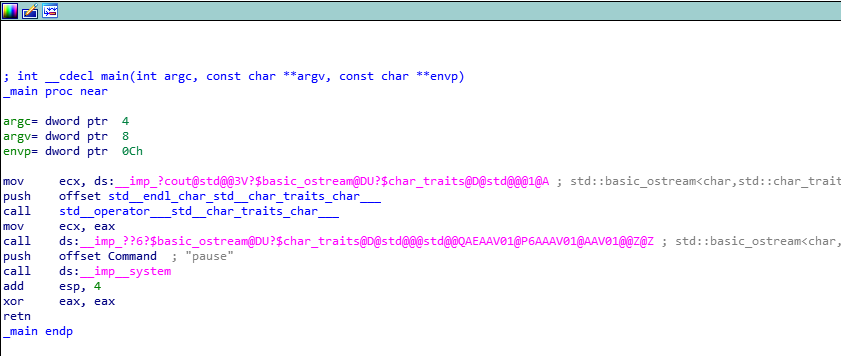

release . Main :

VMProtect

:

- , switch , .

:

. , .

, , . , :

edx .

, :

.

« ».