Introdução

Olá pessoal!

Atuo na área de segurança da informação e analiso a segurança de aplicações web. No meu tempo livre, tento melhorar minhas habilidades técnicas e, portanto, pratico bughanting na plataforma hackerone ou resolvo laboratórios no hackthebox .

Em geral, é lógico realizar qualquer análise de uma aplicação web desde a etapa de coleta de informações ou reconhecimento (como quiser, isso não muda a essência). Na fase de coleta de informações sobre o sistema sob investigação, uso uma ferramenta chamada nmap . Atrevo-me a supor que este utilitário lendário dispensa apresentações, mas se de repente alguém não ouviu aqui está o link .

Nmap é um aplicativo de console (sim, claro que existem vários garfos, por exemplo Zenmap, etc.), e sua saída também é exibida no console por padrão. Claro, ele também suporta salvar em um arquivo, em diferentes formatos, não vou me alongar sobre isso, qualquer pessoa interessada pode ver a lista completa de chaves. ( Lista de opções para Nmap ).

Tudo está bem quando você faz a varredura de N - hosts, e este N não excede 10 ou 20 peças. Mas e se o número de hosts aumentar muito? Agora, vamos imaginar que alguns desses hosts, por exemplo dev.example.com ou test123.example.com, foram simplesmente esquecidos pelos desenvolvedores para descomissionamento e não foram incluídos na análise? Cada vez que você escreve um relatório e gasta uma parte significativa do seu tempo nele?Não sou fã de relatórios rabiscados, especialmente em um estágio tão simples. Portanto, comecei a procurar maneiras simples de resolver esse problema.

Como diziam os clássicos, tudo que é engenhoso é simples.

nmap-bootstrap-xsl

Link para o github do desenvolvedor Produz uma

página html agradável onde tudo é convenientemente dividido e apresentado.

Como usar?

1. Baixe o link da própria folha de estilo

2. Adicione nmap-bootstrap.xsl como uma folha de estilo à sua varredura Nmap com o argumento --stylesheet:

nmap -sS -A -p0-65535 -oA drive2 --stylesheet /home/kali/OSINT/nmap-bootstrap-xsl/nmap-bootstrap.xsl -iL /home/kali/Documents/Habr/drive2_domain.txt

drive2- o nome do arquivo xml que será criado após o trabalho do nmap

3. Use xsltproc para converter o arquivo para html.

xsltproc -o drive2.html /home/kali/OSINT/nmap-bootstrap-xsl/nmap-bootstrap.xsl drive2.xml

drive2.html - o nome da página html que resultará

drive2.xml - o nome do arquivo xml que foi criado após o nmap

Demonstração de trabalho

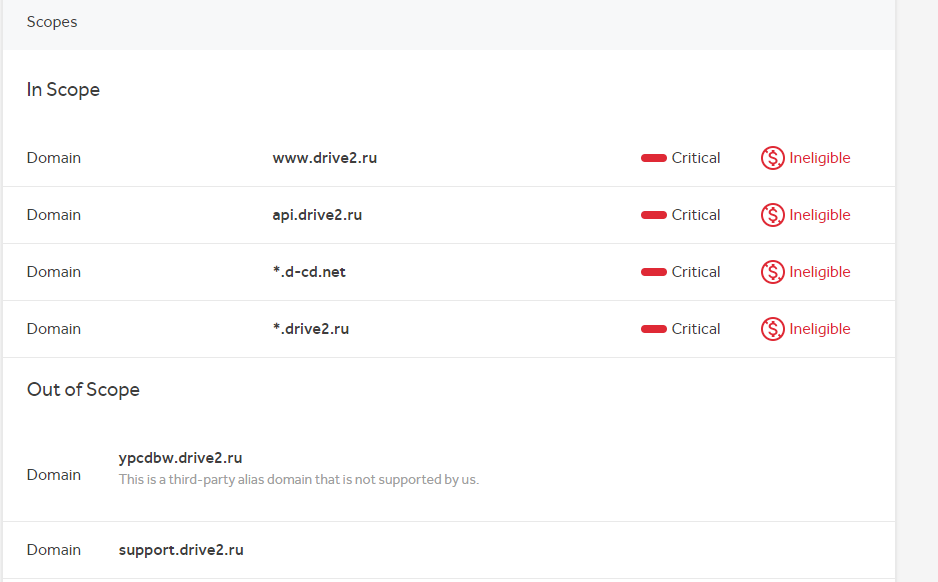

Para demonstrar o trabalho que tomar qualquer programa aberto em bounties de bugs, por exemplo DRIVE.NET, Inc .

Vamos encontrar todos os domínios do domínio * .drive2.ru e varrê-los com o nmap imediatamente usando o estilo nmap-bootstrap-xsl.

1. Pesquise domínios do domínio * .drive2.ru usando sublister ( link para github )

2. Execute nmap scan

3. Arquivos recebidos após a digitalização.

4. Use xsltproc para converter o arquivo em html.

xsltproc -o drive2.html /home/kali/OSINT/nmap-bootstrap-xsl/nmap-bootstrap.xsl drive2.xml

5. Vemos o resultado

Um exemplo da página html final adicionado ao disco Yandex. ( link para o disco Yandex )

Resultado

A solução apresentada é a mais simples possível. Você só precisa baixar este estilo e habilitá-lo durante a digitalização. Isso permitirá que você obtenha uma lista de hosts com portas e serviços abertos, em um formato legível conveniente.

Espero que as informações fornecidas ajudem você a economizar tempo nas tarefas que encontrei e descrevi no artigo.

Também seria interessante saber quem usa o quê para essas tarefas. Vai ser legal se você compartilhar algo interessante nos comentários. Tudo castor.