Como o especialista descobriu, a Footfallcam, projetada para contar as pessoas que passam, é construída em uma placa Raspberry Pi. A análise de firmware mostrou não apenas arquivos de depuração "esquecidos" pelo desenvolvedor (e uma faixa de música), mas também uma senha fixa para acesso à rede Wi-Fi de um usuário padrão do sistema operacional Raspbian com uma senha padrão, bem como acesso SSH habilitado . Em outras palavras, quando adicionado à rede corporativa, o dispositivo era uma grande falha de segurança. Mas este não era o único produto do fabricante com uma abordagem estranha de proteção.

A dramatização começou no decorrer de uma conversa particular entre a pesquisadora e o produtor. Os representantes da Footfallcam pediram à OverSoftNL e à sua empresa serviços de teste de penetração, mas após uma estimativa preliminar do custo, o pesquisador foi publicamente acusado de extorsão e prometeu apresentar um relatório à polícia. Aqui, outro pesquisador, Andrew Tierney, juntou-se à história postando uma visão geral dos problemas em outro dispositivo do mesmo fabricante em 14 de fevereiro . Desta vez, era sobre Nurserycams. Eles são instalados em jardins de infância e os pais são incentivados a baixar um aplicativo por meio do qual podem acessar o streaming de vídeo.

O utilitário impõe uma série de restrições ao acesso para que apenas os pais possam obtê-lo e apenas em um determinado momento. Acontece que o Nurserycam não apenas se comunica com o aplicativo por meio de um protocolo HTTP inseguro, mas os pais autorizados recebem uma senha de administrador para acessar a webcam, que não muda. Embora as senhas não tenham sido expostas diretamente no aplicativo, eram fáceis de extrair do fluxo de dados. Nesse caso, o fabricante das webcams tentou ignorar os problemas atuais, chamando o acesso de administrador de "isca para hackers". Ao mesmo tempo, ocorreram algumas alterações na API para trabalhar com câmeras, que, no entanto, não corrigiram nada.

O acorde final da história foi o vazamentodados do usuário, provavelmente como resultado de hackers nos servidores da empresa. Tornou-se conhecido em 22 de fevereiro: informações sobre 12.000 clientes do Nurserycam, incluindo senhas em texto simples, foram tornadas públicas. Com base na análise de vulnerabilidades, podemos falar sobre muitos anos ignorando os meios básicos de proteção de dados do usuário. Isso também é indicado por depoimentos de clientes do Nurserycam: alguns anos atrás, alguém descobriu que o acesso direto a qualquer stream de vídeo pode ser obtido pela iteração dos números no URL, e o arquivo das gravações ficou em FTP por algum tempo sem um senha.

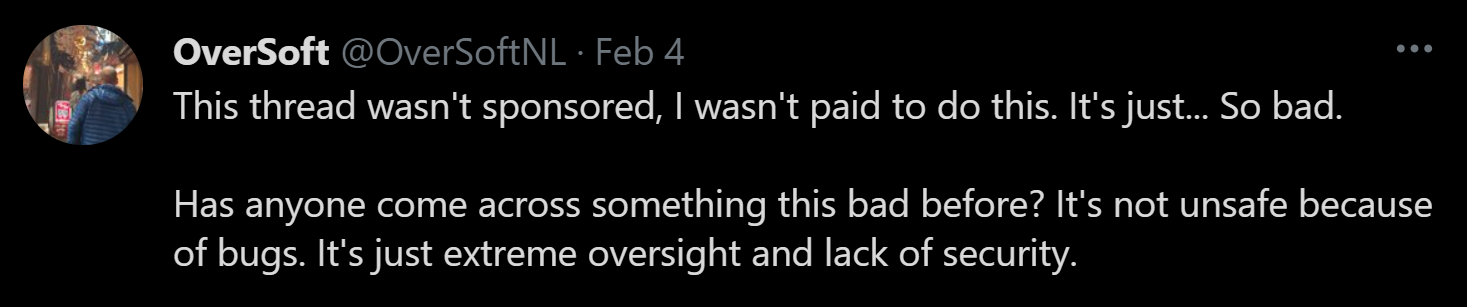

Entre outras coisas, esta história é um exemplo de comunicação nojenta entre especialistas em segurança e o fornecedor. As informações sobre as vulnerabilidades foram disponibilizadas publicamente antes que o fabricante pudesse reagir a elas. Mas ele também fez todo o possível para tal resultado, em vez de uma comunicação construtiva, enviando ameaças e atacando pesquisadores publicamente a partir de contas falsas no Twitter. Tudo que poderia dar errado deu errado.

O que mais aconteceu

Os especialistas reiteram os perigos das habilidades (essencialmente software de terceiros) para os alto-falantes inteligentes do Amazon Alexa ( notícias , pesquisas ). Uma série de brechas de segurança permitem, em teoria, usar as habilidades para ataques de phishing a usuários e outras coisas. Os representantes da Amazon (no entanto, como em outros casos semelhantes) negam a possibilidade de ataques maliciosos em dispositivos de voz inteligentes.

Os especialistas da Kaspersky Lab publicaram um novo estudo sobre as atividades do grupo Lazarus, em parte relacionado ao recente ataque a pesquisadores de segurança.

Outro relatório da Kaspersky Lab cobrea evolução do software stalker para vigilância ilegal de pessoas.

Na Índia , foi descoberto um vazamento em grande escala de dados sobre aqueles que passaram no teste do coronavírus.

Nos switches Cisco Nexus 3000 e Nexus 9000, eles encontraram (e fecharam) uma vulnerabilidade crítica, que foi avaliada em 9,8 pontos na escala CvSS - tornou possível obter direitos de root remotamente.