No último The Standoff, especialistas do PT Expert Security Center , neste caso representando a equipa do SOC global do cyber polígono, monitorizaram as acções das equipas de atacantes e defensores da cópia digital da metrópole FF, o confronto ocorreu em tempo real e durou 123 horas. Anteriormente, escrevemos sobre como o SOC global monitorou tudo o que estava acontecendo na infraestrutura da cidade virtual, como o departamento de detecção de malware detectou e investigou Trojans de "redirecionadores" usando o PT Sandbox e como monitoramospor trás de todos os recursos web do polígono cibernético usando o PT Application Firewall. Falemos agora da segurança das redes tecnológicas de objectos virtuais da cidade e dos resultados da monitorização efectuada através da análise aprofundada do tráfego tecnológico PT Industrial Security Incident Manager (PT ISIM).

Neste artigo, vamos falar sobre quais ataques ao segmento tecnológico da rede de equipamentos da cidade foram detectados pelo sistema e observar como essas ameaças correspondem ao nível real de segurança dos sistemas industriais.

O que foi atacado no The Standoff

O modelo da cidade no polígono cibernético O Standoff incluiu cópias digitais de objetos de infraestrutura controlados por sistemas SCADA reais e PLCs: os mesmos são instalados em empreendimentos reais. Aqui estão os elementos e objetos que podem ter sido atacados por concorrentes das equipes de leitura:

sistemas de controle para interruptores e barreiras na ferrovia,

fita de bagagem no aeroporto,

passarela telescópica no aeroporto,

guindaste no porto,

Centro de negócios HVAC,

uma roda gigante em um parque de diversões,

semáforos no centro de negócios,

iluminação pública,

subestação (eletricidade de toda a cidade),

válvulas de gaveta de uma estação de distribuição de gás automatizada,

Turbina CHP,

gabinete de controle de incêndio para CHP,

turbinas eólicas em uma usina de energia,

sistemas de controle de produção em uma planta petroquímica,

sistemas de controle de produção de petróleo.

, , , SOC The Standoff PT ISIM.

Back2oaz odeby Nuft, . red teams SCADA , — . - , .

:

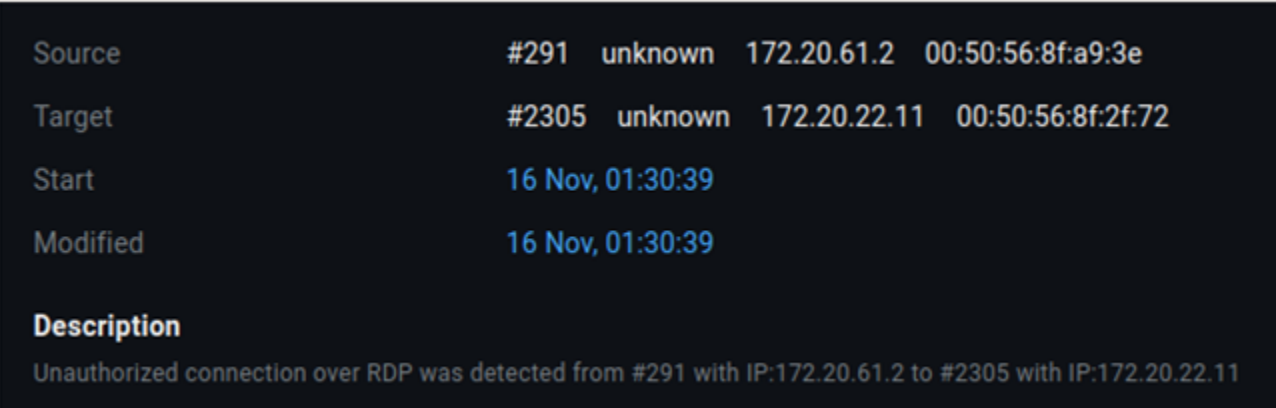

RDP 172.20.61.2 SCADA 172.20.22.11 ( 01:30). SCADA-.

CIP SCADA 172.20.22.11 172.20.23.11 (09:02). ( , : 0x349, 0x68 (SFC Forces), 0x6b (SymbolObject)). , .

CIP. , , . , , MaxPatrol SIEM, PT Sandbox, PT NAD PT ISIM. , . , : SCADA- .

, . , , , . , , , .

FF 25 Hours, . Back2oaz, SCADA . — , .

:

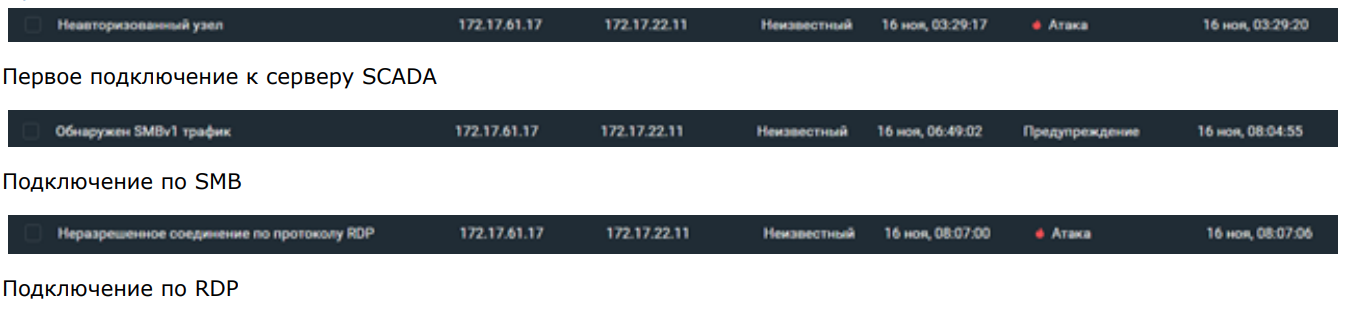

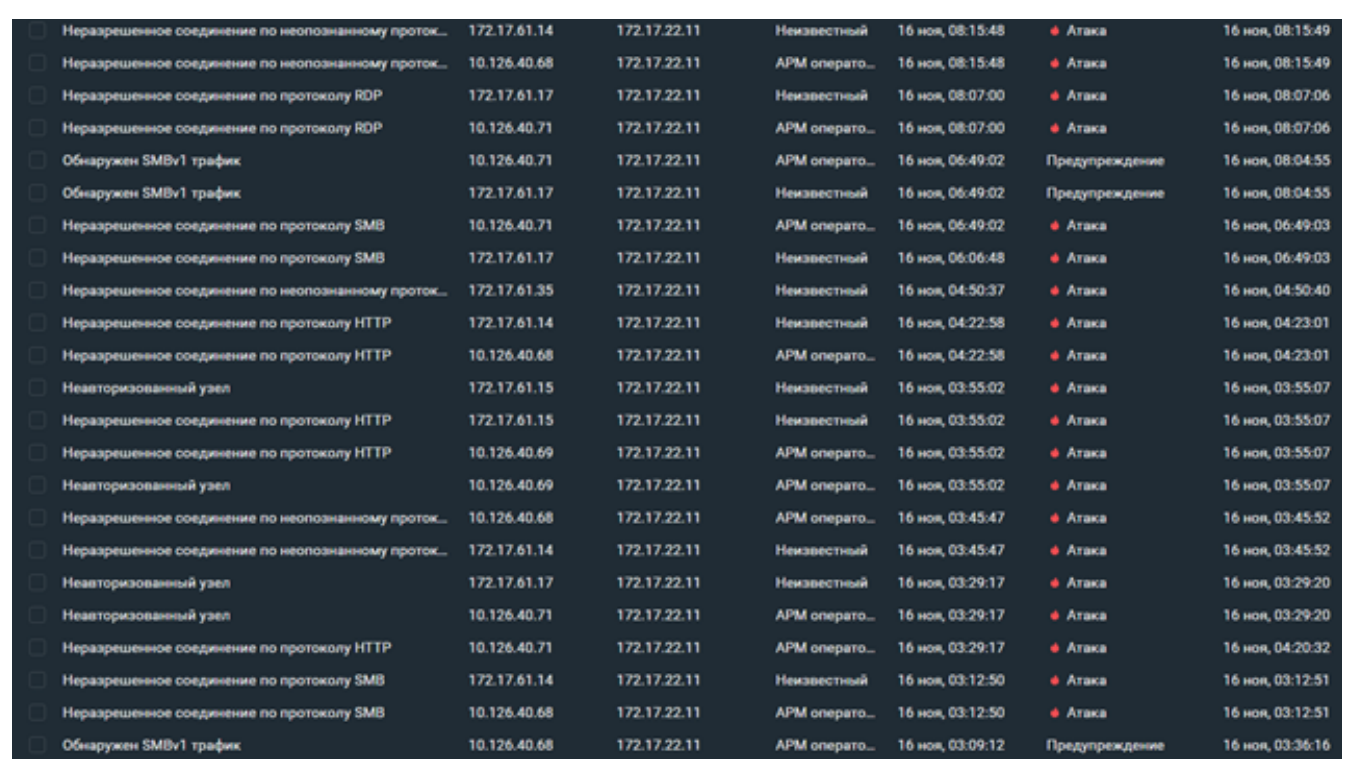

TCP 172.17.61.17 SCADA 172.17.22.11 (03:29). , .

SMB 172.17.61.17 SCADA 172.17.22.11 (06:06). . , .

RDP 172.17.61.17 SCADA 172.17.22.11 (08:07). SCADA-.

, SCADA 172.17.22.11 172.17.23.11 (08:25). SCADA — . , . SCADA- , . , NTA ( , PT ISIM proView Sensor).

PT ISIM.

, . , . , , MaxPatrol SIEM, PT Sandbox, PT NAD PT ISIM. , . , , , . , . , .

Nuft — . Back2oaz. SCADA RDP, , - — . , , , , , .

:

RDP 172.20.61.17 SCADA 172.20.22.10 (19:30). SCADA-.

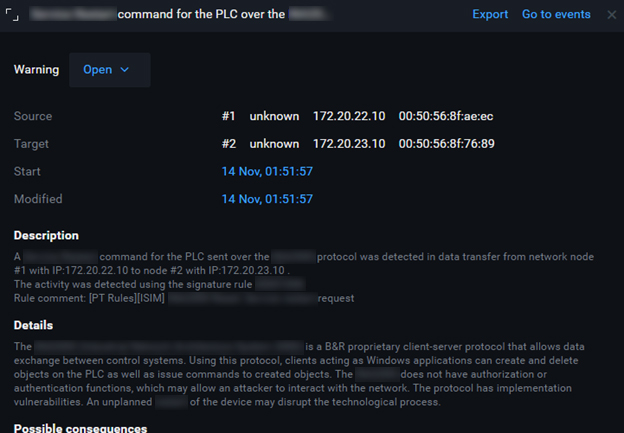

, SCADA 172.20.22.10 172.20.23.10 (01:51 ). , . . , , .

PT ISIM .

The Standoff, , , . , . , . , . — SIEM-, ; .

: , Positive Technologies