Desde a invenção do e-mail, os ataques de phishing têm como alvo indivíduos e organizações, tornando-se mais sofisticados e disfarçados com o tempo. Um ataque de phishing é um dos métodos mais comuns usados por hackers para se infiltrar nas contas e redes de suas vítimas. De acordo com a Symantec , cada 2.000 e-mail é um e-mail de phishing, o que significa que ocorrem cerca de 135 milhões de ataques todos os dias.

E embora os ataques de phishing não sejam incomuns por um longo tempo, em tempos de crise seu número aumenta dramaticamente. Os fraudadores estão se aproveitando do caos e da confusão causados por eventos recentes. Em momentos como esses, muitos esperam cartas de fontes oficiais, como organizações especializadas, seguradoras ou agências governamentais. Isso dá aos criminosos uma excelente oportunidade de disfarçar suas correspondências maliciosas como emails de fontes oficiais. Esses e-mails aparentemente inofensivos redirecionam os usuários para sites fraudulentos, a fim de induzi-los a inserir informações confidenciais.

O que é phishing?

Em termos simples, o phishing é uma tática de enviar e-mails fraudulentos para enganar os destinatários, fazendo-os clicar em um link malicioso ou baixar um anexo infectado para roubar suas informações pessoais. Esses e-mails podem parecer mensagens de fontes confiáveis: comerciantes, bancos ou indivíduos ou equipes em sua própria organização, como RH, seu gerente ou até mesmo o CEO.

Se seus funcionários não puderem reconhecer os sinais de phishing, toda a sua organização estará em risco. De acordo com pesquisa da Verizon, o tempo médio que levou para a primeira vítima de uma campanha de phishing em grande escala abrir um e-mail malicioso foi de 16 minutos, e demorou o dobro para relatar uma campanha de phishing ao departamento de segurança cibernética - 33 minutos.

Considerando que 91% dos crimes cibernéticos começam com um e-mail de phishing bem - sucedido , esses 17 minutos podem ser um desastre para sua empresa.

Métodos de ataque de phishing

Conforme mencionado, a maioria, se não todos os ataques de phishing, começa com um e-mail que parece ter sido enviado por uma fonte legítima, mas os métodos de ataque e penetração subsequentes podem variar. Alguns dos métodos são bastante simples e consistem em enganar o usuário, fazendo-o clicar em um link e inserir informações confidenciais, enquanto outros são mais sofisticados, por exemplo, lançar um arquivo executável que imita o processo real e obtém acesso ao computador e à rede da vítima. para lançar o programa malicioso de forma invisível.

Normalmente, um ataque de phishing usa várias técnicas para enganar a vítima. Por exemplo, não é incomum que golpistas usem manipulação de links e falsificação de sites., que em combinação dá às suas ações o máximo de persuasão. A primeira coisa que você vê quando recebe um e-mail de phishing é um link de aparência confiável que leva a um site usado com frequência e desavisado, como Facebook, Amazon ou YouTube, e uma mensagem pedindo que você siga esse link por vários motivos. Essas mensagens solicitarão que os usuários insiram informações confidenciais, alegando que há um problema com sua conta ou pedido que precisa ser resolvido. É aqui que entra o próximo truque - spoofing de site .

Embora à primeira vista o link possa se parecer com um site legítimo, digamos, "amazon.com", após uma inspeção mais detalhada, você encontrará pequenas inconsistências ou inconsistências que revelam a verdadeira natureza do link. A criação de tais domínios fraudulentos, semelhantes em ortografia a sites bem conhecidos, é chamada de digitação . Esses sites maliciosos estão o mais próximo possível de páginas reais, e usuários desavisados podem inserir suas credenciais neles. Os hackers podem inserir os dados roubados no site real.

Além disso, os hackers costumam anexar um arquivo desavisado ou adicionar um link que, quando clicado, baixará secretamente um software malicioso que se infiltrará no sistema da vítima. Esses ataques costumam injetar malwaremascarado como um arquivo executável real. Executado em segundo plano, esse programa percorrerá a rede do usuário para roubar informações confidenciais, como contas bancárias, números de previdência social, credenciais de usuário e muito mais. Às vezes, o malware inclui ransomware que se esgueira pela rede da vítima, criptografando e movendo dados confidenciais para armazenamento de resgate.

Tipos de ataques de phishing

O método de ataque mais popular entre os golpistas de phishing é criar o maior alcance possível. Eles enviam e-mails padrão em nome de sites conhecidos para o maior número possível de destinatários, na esperança de que alguém caia em seus truques. Esta é uma forma eficaz, mas não a única de fisgar a vítima. Alguns cibercriminosos usam métodos mais sofisticados para atingir seus objetivos, como spear phishing, clone phishing e whaling .

Spear phishing e whaling

Tal como acontece com os ataques regulares de phishing, o phishing direcionado (direcionado) e o whaling usam e-mails de fontes confiáveis para enganar as vítimas. No entanto, em vez de enviar e-mails em massa para vários destinatários, o spear phishing tem como alvo indivíduos específicos ou se faz passar por uma pessoa confiável para roubar credenciais ou informações.

Semelhante ao spear phishing, a caça às baleias (literalmente "caça às baleias") visa uma pessoa específica de alto escalão . Em vez de visar a um grupo mais amplo, como um departamento ou equipe, os atacantes direcionam seu capitão interno Ahab para alvos de alto nível - líderes e influenciadores - na esperança de atingir sua baleia branca.

Os caçadores de baleias procuram se passar por gerentes seniores, como CEO, CFO ou gerente de RH, para convencer os membros da organização a divulgar informações confidenciais de valor aos invasores.

Para que a caça às baleias seja bem-sucedida, os invasores devem estudar sua vítima muito melhor do que o phishing normal para parecer o mais autêntico possível. Os invasores esperam usar a autoridade que afirmam ser para convencer os funcionários ou outros executivos a não verificar ou questionar suas solicitações.

Durante meu trabalho na empresa anterior, também me tornei alvo do Wailing: um golpista se passando por meu CEO pediu seu número de telefone para que pudesse me ligar e pedir um serviço. Felizmente, havia muitos sinais claros de fraude na carta. A coisa mais óbvia era que o escritório do CEO ficava a poucos passos da minha mesa, então poderia caber facilmente se ele precisasse de mim!

Clonar phishing

O clone phishing não é tão engenhoso quanto o spear phishing ou o whaling, mas não é menos eficaz. Todos os elementos básicos de um golpe de phishing são inerentes a esse método de ataque, mas a diferença é que, em vez de se passar por um usuário ou organização com uma solicitação específica, os invasores copiam um e-mail real que foi enviado anteriormente por uma organização legítima . Os hackers então usam a manipulação de link para falsificar o link real do e-mail original e redirecionar a vítima para um site fraudulento. Lá, eles enganam os usuários para que insiram credenciais que os invasores usariam em um site real.

Exemplos de golpes de e-mail

Os golpistas costumam falsificar e-mails oficiais de varejistas como Amazon ou Walmart, alegando que o usuário precisa inserir suas credenciais ou informações de pagamento para concluir um pedido. Os links no e-mail o levarão a uma página de destino que parece real, onde você pode inserir informações confidenciais.

Com o desenvolvimento do e-commerce, assim como no contexto de uma pandemia, o número de compras online atingiu proporções sem precedentes, o que significa que os golpistas têm mais trabalho. Durante as férias, quando todos compram presentes em grandes quantidades, o número desses golpistas cresce exponencialmente. Muitas pessoas fazem tantas compras que param de pensar e perceber que algo está errado com seu pedido.

Um exemplo de um esquema de phishing que ganhou força na temporada de férias de 2020 é um e-mail falso da Amazon informando aos clientes para se inscreverem para atualizar as informações de faturamento e o endereço de atendimento do pedido.

( Fonte )

Pessoalmente, recebo e-mails da Amazon sobre entrega, datas de chegada, confirmações e muito mais. Se eu não soubesse o que procurar para identificar o phishing, teria facilmente caído nos golpistas.

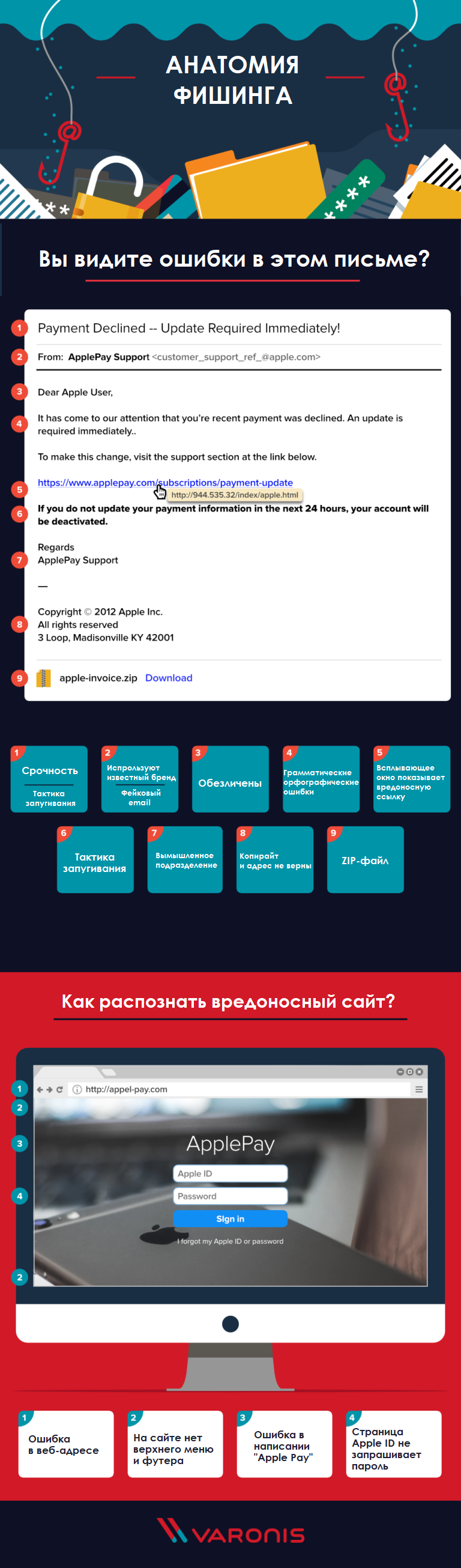

Anatomia de um e-mail de phishing

Destacamos os elementos mais comuns inerentes aos e-mails de phishing. Confira nosso infográfico completo para testar seus conhecimentos.

Tópico

Os emails de phishing geralmente têm como objetivo criar um senso de urgência e empregar uma linguagem assertiva e táticas de intimidação, começando com o assunto.

Campo Remetente / De

Os golpistas darão a impressão de que o e-mail foi enviado por um funcionário de uma empresa conhecida , como o suporte ao cliente. No entanto, após uma inspeção mais detalhada, você pode ver que tanto o nome do remetente quanto o endereço de e-mail são falsos e não pertencem a esta empresa.

Destinatário / campo "Para"

Os e-mails de phishing costumam ser impessoais , referindo-se ao destinatário como "usuário" ou "cliente".

Corpo da carta

Assim como na linha de assunto, o texto do corpo geralmente usa expressões que criam um senso de urgência . Eles encorajam o leitor a agir sem pensar. Os emails de phishing também costumam conter erros gramaticais e de pontuação .

Link malicioso

Um link suspeito é um dos principais elementos dos e-mails de phishing, sua carga útil. Esses links costumam ser encurtados (usando bit.ly ou um serviço semelhante) ou formatados para se parecerem com um link real de uma empresa real e para corresponder à mensagem de um e-mail falso.

Táticas de intimidação

Além de criar um senso de urgência, os emails de phishing costumam usar táticas de intimidação projetadas para fazer com que os leitores cliquem em um link malicioso por ansiedade ou confusão .

Assinatura no final da carta

Assim como acontece com a saudação, a assinatura no final de um e-mail de phishing geralmente é impessoal - geralmente o nome genérico da equipe de suporte ao cliente, não o nome da pessoa e nenhuma informação de contato correspondente.

Rodapé de carta

O rodapé de e-mails de phishing geralmente contém sinais claros de falsificação, incluindo uma data de copyright incorreta ou um endereço que não corresponde ao local da empresa real.

Site malicioso

Normalmente, clicar em um link em um e-mail de phishing o levará a um site malicioso.

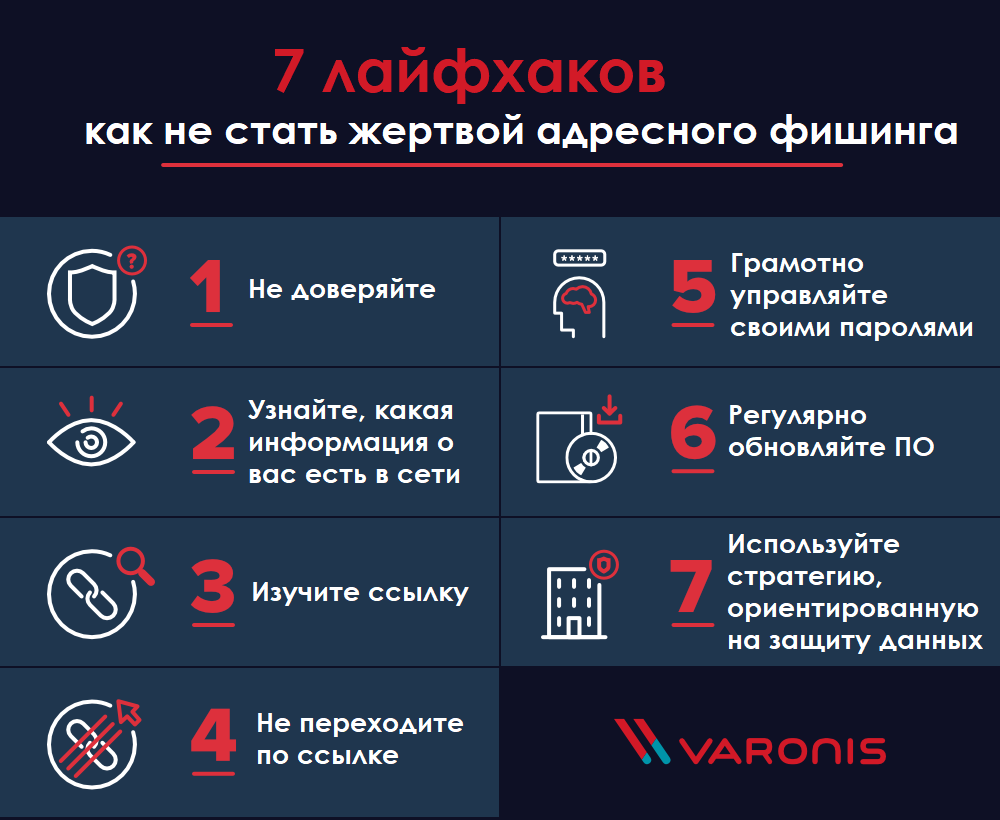

Como evitar ser vítima de um ataque

A melhor defesa contra o phishing é o conhecimento . Os atacantes de phishing tendem a parecer o mais convincentes possível, mas geralmente podem ser detectados por sinais reveladores . O treinamento regular obrigatório em noções básicas de segurança da informação e engenharia social é uma ótima ferramenta de prevenção para ajudar sua organização a identificar sinais de e-mails maliciosos.

Aqui está o que você deve observar sempre que receber um e-mail pedindo para clicar em um link, fazer download de um arquivo ou fornecer suas credenciais, mesmo que pareça que o e-mail veio de uma fonte confiável:

Se você tiver a menor suspeita de que a mensagem que recebeu é um e-mail de phishing, não clique nele nem abra nenhum anexo. Em vez disso, marque-o e informe os responsáveis. Pode ser a equipe de segurança cibernética de sua empresa, o representante da empresa cujo endereço de e-mail está sendo falsificado ou seu provedor de domínio de e-mail (por exemplo, Google, Microsoft etc.).

Não caia em truques

Conhecimento é poder, especialmente quando se trata de proteção contra phishing. Para que a ideia dos golpistas seja bem-sucedida, você deve cair em seus truques. Mesmo que você se considere um especialista em detecção de phishing, deve estar alerta, porque o perigo se esconde por trás de cada link. Conforme o tempo passa, os golpes de phishing e e-mails maliciosos se tornarão mais sofisticados e difíceis de distinguir dos reais.

Enquanto nossas vidas diárias estiverem intimamente conectadas às tecnologias digitais e à Internet, os hackers sempre estarão por perto , tentando usar pessoas inocentes para ganho financeiro. A melhor maneira de ficar seguro e atualizado é continuar pesquisando as formas mais avançadas de golpes de phishing.