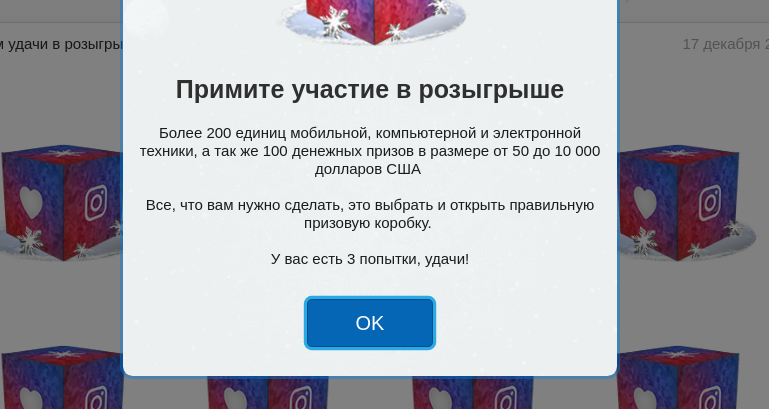

Em vez de uma oferta direta para participar da divisão de uma riqueza inexistente, a vítima é convidada a enviar um cartão postal para uma menina. O golpe acontece em algum lugar profundo no processo de correspondência: parece que os spammers aprenderam o que é um funil de vendas. Os especialistas também observam a diversificação das ações maliciosas, o foco em usuários móveis e mensageiros instantâneos. Em um caso, os golpistas se oferecem não apenas para participar do sorteio de prêmios valiosos, mas também para informar amigos e conhecidos sobre a pseudo-loteria. Em outro, para receber "compensação do coronavírus", é necessário instalar um aplicativo malicioso em um smartphone. Como de costume, a fraude mais avançada é vista em ataques potencialmente mais lucrativos à infraestrutura corporativa.

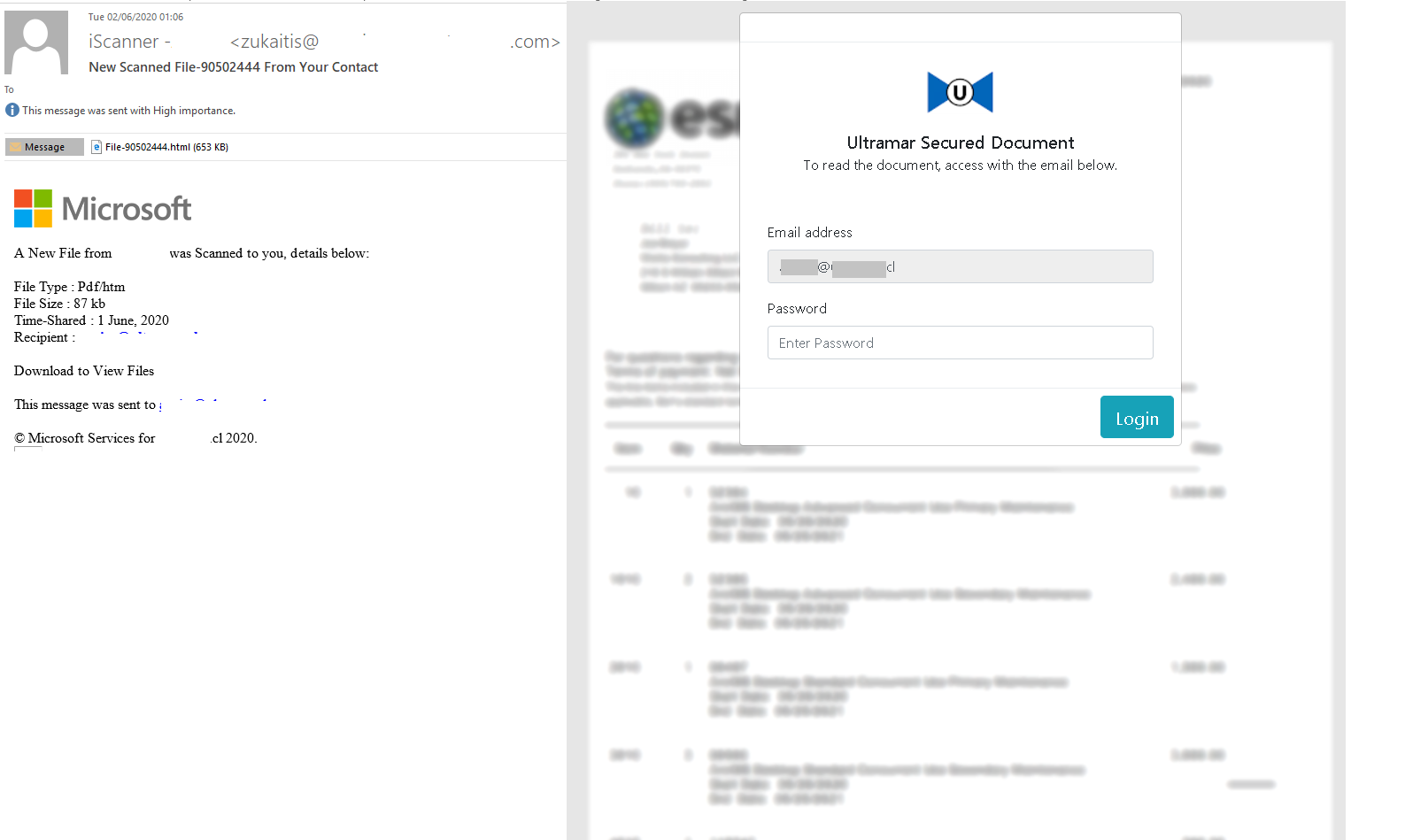

Os spammers estão fazendo tudo o que podem para criar cópias plausíveis da infraestrutura em nuvem real, desde spoofs de e-mail corporativo com base na web até serviços de transferência de arquivos, como na captura de tela acima. Entre outros canais semelhantes aos canais normais, o relatório inclui mensagens de voz, convites para reuniões no Zoom e outros serviços de teleconferência, notificações do departamento de TI e respostas automáticas simuladas com anexos maliciosos. Por fim, há um exemplo de ataque criativo aos proprietários de sites: por meio de um formulário de feedback, eles recebem um e-mail acusando-os de roubar uma imagem ou foto e links de evidências (obviamente maliciosos). Acrobacia: um golpe sem links maliciosos em que o usuário é solicitado a ligar para o suporte técnico.

Em suma, no ano passado, as habituais bacanais de spam receberam um toque de histeria da COVID. O mais interessante é que isso aconteceu num contexto de diminuição da participação do spam no tráfego total de e-mail: em 2020 era de 50,37%, o que é 6,14 pontos percentuais a menos que em 2019. Provavelmente, não foram os spammers que começaram a trabalhar pior, mas o número de e-mails legítimos aumentou devido à transição massiva para o trabalho remoto.

Houve algumas mudanças na geografia do spam: na maioria das vezes no ano passado, os e-mails indesejados eram enviados da Rússia (21,27% de todas as mensagens não solicitadas), seguida da Alemanha. No ano passado, servidores localizados nos EUA e na China foram os líderes no envio de spam. Os três principais destinatários de spam são Espanha, Alemanha e Rússia.

Os links de phishing foram bloqueados por 13,21% dos usuários dos produtos da Kaspersky Lab. Essa é a média global, mas em alguns países a proporção de detecções é maior: por exemplo, no Brasil, o phishing não atingiu 20% dos usuários. No geral, os autores do relatório observam um aumento no número de ataques por email direcionados a empresas. Nós, destinatários de spam, apresentamos o uso de maior valor quando estamos trabalhando, mas não quando estamos em casa. É verdade que em 2020 esses dois estados não diferiam muito um do outro.

O que mais aconteceu

A Microsoft remove à força o Adobe Flash dos computadores dos usuários com uma atualização do Windows 10.

O patch para o navegador Brave fecha um sério buraco de privacidade: antes disso, todas as solicitações para domínios .onion por meio do navegador Tor integrado vazavam para o provedor de servidor DNS.

A primeira (e depois a segunda ) amostra de malware para computadores Apple com base no processador M1 foi detectada.

A infraestrutura do serviço Letsencrypt foi seriamente redesenhada . Agora, ele permite a reemissão de todos os certificados em 24 horas. Isso é feito no caso de você precisar revogar certificados devido a erros de software.

Analistas da Microsoft divulgadosrelatório sobre o ataque da SolarWinds à infraestrutura da empresa. Segundo eles, os organizadores conseguiram ter acesso aos códigos-fonte de algumas soluções (nomeadamente Azure e Exchange). Não havia evidências de que a infraestrutura da Microsoft estava sendo usada para atacar clientes.