A semana passada foi agitada. Vamos começar com três vulnerabilidades nos sistemas operacionais móveis da Apple que foram supostamente explorados em ataques no mundo real. Em uma

mensagem curta da Apple, duas vulnerabilidades estão relacionadas ao motor WebKit - eles permitem a execução de código arbitrário. Outro buraco no núcleo do iOS e iPadOS permite o escalonamento de privilégios.

A semana passada foi agitada. Vamos começar com três vulnerabilidades nos sistemas operacionais móveis da Apple que foram supostamente explorados em ataques no mundo real. Em uma

mensagem curta da Apple, duas vulnerabilidades estão relacionadas ao motor WebKit - eles permitem a execução de código arbitrário. Outro buraco no núcleo do iOS e iPadOS permite o escalonamento de privilégios.

Todas as três vulnerabilidades foram fechadas na atualização do sistema operacional 14.4 de 26 de janeiro. A Apple relata que está ciente da exploração ativa desses três bugs. Os detalhes desse ataque são desconhecidos, mas há um exemplo recente de exploração de zero clique no iOS 13 divulgado em um relatório do Citizen Lab no final de dezembro do ano passado.

Na quinta-feira, 28 de janeiro, um especialista da equipe do Google Project Zero, Samuel Gross, publicou uma descrição de outro mecanismo de segurança implementado no iOS 14. Usando engenharia reversa, o especialista analisa a mudança estrutural no trabalho do mensageiro embutido iMessage . Aparentemente, a versão atual do sistema operacional móvel da Apple implementou o isolamento estrito de todas as ferramentas de processamento de entrada. Isso deve dificultar a criação de novos métodos de ataque, mesmo usando vulnerabilidades ainda desconhecidas. Por um lado, a Apple não se limita a tratar bugs individuais, por outro lado, mesmo com novos mecanismos de proteção, os ataques a dispositivos com posterior instalação de backdoor são bastante possíveis. De qualquer forma, vale a pena atualizar seu iPhone ou iPad para o sistema operacional mais recente.

Uma vulnerabilidade no utilitário sudo, uma ferramenta universal para elevação temporária dos direitos do usuário, foi descoberta por especialistas da Qualys ( artigo original , notícias , discussão sobre Habré). O uso do comando sudoedit pode causar um estouro de buffer com a elevação subsequente dos direitos do usuário no sistema. A vulnerabilidade entrou no código do utilitário em 2011 e as versões do sudo 1.8.2-1.8.31p2 e 1.9.0-1.9.5p1 foram afetadas. Patches para distribuições populares de Linux foram lançados em 26 de janeiro.

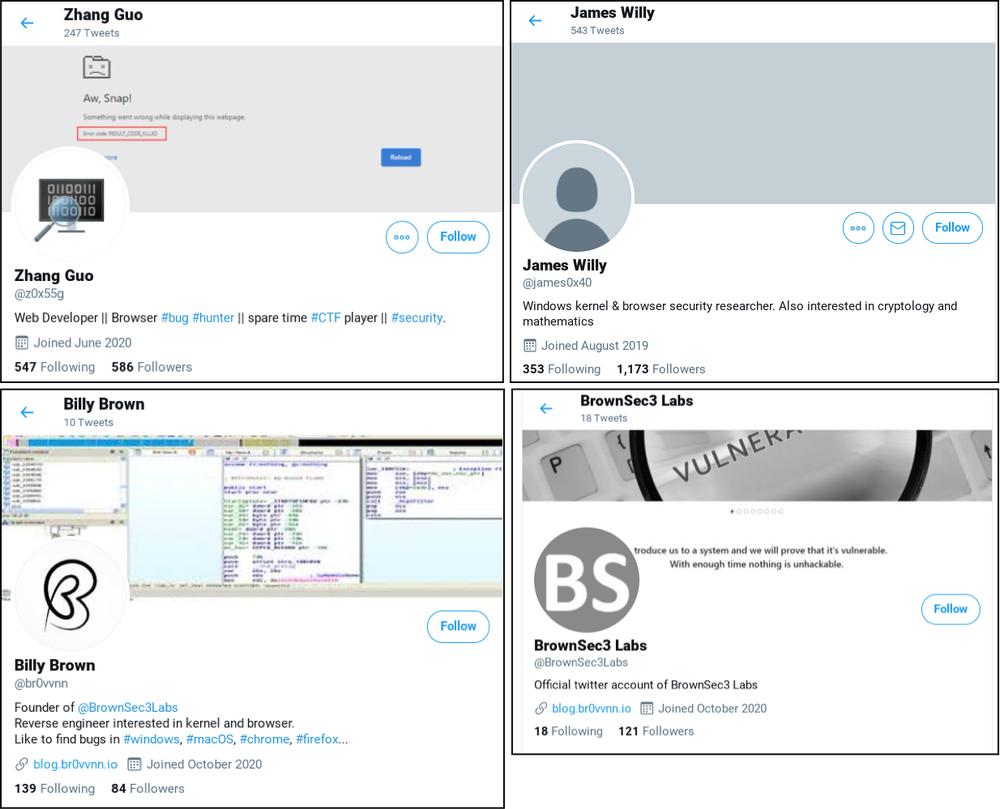

Finalmente, na semana passada, soube-se de um ataque aos próprios especialistas em segurança da informação. O artigo de revisão apareceu na Vice, detalhes técnicos no Google Threat Analysis Group e na Microsoft . No final do ano passado, várias contas do Twitter (os exemplos estão na imagem acima) se comunicaram ativamente com especialistas em segurança, oferecendo-se para participar da análise de uma exploração de vulnerabilidade no Windows Defender. Aqueles que enviaram correspondência receberam um projeto para o IDE do Visual Studio com um anexo malicioso.

Provavelmente, esse era um método de ataque alternativo, e o método principal era um pseudo-blog onde uma exploração de uma vulnerabilidade no navegador Chrome foi postada. Para qual não se sabe, mas os links para o blog foram ativamente distribuídos no Twitter e em outras plataformas, por exemplo, no Reddit. As personalidades virtuais tinham biografias completas, perfis do LinkedIn e contas do GitHub. No Twitter, existem vários indícios de um ataque bem-sucedido, embora muitas vezes apenas a máquina virtual especialmente criada para abrir tais links "sofresse". No entanto, essa história sugere que a engenharia social também funciona para profissionais.

O que mais aconteceu

A Europol assumiu o controle do botnet Emotet. Descrição

detalhada do ataque à unidade principal de um carro Nissan.

Os desenvolvedores do Firefox lançaram a versão 85, onde implementaram proteção contra os chamados " super cookies ". Este método de espionar o usuário agora é tornado o mais difícil possível, armazenando separadamente os dados em cache para cada site visitado.