O número de maneiras que os grupos de hackers usam para atacar empresas parece infinito, mas na realidade não é. Quase todas as táticas e técnicas dos cibercriminosos foram analisadas e documentadas no banco de dados público MITER ATT & CK. Neste post, contaremos como, durante a investigação de um incidente real, o uso da base MITER ATT & CK nos ajudou a descobrir qual grupo atacou a empresa cliente.

Análise inicial

Fomos procurados por uma empresa, um dos servidores da rede que trocava dados constantemente com um servidor de Internet de terceiros. Após um exame inicial, descobriu-se que esse tráfego continha dados e comandos que foram trocados entre o malware e o servidor C&C do invasor.

: , , , . , .

, 62 . 10 13 , , 22 -. , , .

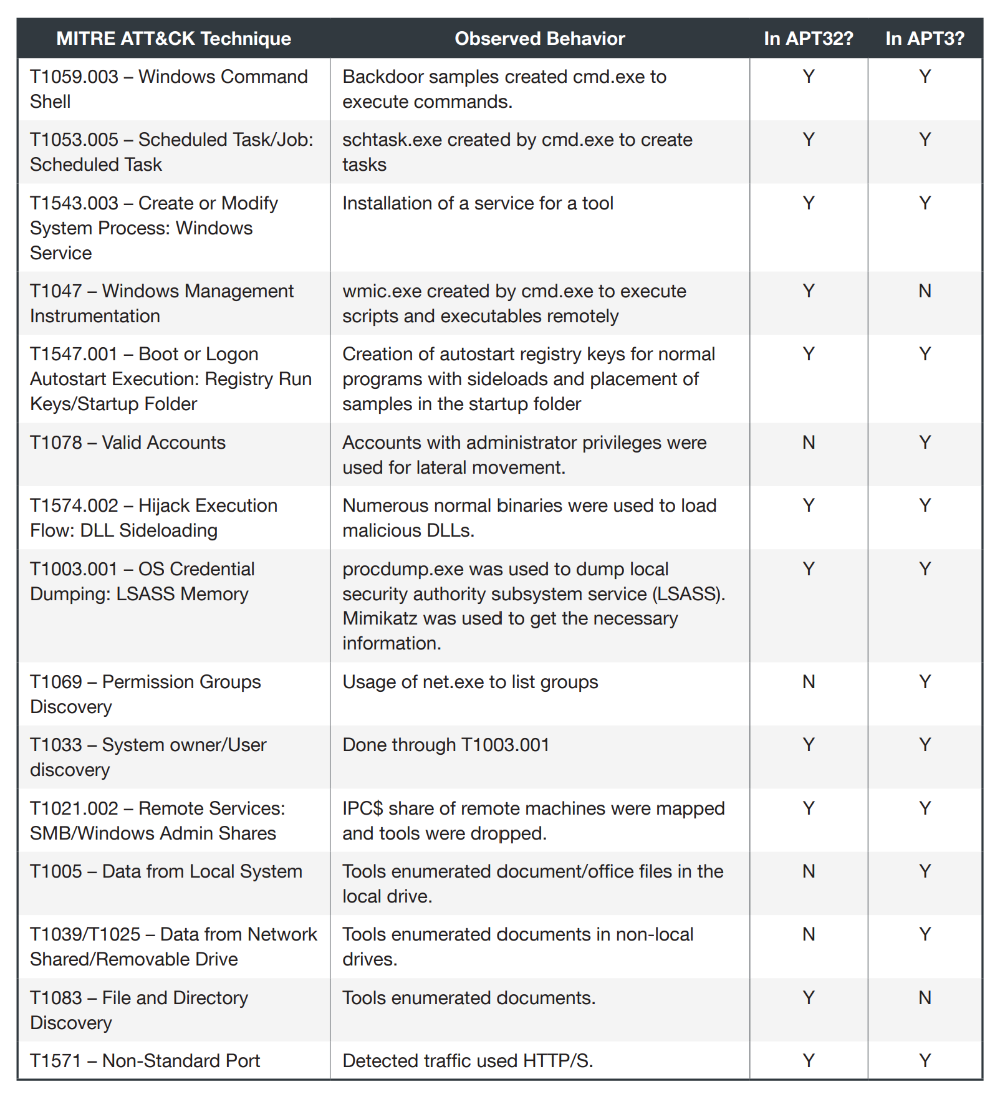

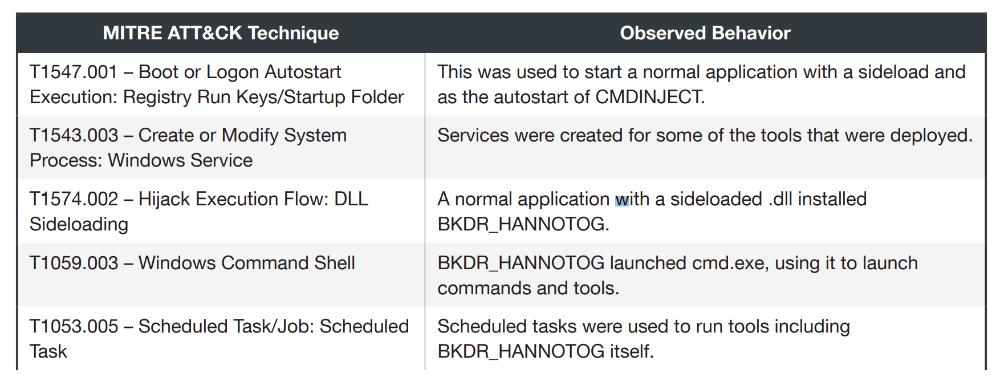

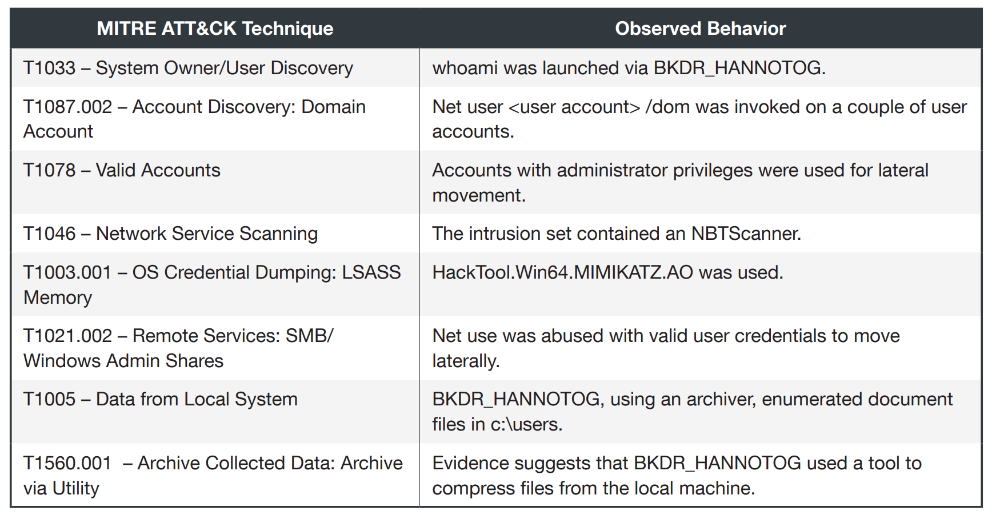

, DLL, cmd.exe. ProcDump Mimikatz. IPC . Schtasks, wmic-.

PDF MS Office, , .

, , MITRE ATT&CK, — APT3 APT32.

, , , . . , , .

:

,

,

.

.

, — , , RAR- . . .

, , IP- , ; . . . , , . XOR.

URL . . , , , PDF-.

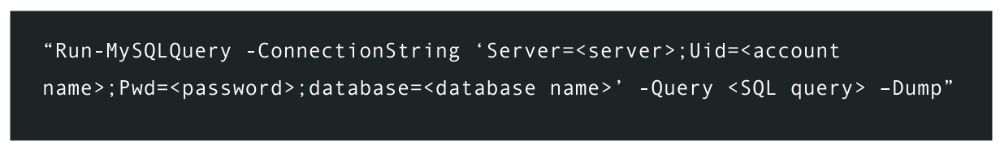

PowerShell- MySQL

MySQL. , , UID, , SQL-, . :

, , , , , , . . CSV-. , .

FTP-

, . , 7-Zip , XOR-. FTP-, . , .

-, cmd.exe. , , . , .

, -, Apache. - :

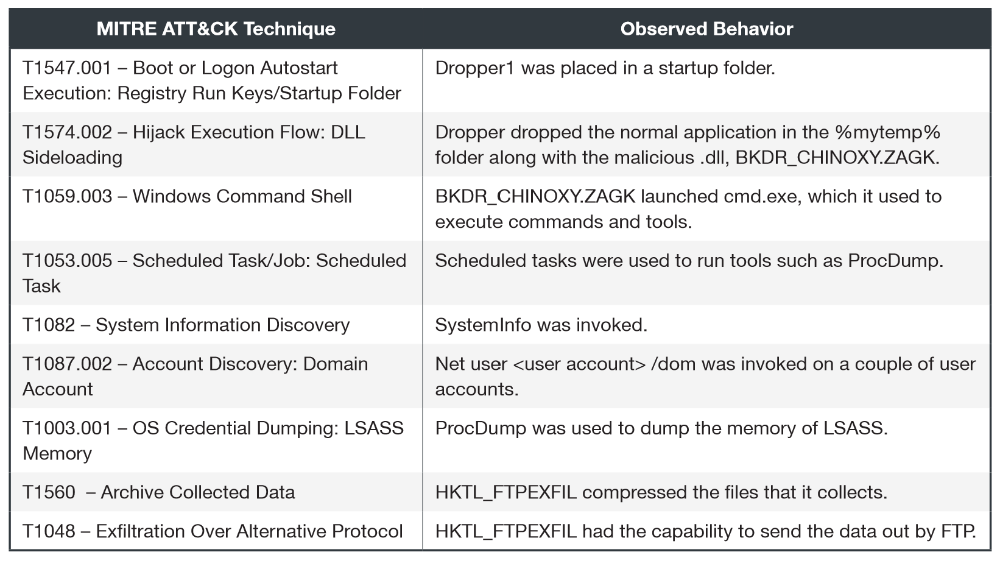

, . :

TROJ_CHINOXY.ZAGK, dll;

Procdump — LSASS;

Mimikatz — ;

NBTScan — .

, . .

. , :

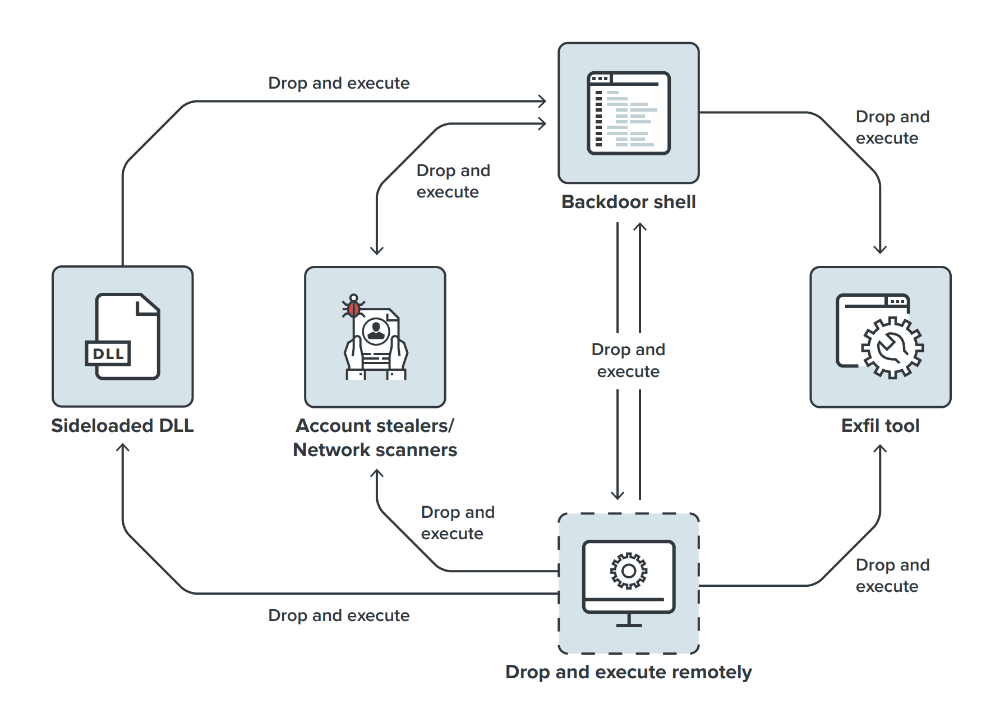

, , dll. , dll. , dll -, Procdump .

, , - , , , .

, , , , . . , .

, « », .

№ 1

, dll FTP. .

Lotus Blossom

. Trip, Lotus Blossom. , № 1:

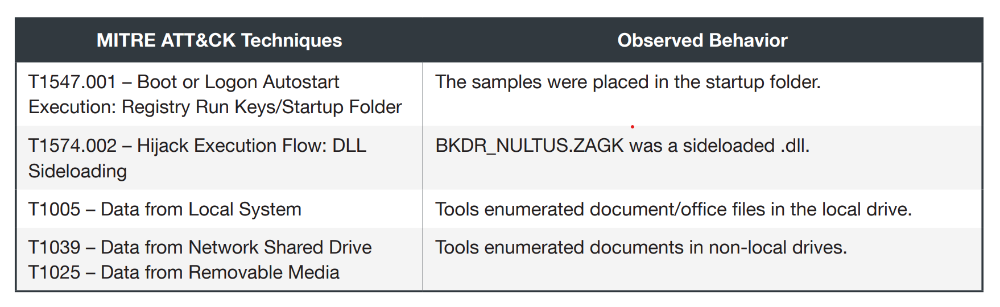

№ 2

, APT-. , RAR-. . dll, . , .

OceanLotus

, APT32. , . , .

OceanLotus APT32 . , , .

, , . — , , .

, , , . , , sideloaded-DLL.

, MITRE, . , . , APT, . , .