No entanto, em dezembro de 2020, a notícia se espalhou pela mídia de que a conhecida empresa de hackers Cellebrite havia quebrado a criptografia deste mensageiro criptográfico.

E os leitores de Habr para correspondência secreta preferem não o Signal, mas os bate-papos secretos do Telegram (pelo menos daqueles que participaram de nossa pesquisa ).

Em primeiro lugar, devo dizer sobre o "hacking" da criptografia de sinal. Na verdade, descobriu-se que o cientista, por hábito, estuprou o jornalista. O Cellebrite não apenas falhou em quebrar a criptografia, mas nunca disse isso, e todo o hype veio de um artigo no site da BBC com uma manchete clickbait , porque os jornalistas entenderam mal a essência do artigo do Cellebrite.

Cellebrite provavelmente está qualificado. Seus equipamentos e softwares são usados em perícia, especificamente para extrair o conteúdo de smartphones confiscados por órgãos de cumprimento da lei em todo o mundo (veja a base de clientes que vazou ).

Mas, neste caso, Cellebrite desgraçou-se um pouco - e agora apagou o artigo., ou melhor, reduziu-o a um aperto sem detalhes técnicos sob um título diferente (embora inicialmente um erro 404 tenha sido realmente emitido neste endereço). Para não provocar tais exageros.

É verdade que o artigo em si era um pouco pretensioso e engraçado. Título alto. E existem essas pérolas:

:

[...] , , . Signal . , .

[...] , . . “pref_attachment_encrypted_secret”, “data” “iv”.

Ou seja, os especialistas falavam com orgulho de suas conquistas, mas riam delas. A transformação em um arquivo de texto do histórico de mensagens do dump foi dada sob o título "Quebrando o código", e eles descreveram as coisas mais simples com tal emoção que parece uma sátira. Bem, então a história foi mal interpretada pela mídia, que não entendeu nada do que se tratava.

Na verdade, o mensageiro de código aberto Signal ainda é considerado um dos mais seguros. Seu protocolo foi aprovado em uma auditoria de segurança . Moxie Marlinspike, autora do programa, compara"Hackeando" o Cellebrite, como se você pegasse um telefone desbloqueado e iniciasse qualquer aplicativo nele - e, portanto, supostamente hackeava um sistema criptografado. Ou se uma pessoa que tem uma chave e uma fechadura à sua disposição seria considerada um destrancador.

Ninguém duvida da segurança e proteção do protocolo Signal. O código-fonte totalmente aberto de todos os clientes apenas aumenta a confiabilidade de todo o sistema.

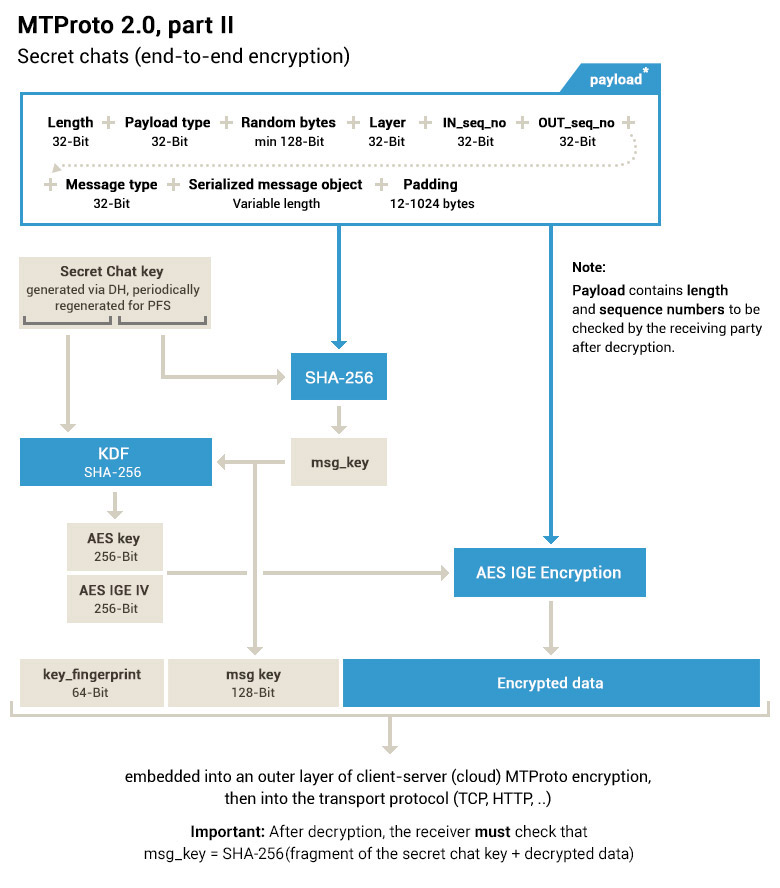

Bem, e o protocolo MTProto 2.0 no Telegram? Aqui está uma descrição da parte que é usada para criptografia ponta a ponta, ou seja, para bate-papos secretos. Equipes científicas separadas analisaram a camada de segurança da primeira versão do MTProto, e os resultados foram extremamente decepcionante , ou melhor, desastroso. Muitos erros graves foram identificados. Claro, os desenvolvedores do Telegram corrigiram essas falhas na segunda versão. Por exemplo, eles mudaram de SHA-1 para SHA-256 e assim por diante. O circuito parece bom.

Mas a segunda versão ainda não foi testada por nenhum dos criptógrafos independentes e instituições científicas, pelo que sabemos.

Portanto, do ponto de vista da qualidade e confiabilidade da criptografia, a escolha permanece a favor do Signal. Parece que Elon está certo.