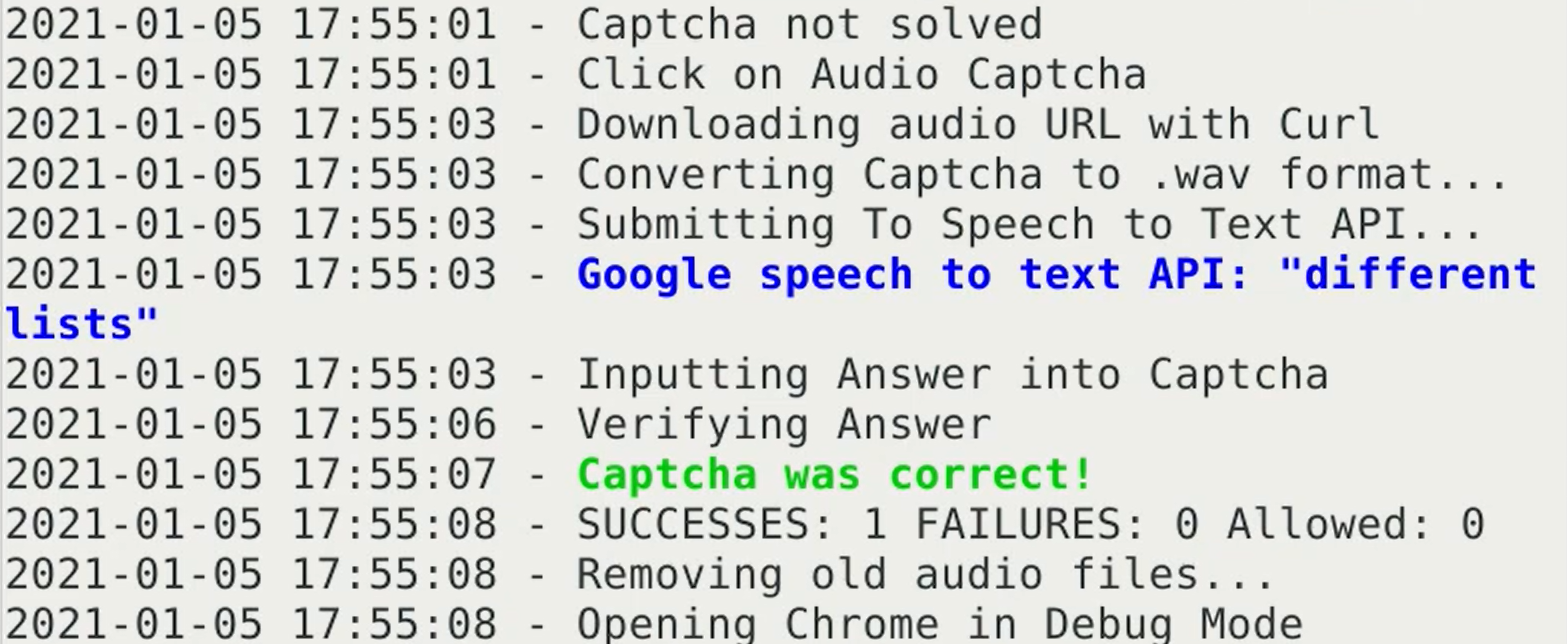

Não foi o captcha principal com imagens que foi hackeado, mas um método alternativo de verificação por mensagem de voz. Um código é enviado na mensagem de áudio, que deve ser inserido no campo apropriado. Nikolay melhorou o método desenvolvido anteriormente em relação à versão anterior do reCAPTCHA v2: o script intercepta um arquivo de áudio com uma mensagem de voz e o envia para o serviço Text-to-Speech. O código é reconhecido corretamente em mais de 90% dos casos. O pesquisador confirmou que o método também funciona contra o reCAPTCHA v3: aparentemente, o método de autorização alternativo migrou direto da versão anterior, embora a atualização do captcha para a terceira versão também tenha quebrado a Prova de Conceito publicada há dois anos. Nikolay postou uma versão atualizada em seu repositório no Github ...

Vídeo demonstrando a operação do script atualizado (totalmente automatizado até os movimentos do mouse):

O que mais aconteceu

Os navegadores Firefox e Chrome foram atualizados no início de janeiro . Em ambos os casos, vulnerabilidades graves foram fechadas, o que poderia permitir a execução de código arbitrário e obter controle sobre o sistema. No caso do Firefox, tanto a versão para PC quanto a versão móvel são afetadas. No Chrome, a vulnerabilidade é relevante apenas para computadores. Vulnerabilidade

fechada em drivers NVIDIA. Além da lacuna de elevação de privilégio tradicional, os patches abordam vários problemas no driver vGPU para virtualizar recursos de GPU. A exploração desses bugs, embora não permita assumir o controle da máquina host, permite a divulgação de informações e negação de serviço.

O conjunto de patches para Android de janeiro fecha43 vulnerabilidades, incluindo uma no componente do sistema Android, supostamente relacionadas ao funcionamento do módulo Bluetooth.

O pesquisador Ahmed Hassan encontrou uma vulnerabilidade na função de mensageiro do Telegram "Pessoas estão perto". O funcionamento do problema é semelhante aos métodos de outros programas que usam geolocalização: ao substituir suas próprias coordenadas, você pode realizar uma triangulação virtual e obter a localização exata de outro usuário em vez de aproximada.

Representantes da empresa Nissan anunciaram um sério vazamento de dados corporativos: aconteceu devido a um servidor Git com um nome de usuário e senha admin: admin.

Pesquisa muito interessante sobre hacking(versão curta em Habré ) Chave de hardware Google Titan usada para autenticação de dois fatores. Um método de ataque de canal lateral foi usado para descriptografar os dados.

Uma senha com fio foi encontrada no firmware mais recente para alguns dispositivos de rede ZyXel .