Os grupos criminosos usam as ferramentas mais eficazes para ataques que lhes permitem obter o que desejam de forma rápida e econômica: infiltrar-se no sistema, executar malware ou roubar dinheiro. De acordo com a pesquisa, o vetor mais comum de ataques continua sendo o phishing - campanhas destinadas a pessoas nas quais a engenharia social é ativamente usada.

A demanda por phishing levou ao surgimento de serviços especializados que oferecem uma gama completa de serviços para a criação e implementação de um ataque fraudulento. Por relativamente pouco dinheiro, o cliente recebe um estudo do público-alvo, o desenvolvimento de cartas levando em consideração o retrato psicológico das potenciais vítimas, bem como a infraestrutura para a campanha. Sobre como o serviço de Phishing-as-a-Service (PhaaS) é organizado, quanto custa alugá-lo e como se proteger de fraudadores, diz Andrey Zharkevich, editor da empresa de segurança da informação Antifishing. O texto foi elaborado com base nos resultados da entrevista.

Como tudo começou

O phishing-as-a-service surgiu em sua infância, há 10 anos, como um kit de ataque de phishing do Login Spoofer 2010 pronto para usar, habilitado para nuvem.

Isso não era de forma alguma o que os cibercriminosos e seus clientes estão usando agora, mas o sistema permitiu a criação de sites de phishing e foi distribuído gratuitamente. Para compensar a falta de monetização de sua ferramenta, os desenvolvedores secretamente de crédulos script kiddys enviaram os dados que passaram por sua ferramenta para seu servidor e, em seguida, os usaram para seus próprios fins.

Mais tarde, surgiram serviços "honestos" que fazem exatamente o que prometem aos clientes.

Dispositivo PhaaS

O princípio da divisão do trabalho permite aumentar a produtividade mesmo quando se trata de áreas de atividade ilegais. Graças ao PhaaS, os criminosos não precisam lidar com tarefas de rotina, que incluem:

- Etapa preparatória: definir o público-alvo, construir seu perfil psicológico, determinar o tipo de phishing mais eficaz que será utilizado - mensageiros, redes sociais, e-mail ou publicidade maliciosa.

- Desenvolvimento de uma mensagem de phishing. A carta deve "fisgar" a vítima potencial para atingir as emoções subjacentes e desativar o pensamento racional. O design e o conteúdo da mensagem devem ser realistas, de modo que o maior número possível de público-alvo acredite neles.

- Criação de infraestrutura: um site que imita o site de uma empresa real e rouba dados do cliente, um anexo malicioso que carrega uma "carga útil" para continuar o ataque.

- Lançamento de campanha: envio de mensagens da forma escolhida, coleta de dados, recebimento de informações de uma "carga útil" ou infiltração no sistema de destino e criptografia de dados. Este é o estágio final em que os atacantes obtêm o resultado que desejam.

A ascensão do phishing como serviço tornou tão fácil conduzir uma campanha de fraude quanto assinar o Netflix. Os clientes cibercriminosos obtêm os seguintes recursos:

- Poupança de custos. O custo dos serviços de phishing é determinado por sua escala e tarefa principal, mas, em geral, é muito mais barato do que preparar você mesmo um ataque.

- . 10 ? . ? , .

- . , , .

- . , . , .

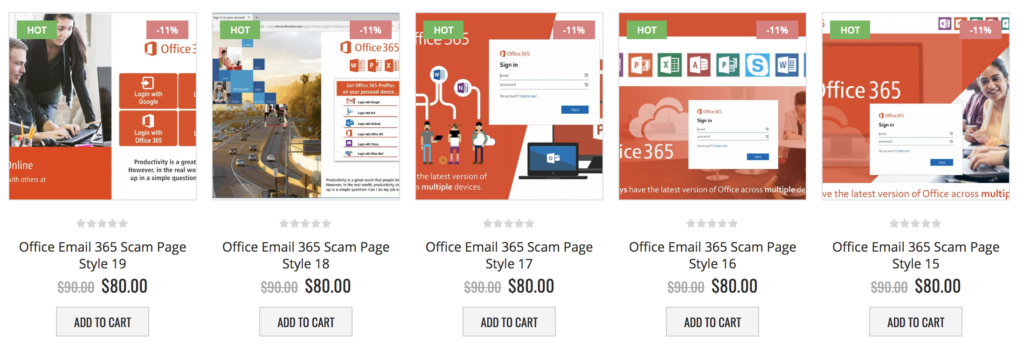

A Cyren, uma empresa de segurança da informação, anunciou a descoberta de aproximadamente 5.334 produtos Phishing-as-a-Service prontos para uso no ano passado . Aqui está uma captura de tela com as sugestões de um dos desenvolvedores do serviço malicioso.

Como você pode ver, o serviço é barato, oferece um rico conjunto de funções e até descontos para os usuários. O produto parece muito profissional, não pior do que as ofertas de serviços jurídicos. Nenhum indício de profissionalismo, underground e ilegalidade. O preço é acessível para quase qualquer categoria de usuários - pegue e trabalhe.

Site falso da Microsoft. usa o domínio microsoft.net e um certificado SSL normal. Tal engano pode enganar até mesmo um usuário experiente em tecnologia.

Uma campanha de phishing de profissionais inclui o envio de mensagens, a criação de recursos fraudulentos e o desenvolvimento de métodos de mascaramento de links.

Por que o phishing é eficaz

Componente psicológico

A principal razão pela qual o phishing é eficaz é que ele pode contornar os sistemas de defesa mais avançados, influenciando as pessoas e suas emoções básicas para que executem as ações que os criminosos desejam. Isso é claramente demonstrado por campanhas de compromisso de correspondência comercial (BEC) bem-sucedidas que usam nada além de texto.

Os métodos mais sofisticados de disfarçar um link de phishing não funcionarão se o texto da mensagem não fizer com que o destinatário queira clicar nele. Um documento malicioso tecnicamente perfeito pode contornar todos os sistemas de segurança, mas não funcionará se o destinatário duvidar da autenticidade da carta e não abrir o anexo.

Assim, o principal elemento dos ataques de phishing não é apenas e não tanto a infraestrutura técnica, consistindo em domínios fraudulentos e sites de aparência convincente, mas a engenharia social profissional que usa a influência sobre emoções básicas e amplificadores na forma de urgência e importância.

Depois que um usuário, sob a influência do texto de uma mensagem de phishing, decide abrir um documento anexado ou seguir um link, é a vez do kit de ferramentas de phishing de infraestrutura. É importante que a vítima, que "bicou" a isca, continue acreditando que está fazendo tudo certo.

Os

invasores de componentes técnicos geralmente usam o seguinte como meio para contornar os meios técnicos de proteção:

- HTML: HTML- , , .

- : HTML, .

- : , .

- URL- : ,

- (content injection): - , .

- : , .

Hoje, quase todos os recursos de phishing usam certificados digitais para aumentar o nível de confiança neles. De acordo com o Anti-Phishing Working Group (APWG), até dois anos atrás , apenas metade dos sites de phishing tinha certificados SSL .

Como se proteger?

Como os ataques de phishing são direcionados a pessoas, o principal método de proteção contra eles será trabalhar com pessoas, que consiste em duas partes obrigatórias:

- treinar funcionários em habilidades de comportamento seguro no trabalho e na vida cotidiana;

- praticar habilidades práticas de comportamento seguro usando sistemas que simulam ataques reais.

Os treinamentos para os usuários devem ser realizados regularmente, e todos os funcionários da empresa, sem exceção, devem participar deles. O treinamento tradicional na forma de exibição de filme ou palestra sobre noções básicas de segurança da informação não é suficiente para desenvolver habilidades de trabalho seguro.

Conhecimento é ação, portanto, a teoria precisa ser trabalhada na prática, pois os invasores usam técnicas que mesmo especialistas experientes em segurança cibernética não reconhecem. O treinamento de habilidades pode ser organizado usando vários ataques de phishing, imitando as ações de cibercriminosos reais.

Quanto ganham os cibercriminosos?

De acordo com The Hidden Costs of Cybercrime da McAfee , a economia global perde pelo menos US $ 1 trilhão por ano para os hackers, o que representa mais de 1% do PIB global. De acordo com o Sberbank, as perdas da economia russa com o cibercrime podem chegar a 3,5 trilhões de rublos até o final de 2020 .

Os setores mais lucrativos são:

| Tipo de crime

|

Rendimento anual

|

| Mercados online ilegais

|

$ 860 bilhões

|

| Segredo comercial, roubo de IP

|

$ 500 bilhões

|

| Troca de Dados | $ 160 bilhões

|

| Crime-ware / CaaS

|

$ 1,6 bilhão

|

| Ransomware

|

$ 1 bilhão

|

| Total | $ 1,5 trilhão

|

O custo de vários serviços prestados por cibercriminosos usando o esquema SaaS:

| Produto ou serviço

|

O custo

|

| SMS Spoofing

|

$ 20 / mês

|

| Spyware personalizado

|

$ 200

|

| Hacker de aluguel

|

$ 200 +

|

| Malware Exploit Kit

|

$ 200- $ 700

|

| Blackhole Exploit Kit

|

$700/ or $1 500/

|

| Zero-Day Adobe Exploit

|

$30 000

|

| Zero-Day iOS Exploit

|

$250 000

|

A eficácia do esquema PhaaS e o número crescente de campanhas de phishing em todo o mundo permitem prever um maior crescimento na oferta desse serviço cibercriminoso. Há uma grande probabilidade de que as ofertas do PhaaS sejam aumentadas com dados vazados durante 2020, aumentando a eficácia e o perigo de campanhas fraudulentas.

Dado que a quantidade média de danos de um ataque de phishing bem-sucedido, de acordo com o Group-IB, excede RUB 1,5 milhão , as organizações devem analisar cuidadosamente os riscos potenciais e verificar a resiliência de seus funcionários a fraudes, a fim de reduzir a probabilidade de perdas financeiras e de reputação.