Experiência de participação da equipe no polígono cibernético The Standoff do lado da defesa.

Olá, meu nome é Anton Kalinin, sou o chefe do grupo de analistas do Centro CyberART para monitoramento de segurança da informação e resposta a incidentes de computador, Innostage Group of Companies. Neste outono, participamos do treinamento cibernético The Standoff como Equipe Azul. Para o nosso SOC, este se tornou um dos eventos mais interessantes do ano, em perseguição já fizemos muitas coisas dentro do nosso centro, mas agora queremos compartilhar nossa experiência com um público mais amplo. Quem fica mais à vontade não para ler, mas para assistir (ou ouvir), no final do artigo lançarei um link para o webinar no YouTube, que realizamos há uma semana.

Com o que viemos para os ensinamentos

“As condições de confronto serão mais próximas da vida real” - com essas palavras nossa participação no The Standoff deste ano começou. Com as palavras "nosso", quero dizer a equipe de nosso centro de monitoramento e resposta a incidentes de computador CyberART . Com efeito, a preparação para este evento foi o mais semelhante possível à realidade de ligar um cliente a um serviço de monitorização (ao contrário da fase principal da formação cibernética) .Mas vamos falar de tudo em ordem.

Para começar, a participação no The Standoff foi inesperada para nós, e se o resto das equipes defensivas tivessem acesso ao campo de treinamento 4 semanas antes do início das hostilidades, então tínhamos pouco mais de 10 dias para nos preparar. Por um lado, esta é uma tarefa assustadora, por outro lado - guerra é guerra - eles nunca avisam sobre um ataque, então essa tarefa exigiu de nós o máximo de concentração desde o primeiro dia. Nessas condições, nossa principal tarefa era entender rapidamente que tipo de objeto controlamos, ou seja, realizar um inventário de ativos, analisar segurança, colocar a infraestrutura em ordem tanto quanto possível em termos de fechar brechas de segurança óbvias ou neutralizar essas ameaças por meio de proteção, mas alocar o resto do tempo para adaptar nossos cenários de monitoramento de conteúdo para identificar possíveis incidentes.Em uma visão ideal do mundo, o plano era estar em alerta máximo no dia anterior ao início da batalha. No entanto, como geralmente é o caso, as coisas não saíram bem de acordo com o planejado.

, : « », «-» « » -. , – .

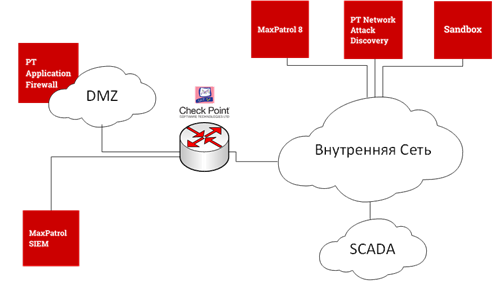

:

- -, , « » PT Application Firewall (PT AF);

- , , PT Network Attack Discovery;

- PT Sandbox;

- MaxPatrol 8;

- SOC MaxPatrol SIEM

- CheckPoint.

, , NGFW EDR .

, , . , . . 67 . CheckPoint- , .

Max Patrol 8. , (, , ), . . , Linux- - , Microsoft.

WSUS , ( MS17-010) .

, , , Blue Team, — . « , Web Application Firewall- ». ! , PT AF, , .

, - . , , SOC , -, . 50% , .

7 , , 90% . , . , . . , .

, SIEM, , NGFW, PT AF, . , .

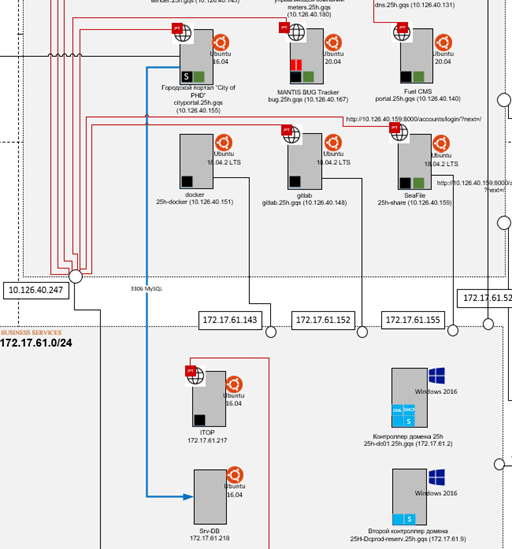

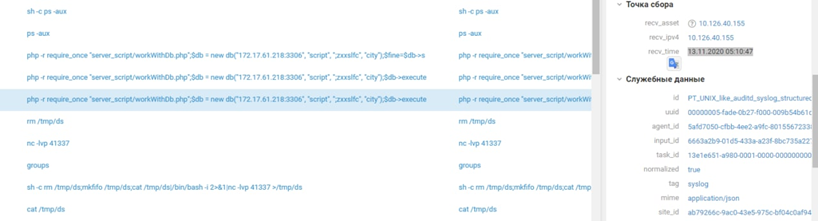

( ) 7 . , , 3 3 . 24 8 . The Standoff SOC . , DMZ- threat hunting. , . , . , , IP , , , . .

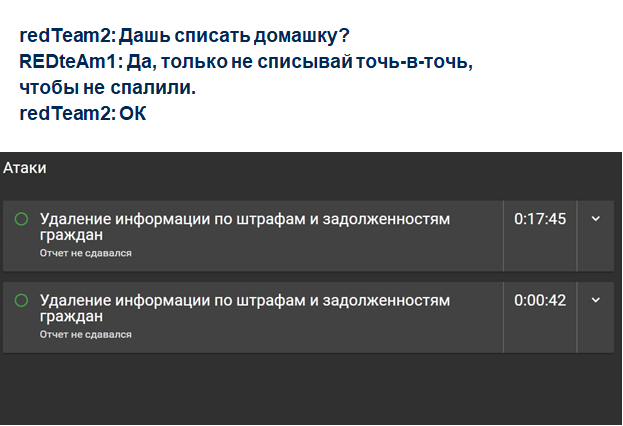

, . – , – Red Team. . . 100 PT AF. , , PT AF ? ! , , , . Red Team . , .

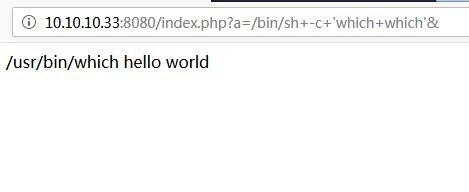

. . CVE-2019-11043 (PHP-FPM Remote Code Execution) php-, , URL-. . PHP, , .

php- . , . .

. Red Team , PHP-shell "p0wny". , , - . , .

. , . - … 13 . . 13 4 , , SQL- . - .

15 .

- , SOC , . , , . . 8 . 6 , ( 100 ) , .

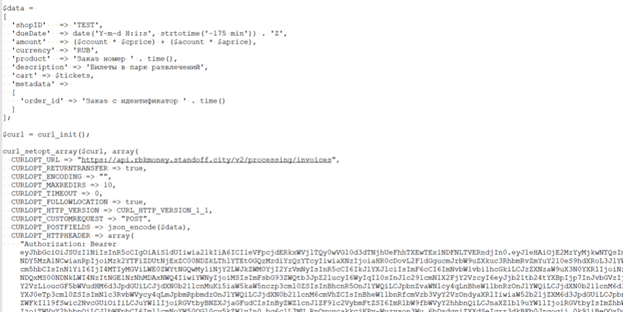

, -. , . , Red Team , . - API — RBK.money. , . . API- Bearer- , - Keycloak API , , -. RBK.money.

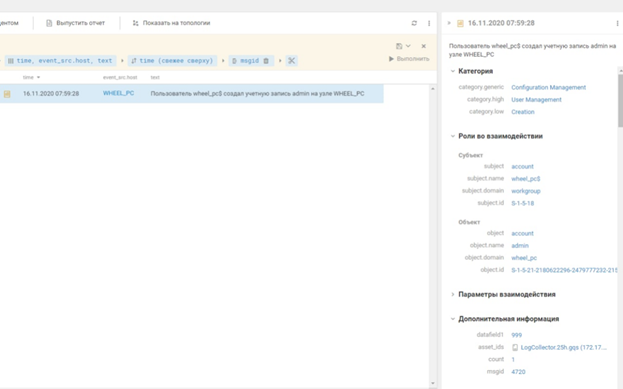

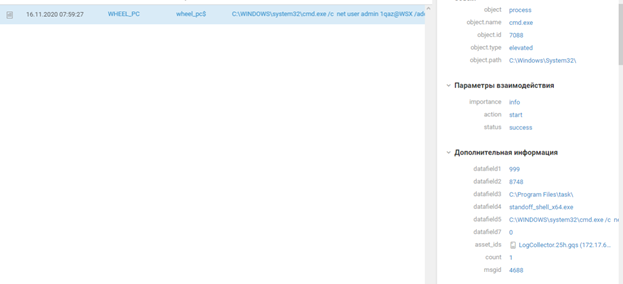

, , Threat Hunting- , . , , . 85% , SIEM-, . , . , . , – . Red Team , , -; - -, Java (T1190:Exploit Public-Facing Application). , powershell-, Base64 (T1027:Obfuscated Files or Information). DNS-, C&C , Windows- (T1572:Protocol Tunneling). DNS . . Microsoft SQL , (T1110.001 Brute Force: Password Guessing), , mssql xp_cmdshell (T1505.001:Server Software Component: SQL Stored Procedures), meterpreter, certutil (T1059.003 Command and Scripting Interpreter: Windows Command Shell)

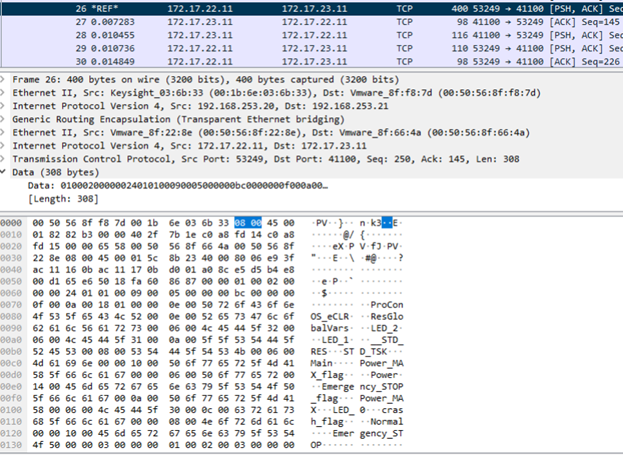

. , MS SQL Pass-the-Hash (T1550.002 Use Alternate Authentication Material: Pass the Hash). , SCADA, . SCADA- shell, RDP .

SCADA, (T1565 Data Manipulation)

6 The Standoff - — 96%. « » 49 — , , SOC – 8 -. , – , , , . 20 , – , . .

, - . , , - . . , . 24 365 .

— , , .

, (, , ).

! !